Czy bezpieczne jest przesyłanie dokumentów finansowych do internetowych narzędzi PDF?

Wyciągi bankowe, faktury i dokumenty podatkowe zawierają Twoje najbardziej wrażliwe dane. Oto szczere spojrzenie na ryzyko związane z przesyłaniem ich do internetowych narzędzi PDF — i jak się chronić.

Musisz przekonwertować wyciąg bankowy do formatu Excel. Albo połączyć kilka faktur w jeden plik PDF. Albo wyodrębnić dane z dokumentu podatkowego. Więc robisz to, co wszyscy – szukasz narzędzia online, przeciągasz plik do okna przeglądarki i klikasz „Konwertuj”.

Trwa to dziesięć sekund. Działa. Kończysz dzień.

Ale gdzieś pomiędzy przeciągnięciem a pobraniem, Twój plik – z numerami kont, historią transakcji, saldami i być może numerem ubezpieczenia społecznego – trafił na serwer, o którym nic nie wiesz, w kraju, którego nie wybrałeś, obsługiwany przez firmę, której polityki prywatności nie przeczytałeś.

To pytanie, które prawie każdy, kto pracuje z dokumentami finansowymi online, zadaje sobie w pewnym momencie: czy to jest naprawdę bezpieczne?

Szczerą odpowiedzią jest: to zależy. A szczegóły mają większe znaczenie, niż większość ludzi zdaje sobie sprawę.

Dla dogłębnej analizy architektonicznej: Przeglądarka vs. bezpieczeństwo PDF w chmurze porównuje oba modele przetwarzania za pomocą diagramów przepływu danych side-by-side. Ten poradnik skupia się na ryzyku związanym z dokumentami finansowymi; tamten poradnik jest kanonicznym odniesieniem do różnic w architekturach.

Co tak naprawdę jest zagrożone

Zanim ocenisz konkretne narzędzia, warto zrozumieć, co dokładnie jest stawką, gdy przesyłasz dokument finansowy.

Wyciągi bankowe

Pojedynczy wyciąg bankowy może zawierać:

- Numery kont – numery rozliczeniowe i numery kont identyfikujące Twoje rachunki bankowe

- Historię transakcji – każdy zakup, płatność, wpłatę i przelew za okres wyciągu

- Aktualne salda – Twoją dokładną pozycję finansową

- Dane osobowe – pełne imię i nazwisko, adres, numer telefonu

- Wzorce wydatków – gdzie robisz zakupy, ile wydajesz, cykliczne subskrypcje

W przypadku firmowych wyciągów bankowych dodaj relacje z dostawcami, kwoty wynagrodzeń, szczegóły płatności od klientów i wzorce przepływów pieniężnych. Przeciwnik posiadający te informacje może popełnić kradzież tożsamości, zainicjować nieuczciwe przelewy lub wykorzystać dane do ukierunkowanych ataków inżynierii społecznej.

Faktury

Faktury wydają się niegroźne, ale zawierają:

- Dane dostawcy i klienta – nazwy firm, adresy, dane kontaktowe

- Warunki płatności – dane rachunku bankowego do przelewów, warunki kredytowe

- Informacje o cenach – koszty jednostkowe, rabaty ilościowe, stawki umowne

- Numery identyfikacji podatkowej – EIN, numery VAT lub inne numery identyfikacji podatkowej

Oszustwa związane z fakturami stanowią rosnącą kategorię ataków typu Business Email Compromise (BEC). Skradzione dane faktur dostarczają atakującym dokładnego formatu, tonu i szczegółów potrzebnych do tworzenia przekonujących fałszywych faktur.

Dokumenty podatkowe

Dokumenty podatkowe to kopalnia złota. Pojedynczy formularz W-2, 1099 lub zeznanie podatkowe może zawierać:

- Numery ubezpieczenia społecznego – dla osób fizycznych i osób na utrzymaniu

- Szczegóły dochodów – wynagrodzenie, inwestycje, dochody z działalności gospodarczej

- Numery rachunków bankowych – z informacji o bezpośrednim depozycie

- Dane pracodawcy – EIN, adresy, informacje o wynagrodzeniach

- Kompletny obraz finansowy – odliczenia, ulgi, aktywa, zobowiązania

IRS podaje, że kradzież tożsamości związana z podatkami pozostaje jedną z najczęstszych form oszustw, z miliardami dolarów prób nieuczciwych zwrotów rocznie.

Jak internetowe narzędzia PDF obsługują Twoje pliki

Kiedy korzystasz z internetowego narzędzia PDF, oto co zazwyczaj dzieje się za kulisami:

Krok 1: Przesyłanie przez HTTPS

Twój plik podróżuje z przeglądarki na serwer narzędzia za pośrednictwem szyfrowanego połączenia HTTPS. Oznacza to, że dane są szyfrowane podczas przesyłania – każdy, kto przechwyci ruch sieciowy między Tobą a serwerem, zobaczy zaszyfrowane dane, a nie Twój wyciąg bankowy.

To dobrze, ale to absolutne minimum. Każda legalna strona internetowa korzysta dziś z HTTPS. Chroni to przed podsłuchiwaniem podczas transmisji, ale nic nie mówi o tym, co dzieje się z Twoim plikiem po jego przybyciu.

Krok 2: Przetwarzanie po stronie serwera

Większość internetowych narzędzi PDF przetwarza Twój plik na swoich serwerach. Kod narzędzia odczytuje Twój plik PDF, wykonuje żądaną operację (konwersja, scalanie, kompresja, ekstrakcja danych) i generuje plik wyjściowy.

W tym momencie Twój niezaszyfrowany dokument istnieje na czyimś komputerze. Serwer ma pełny dostęp do każdego bajtu Twojego pliku. Administratorzy serwerów, systemy zautomatyzowane i potencjalnie złośliwi aktorzy z nieautoryzowanym dostępem mogą odczytać zawartość dokumentu.

To fundamentalny problem bezpieczeństwa związany z przetwarzaniem dokumentów w chmurze. Szyfrowanie podczas przesyłania chroni podróż, ale miejsce docelowe przechowuje Twoje dane w postaci jawnej.

Krok 3: Tymczasowe przechowywanie

Po przetworzeniu zarówno przesłany plik, jak i wygenerowany wynik zazwyczaj znajdują się na dysku serwera do momentu pobrania wyniku. Czas ich przechowywania jest bardzo zróżnicowany:

- Najlepszy przypadek: Usunięcie natychmiast po pobraniu wyniku lub w ciągu kilku minut

- Typowy: Usunięcie po 1–24 godzinach

- Niepokojący: Przechowywanie przez 7–30 dni

- Najgorszy przypadek: Przechowywanie bezterminowo lub brak ujawnienia okresu przechowywania

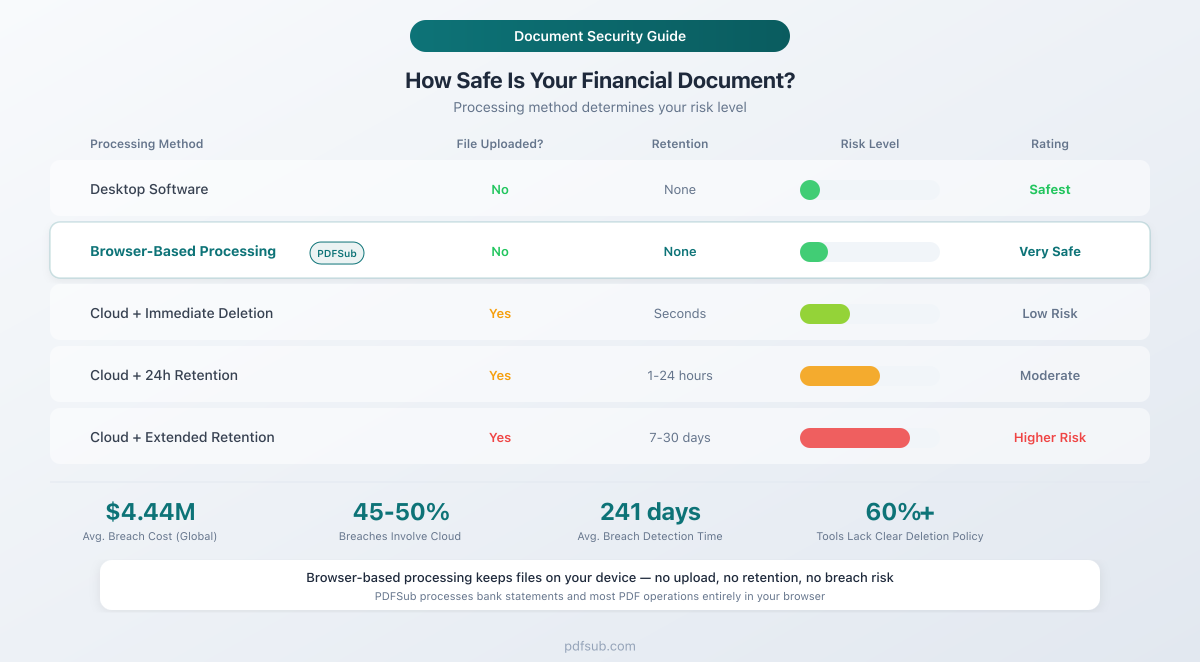

Analiza bezpieczeństwa z 2025 roku wykazała, że ponad 60% popularnych darmowych internetowych narzędzi PDF miało niejasne lub nieistniejące zasady usuwania danych. Twój przesłany plik może znajdować się na serwerze znacznie dłużej, niż myślisz.

Krok 4: Co dzieje się później

Tutaj sprawy stają się niejasne. Po przetworzeniu Twojego pliku, czy usługa:

- Usuwa go całkowicie? W tym z kopii zapasowych i logów?

- Przechowuje metadane? Nazwy plików, znaczniki czasu przetwarzania, adresy IP użytkowników?

- Wykorzystuje je do analizy? W celu ulepszenia swoich algorytmów lub trenowania modeli AI?

- Udostępnia je stronom trzecim? Dostawcom analityki, sieciom reklamowym lub brokerom danych?

Wiele darmowych narzędzi online jest finansowanych z reklam, co oznacza, że Twoje dane dotyczące użytkowania – a potencjalnie zawartość dokumentu – mogą trafić do zewnętrznych sieci reklamowych, platform analitycznych lub potoków trenowania AI. Polityka prywatności może technicznie to ujawniać, ale ukryte w tysiącach słów prawniczego języka, którego praktycznie nikt nie czyta.

Rzeczywistość naruszeń danych

Nawet przy najlepszych intencjach, usługi oparte na chmurze stoją w obliczu stałego ryzyka: naruszeń danych.

Raport IBM z 2025 roku „Koszt naruszenia danych” wykazał, że globalny średni koszt naruszenia danych wynosi 4,44 miliona dolarów. W Stanach Zjednoczonych kwota ta wzrosła o 9% do rekordowego poziomu 10,22 miliona dolarów. Organizacje świadczące usługi finansowe ponoszą jeszcze wyższe koszty, średnio 5,56 miliona dolarów za naruszenie.

Niektóre kluczowe statystyki, które stawiają ryzyko w perspektywie:

- 45–50% wszystkich naruszeń dotyczy teraz środowisk chmurowych lub SaaS – dokładnie tej infrastruktury, na której działają internetowe narzędzia PDF

- Naruszenia obejmujące wiele środowisk chmurowych kosztują średnio 5,05 miliona dolarów – o 26% więcej niż naruszenia lokalne (on-premises)

- Średni czas identyfikacji i opanowania naruszenia wynosi 241 dni – co oznacza, że Twoje przesłane pliki mogą być narażone przez miesiące, zanim ktokolwiek to zauważy

- 97% organizacji, które doświadczyły incydentu bezpieczeństwa związanego z AI, nie miało odpowiednich kontroli dostępu do AI – istotne w przypadku narzędzi wykorzystujących AI do przetwarzania Twoich dokumentów

W Europie egzekwowanie RODO stało się bardziej rygorystyczne. Organy ochrony danych nałożyły ponad 3 miliardy dolarów grzywien RODO w samym 2025 roku, a łączna suma grzywien RODO przekroczyła 7 miliardów dolarów. Średnia liczba zgłoszeń naruszeń wzrosła do 363 dziennie.

To nie są hipotetyczne ryzyka. Naruszenia u dostawców usług chmurowych, platform SaaS i usług przetwarzania plików zdarzają się regularnie. Pytanie nie brzmi, czy naruszenia występują – ale czy Twoje dane finansowe znajdą się wśród ujawnionych rekordów, gdy do nich dojdzie.

Osiem czynników ryzyka do oceny

Wybierając internetowe narzędzie PDF do dokumentów finansowych, oceń te czynniki w kolejności ważności:

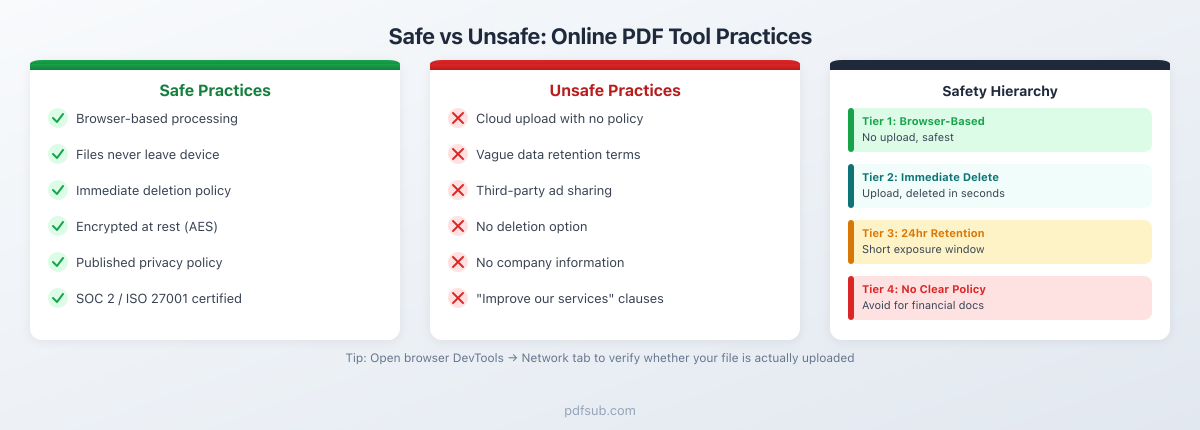

1. Polityka przechowywania plików

Najważniejszy czynnik. Jak długo usługa przechowuje przesłane pliki?

- Najlepsza: Pliki nigdy nie są przesyłane na serwer (przetwarzanie w przeglądarce)

- Dobra: Pliki są usuwane natychmiast po przetworzeniu lub w ciągu kilku minut

- Akceptowalna: Pliki są usuwane w ciągu 24 godzin

- Niepokojąca: Pliki są przechowywane przez 7–30 dni

- Nieakceptowalna: Brak jasnej polityki przechowywania lub pliki są przechowywane bezterminowo

Narzędzie, które przetwarza pliki w Twojej przeglądarce, całkowicie eliminuje ryzyko po stronie serwera. Brak przesyłania oznacza brak przechowywania, brak narażenia na naruszenia i brak konieczności zaufania.

2. Lokalizacja serwera i jurysdykcja

Fizyczna lokalizacja Twoich danych określa, jakie prawa je chronią. Dane przechowywane w Unii Europejskiej podlegają RODO, które zapewnia silne prawa jednostki, w tym prawo do usunięcia. Dane przechowywane w Stanach Zjednoczonych podlegają zbiorowi przepisów stanowych i federalnych. Dane przechowywane w jurysdykcjach o słabych przepisach dotyczących prywatności mogą mieć minimalne zabezpieczenia.

Firmy przetwarzające dane finansowe klientów, jurysdykcja ma znaczenie dla zgodności. Wyciągi bankowe Twoich klientów na serwerze w jurysdykcji o słabych przepisach dotyczących ochrony danych stwarzają ryzyko regulacyjne – nawet jeśli nie zamierzałeś, aby dane tam trafiły.

3. Szyfrowanie

Ważne są dwa rodzaje szyfrowania:

- Podczas przesyłania (TLS/HTTPS): Chroni dane podczas ich podróży między przeglądarką a serwerem. Jest to standardowe i oczekiwane.

- W spoczynku: Chroni dane podczas ich przechowywania na serwerze. Jeśli ktoś uzyska nieautoryzowany dostęp do pamięci serwera, zaszyfrowane dane w spoczynku pozostają zaszyfrowane.

Oba są niezbędne. Szyfrowanie podczas przesyłania samo w sobie pozostawia Twoje dane podatne na atak ze strony każdego, kto ma dostęp do serwera – w tym własnych pracowników dostawcy usług, wykonawców i każdego, kto naruszy ich infrastrukturę.

4. Kontrola dostępu

Kto w firmie może zobaczyć Twoje przesłane pliki? Dobrze zaprojektowany system ogranicza dostęp do minimum niezbędnego do przetwarzania. Żaden człowiek nie powinien mieć możliwości otwarcia i przeczytania Twojego wyciągu bankowego, chyba że istnieje konkretny, udokumentowany powód (np. rozwiązywanie problemów z przetwarzaniem na Twoją wyraźną prośbę).

Szukaj wzmianek o:

- Kontroli dostępu opartej na rolach (RBAC)

- Logowaniu audytowym dostępu do plików

- Zasadzie najmniejszych uprawnień

- Sprawdzaniu przeszłości pracowników

5. Przejrzystość polityki prywatności

Polityka prywatności powinna jasno określać:

- Jakie dane są zbierane (zawartość plików, metadane, analityka użytkowania)

- Jak długo dane są przechowywane

- Kto ma do nich dostęp

- Czy są udostępniane stronom trzecim

- Jak zażądać usunięcia

Czerwone flagi obejmują: polityki nadmiernie długie i niejasne, polityki roszczące sobie szerokie prawa do „używania, powielania, modyfikowania i dystrybuowania” przesłanych treści, oraz polityki zastrzegające sobie prawo do zmiany warunków bez powiadomienia.

6. Udostępnianie stronom trzecim

Czy Twoje dane są udostępniane dostawcom analityki, sieciom reklamowym, usługom trenowania AI lub innym stronom trzecim? Wiele darmowych narzędzi opiera się na przychodach z reklam, co z natury rzeczy wiąże się z udostępnianiem danych sieciom reklamowym.

Nawet „zanonimizowane” metadane dokumentów mogą być ujawniające. Jeśli sieć reklamowa wie, że konkretny adres IP przesłał wyciąg bankowy z konkretnej instytucji finansowej o określonej godzinie, są to cenne dane do targetowania – nawet bez faktycznej zawartości wyciągu.

7. Umowa o przetwarzanie danych (DPA)

Do użytku biznesowego, zwłaszcza w branżach regulowanych (księgowość, prawo, opieka zdrowotna, usługi finansowe), Umowa o Przetwarzanie Danych (DPA) jest niezbędna. DPA zobowiązuje umownie dostawcę usług do obsługi Twoich danych zgodnie z określonymi standardami i czyni go prawnie odpowiedzialnym za naruszenia.

Jeśli narzędzie nie oferuje DPA, nie jest przeznaczone do profesjonalnego przetwarzania danych finansowych klientów. Nie oznacza to, że jest niebezpieczne, ale oznacza, że nie masz żadnych środków prawnych w przypadku problemów.

8. Certyfikaty zgodności

Szukaj:

- SOC 2 Type II: Audytowane kontrole bezpieczeństwa, dostępności i poufności

- ISO 27001: Międzynarodowy standard zarządzania bezpieczeństwem informacji

- Zgodność z RODO: Nie jest to certyfikat sam w sobie, ale udokumentowane środki zgodności

- PCI DSS: Dotyczy, jeśli zaangażowane są dane kart płatniczych

Certyfikaty nie są gwarancją – są dowodem na to, że strona trzecia zweryfikowała praktyki bezpieczeństwa organizacji. Ich brak niekoniecznie oznacza słabe bezpieczeństwo, ale ich obecność zapewnia dodatkową warstwę pewności.

Hierarchia bezpieczeństwa

Nie wszystkie podejścia do przetwarzania niosą równe ryzyko. Oto jak różne metody się plasują, od najbezpieczniejszych do najmniej bezpiecznych:

Poziom 1: Oprogramowanie stacjonarne (Najbezpieczniejsze)

Twój plik nigdy nie opuszcza Twojego komputera. Przetwarzanie odbywa się w całości na Twojej lokalnej maszynie. Brak transmisji sieciowej, brak przechowywania na serwerze, brak dostępu stron trzecich. Jedynym ryzykiem jest bezpieczeństwo Twojego własnego urządzenia.

Wada: Oprogramowanie stacjonarne wymaga instalacji, często jest droższe i może nie otrzymywać aktualizacji tak często, jak alternatywy internetowe. Nie działa również na różnych urządzeniach.

Poziom 2: Przetwarzanie w przeglądarce (Bardzo bezpieczne)

Narzędzie działa w Twojej przeglądarce internetowej, ale plik jest przetwarzany w całości na Twoim urządzeniu przy użyciu kodu po stronie klienta. Plik nigdy nie jest przesyłany na żaden serwer. Możesz to sam zweryfikować, sprawdzając zakładkę Sieć (Network) w Narzędziach deweloperskich przeglądarki – nie zobaczysz żadnych wychodzących żądań przesyłania plików.

To podejście łączy wygodę narzędzi internetowych z prywatnością oprogramowania stacjonarnego. Narzędzie ładuje się w przeglądarce jak każda strona internetowa, ale Twoje dokumenty pozostają na Twoim komputerze. Jest to zasadniczo prywatność klasy desktopowej z wygodą internetową.

Wada: Przetwarzanie po stronie klienta jest ograniczone mocą obliczeniową Twojego urządzenia. Bardzo duże pliki lub operacje wymagające specjalistycznego przetwarzania AI mogą wymagać zasobów serwerowych.

Poziom 3: Przetwarzanie w chmurze z natychmiastowym usuwaniem (Bezpieczne)

Twój plik jest przesyłany na serwer, przetwarzany i usuwany natychmiast po otrzymaniu wyniku. Okno ekspozycji jest zminimalizowane – zazwyczaj od kilku sekund do kilku minut.

Wada: Twój plik przechodzi przez serwer strony trzeciej i przez krótki czas na nim istnieje. W tym oknie jest teoretycznie dostępny. Ale ryzyko jest niskie, jeśli usługa wykorzystuje szyfrowanie podczas przesyłania i w spoczynku, ma silne kontrole dostępu i faktycznie natychmiast usuwa pliki.

Poziom 4: Przetwarzanie w chmurze z krótkim okresem przechowywania (Umiarkowane ryzyko)

Twój plik jest przesyłany i przechowywany przez określony czas – zazwyczaj 1–24 godziny – aby umożliwić Ci ponowne pobranie wyników. Wydłuża to okno ekspozycji, ale jest nadal rozsądne, jeśli okres przechowywania jest jasno określony i egzekwowany.

Poziom 5: Przetwarzanie w chmurze z przedłużonym okresem przechowywania (Wyższe ryzyko)

Pliki przechowywane przez 7–30 dni stanowią znaczące okno ekspozycji. W tym okresie Twoje dokumenty finansowe istnieją na serwerach stron trzecich i są potencjalnie narażone na naruszenia, nieautoryzowany dostęp lub wezwania sądowe.

Poziom 6: Przetwarzanie w chmurze z niejasnym okresem przechowywania (Najwyższe ryzyko)

Jeśli usługa nie określa jasno, jak długo pliki są przechowywane – lub używa niejasnego języka typu „rozsądny okres” – traktuj to tak, jakby pliki były przechowywane bezterminowo. Brak jasnej polityki często wskazuje, że firma nie wzięła pod uwagę zarządzania cyklem życia danych, co sugeruje szersze luki w zabezpieczeniach.

Jak PDFSub obsługuje bezpieczeństwo dokumentów

PDFSub stosuje podejście „najpierw przeglądarka” do przetwarzania dokumentów. Architektura priorytetowo traktuje przechowywanie Twoich plików na Twoim urządzeniu, gdy tylko jest to technicznie możliwe.

Przetwarzanie w przeglądarce dla większości operacji

Większość narzędzi PDFSub przetwarza pliki całkowicie w Twojej przeglądarce:

- Konwerter wyciągów bankowych – Cyfrowe wyciągi bankowe są analizowane i konwertowane do formatów Excel, CSV, QBO lub OFX całkowicie na Twoim urządzeniu. Twój wyciąg nigdy nie opuszcza Twojej przeglądarki.

- Scalanie, dzielenie i kompresja PDF – Łączenie, dzielenie i kompresowanie plików PDF odbywa się po stronie klienta.

- Konwersja PDF do obrazu – Strony są renderowane do formatu PNG lub JPG w Twojej przeglądarce.

- Manipulacja stronami – Obracanie, zmiana kolejności i usuwanie stron to operacje wykonywane w przeglądarce.

Możesz to sam zweryfikować: otwórz Narzędzia deweloperskie przeglądarki (F12), przejdź do zakładki Sieć (Network) i obserwuj, co się dzieje podczas przetwarzania pliku. W przypadku operacji wykonywanych w przeglądarce nie zobaczysz żadnych żądań przesyłania plików.

Przetwarzanie po stronie serwera tylko w razie potrzeby

Niektóre operacje wymagają przetwarzania po stronie serwera – w szczególności funkcje oparte na AI, które potrzebują zasobów obliczeniowych wykraczających poza możliwości przeglądarki:

- Ekstrakcja danych AI – Dla zeskanowanych dokumentów lub złożonych układów wymagających analizy AI

- Przetwarzanie OCR – Konwersja zeskanowanych obrazów do tekstu z możliwością wyszukiwania

- Analiza dokumentów oparta na AI – Podsumowanie, tłumaczenie i inteligentna ekstrakcja danych

Gdy przetwarzanie po stronie serwera jest konieczne, PDFSub wykorzystuje szyfrowaną transmisję (HTTPS/TLS), przetwarza plik i usuwa go natychmiast po dostarczeniu wyniku. Pliki nie są przechowywane, nie są wykorzystywane do trenowania ani udostępniane stronom trzecim.

Co to oznacza w praktyce

W przypadku najczęstszego przypadku użycia – konwersji wyciągów bankowych do arkuszy kalkulacyjnych – Twoje pliki nigdy nie opuszczają Twojego komputera. Cały potok konwersji działa w Twojej przeglądarce. To plasuje PDFSub na Poziomie 2 hierarchii bezpieczeństwa: przetwarzanie w przeglądarce bez ekspozycji serwera.

W przypadku funkcji opartych na AI, PDFSub działa na Poziomie 3: przetwarzanie w chmurze z natychmiastowym usuwaniem. Okno ekspozycji jest minimalne, a obsługa danych jest przejrzysta.

Możesz sam wypróbować to podejście dzięki bezpłatnemu 7-dniowemu okresowi próbnemu – Anuluj w dowolnym momencie.

Praktyczne zalecenia według wrażliwości dokumentu

Nie wszystkie dokumenty wymagają takiego samego poziomu ochrony. Oto praktyczne ramy decydowania, z których narzędzi korzystać:

Dokumenty o wysokiej wrażliwości

Dokumenty: Wyciągi bankowe, zeznania podatkowe (W-2, 1099, pełne zeznania), dokumenty ubezpieczenia społecznego, dokumenty medyczne z informacjami finansowymi, wnioski o kredyt hipoteczny

Zalecane podejście: Korzystaj wyłącznie z narzędzi działających w przeglądarce lub oprogramowania stacjonarnego. Te dokumenty zawierają wystarczająco dużo informacji do kradzieży tożsamości i oszustw finansowych. Kalkulacja ryzyka do korzyści związana z przesyłaniem ich do usługi chmurowej jest niekorzystna – uzyskana wygoda nie usprawiedliwia ekspozycji.

Na co zwrócić uwagę: Narzędzia, które wyraźnie przetwarzają pliki w przeglądarce bez przesyłania. Zweryfikuj, sprawdzając zakładkę Sieć w Narzędziach deweloperskich przeglądarki.

Dokumenty o umiarkowanej wrażliwości

Dokumenty: Faktury biznesowe, umowy, zamówienia, raporty finansowe (bez numerów SSN lub numerów kont), raporty wydatków pracowniczych

Zalecane podejście: Akceptowalne są narzędzia oparte na chmurze z jasnymi zasadami usuwania danych. Szukaj usług, które usuwają pliki w ciągu 24 godzin, oferują szyfrowanie w spoczynku, mają opublikowaną politykę prywatności i najlepiej zapewniają Umowę o Przetwarzanie Danych.

Na co zwrócić uwagę: Jasne polityki przechowywania, szyfrowanie HTTPS, udokumentowane praktyki bezpieczeństwa i renomowana firma z historią.

Dokumenty o niskiej wrażliwości

Dokumenty: Publikowane raporty, materiały marketingowe, publicznie dostępne dane finansowe, prezentacje wewnętrzne bez poufnych danych

Zalecane podejście: Dobre będzie każde renomowane narzędzie. Dane w tych dokumentach są już publiczne lub ich ujawnienie spowodowałoby minimalne szkody. Skup się na wyborze narzędzia, które dobrze wykonuje swoje zadanie, zamiast na narzędziu z konkretnymi funkcjami bezpieczeństwa.

Jak zweryfikować, czy narzędzie przesyła Twoje pliki

Nie musisz wierzyć narzędziu na słowo. Oto jak samemu sprawdzić, czy plik jest przesyłany na serwer:

Korzystanie z narzędzi deweloperskich przeglądarki

- Otwórz stronę narzędzia w Chrome, Firefox lub Edge

- Naciśnij F12, aby otworzyć Narzędzia deweloperskie

- Kliknij zakładkę Sieć (Network)

- Wyczyść wszelkie istniejące wpisy (kliknij przycisk „Wyczyść” lub ikonę kółka z linią)

- Załaduj swój plik PDF do narzędzia

- Obserwuj zakładkę Sieć

Na co zwrócić uwagę:

- Jeśli narzędzie przetwarza pliki w przeglądarce, nie zobaczysz żadnych dużych żądań przesyłania. Możesz zobaczyć małe żądania dotyczące analityki lub zasobów strony, ale nic odpowiadającego rozmiarowi Twojego pliku.

- Jeśli narzędzie przesyła Twój plik, zobaczysz żądanie POST z dużą ilością danych (odpowiadającą rozmiarowi pliku) kierowane do serwera narzędzia lub punktu końcowego API.

Sprawdzanie możliwości pracy offline

Inny test: odłącz się od internetu (wyłącz Wi-Fi lub włącz tryb samolotowy) po załadowaniu strony narzędzia, a następnie spróbuj przetworzyć plik. Jeśli działa bez połączenia z internetem, przetwarzanie jest faktycznie wykonywane w przeglądarce. Jeśli zawiedzie, narzędzie wymaga połączenia z serwerem.

Czytanie polityki prywatności

Tak, faktycznie ją przeczytaj. Zwróć szczególną uwagę na:

- „Twoje pliki są przetwarzane w Twojej przeglądarce” lub „przetwarzanie po stronie klienta” – wskazuje na brak przesyłania na serwer

- „Pliki są usuwane po X godzinach/minutach” – wskazuje na przetwarzanie po stronie serwera z określonym okresem przechowywania

- „Możemy wykorzystywać przesłane treści do ulepszania naszych usług” – czerwona flaga sugerująca, że Twoje dokumenty mogą być wykorzystywane do trenowania lub analizy

- „Udostępniamy dane naszym partnerom” – wskazuje na udostępnianie danych stronom trzecim

Pięć pytań do zadania przed przesłaniem jakiegokolwiek dokumentu finansowego

Zanim przeciągniesz wrażliwy dokument do jakiegokolwiek narzędzia online, przejdź przez tę listę kontrolną:

1. Czy mogę zweryfikować, że plik nie jest przesyłany?

Sprawdź zakładkę Sieć. Jeśli narzędzie przetwarza pliki w przeglądarce, można to zweryfikować. Jeśli nie możesz tego zweryfikować, załóż, że plik jest przesyłany.

2. Co polityka prywatności mówi o przechowywaniu danych?

Szukaj konkretnych przedziałów czasowych. „Natychmiast usunięte” jest idealne. „Usunięte w ciągu 24 godzin” jest akceptowalne dla większości dokumentów. „Przechowywane przez rozsądny okres” jest niejasne i niepokojące.

3. Czy firma jest renomowana i ma historię?

Narzędzie działające od lat bez zgłoszonych incydentów danych jest lepszym wyborem niż narzędzie, które pojawiło się w zeszłym miesiącu bez informacji o firmie, adresu fizycznego i nazwanych członków zespołu.

4. Czy istnieje alternatywa, która przetwarza lokalnie?

Dla wysoce wrażliwych dokumentów zawsze sprawdzaj, czy istnieje alternatywa działająca w przeglądarce lub oprogramowanie stacjonarne. Wygoda narzędzia chmurowego rzadko usprawiedliwia ryzyko w przypadku wyciągów bankowych i dokumentów podatkowych.

5. Co się stanie, jeśli coś pójdzie nie tak?

Czy usługa oferuje Umowę o Przetwarzanie Danych? Czy istnieje kontakt ds. bezpieczeństwa? Czy istnieje udokumentowany proces reagowania na incydenty? W przypadku użytku biznesowego z danymi klientów, nie są to opcje – to wymagania.

Co zrobić, jeśli już przesłałeś wrażliwe dokumenty

Jeśli już przesłałeś dokumenty finansowe do narzędzia online i teraz jesteś zaniepokojony, oto co możesz zrobić:

Natychmiastowe kroki

-

Sprawdź politykę usuwania danych narzędzia. Wiele usług automatycznie usuwa pliki po określonym czasie. Jeśli narzędzie twierdzi, że usuwa pliki w ciągu 24 godzin, Twoje dane mogą już być usunięte.

-

Poproś o usunięcie. Zgodnie z RODO (jeśli usługa działa w UE lub obsługuje UE) i różnymi przepisami stanowymi w USA dotyczącymi prywatności, masz prawo zażądać usunięcia swoich danych osobowych. Wyślij jasny e-mail do kontaktu ds. prywatności lub wsparcia usługi z prośbą o usunięcie wszystkich przesłanych plików i powiązanych danych.

-

Monitoruj swoje konta. Jeśli przesłałeś wyciągi bankowe lub dokumenty podatkowe, rozważ umieszczenie alertu o oszustwie lub zamrożenia kredytowego u głównych biur informacji kredytowej (Equifax, Experian, TransUnion). Nic to nie kosztuje i dodaje warstwę ochrony przed kradzieżą tożsamości.

Bieżące środki ostrożności

- Zmień hasła do wszystkich kont finansowych, których wyciągi przesłałeś

- Włącz uwierzytelnianie dwuskładnikowe na wszystkich kontach finansowych

- Monitoruj raporty kredytowe pod kątem nietypowej aktywności przez następne 12 miesięcy

- Ustaw alerty transakcyjne na kontach bankowych, aby szybko wykrywać nieautoryzowane działania

W większości przypadków przesłanie dokumentu do renomowanego narzędzia nie spowoduje szkody. Ale jeśli narzędzie było nieznane, darmowe i nie sprawdziłeś jego praktyk prywatności, te środki ostrożności są warte zachodu.

FAQ

Czy darmowe narzędzia PDF są mniej bezpieczne niż płatne?

Niekoniecznie, ale struktura motywacji jest inna. Darmowe narzędzia muszą generować przychody w jakiś sposób – często poprzez reklamy, monetyzację danych lub sprzedaż dodatkową. Płatne narzędzia mają bezpośredni model przychodów (Twoja subskrypcja), co zmniejsza motywację do monetyzacji Twoich danych w inny sposób.

Prawdziwe pytanie brzmi nie „darmowe vs. płatne”, ale „jak to narzędzie zarabia pieniądze?”. Darmowe narzędzie finansowane przez firmę skoncentrowaną na prywatności (być może jako narzędzie do generowania leadów) może być całkowicie bezpieczne. Darmowe narzędzie finansowane z przychodów z reklam i partnerstw danych jest z natury bardziej skłonne do udostępniania Twoich danych stronom trzecim.

Rozważ również architekturę: darmowe narzędzie, które przetwarza pliki w Twojej przeglądarce, jest bezpieczniejsze niż płatne narzędzie, które przesyła wszystko do chmury – niezależnie od ceny. Model przetwarzania ma większe znaczenie niż model biznesowy.

Czy moje dokumenty mogą być wykorzystywane do trenowania modeli AI?

To coraz bardziej istotna kwestia. Niektóre usługi zawierają szerokie sformułowania w swoich warunkach korzystania, pozwalające im na wykorzystanie przesłanych treści do „ulepszania swoich usług” – co może obejmować trenowanie modeli AI.

Jeśli warunki usługi zawierają frazy takie jak „udzielasz nam licencji na używanie, powielanie, modyfikowanie i wyświetlanie Twoich treści”, może to obejmować trenowanie AI. Szukaj wyraźnych stwierdzeń, takich jak „przesłane pliki nie są wykorzystywane do trenowania” lub „Twoje treści są wykorzystywane wyłącznie do świadczenia żądanej usługi”.

Przetwarzanie w przeglądarce całkowicie omija ten problem: jeśli Twój plik nigdy nie dotrze do serwera, nie może być do niczego wykorzystany.

Czy bezpieczne jest korzystanie z narzędzi online dla danych finansowych klientów, jeśli jestem księgowym?

Obowiązki zawodowe dodają kolejną warstwę. Jako księgowy lub bookkeepingowiec masz obowiązki powiernicze dotyczące danych klienta. Przesyłanie wyciągów bankowych klienta do narzędzia online bez zrozumienia jego praktyk obsługi danych może stanowić naruszenie obowiązków zawodowych – nawet jeśli nie dojdzie do faktycznego wycieku danych.

W przypadku pracy z klientami priorytetowo traktuj narzędzia, które:

- Przetwarzają pliki w przeglądarce (bez przesyłania na serwer)

- Oferują Umowę o Przetwarzanie Danych

- Mają udokumentowane praktyki bezpieczeństwa

- Są zgodne z odpowiednimi przepisami (RODO, SOC 2 itp.)

Jeśli musisz korzystać z przetwarzania po stronie serwera, upewnij się, że masz zgodę klienta i że obsługa danych przez narzędzie spełnia Twoje standardy zawodowe. Dokumentuj swoje należyte staranności – jeśli organ regulacyjny zapyta, jak obsługujesz dane klienta, „przeciągnąłem je do losowej strony internetowej” nie jest akceptowalną odpowiedzią.

Jak mogę stwierdzić, czy strona internetowa jest legalna?

Oprócz sprawdzenia polityki prywatności i praktyk obsługi danych, szukaj:

- Informacje o firmie: Prawdziwa firma z fizycznym adresem, nazwanymi członkami zespołu i historią

- HTTPS: Adres URL powinien zaczynać się od https:// (szukaj ikony kłódki w pasku adresu przeglądarki)

- Recenzje i reputacja: Wyszukaj nazwę narzędzia plus „recenzja” lub „bezpieczeństwo”. Ugruntowane narzędzia mają recenzje użytkowników i profesjonalne oceny

- Dane kontaktowe: Działający adres e-mail wsparcia, a najlepiej numer telefonu lub czat na żywo

- Wiek domeny: Nowsze domeny niosą wyższe ryzyko. Daty rejestracji domen można sprawdzić za pomocą narzędzi do wyszukiwania WHOIS

Co z aplikacjami mobilnymi do przetwarzania PDF?

Aplikacje mobilne, które przetwarzają pliki lokalnie na Twoim urządzeniu, oferują podobne korzyści prywatności jak oprogramowanie stacjonarne i narzędzia przeglądarkowe. Zwróć jednak uwagę na uprawnienia aplikacji – jeśli narzędzie PDF żąda dostępu do Twoich kontaktów, mikrofonu lub lokalizacji, jest to czerwona flaga.

Sprawdź, czy aplikacja wysyła pliki na serwer w celu przetworzenia. Wiele mobilnych „aplikacji PDF” to cienkie opakowania usług chmurowych. Obowiązuje to samo podejście weryfikacyjne: jeśli możesz przetworzyć plik w trybie samolotowym, jest to lokalne. Jeśli wymaga połączenia internetowego, przesyła Twoje dane.

Podsumowanie

Bezpieczeństwo przesyłania dokumentów finansowych do internetowych narzędzi PDF nie jest pytaniem „tak” lub „nie”. Zależy to od tego, co narzędzie robi z Twoim plikiem, jak długo go przechowuje, kto ma do niego dostęp i czy możesz zweryfikować jego twierdzenia.

Najbezpieczniejszym podejściem do wrażliwych dokumentów finansowych jest korzystanie z narzędzi, które przetwarzają pliki w Twojej przeglądarce – gdzie Twoje dane nigdy nie opuszczają Twojego urządzenia. W przypadku operacji wymagających przetwarzania po stronie serwera wybieraj usługi z jasnymi zasadami usuwania danych, silnym szyfrowaniem i przejrzystymi praktykami prywatności.

Wygoda narzędzi internetowych jest realna. Ale tak samo ryzyko. Dobrą wiadomością jest to, że technologia przetwarzania w przeglądarce rozwinęła się do tego stopnia, że często nie musisz wybierać między wygodą a prywatnością. Narzędzia takie jak PDFSub udowadniają, że możesz mieć jedno i drugie – potężne przetwarzanie dokumentów, które utrzymuje Twoje dane finansowe dokładnie tam, gdzie ich miejsce: na Twoim komputerze.

Zacznij od bezpłatnego 7-dniowego okresu próbnego i przekonaj się sam. Przetwórz wyciąg bankowy za pomocą konwertera wyciągów bankowych, sprawdź zakładkę Sieć i zweryfikuj, że Twój plik pozostaje na Twoim urządzeniu. To rodzaj przejrzystości, którą powinno oferować każde narzędzie do obsługi dokumentów finansowych.