Est-il sûr de téléverser des documents financiers sur des outils PDF en ligne ?

Les relevés bancaires, les factures et les documents fiscaux contiennent vos données les plus sensibles. Voici un aperçu honnête des risques liés au téléversement de ces documents sur des outils PDF en ligne — et comment vous protéger.

Vous devez convertir un relevé bancaire en Excel. Ou fusionner plusieurs factures en un seul PDF. Ou extraire des données d'un document fiscal. Vous faites donc ce que tout le monde fait : vous cherchez un outil en ligne, faites glisser votre fichier dans une fenêtre de navigateur et cliquez sur « Convertir ».

Cela prend dix secondes. Cela fonctionne. Vous continuez votre journée.

Mais quelque part entre le glisser-déposer et le téléchargement, votre fichier — avec vos numéros de compte, votre historique de transactions, vos soldes et potentiellement votre numéro de sécurité sociale — a transité vers un serveur que vous ne connaissez pas, dans un pays que vous n'avez pas choisi, exploité par une entreprise dont vous n'avez pas lu la politique de confidentialité.

C'est la question que presque tous ceux qui traitent des documents financiers en ligne se posent à un moment donné : est-ce vraiment sûr ?

La réponse honnête est : cela dépend. Et les détails comptent plus que la plupart des gens ne le pensent.

Pour une analyse architecturale approfondie : Navigateur vs Sécurité PDF Cloud compare les deux modèles de traitement avec des diagrammes de flux de données côte à côte. Ce guide se concentre sur le risque lié aux documents financiers ; ce guide est la référence canonique sur la manière dont les architectures diffèrent.

Ce qui est réellement en jeu

Avant d'évaluer des outils spécifiques, il est utile de comprendre exactement ce qui est en jeu lorsque vous téléversez un document financier.

Relevés Bancaires

Un seul relevé bancaire peut contenir :

- Numéros de compte — numéros de routage et de compte qui identifient vos comptes bancaires

- Historique des transactions — chaque achat, paiement, dépôt et transfert pour la période du relevé

- Soldes actuels — votre position financière exacte

- Informations personnelles — nom complet, adresse, numéro de téléphone

- Habitudes de dépenses — où vous faites vos achats, combien vous dépensez, abonnements récurrents

Pour les relevés bancaires d'entreprise, ajoutez les relations avec les fournisseurs, les montants de la paie, les détails des paiements des clients et les flux de trésorerie. Un adversaire disposant de ces informations peut commettre une usurpation d'identité, initier des virements frauduleux ou utiliser les données pour des attaques ciblées d'ingénierie sociale.

Factures

Les factures semblent inoffensives, mais elles contiennent :

-

Détails du fournisseur et du client — noms d'entreprises, adresses, informations de contact

-

Conditions de paiement — coordonnées bancaires pour les virements, conditions de crédit

-

Informations sur les prix — coûts unitaires, remises sur volume, tarifs contractuels

-

Numéros d'identification fiscale — EIN, numéros de TVA ou autres numéros d'identification fiscale

La fraude à la facture est une catégorie croissante d'attaques par compromission de la messagerie professionnelle (BEC). Les données de factures volées fournissent aux attaquants le format, le ton et les détails exacts nécessaires pour créer des fausses factures convaincantes.

Documents Fiscaux

Les documents fiscaux sont la mine d'or. Un seul formulaire W-2, 1099 ou une déclaration de revenus peut contenir :

- Numéros de sécurité sociale — pour les particuliers et les personnes à charge

- Détails des revenus — salaire, investissements, revenus d'entreprise

- Numéros de compte bancaire — à partir des informations de dépôt direct

- Détails de l'employeur — EIN, adresses, informations de paie

- Image financière complète — déductions, crédits, actifs, passifs

L'IRS rapporte que l'usurpation d'identité liée aux impôts reste l'une des formes de fraude les plus courantes, avec des milliards de dollars de remboursements frauduleux tentés chaque année.

Comment les outils PDF en ligne traitent vos fichiers

Lorsque vous utilisez un outil PDF en ligne, voici ce qui se passe généralement en coulisses :

Étape 1 : Téléversement via HTTPS

Votre fichier voyage de votre navigateur vers le serveur de l'outil via une connexion HTTPS cryptée. Cela signifie que les données sont cryptées pendant le transit — toute personne interceptant le trafic réseau entre vous et le serveur verrait des données brouillées, pas votre relevé bancaire.

C'est bien, mais c'est le strict minimum. Chaque site web légitime utilise HTTPS aujourd'hui. Il protège contre l'écoute clandestine pendant la transmission, mais ne dit rien sur ce qui arrive à votre fichier une fois qu'il est arrivé.

Étape 2 : Traitement côté serveur

La plupart des outils PDF en ligne traitent votre fichier sur leurs serveurs. Le code de l'outil lit votre PDF, effectue l'opération demandée (conversion, fusion, compression, extraction de données) et génère le fichier de sortie.

Au cours de cette phase, votre document non crypté existe sur l'ordinateur de quelqu'un d'autre. Le serveur a un accès complet à chaque octet de votre fichier. Les administrateurs système, les systèmes automatisés et potentiellement les acteurs malveillants ayant un accès non autorisé peuvent lire le contenu du document.

C'est le problème de sécurité fondamental du traitement de documents basé sur le cloud. Le cryptage en transit protège le trajet, mais la destination a vos données en clair.

Étape 3 : Stockage temporaire

Après le traitement, votre fichier téléversé et le résultat généré restent généralement sur le stockage du serveur jusqu'à ce que vous téléchargiez le résultat. La durée pendant laquelle ils y restent varie énormément :

- Meilleur cas : Supprimés immédiatement après le téléchargement du résultat, ou en quelques minutes

- Courant : Supprimés après 1 à 24 heures

- Préoccupant : Conservés pendant 7 à 30 jours

- Pire cas : Conservés indéfiniment, ou la période de conservation n'est pas divulguée

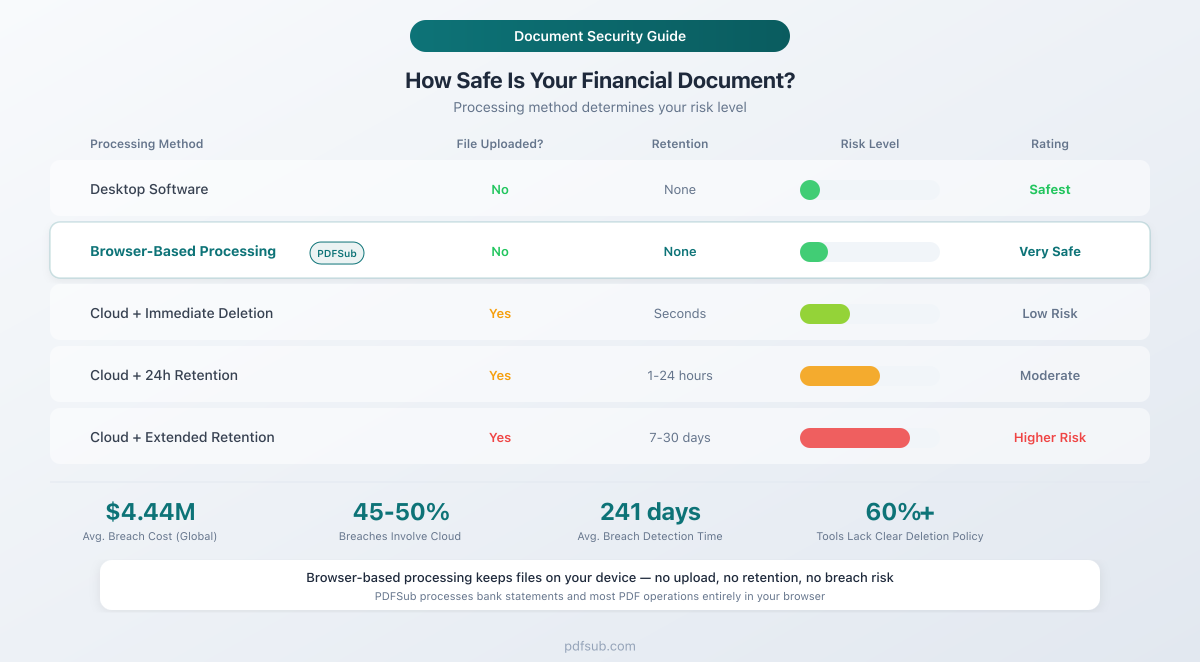

Une analyse de sécurité de 2025 a révélé que plus de 60 % des outils PDF en ligne gratuits populaires avaient des politiques de suppression de données vagues ou inexistantes. Votre fichier téléversé pourrait rester sur un serveur beaucoup plus longtemps que vous ne le pensez.

Étape 4 : Que se passe-t-il après ?

C'est là que les choses deviennent floues. Après le traitement de votre fichier, le service :

- Le supprime-t-il complètement ? Y compris des sauvegardes et des journaux ?

- Conserve-t-il les métadonnées ? Noms de fichiers, horodatages de traitement, adresses IP des utilisateurs ?

- L'utilise-t-il pour l'analyse ? Pour améliorer ses algorithmes ou entraîner des modèles d'IA ?

- Le partage-t-il avec des tiers ? Fournisseurs d'analyse, réseaux publicitaires ou courtiers en données ?

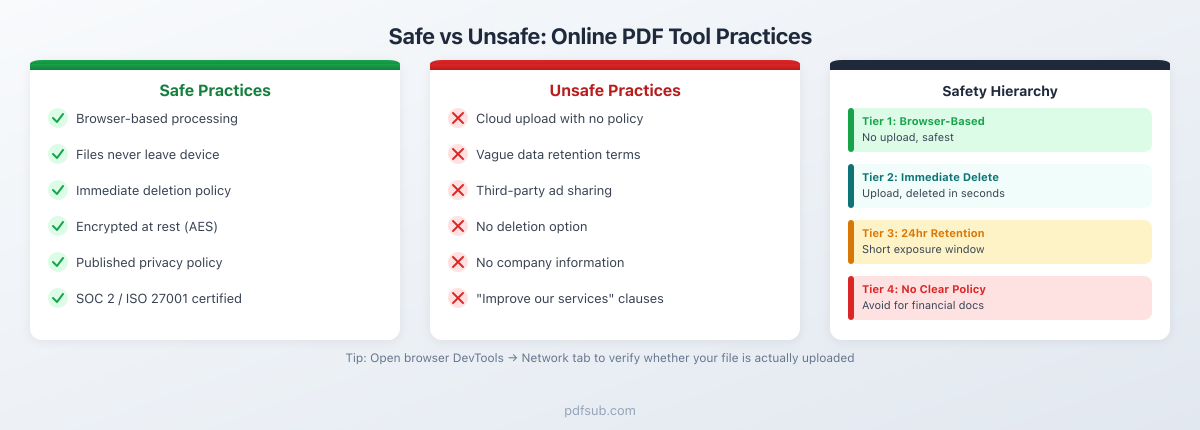

De nombreux outils gratuits sont financés par la publicité, ce qui signifie que vos données d'utilisation — et potentiellement le contenu de vos documents — peuvent être transmises à des réseaux publicitaires tiers, des plateformes d'analyse ou des pipelines d'entraînement d'IA. La politique de confidentialité peut techniquement le divulguer, mais enfoui dans des milliers de mots de langage juridique que pratiquement personne ne lit.

La réalité des violations de données

Même avec les meilleures intentions, les services basés sur le cloud font face à un risque persistant : les violations de données.

Le rapport 2025 sur le coût des violations de données d'IBM a révélé que le coût moyen mondial d'une violation de données est de 4,44 millions de dollars. Aux États-Unis, ce chiffre a grimpé de 9 % pour atteindre un record de 10,22 millions de dollars. Les institutions de services financiers font face à des coûts encore plus élevés, avec une moyenne de 5,56 millions de dollars par violation.

Quelques statistiques clés qui mettent le risque en perspective :

- 45 à 50 % de toutes les violations impliquent désormais des environnements cloud ou SaaS — l'infrastructure exacte sur laquelle reposent les outils PDF en ligne

- Les violations couvrant plusieurs environnements cloud coûtent en moyenne 5,05 millions de dollars — 26 % de plus que les violations sur site

- Le temps moyen pour identifier et contenir une violation est de 241 jours — ce qui signifie que vos fichiers téléversés pourraient être exposés pendant des mois avant que quiconque ne s'en aperçoive

- 97 % des organisations ayant subi un incident de sécurité lié à l'IA manquaient de contrôles d'accès appropriés à l'IA — pertinent pour les outils qui utilisent l'IA pour traiter vos documents

En Europe, l'application du RGPD s'est intensifiée. Les autorités de protection des données ont imposé plus de 3 milliards de dollars d'amendes RGPD en 2025 seulement, le total cumulé des amendes RGPD dépassant 7 milliards de dollars. Le nombre moyen de notifications de violation a augmenté à 363 par jour.

Ce ne sont pas des risques hypothétiques. Les violations chez les fournisseurs de services cloud, les plateformes SaaS et les services de traitement de fichiers se produisent régulièrement. La question n'est pas de savoir si des violations se produisent — c'est de savoir si vos données financières figureront parmi les enregistrements exposés lorsqu'elles se produiront.

Huit facteurs de risque à évaluer

Lorsque vous choisissez un outil PDF en ligne pour des documents financiers, évaluez ces facteurs par ordre d'importance :

1. Politique de conservation des fichiers

Le facteur le plus important. Combien de temps le service conserve-t-il vos fichiers téléversés ?

- Idéal : Les fichiers ne sont jamais téléversés sur un serveur (traitement basé sur le navigateur)

- Bon : Les fichiers sont supprimés immédiatement après le traitement ou en quelques minutes

- Acceptable : Les fichiers sont supprimés dans les 24 heures

- Préoccupant : Les fichiers sont conservés pendant 7 à 30 jours

- Inacceptable : Aucune politique de conservation claire, ou les fichiers sont conservés indéfiniment

Un outil qui traite les fichiers dans votre navigateur élimine entièrement le risque côté serveur. Pas de téléversement signifie pas de conservation, pas d'exposition à une violation, et pas de confiance requise.

2. Emplacement du serveur et juridiction

Où vos données résident physiquement détermine quelles lois les protègent. Les données stockées dans l'Union européenne sont soumises au RGPD, qui offre de solides droits individuels, y compris le droit à l'effacement. Les données stockées aux États-Unis sont soumises à un ensemble disparate de lois étatiques et fédérales. Les données stockées dans des juridictions où les lois sur la confidentialité sont faibles peuvent avoir des protections minimales.

Pour les entreprises traitant des données financières de clients, la juridiction est importante pour la conformité. Les relevés bancaires de vos clients sur un serveur dans une juridiction où les lois sur la protection des données sont faibles créent un risque réglementaire — même si vous n'aviez pas l'intention que les données y aboutissent.

3. Cryptage

Deux types de cryptage sont importants :

- En transit (TLS/HTTPS) : Protège les données lorsqu'elles voyagent entre votre navigateur et le serveur. C'est standard et attendu.

- Au repos : Protège les données lorsqu'elles sont stockées sur le serveur. Si quelqu'un obtient un accès non autorisé au stockage du serveur, les données cryptées au repos sont toujours brouillées.

Les deux sont nécessaires. Le cryptage en transit seul laisse vos données vulnérables à quiconque a accès au serveur — y compris les propres employés du fournisseur de services, les contractuels et quiconque compromet leur infrastructure.

4. Contrôles d'accès

Qui, au sein de l'entreprise, peut voir vos fichiers téléversés ? Un système bien conçu limite l'accès au minimum nécessaire pour le traitement. Aucun humain ne devrait pouvoir ouvrir et lire votre relevé bancaire, sauf s'il y a une raison spécifique et documentée (comme le dépannage d'une erreur de traitement à votre demande explicite).

Recherchez des mentions de :

- Contrôles d'accès basés sur les rôles (RBAC)

- Journalisation d'audit pour l'accès aux fichiers

- Principe du moindre privilège

- Vérifications des antécédents des employés

5. Transparence de la politique de confidentialité

Une politique de confidentialité doit clairement indiquer :

-

Quelles données sont collectées (contenu du fichier, métadonnées, analyses d'utilisation)

-

Combien de temps les données sont conservées

-

Qui y a accès

-

Si elles sont partagées avec des tiers

-

Comment demander la suppression

Les signaux d'alarme comprennent : des politiques excessivement longues et vagues, des politiques qui revendiquent des droits étendus pour « utiliser, reproduire, modifier et distribuer » le contenu téléversé, et des politiques qui se réservent le droit de modifier les conditions sans préavis.

6. Partage avec des tiers

Vos données sont-elles partagées avec des fournisseurs d'analyse, des réseaux publicitaires, des services d'entraînement d'IA ou d'autres tiers ? De nombreux outils gratuits dépendent des revenus publicitaires, ce qui implique intrinsèquement le partage de données avec les réseaux publicitaires.

Même les métadonnées de documents « anonymisées » peuvent être révélatrices. Si un réseau publicitaire sait qu'une adresse IP spécifique a téléversé un relevé bancaire d'une institution financière spécifique à un moment donné, il s'agit de données de ciblage précieuses — même sans le contenu réel du relevé.

7. Accord de traitement des données (DPA)

Pour une utilisation professionnelle, en particulier dans les industries réglementées (comptabilité, juridique, santé, services financiers), un Accord de Traitement des Données est essentiel. Un DPA oblige contractuellement le fournisseur de services à traiter vos données selon des normes spécifiées et le rend légalement responsable en cas de violation.

Si un outil n'offre pas de DPA, il n'est pas conçu pour traiter les données financières des clients de manière professionnelle. Cela ne signifie pas qu'il est non sécurisé, mais cela signifie que vous n'avez aucun recours contractuel si quelque chose tourne mal.

8. Certifications de conformité

Recherchez :

- SOC 2 Type II : Contrôles audités pour la sécurité, la disponibilité et la confidentialité

- ISO 27001 : Norme internationale de gestion de la sécurité de l'information

- Conformité RGPD : Pas une certification en soi, mais des mesures de conformité documentées

- PCI DSS : Pertinent si des données de cartes de paiement sont impliquées

Les certifications ne sont pas des garanties — elles sont la preuve qu'un tiers a vérifié les pratiques de sécurité de l'organisation. Leur absence ne signifie pas nécessairement une mauvaise sécurité, mais leur présence offre une couche de sécurité supplémentaire.

La hiérarchie de la sécurité

Toutes les approches de traitement ne présentent pas le même risque. Voici comment différentes méthodes se classent, du plus sûr au moins sûr :

Niveau 1 : Logiciel de bureau (Le plus sûr)

Votre fichier ne quitte jamais votre ordinateur. Le traitement se fait entièrement sur votre machine locale. Il n'y a pas de transmission réseau, pas de stockage serveur, pas d'accès tiers. Le seul risque est pour la sécurité de votre propre appareil.

Inconvénient : Les logiciels de bureau nécessitent une installation, coûtent souvent plus cher et peuvent ne pas recevoir de mises à jour aussi fréquemment que les alternatives basées sur le web. Ils ne fonctionnent pas non plus sur différents appareils.

Niveau 2 : Traitement basé sur le navigateur (Très sûr)

L'outil s'exécute dans votre navigateur web, mais le fichier est traité entièrement sur votre appareil à l'aide de code côté client. Le fichier n'est jamais téléversé sur aucun serveur. Vous pouvez le vérifier vous-même en consultant l'onglet Réseau de vos outils de développement de navigateur — vous ne verrez aucune requête de téléversement de fichier sortante.

Cette approche combine la commodité des outils web avec la confidentialité des logiciels de bureau. L'outil se charge dans votre navigateur comme n'importe quel site web, mais vos documents restent sur votre ordinateur. C'est essentiellement une confidentialité de niveau bureau avec une commodité de niveau web.

Inconvénient : Le traitement côté client est limité par la puissance de calcul de votre appareil. Les fichiers très volumineux ou les opérations nécessitant un traitement IA spécialisé peuvent nécessiter des ressources serveur.

Niveau 3 : Traitement Cloud avec suppression immédiate (Sûr)

Votre fichier est téléversé sur un serveur, traité et supprimé immédiatement après que vous ayez reçu le résultat. La fenêtre d'exposition est minimisée — généralement de quelques secondes à quelques minutes.

Inconvénient : Votre fichier transite et existe brièvement sur un serveur tiers. Pendant cette fenêtre, il est théoriquement accessible. Mais le risque est faible si le service utilise le cryptage en transit et au repos, dispose de contrôles d'accès robustes et supprime réellement les fichiers immédiatement.

Niveau 4 : Traitement Cloud avec conservation courte (Risque modéré)

Votre fichier est téléversé et conservé pendant une période définie — généralement 1 à 24 heures — pour vous permettre de re-télécharger les résultats. Cela étend la fenêtre d'exposition mais reste raisonnable si la période de conservation est clairement indiquée et appliquée.

Niveau 5 : Traitement Cloud avec conservation prolongée (Risque plus élevé)

Les fichiers conservés pendant 7 à 30 jours représentent une fenêtre d'exposition significative. Pendant cette période, vos documents financiers existent sur des serveurs tiers et sont potentiellement vulnérables aux violations, à l'accès non autorisé ou aux assignations à comparaître.

Niveau 6 : Traitement Cloud avec conservation non claire (Risque le plus élevé)

Si un service n'indique pas clairement combien de temps les fichiers sont conservés — ou utilise un langage vague comme « une période raisonnable » — traitez-le comme si les fichiers étaient conservés indéfiniment. L'absence d'une politique claire indique souvent que l'entreprise n'a pas sérieusement considéré la gestion du cycle de vie des données, ce qui suggère des lacunes de sécurité plus larges.

Comment PDFSub gère la sécurité des documents

PDFSub adopte une approche axée sur le navigateur pour le traitement des documents. L'architecture privilégie de garder vos fichiers sur votre appareil chaque fois que cela est techniquement possible.

Traitement basé sur le navigateur pour la plupart des opérations

La majorité des outils PDFSub traitent les fichiers entièrement dans votre navigateur :

- Convertisseur de relevés bancaires — Les relevés bancaires numériques sont analysés et convertis en formats Excel, CSV, QBO ou OFX entièrement sur votre appareil. Votre relevé ne quitte jamais votre navigateur.

- Fusion, division et compression de PDF — La combinaison, la division et la compression de PDF se font côté client.

- Conversion de PDF en image — Les pages sont rendues en PNG ou JPG dans votre navigateur.

- Manipulation de pages — La rotation, le réordonnancement et la suppression de pages sont toutes des opérations basées sur le navigateur.

Vous pouvez le vérifier vous-même : ouvrez les Outils de développement de votre navigateur (F12), allez dans l'onglet Réseau et observez ce qui se passe lorsque vous traitez un fichier. Pour les opérations basées sur le navigateur, vous ne verrez aucune requête de téléversement de fichier.

Traitement côté serveur uniquement lorsque nécessaire

Certaines opérations nécessitent un traitement côté serveur — notamment les fonctionnalités basées sur l'IA qui nécessitent des ressources de calcul au-delà de ce qu'un navigateur peut fournir :

- Extraction de données par IA — Pour les documents numérisés ou les mises en page complexes qui nécessitent une analyse par IA

- Traitement OCR — Conversion d'images numérisées en texte consultable

- Analyse de documents par IA — Résumé, traduction et extraction intelligente de données

Lorsque le traitement côté serveur est nécessaire, PDFSub utilise la transmission cryptée (HTTPS/TLS), traite le fichier et le supprime immédiatement après la livraison du résultat. Les fichiers ne sont pas conservés, pas utilisés pour l'entraînement et pas partagés avec des tiers.

Ce que cela signifie en pratique

Pour le cas d'utilisation le plus courant — la conversion de relevés bancaires en feuilles de calcul — vos fichiers ne quittent jamais votre ordinateur. L'ensemble du pipeline de conversion s'exécute dans votre navigateur. Cela place PDFSub dans le Niveau 2 de la hiérarchie de sécurité : traitement basé sur le navigateur sans exposition serveur.

Pour les fonctionnalités basées sur l'IA, PDFSub opère au Niveau 3 : traitement cloud avec suppression immédiate. La fenêtre d'exposition est minimale et la gestion des données est transparente.

Vous pouvez essayer cette approche vous-même avec un essai gratuit de 7 jours — Annulation à tout moment.

Recommandations pratiques par sensibilité du document

Tous les documents ne nécessitent pas le même niveau de protection. Voici un cadre pratique pour décider quels outils utiliser :

Documents hautement sensibles

Documents : Relevés bancaires, déclarations fiscales (W-2, 1099, déclarations complètes), documents de sécurité sociale, dossiers médicaux avec informations financières, demandes de prêt hypothécaire

Approche recommandée : Utiliser exclusivement des outils basés sur le navigateur ou des logiciels de bureau. Ces documents contiennent suffisamment d'informations pour l'usurpation d'identité et la fraude financière. Le calcul risque-récompense pour les téléverser sur un service cloud est défavorable — la commodité gagnée ne justifie pas l'exposition.

Ce qu'il faut rechercher : Des outils qui traitent explicitement les fichiers dans le navigateur sans téléversement. Vérifiez en consultant l'onglet Réseau dans les Outils de développement de votre navigateur.

Documents modérément sensibles

Documents : Factures d'entreprise, contrats, bons de commande, rapports financiers (sans numéros SSN ou de compte), rapports de dépenses des employés

Approche recommandée : Les outils basés sur le cloud avec des politiques de suppression claires sont acceptables. Recherchez des services qui suppriment les fichiers dans les 24 heures, offrent le cryptage au repos, ont une politique de confidentialité publiée et, idéalement, fournissent un Accord de Traitement des Données.

Ce qu'il faut rechercher : Des politiques de conservation claires, le cryptage HTTPS, des pratiques de sécurité documentées et une entreprise réputée avec une expérience éprouvée.

Documents à faible sensibilité

Documents : Rapports publiés, supports marketing, données financières publiques, présentations internes sans données confidentielles

Approche recommandée : Tout outil réputé convient. Les données de ces documents sont soit déjà publiques, soit causeraient un préjudice minime si elles étaient exposées. Concentrez-vous sur le choix d'un outil qui fait bien le travail plutôt que sur un outil doté de fonctionnalités de sécurité spécifiques.

Comment vérifier si un outil téléverse vos fichiers

Vous n'avez pas à croire un outil sur parole. Voici comment vérifier par vous-même si un fichier est téléversé sur un serveur :

Utilisation des outils de développement du navigateur

- Ouvrez le site web de l'outil dans Chrome, Firefox ou Edge

- Appuyez sur F12 pour ouvrir les Outils de développement

- Cliquez sur l'onglet Réseau

- Effacez toutes les entrées existantes (cliquez sur le bouton « Effacer » ou l'icône cercle-barré)

- Chargez votre fichier PDF dans l'outil

- Observez l'onglet Réseau

Ce qu'il faut rechercher :

- Si l'outil traite les fichiers dans le navigateur, vous ne verrez aucune requête de téléversement volumineuse. Vous pourriez voir de petites requêtes pour des analyses ou des ressources de page, mais rien correspondant à la taille de votre PDF.

- Si l'outil téléverse votre fichier, vous verrez une requête POST avec une charge utile volumineuse (correspondant à la taille de votre fichier) allant vers le serveur de l'outil ou un point d'API.

Vérification de la capacité hors ligne

Un autre test : déconnectez-vous d'Internet (désactivez le Wi-Fi ou activez le mode avion) une fois la page de l'outil chargée, puis essayez de traiter un fichier. S'il fonctionne sans connexion Internet, le traitement est véritablement basé sur le navigateur. S'il échoue, l'outil nécessite une connexion serveur.

Lecture de la politique de confidentialité

Oui, lisez-la. Recherchez spécifiquement :

-

« Vos fichiers sont traités dans votre navigateur » ou « traitement côté client » — indique aucun téléversement serveur

-

« Les fichiers sont supprimés après X heures/minutes » — indique un traitement côté serveur avec une conservation définie

-

« Nous pouvons utiliser le contenu téléversé pour améliorer nos services » — un signal d'alarme suggérant que vos documents peuvent être utilisés pour l'entraînement ou l'analyse

-

« Nous partageons des données avec nos partenaires » — indique un partage de données avec des tiers

Cinq questions à se poser avant de téléverser tout document financier

Avant de faire glisser un document sensible dans un outil en ligne, parcourez cette liste de contrôle :

1. Puis-je vérifier que le fichier n'est pas téléversé ?

Vérifiez l'onglet Réseau. Si l'outil traite les fichiers dans le navigateur, cela est vérifiable. Si vous ne pouvez pas le vérifier, supposez que le fichier est téléversé.

2. Que dit la politique de confidentialité sur la conservation des données ?

Recherchez des délais spécifiques. « Supprimé immédiatement » est idéal. « Supprimé dans les 24 heures » est acceptable pour la plupart des documents. « Conservé pendant une période raisonnable » est vague et préoccupant.

3. L'entreprise est-elle réputée et a-t-elle une expérience éprouvée ?

Un outil qui fonctionne depuis des années sans incident de données signalé est un meilleur pari qu'un outil apparu le mois dernier sans informations sur l'entreprise, sans adresse physique et sans membres d'équipe nommés.

4. Existe-t-il une alternative qui traite localement ?

Pour les documents hautement sensibles, vérifiez toujours s'il existe une alternative basée sur le navigateur ou de bureau. La commodité d'un outil cloud justifie rarement le risque pour les relevés bancaires et les documents fiscaux.

5. Que se passe-t-il si quelque chose tourne mal ?

Le service propose-t-il un Accord de Traitement des Données ? Existe-t-il un contact de sécurité ? Existe-t-il un processus documenté de réponse aux incidents ? Pour une utilisation professionnelle avec des données clients, ce n'est pas facultatif — ce sont des exigences.

Que faire si vous avez déjà téléversé des documents sensibles

Si vous avez déjà téléversé des documents financiers sur un outil en ligne et que vous êtes maintenant préoccupé, voici ce que vous pouvez faire :

Étapes immédiates

-

Vérifiez la politique de suppression des données de l'outil. De nombreux services suppriment automatiquement les fichiers après une période définie. Si l'outil prétend supprimer les fichiers dans les 24 heures, vos données ont peut-être déjà disparu.

-

Demandez la suppression. En vertu du RGPD (si le service opère dans l'UE ou dessert l'UE) et de diverses lois américaines sur la confidentialité des États, vous avez le droit de demander la suppression de vos données personnelles. Envoyez un e-mail clair au contact de confidentialité ou de support du service demandant la suppression de tous les fichiers téléversés et des données associées.

-

Surveillez vos comptes. Si vous avez téléversé des relevés bancaires ou des documents fiscaux, envisagez de placer une alerte de fraude ou un gel de crédit auprès des principaux bureaux de crédit (Equifax, Experian, TransUnion). Cela ne coûte rien et ajoute une couche de protection contre l'usurpation d'identité.

Précautions continues

- Changez les mots de passe de tous les comptes financiers dont vous avez téléversé les relevés

- Activez l'authentification à deux facteurs sur tous les comptes financiers

- Surveillez vos rapports de crédit pour toute activité inhabituelle au cours des 12 prochains mois

- Configurez des alertes de transaction sur vos comptes bancaires pour détecter rapidement toute activité non autorisée

Dans la plupart des cas, téléverser un document sur un outil réputé ne causera pas de préjudice. Mais si l'outil était inconnu, gratuit et que vous n'avez pas vérifié ses pratiques de confidentialité, ces précautions sont utiles.

FAQ

Les outils PDF gratuits sont-ils moins sûrs que les payants ?

Pas nécessairement, mais la structure d'incitation est différente. Les outils gratuits doivent générer des revenus d'une manière ou d'une autre — souvent par la publicité, la monétisation des données ou la vente incitative. Les outils payants ont un modèle de revenus direct (votre abonnement), ce qui réduit l'incitation à monétiser vos données par d'autres moyens.

La vraie question n'est pas « gratuit vs payant » mais « comment cet outil gagne-t-il de l'argent ? » Un outil gratuit financé par une entreprise axée sur la confidentialité (peut-être comme outil de génération de prospects) peut être parfaitement sûr. Un outil gratuit financé par des revenus publicitaires et des partenariats de données est intrinsèquement plus susceptible de partager vos données avec des tiers.

Considérez également l'architecture : un outil gratuit qui traite les fichiers dans votre navigateur est plus sûr qu'un outil payant qui téléverse tout dans le cloud — quel que soit le prix. Le modèle de traitement est plus important que le modèle économique.

Mes documents peuvent-ils être utilisés pour entraîner des modèles d'IA ?

C'est une préoccupation de plus en plus pertinente. Certains services incluent un langage large dans leurs conditions d'utilisation leur permettant d'utiliser le contenu téléversé pour « améliorer leurs services » — ce qui peut inclure l'entraînement de modèles d'IA.

Si les conditions d'un service incluent des phrases comme « vous nous accordez une licence pour utiliser, reproduire, modifier et afficher votre contenu », cela peut englober l'entraînement d'IA. Recherchez des déclarations explicites comme « les fichiers téléversés ne sont pas utilisés pour l'entraînement » ou « votre contenu est uniquement utilisé pour fournir le service demandé ».

Le traitement basé sur le navigateur contourne cela entièrement : si votre fichier n'atteint jamais un serveur, il ne peut être utilisé à aucune fin.

Est-il sûr d'utiliser des outils en ligne pour les données financières des clients si je suis comptable ?

Les obligations professionnelles ajoutent une autre couche. En tant que comptable ou teneur de livres, vous avez des devoirs fiduciaires concernant les données des clients. Téléverser des relevés bancaires de clients sur un outil en ligne sans comprendre ses pratiques de gestion des données pourrait constituer une violation de votre devoir professionnel — même si aucune fuite de données réelle ne se produit.

Pour le travail client, privilégiez les outils qui :

-

Traitent les fichiers dans le navigateur (pas de téléversement serveur)

-

Offrent un Accord de Traitement des Données

-

Ont des pratiques de sécurité documentées

-

Sont conformes aux réglementations pertinentes (RGPD, SOC 2, etc.)

Si vous devez utiliser un traitement côté serveur, assurez-vous d'avoir le consentement du client et que la gestion des données de l'outil répond à vos normes professionnelles. Documentez votre diligence raisonnable — si un organisme de réglementation vous demande comment vous gérez les données des clients, « Je l'ai fait glisser dans un site web aléatoire » n'est pas une réponse acceptable.

Comment savoir si un site web est légitime ?

Au-delà de la vérification de la politique de confidentialité et des pratiques de gestion des données, recherchez :

-

Informations sur l'entreprise : Une vraie entreprise avec une adresse physique, des membres d'équipe nommés et une histoire

-

HTTPS : L'URL doit commencer par https:// (recherchez l'icône de cadenas dans la barre d'adresse de votre navigateur)

-

Avis et réputation : Recherchez le nom de l'outil suivi de « avis » ou « sécurité ». Les outils établis ont des avis d'utilisateurs et des évaluations professionnelles

-

Informations de contact : Un e-mail de support fonctionnel, et idéalement un numéro de téléphone ou un chat en direct

-

Âge du domaine : Les domaines plus récents présentent un risque plus élevé. Vous pouvez vérifier les dates d'enregistrement de domaine à l'aide d'outils de recherche WHOIS

Qu'en est-il des applications mobiles pour le traitement de PDF ?

Les applications mobiles qui traitent les fichiers localement sur votre appareil offrent des avantages de confidentialité similaires aux logiciels de bureau et aux outils basés sur le navigateur. Cependant, faites attention aux autorisations de l'application — si un outil PDF demande l'accès à vos contacts, votre microphone ou votre localisation, c'est un signal d'alarme.

Vérifiez si l'application envoie des fichiers à un serveur pour traitement. De nombreuses « applications PDF » mobiles sont des enveloppes légères autour de services cloud. La même approche de vérification s'applique : si vous pouvez traiter un fichier en mode avion, c'est local. S'il nécessite une connexion Internet, il téléverse vos données.

En résumé

La sécurité du téléversement de documents financiers sur des outils PDF en ligne n'est pas une question de oui ou de non. Cela dépend de ce que l'outil fait de votre fichier, combien de temps il le conserve, qui peut y accéder et si vous pouvez vérifier ses affirmations.

L'approche la plus sûre pour les documents financiers sensibles consiste à utiliser des outils qui traitent les fichiers dans votre navigateur — où vos données ne quittent jamais votre appareil. Pour les opérations qui nécessitent un traitement côté serveur, choisissez des services avec des politiques de suppression claires, un cryptage robuste et des pratiques de confidentialité transparentes.

La commodité des outils en ligne est réelle. Mais le risque l'est aussi. La bonne nouvelle est que la technologie de traitement basée sur le navigateur a tellement progressé que vous n'avez souvent pas à choisir entre la commodité et la confidentialité. Des outils comme PDFSub prouvent que vous pouvez avoir les deux — un traitement de documents puissant qui garde vos données financières exactement là où elles devraient être : sur votre ordinateur.

Commencez par un essai gratuit de 7 jours et voyez par vous-même. Traitez un relevé bancaire avec le convertisseur de relevés bancaires, vérifiez l'onglet Réseau et assurez-vous que votre fichier reste sur votre appareil. C'est le type de transparence que tout outil de document financier devrait offrir.