¿Es seguro subir documentos financieros a herramientas PDF en línea?

Extractos bancarios, facturas y documentos fiscales contienen sus datos más sensibles. Aquí echamos un vistazo honesto a los riesgos de subirlos a herramientas PDF en línea y cómo protegerse.

Necesita convertir un extracto bancario a Excel. O fusionar varias facturas en un solo PDF. O extraer datos de un documento fiscal. Así que hace lo que todo el mundo hace: busca una herramienta en línea, arrastra su archivo a una ventana del navegador y hace clic en "Convertir".

Tarda diez segundos. Funciona. Continúa con su día.

Pero en algún lugar entre arrastrar y descargar, su archivo, con sus números de cuenta, historial de transacciones, saldos y posiblemente su número de seguro social, viajó a un servidor que usted desconoce, en un país que no eligió, operado por una empresa cuya política de privacidad no leyó.

Esta es la pregunta que casi todos los que trabajan con documentos financieros en línea se hacen en algún momento: ¿es esto realmente seguro?

La respuesta honesta es: depende. Y los detalles importan más de lo que la mayoría de la gente se da cuenta.

Para el análisis arquitectónico en profundidad: Navegador vs Seguridad PDF en la Nube compara los dos modelos de procesamiento con diagramas de flujo de datos lado a lado. Esta guía se centra en el riesgo de documentos financieros; esa guía es la referencia canónica de cómo difieren las arquitecturas.

¿Qué está realmente en riesgo?

Antes de evaluar herramientas específicas, es útil comprender exactamente qué está en juego cuando sube un documento financiero.

Extractos Bancarios

Un solo extracto bancario puede contener:

-

Números de cuenta - números de ruta y cuenta que identifican sus cuentas bancarias

-

Historial de transacciones - cada compra, pago, depósito y transferencia del período del extracto

-

Saldos actuales - su posición financiera exacta

-

Información personal - nombre completo, dirección, número de teléfono

-

Patrones de gasto - dónde compra, cuánto gasta, suscripciones recurrentes

Para extractos bancarios de empresas, añada relaciones con proveedores, montos de nómina, detalles de pago de clientes y patrones de flujo de efectivo. Un adversario con esta información puede cometer robo de identidad, iniciar transferencias fraudulentas o utilizar los datos para ataques de ingeniería social dirigidos.

Facturas

Las facturas parecen inofensivas, pero contienen:

- Detalles del proveedor y del cliente - nombres de empresas, direcciones, información de contacto

- Términos de pago - detalles de la cuenta bancaria para transferencias bancarias, condiciones de crédito

- Información de precios - costos unitarios, descuentos por volumen, tarifas de contrato

- Números de identificación fiscal - EIN, números de IVA u otros números de identificación fiscal

El fraude de facturas es una categoría creciente de ataques de compromiso de correo electrónico empresarial (BEC). Los datos de facturas robados proporcionan a los atacantes el formato, tono y detalles exactos necesarios para crear facturas falsas convincentes.

Documentos Fiscales

Los documentos fiscales son el tesoro. Un solo W-2, 1099 o declaración de impuestos puede contener:

-

Números de seguro social - para individuos y dependientes

-

Detalles de ingresos - salario, inversiones, ingresos comerciales

-

Números de cuenta bancaria - de información de depósito directo

-

Detalles del empleador - EIN, direcciones, información de nómina

-

Imagen financiera completa - deducciones, créditos, activos, pasivos

El IRS informa que el robo de identidad relacionado con impuestos sigue siendo una de las formas más comunes de fraude, con miles de millones de dólares en reembolsos fraudulentos intentados anualmente.

Cómo las herramientas PDF en línea manejan sus archivos

Cuando utiliza una herramienta PDF en línea, esto es lo que suele ocurrir detrás de escena:

Paso 1: Carga a través de HTTPS

Su archivo viaja desde su navegador al servidor de la herramienta a través de una conexión HTTPS cifrada. Esto significa que los datos están cifrados en tránsito: cualquiera que intercepte el tráfico de red entre usted y el servidor vería datos codificados, no su extracto bancario.

Esto es bueno, pero es lo mínimo indispensable. Todos los sitios web legítimos utilizan HTTPS hoy en día. Protege contra el espionaje durante la transmisión, pero no dice nada sobre lo que sucede con su archivo después de que llega.

Paso 2: Procesamiento del lado del servidor

La mayoría de las herramientas PDF en línea procesan su archivo en sus servidores. El código de la herramienta lee su PDF, realiza la operación solicitada (conversión, fusión, compresión, extracción de datos) y genera el archivo de salida.

Durante esta fase, su documento sin cifrar existe en la computadora de otra persona. El servidor tiene acceso completo a cada byte de su archivo. Los administradores del servidor, los sistemas automatizados y los actores maliciosos con acceso no autorizado pueden leer el contenido del documento.

Esta es la preocupación de seguridad fundamental con el procesamiento de documentos basado en la nube. El cifrado en tránsito protege el viaje, pero el destino tiene sus datos sin cifrar.

Paso 3: Almacenamiento temporal

Después del procesamiento, tanto el archivo cargado como el archivo de salida generado suelen permanecer en el almacenamiento del servidor hasta que descargue el resultado. El tiempo que permanecen allí varía enormemente:

- Mejor caso: Eliminado inmediatamente después de descargar la salida, o en cuestión de minutos

- Común: Eliminado después de 1 a 24 horas

- Preocupante: Conservado durante 7 a 30 días

- Peor caso: Conservado indefinidamente, o el período de retención no se divulga

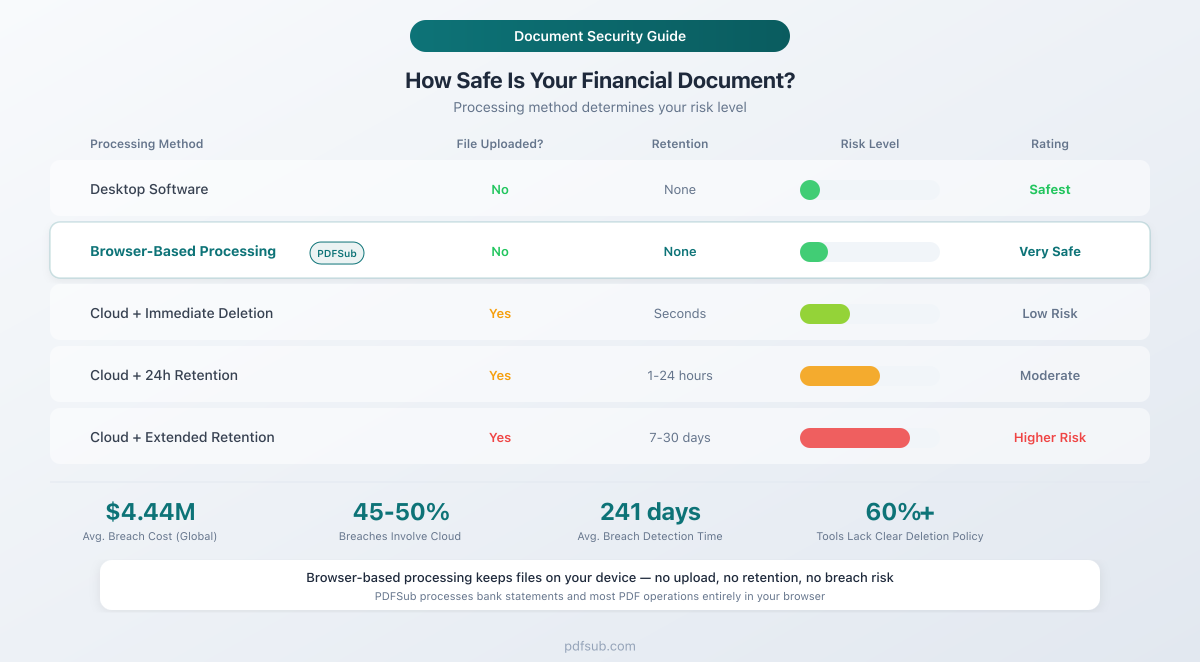

Un análisis de seguridad de 2025 encontró que más del 60% de las herramientas PDF gratuitas populares en línea tenían políticas de eliminación de datos vagas o inexistentes. Su archivo cargado podría estar en un servidor mucho más tiempo de lo que piensa.

Paso 4: ¿Qué sucede después?

Aquí es donde las cosas se ponen turbias. Después de procesar su archivo, ¿el servicio:

- ¿Lo elimina por completo? ¿Incluso de las copias de seguridad y los registros?

- ¿Conserva metadatos? ¿Nombres de archivo, marcas de tiempo de procesamiento, direcciones IP del usuario?

- ¿Lo utiliza para análisis? ¿Para mejorar sus algoritmos o entrenar modelos de IA?

- ¿Lo comparte con terceros? ¿Proveedores de análisis, redes publicitarias o intermediarios de datos?

Muchas herramientas gratuitas en línea se financian con publicidad, lo que significa que sus datos de uso, y potencialmente el contenido de su documento, pueden fluir hacia redes publicitarias de terceros, plataformas de análisis o canalizaciones de entrenamiento de IA. La política de privacidad podría divulgar técnicamente esto, pero enterrado en miles de palabras de lenguaje legal que prácticamente nadie lee.

La realidad de las brechas de datos

Incluso con las mejores intenciones, los servicios basados en la nube enfrentan un riesgo persistente: las brechas de datos.

El Informe de Costo de una Brecha de Datos 2025 de IBM encontró que el costo promedio global de una brecha de datos es de 4.44 millones de dólares. En los Estados Unidos, la cifra aumentó un 9% a un máximo histórico de 10.22 millones de dólares. Las organizaciones de servicios financieros enfrentan costos aún mayores, con un promedio de 5.56 millones de dólares por brecha.

Algunas estadísticas clave que ponen el riesgo en perspectiva:

- El 45-50% de todas las brechas ahora involucran entornos en la nube o SaaS - la infraestructura exacta sobre la que se ejecutan las herramientas PDF en línea

- Las brechas que abarcan múltiples entornos en la nube cuestan un promedio de 5.05 millones de dólares - un 26% más que las brechas locales

- El tiempo promedio para identificar y contener una brecha es de 241 días - lo que significa que sus archivos cargados podrían estar expuestos durante meses antes de que alguien se dé cuenta

- El 97% de las organizaciones que experimentaron un incidente de seguridad relacionado con IA carecían de controles de acceso de IA adecuados - relevante para herramientas que utilizan IA para procesar sus documentos

En Europa, la aplicación del RGPD se ha intensificado. Las autoridades de protección de datos impusieron más de 3 mil millones de dólares en multas del RGPD solo en 2025, con multas acumuladas totales del RGPD que superan los 7 mil millones de dólares. El número promedio de notificaciones de brechas aumentó a 363 por día.

Estos no son riesgos hipotéticos. Las brechas en los proveedores de servicios en la nube, las plataformas SaaS y los servicios de procesamiento de archivos ocurren regularmente. La pregunta no es si ocurren brechas, sino si sus datos financieros estarán entre los registros expuestos cuando ocurran.

Ocho factores de riesgo a evaluar

Al elegir una herramienta PDF en línea para documentos financieros, evalúe estos factores en orden de importancia:

1. Política de retención de archivos

El factor más importante. ¿Cuánto tiempo almacena el servicio sus archivos cargados?

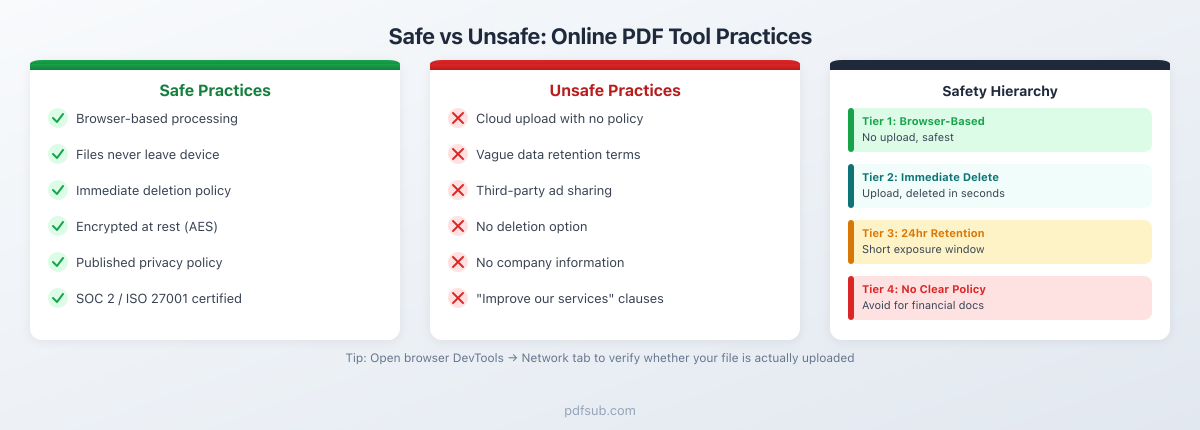

- Mejor: Los archivos nunca se cargan en un servidor (procesamiento basado en navegador)

- Bueno: Los archivos se eliminan inmediatamente después del procesamiento o en cuestión de minutos

- Aceptable: Los archivos se eliminan en un plazo de 24 horas

- Preocupante: Los archivos se conservan durante 7 a 30 días

- Inaceptable: Sin política de retención clara, o los archivos se conservan indefinidamente

Una herramienta que procesa archivos en su navegador elimina por completo el riesgo del lado del servidor. Sin carga significa sin retención, sin exposición a brechas y sin necesidad de confianza.

2. Ubicación del servidor y jurisdicción

Dónde residen físicamente sus datos determina qué leyes los protegen. Los datos almacenados en la Unión Europea están sujetos al RGPD, que proporciona fuertes derechos individuales, incluido el derecho al olvido. Los datos almacenados en los Estados Unidos están sujetos a un mosaico de leyes estatales y federales. Los datos almacenados en jurisdicciones con leyes de privacidad débiles pueden tener protecciones mínimas.

Para las empresas que manejan datos financieros de clientes, la jurisdicción es importante para el cumplimiento. Los extractos bancarios de sus clientes en un servidor en una jurisdicción con leyes de protección de datos débiles crea riesgo regulatorio, ¡incluso si no tenía la intención de que los datos terminaran allí!

3. Cifrado

Dos tipos de cifrado son importantes:

- En tránsito (TLS/HTTPS): Protege los datos mientras viajan entre su navegador y el servidor. Esto es estándar y esperado.

- En reposo: Protege los datos mientras están almacenados en el servidor. Si alguien obtiene acceso no autorizado al almacenamiento del servidor, los datos cifrados en reposo siguen codificados.

Ambos son necesarios. El cifrado en tránsito por sí solo deja sus datos vulnerables a cualquiera con acceso al servidor, incluidos los propios empleados del proveedor de servicios, contratistas y cualquiera que comprometa su infraestructura.

4. Controles de acceso

¿Quién en la empresa puede ver sus archivos cargados? Un sistema bien diseñado restringe el acceso al mínimo necesario para el procesamiento. Ningún humano debería poder abrir y leer su extracto bancario a menos que haya una razón específica y documentada (como solucionar un error de procesamiento a su solicitud explícita).

Busque menciones de:

- Controles de acceso basados en roles (RBAC)

- Registro de auditoría para acceso a archivos

- Principio de privilegio mínimo

- Verificación de antecedentes de empleados

5. Transparencia de la política de privacidad

Una política de privacidad debe indicar claramente:

- Qué datos se recopilan (contenido del archivo, metadatos, análisis de uso)

- Cuánto tiempo se retienen los datos

- Quién tiene acceso a ellos

- Si se comparte con terceros

- Cómo solicitar la eliminación

Las señales de alerta incluyen: políticas excesivamente largas y vagas, políticas que reclaman derechos amplios para "usar, reproducir, modificar y distribuir" el contenido cargado, y políticas que se reservan el derecho de cambiar los términos sin previo aviso.

6. Compartir con terceros

¿Se comparten sus datos con proveedores de análisis, redes publicitarias, servicios de entrenamiento de IA u otros terceros? Muchas herramientas gratuitas dependen de los ingresos por publicidad, lo que inherentemente implica compartir datos con redes publicitarias.

Incluso los metadatos de documentos "anonimizados" pueden ser reveladores. Si una red publicitaria sabe que una dirección IP específica cargó un extracto bancario de una institución financiera específica en un momento específico, esos son datos de segmentación valiosos, incluso sin el contenido real del extracto.

7. Acuerdo de procesamiento de datos (DPA)

Para uso empresarial, especialmente en industrias reguladas (contabilidad, legal, atención médica, servicios financieros), un Acuerdo de Procesamiento de Datos es esencial. Un DPA obliga contractualmente al proveedor de servicios a manejar sus datos de acuerdo con los estándares especificados y lo hace legalmente responsable por las violaciones.

Si una herramienta no ofrece un DPA, no está diseñada para procesar datos financieros de clientes de manera profesional. Esto no significa que no sea segura, pero significa que no tiene recurso contractual si algo sale mal.

8. Certificaciones de cumplimiento

Busque:

- SOC 2 Tipo II: Controles auditados para seguridad, disponibilidad y confidencialidad

- ISO 27001: Estándar internacional para la gestión de la seguridad de la información

- Cumplimiento del RGPD: No es una certificación en sí, sino medidas de cumplimiento documentadas

- PCI DSS: Relevante si se involucran datos de tarjetas de pago

Las certificaciones no son garantías; son evidencia de que un tercero ha verificado las prácticas de seguridad de la organización. Su ausencia no significa necesariamente una seguridad deficiente, pero su presencia proporciona una capa adicional de seguridad.

La Jerarquía de la Seguridad

No todos los enfoques de procesamiento conllevan el mismo riesgo. Así es como se clasifican los diferentes métodos, de más seguro a menos seguro:

Nivel 1: Software de escritorio (Más seguro)

Su archivo nunca sale de su computadora. El procesamiento ocurre completamente en su máquina local. No hay transmisión de red, ni almacenamiento en servidor, ni acceso de terceros. El único riesgo es para la seguridad de su propio dispositivo.

Desventaja: El software de escritorio requiere instalación, a menudo cuesta más y puede no recibir actualizaciones con la misma frecuencia que las alternativas basadas en web. Tampoco funciona en varios dispositivos.

Nivel 2: Procesamiento basado en navegador (Muy seguro)

La herramienta se ejecuta en su navegador web, pero el archivo se procesa completamente en su dispositivo utilizando código del lado del cliente. El archivo nunca se carga en ningún servidor. Puede verificar esto usted mismo revisando la pestaña Red de su navegador en las Herramientas para desarrolladores; no verá solicitudes de carga de archivos salientes.

Este enfoque combina la conveniencia de las herramientas basadas en web con la privacidad del software de escritorio. La herramienta se carga en su navegador como cualquier sitio web, pero sus documentos permanecen en su computadora. Es esencialmente privacidad de nivel de escritorio con conveniencia basada en web.

Desventaja: El procesamiento del lado del cliente está limitado por la potencia computacional de su dispositivo. Archivos muy grandes u operaciones que requieren procesamiento especializado de IA pueden necesitar recursos del lado del servidor.

Nivel 3: Procesamiento en la nube con eliminación inmediata (Seguro)

Su archivo se carga en un servidor, se procesa y se elimina inmediatamente después de que reciba el resultado. La ventana de exposición se minimiza, generalmente de segundos a minutos.

Desventaja: Su archivo transita y existe brevemente en un servidor de terceros. Durante esa ventana, es teóricamente accesible. Pero el riesgo es bajo si el servicio utiliza cifrado en tránsito y en reposo, tiene controles de acceso sólidos y realmente elimina los archivos de inmediato.

Nivel 4: Procesamiento en la nube con retención corta (Riesgo moderado)

Su archivo se carga y se retiene durante un período definido, generalmente de 1 a 24 horas, para permitirle volver a descargar los resultados. Esto extiende la ventana de exposición, pero aún es razonable si el período de retención se indica y se aplica claramente.

Nivel 5: Procesamiento en la nube con retención extendida (Mayor riesgo)

Los archivos retenidos durante 7 a 30 días representan una ventana de exposición significativa. Durante este período, sus documentos financieros existen en servidores de terceros y son potencialmente vulnerables a brechas, acceso no autorizado o citaciones legales.

Nivel 6: Procesamiento en la nube con retención poco clara (Mayor riesgo)

Si un servicio no indica claramente cuánto tiempo se retienen los archivos, o utiliza un lenguaje vago como "un período razonable", trátelo como si los archivos se retuvieran indefinidamente. La ausencia de una política clara a menudo indica que la empresa no ha considerado seriamente la gestión del ciclo de vida de los datos, lo que sugiere brechas de seguridad más amplias.

Cómo PDFSub maneja la seguridad de los documentos

PDFSub adopta un enfoque centrado en el navegador para el procesamiento de documentos. La arquitectura prioriza mantener sus archivos en su dispositivo siempre que sea técnicamente posible.

Procesamiento basado en navegador para la mayoría de las operaciones

La mayoría de las herramientas de PDFSub procesan archivos completamente en su navegador:

- Conversor de extractos bancarios - Los extractos bancarios digitales se analizan y convierten a formatos Excel, CSV, QBO u OFX completamente en su dispositivo. Su extracto nunca sale de su navegador.

- Fusión, división y compresión de PDF - Combinar, dividir y comprimir PDF se realiza del lado del cliente.

- Conversión de PDF a imagen - Las páginas se renderizan a PNG o JPG en su navegador.

- Manipulación de páginas - Rotar, reordenar y eliminar páginas son operaciones basadas en el navegador.

Puede verificar esto usted mismo: abra las Herramientas para desarrolladores de su navegador (F12), vaya a la pestaña Red y observe lo que sucede cuando procesa un archivo. Para las operaciones basadas en el navegador, no verá solicitudes de carga de archivos.

Procesamiento del lado del servidor solo cuando sea necesario

Algunas operaciones requieren procesamiento del lado del servidor, específicamente, funciones impulsadas por IA que necesitan recursos computacionales más allá de lo que un navegador puede proporcionar:

- Extracción de datos con IA - Para documentos escaneados o diseños complejos que requieren análisis de IA

- Procesamiento OCR - Conversión de imágenes escaneadas a texto buscable

- Análisis de documentos con IA - Resumen, traducción y extracción de datos inteligentes

Cuando es necesario el procesamiento del lado del servidor, PDFSub utiliza transmisión cifrada (HTTPS/TLS), procesa el archivo y lo elimina inmediatamente después de entregar el resultado. Los archivos no se retienen, no se utilizan para entrenamiento y no se comparten con terceros.

Lo que esto significa en la práctica

Para el caso de uso más común: convertir extractos bancarios a hojas de cálculo. Sus archivos nunca salen de su computadora. Toda la canalización de conversión se ejecuta en su navegador. Esto sitúa a PDFSub en el Nivel 2 de la jerarquía de seguridad: procesamiento basado en navegador sin exposición del servidor.

Para las funciones impulsadas por IA, PDFSub opera en el Nivel 3: procesamiento en la nube con eliminación inmediata. La ventana de exposición es mínima y el manejo de datos es transparente.

Puede probar este enfoque usted mismo con una prueba gratuita de 7 días - Cancele en cualquier momento.

Recomendaciones prácticas por sensibilidad del documento

No todos los documentos requieren el mismo nivel de protección. Aquí hay un marco práctico para decidir qué herramientas usar:

Documentos Altamente Sensibles

Documentos: Extractos bancarios, declaraciones de impuestos (W-2, 1099, declaraciones completas), documentos de seguro social, registros médicos con información financiera, solicitudes de hipoteca

Enfoque recomendado: Utilice exclusivamente herramientas basadas en navegador o software de escritorio. Estos documentos contienen suficiente información para el robo de identidad y el fraude financiero. El cálculo de riesgo-recompensa de subirlos a un servicio en la nube es desfavorable: la conveniencia obtenida no justifica la exposición.

Qué buscar: Herramientas que procesan explícitamente archivos en el navegador sin subirlos. Verifique revisando la pestaña Red en las Herramientas para desarrolladores de su navegador.

Documentos Moderadamente Sensibles

Documentos: Facturas comerciales, contratos, órdenes de compra, informes financieros (sin SSN o números de cuenta), informes de gastos de empleados

Enfoque recomendado: Son aceptables las herramientas basadas en la nube con políticas de eliminación claras. Busque servicios que eliminen archivos en un plazo de 24 horas, ofrezcan cifrado en reposo, tengan una política de privacidad publicada y, idealmente, proporcionen un Acuerdo de Procesamiento de Datos.

Qué buscar: Políticas de retención claras, cifrado HTTPS, prácticas de seguridad documentadas y una empresa de buena reputación con trayectoria.

Documentos de Baja Sensibilidad

Documentos: Informes publicados, materiales de marketing, datos financieros disponibles públicamente, presentaciones internas sin datos confidenciales

Enfoque recomendado: Cualquier herramienta de buena reputación está bien. Los datos de estos documentos ya son públicos o causarían un daño mínimo si se exponen. Concéntrese en elegir una herramienta que haga bien el trabajo en lugar de una con características de seguridad específicas.

Cómo verificar si una herramienta sube sus archivos

No tiene que creerle a la herramienta. Aquí le mostramos cómo comprobar por sí mismo si un archivo se está subiendo a un servidor:

Usando las Herramientas para desarrolladores del navegador

- Abra el sitio web de la herramienta en Chrome, Firefox o Edge

- Presione F12 para abrir las Herramientas para desarrolladores

- Haga clic en la pestaña Network (Red)

- Borre cualquier entrada existente (haga clic en el botón "Clear" o en el icono de círculo con una línea)

- Cargue su archivo PDF en la herramienta

- Observe la pestaña Network

Qué buscar:

- Si la herramienta procesa archivos en el navegador, no verá solicitudes de carga grandes. Puede ver pequeñas solicitudes de análisis o recursos de página, pero nada que coincida con el tamaño de su PDF.

- Si la herramienta sube su archivo, verá una solicitud POST con una carga útil grande (que coincide con el tamaño de su archivo) que va al servidor de la herramienta o a un punto final de API.

Comprobación de capacidad sin conexión

Otra prueba: desconéctese de Internet (apague el Wi-Fi o active el modo avión) después de que se haya cargado la página de la herramienta, luego intente procesar un archivo. Si funciona sin conexión a Internet, el procesamiento se basa genuinamente en el navegador. Si falla, la herramienta requiere una conexión al servidor.

Leer la política de privacidad

Sí, léala. Busque específicamente:

- "Sus archivos se procesan en su navegador" o "procesamiento del lado del cliente" - indica que no hay carga al servidor

- "Los archivos se eliminan después de X horas/minutos" - indica procesamiento del lado del servidor con retención definida

- "Podemos usar el contenido cargado para mejorar nuestros servicios" - una señal de alerta que sugiere que sus documentos pueden usarse para entrenamiento o análisis

- "Compartimos datos con nuestros socios" - indica intercambio de datos con terceros

Cinco preguntas para hacerse antes de subir cualquier documento financiero

Antes de arrastrar un documento sensible a cualquier herramienta en línea, revise esta lista:

1. ¿Puedo verificar que el archivo no se sube?

Compruebe la pestaña Network. Si la herramienta procesa archivos en el navegador, esto es verificable. Si no puede verificarlo, asuma que el archivo se sube.

2. ¿Qué dice la política de privacidad sobre la retención de datos?

Busque plazos específicos. "Eliminado inmediatamente" es ideal. "Eliminado en un plazo de 24 horas" es aceptable para la mayoría de los documentos. "Retenido por un período razonable" es vago y preocupante.

3. ¿Es la empresa de buena reputación y con trayectoria?

Una herramienta que ha estado operando durante años sin incidentes de datos reportados es una mejor opción que una herramienta que apareció el mes pasado sin información de la empresa, sin dirección física y sin miembros del equipo nombrados.

4. ¿Existe una alternativa que procese localmente?

Para documentos altamente sensibles, siempre verifique si existe una alternativa basada en navegador o de escritorio. La conveniencia de una herramienta en la nube rara vez justifica el riesgo para extractos bancarios y documentos fiscales.

5. ¿Qué sucede si algo sale mal?

¿Ofrece el servicio un Acuerdo de Procesamiento de Datos? ¿Hay un contacto de seguridad? ¿Existe un proceso documentado de respuesta a incidentes? Para uso empresarial con datos de clientes, estas no son opcionales, son requisitos.

Qué hacer si ya ha subido documentos sensibles

Si ya ha subido documentos financieros a una herramienta en línea y ahora está preocupado, esto es lo que puede hacer:

Pasos inmediatos

-

Verifique la política de eliminación de datos de la herramienta. Muchos servicios eliminan automáticamente los archivos después de un período establecido. Si la herramienta afirma eliminar archivos en un plazo de 24 horas, sus datos ya pueden haber desaparecido.

-

Solicite la eliminación. Según el RGPD (si el servicio opera en la UE o presta servicios a la UE) y varias leyes de privacidad de EE. UU., tiene derecho a solicitar la eliminación de sus datos personales. Envíe un correo electrónico claro al contacto de privacidad o soporte del servicio solicitando la eliminación de todos los archivos cargados y los datos asociados.

-

Supervise sus cuentas. Si subió extractos bancarios o documentos fiscales, considere colocar una alerta de fraude o un congelamiento de crédito con las principales agencias de crédito (Equifax, Experian, TransUnion). Esto no cuesta nada y agrega una capa de protección contra el robo de identidad.

Precauciones continuas

- Cambie las contraseñas de todas las cuentas financieras cuyos extractos haya subido

- Habilite la autenticación de dos factores en todas las cuentas financieras

- Supervise los informes de crédito en busca de actividad inusual durante los próximos 12 meses

- Configure alertas de transacciones en las cuentas bancarias para detectar actividad no autorizada rápidamente

En la mayoría de los casos, subir un documento a una herramienta de buena reputación no resultará en daño. Pero si la herramienta era desconocida, gratuita y no verificó sus prácticas de privacidad, estas precauciones valen la pena.

Preguntas frecuentes

¿Son las herramientas PDF gratuitas menos seguras que las de pago?

No necesariamente, pero la estructura de incentivos es diferente. Las herramientas gratuitas necesitan generar ingresos de alguna manera, a menudo a través de publicidad, monetización de datos o venta adicional. Las herramientas de pago tienen un modelo de ingresos directo (su suscripción), lo que reduce el incentivo para monetizar sus datos de otras maneras.

La verdadera pregunta no es "gratis vs. de pago", sino "¿cómo gana dinero esta herramienta?". Una herramienta gratuita financiada por una empresa centrada en la privacidad (quizás como herramienta de generación de leads) puede ser perfectamente segura. Una herramienta gratuita financiada por ingresos publicitarios y asociaciones de datos tiene una probabilidad intrínsecamente mayor de compartir sus datos con terceros.

También considere la arquitectura: una herramienta gratuita que procesa archivos en su navegador es más segura que una herramienta de pago que sube todo a la nube, independientemente del precio. El modelo de procesamiento importa más que el modelo de negocio.

¿Pueden mis documentos usarse para entrenar modelos de IA?

Esta es una preocupación cada vez más relevante. Algunos servicios incluyen un lenguaje amplio en sus términos de servicio que les permite usar el contenido cargado para "mejorar sus servicios", lo que puede incluir el entrenamiento de modelos de IA.

Si los términos de un servicio incluyen frases como "nos otorga una licencia para usar, reproducir, modificar y mostrar su contenido", eso puede abarcar el entrenamiento de IA. Busque declaraciones explícitas como "los archivos cargados no se utilizan para entrenamiento" o "su contenido solo se utiliza para proporcionar el servicio solicitado".

El procesamiento basado en navegador evita esto por completo: si su archivo nunca llega a un servidor, no se puede usar para nada.

¿Es seguro usar herramientas en línea para datos financieros de clientes si soy contador?

Las obligaciones profesionales añaden otra capa. Como contador o tenedor de libros, tiene deberes fiduciarios con respecto a los datos de los clientes. Subir extractos bancarios de clientes a una herramienta en línea sin comprender sus prácticas de manejo de datos podría constituir un incumplimiento del deber profesional, ¡incluso si no ocurre una fuga de datos real!

Para el trabajo con clientes, priorice las herramientas que:

- Procesan archivos en el navegador (sin carga al servidor)

- Ofrecen un Acuerdo de Procesamiento de Datos

- Tienen prácticas de seguridad documentadas

- Cumplen con las regulaciones relevantes (RGPD, SOC 2, etc.)

Si debe usar procesamiento del lado del servidor, asegúrese de tener el consentimiento del cliente y de que el manejo de datos de la herramienta cumpla con sus estándares profesionales. Documente su diligencia debida: si un organismo regulador pregunta cómo maneja los datos de los clientes, "lo arrastré a un sitio web aleatorio" no es una respuesta aceptable.

¿Cómo puedo saber si un sitio web es legítimo?

Además de verificar la política de privacidad y las prácticas de manejo de datos, busque:

- Información de la empresa: Una empresa real con una dirección física, miembros del equipo nombrados y una historia.

- HTTPS: La URL debe comenzar con https:// (busque el icono del candado en la barra de direcciones de su navegador).

- Reseñas y reputación: Busque el nombre de la herramienta más "reseña" o "seguridad". Las herramientas establecidas tienen reseñas de usuarios y evaluaciones profesionales.

- Información de contacto: Un correo electrónico de soporte funcional y, idealmente, un número de teléfono o chat en vivo.

- Antigüedad del dominio: Los dominios más nuevos conllevan un mayor riesgo. Puede verificar las fechas de registro de dominios utilizando herramientas de búsqueda WHOIS.

¿Qué pasa con las aplicaciones móviles para procesamiento de PDF?

Las aplicaciones móviles que procesan archivos localmente en su dispositivo ofrecen beneficios de privacidad similares al software de escritorio y las herramientas basadas en navegador. Sin embargo, preste atención a los permisos de la aplicación: si una herramienta de PDF solicita acceso a sus contactos, micrófono o ubicación, es una señal de alerta.

Verifique si la aplicación envía archivos a un servidor para su procesamiento. Muchas "aplicaciones de PDF" móviles son envolturas delgadas de servicios en la nube. El mismo enfoque de verificación se aplica: si puede procesar un archivo en modo avión, es local. Si requiere conexión a Internet, está subiendo sus datos.

En resumen

La seguridad de subir documentos financieros a herramientas PDF en línea no es una pregunta de sí o no. Depende de lo que la herramienta haga con su archivo, cuánto tiempo lo conserve, quién pueda acceder a él y si puede verificar sus afirmaciones.

El enfoque más seguro para documentos financieros sensibles es utilizar herramientas que procesen archivos en su navegador, donde sus datos nunca salen de su dispositivo. Para operaciones que requieren procesamiento del lado del servidor, elija servicios con políticas de eliminación claras, cifrado sólido y prácticas de privacidad transparentes.

La conveniencia de las herramientas en línea es real. Pero también lo es el riesgo. La buena noticia es que la tecnología de procesamiento basada en navegador ha avanzado hasta el punto en que a menudo no tiene que elegir entre conveniencia y privacidad. Herramientas como PDFSub demuestran que puede tener ambas cosas: un procesamiento de documentos potente que mantiene sus datos financieros exactamente donde pertenecen: en su computadora.

Comience con una prueba gratuita de 7 días y compruébelo usted mismo. Procese un extracto bancario con el conversor de extractos bancarios, revise la pestaña Network y verifique que su archivo permanezca en su dispositivo. Ese es el tipo de transparencia que toda herramienta de documentos financieros debería ofrecer.