Ist es sicher, Finanzdokumente in Online-PDF-Tools hochzuladen?

Kontoauszüge, Rechnungen und Steuerdokumente enthalten Ihre sensibelsten Daten. Hier ist ein ehrlicher Blick auf die Risiken beim Hochladen in Online-PDF-Tools – und wie Sie sich schützen können.

Sie müssen einen Kontoauszug in Excel konvertieren. Oder mehrere Rechnungen zu einer einzigen PDF zusammenführen. Oder Daten aus einem Steuerdokument extrahieren. Also tun Sie, was jeder tut – Sie suchen nach einem Online-Tool, ziehen Ihre Datei in ein Browserfenster und klicken auf „Konvertieren“.

Es dauert zehn Sekunden. Es funktioniert. Sie machen mit Ihrem Tag weiter.

Aber irgendwo zwischen dem Ziehen und Herunterladen reiste Ihre Datei – mit Ihren Kontonummern, Transaktionshistorien, Salden und möglicherweise Ihrer Sozialversicherungsnummer – zu einem Server, von dem Sie nichts wissen, in einem Land, das Sie nicht gewählt haben, betrieben von einem Unternehmen, dessen Datenschutzrichtlinie Sie nicht gelesen haben.

Das ist die Frage, die sich fast jeder, der online mit Finanzdokumenten arbeitet, irgendwann stellt: Ist das eigentlich sicher?

Die ehrliche Antwort ist: Es kommt darauf an. Und die Details sind wichtiger, als die meisten Leute erkennen.

Für die architektonische Detailanalyse: Browser vs. Cloud PDF-Sicherheit vergleicht die beiden Verarbeitungsmodelle mit nebeneinander liegenden Datenflussdiagrammen. Diese Anleitung konzentriert sich auf das Risiko von Finanzdokumenten; diese Anleitung ist die maßgebliche Referenz dafür, wie sich die Architekturen unterscheiden.

Was tatsächlich auf dem Spiel steht

Bevor Sie spezifische Tools bewerten, ist es hilfreich zu verstehen, was genau auf dem Spiel steht, wenn Sie ein Finanzdokument hochladen.

Kontoauszüge

Ein einzelner Kontoauszug kann enthalten:

- Kontonummern – Bankleitzahlen und Kontonummern, die Ihre Bankkonten identifizieren

- Transaktionshistorie – Jeder Kauf, jede Zahlung, jede Überweisung für den Auszugszeitraum

- Aktuelle Salden – Ihre genaue finanzielle Situation

- Persönliche Informationen – Vollständiger Name, Adresse, Telefonnummer

- Ausgabemuster – Wo Sie einkaufen, wie viel Sie ausgeben, wiederkehrende Abonnements

Für geschäftliche Kontoauszüge kommen hinzu: Beziehungen zu Lieferanten, Gehaltsbeträge, Kundenzahlungsdetails und Cashflow-Muster. Ein Angreifer mit diesen Informationen kann Identitätsdiebstahl begehen, betrügerische Überweisungen initiieren oder die Daten für gezielte Social-Engineering-Angriffe nutzen.

Rechnungen

Rechnungen scheinen harmlos, enthalten aber:

- Lieferanten- und Kundendetails – Firmennamen, Adressen, Kontaktinformationen

- Zahlungsbedingungen – Bankkontodetails für Überweisungen, Zahlungsziele

- Preisinformationen – Stückkosten, Mengenrabatte, Vertragspreise

- Steuer-IDs – EIN, MwSt.-Nummern oder andere steuerliche Identifikationsnummern

Rechnungsbetrug ist eine wachsende Kategorie von Business Email Compromise (BEC)-Angriffen. Gestohlene Rechnungsdaten geben Angreifern das genaue Format, den Ton und die Details, die sie benötigen, um überzeugende gefälschte Rechnungen zu erstellen.

Steuerdokumente

Steuerdokumente sind die Goldgrube. Ein einzelnes W-2, 1099 oder eine Steuererklärung kann enthalten:

- Sozialversicherungsnummern – für Einzelpersonen und Angehörige

- Einkommensdetails – Gehalt, Investitionen, Geschäftseinkommen

- Bankkontonummern – aus Informationen zur Direktüberweisung

- Arbeitgeberdetails – EIN, Adressen, Gehaltsabrechnungsinformationen

- Vollständiges finanzielles Bild – Abzüge, Gutschriften, Vermögenswerte, Verbindlichkeiten

Die IRS berichtet, dass Identitätsdiebstahl im Zusammenhang mit Steuern eine der häufigsten Betrugsformen bleibt, mit jährlich versuchten betrügerischen Rückerstattungen in Milliardenhöhe.

Wie Online-PDF-Tools Ihre Dateien verarbeiten

Wenn Sie ein Online-PDF-Tool verwenden, geschieht typischerweise Folgendes im Hintergrund:

Schritt 1: Upload über HTTPS

Ihre Datei wird über eine verschlüsselte HTTPS-Verbindung von Ihrem Browser zum Server des Tools übertragen. Das bedeutet, dass die Daten während der Übertragung verschlüsselt sind – jeder, der den Netzwerkverkehr zwischen Ihnen und dem Server abfängt, würde verschlüsselte Daten sehen, nicht Ihren Kontoauszug.

Das ist gut, aber es ist das absolute Minimum. Jede legitime Website verwendet heute HTTPS. Es schützt vor Mithören während der Übertragung, sagt aber nichts darüber aus, was mit Ihrer Datei passiert, nachdem sie angekommen ist.

Schritt 2: Serverseitige Verarbeitung

Die meisten Online-PDF-Tools verarbeiten Ihre Datei auf ihren Servern. Der Code des Tools liest Ihr PDF, führt die angeforderte Operation aus (Konvertierung, Zusammenführung, Komprimierung, Datenextraktion) und generiert die Ausgabedatei.

Während dieser Phase existiert Ihr unverschlüsseltes Dokument auf dem Computer eines anderen. Der Server hat vollen Zugriff auf jedes Byte Ihrer Datei. Serveradministratoren, automatisierte Systeme und potenziell böswillige Akteure mit unbefugtem Zugriff können den Dokumentinhalt lesen.

Dies ist die grundlegende Sicherheitsbedenken bei der cloudbasierten Dokumentenverarbeitung. Verschlüsselung während der Übertragung schützt die Reise, aber das Ziel hat Ihre Daten im Klartext.

Schritt 3: Temporäre Speicherung

Nach der Verarbeitung liegen sowohl Ihre hochgeladene Datei als auch die generierte Ausgabe typischerweise auf dem Speicher des Servers, bis Sie das Ergebnis herunterladen. Wie lange sie dort bleiben, variiert enorm:

- Best Case: Sofort nach dem Herunterladen der Ausgabe gelöscht oder innerhalb von Minuten

- Üblich: Gelöscht nach 1–24 Stunden

- Besorgniserregend: Aufbewahrt für 7–30 Tage

- Worst Case: Aufbewahrt auf unbestimmte Zeit, oder die Aufbewahrungsfrist wird nicht offengelegt

Eine Sicherheitsanalyse aus dem Jahr 2025 ergab, dass über 60 % der beliebten kostenlosen Online-PDF-Tools vage oder nicht vorhandene Richtlinien zur Datenlöschung hatten. Ihre hochgeladene Datei könnte weitaus länger auf einem Server liegen, als Sie denken.

Schritt 4: Was passiert danach?

Hier wird es unklar. Nachdem Ihre Datei verarbeitet wurde, tut der Dienst dann:

- Löscht er sie vollständig? Einschließlich aus Backups und Protokollen?

- Behält er Metadaten? Dateinamen, Verarbeitungszeitstempel, IP-Adressen des Benutzers?

- Nutzt er sie für Analysen? Zur Verbesserung seiner Algorithmen oder zum Trainieren von KI-Modellen?

- Teilt er sie mit Dritten? Analyseanbieter, Werbenetzwerke oder Datenbroker?

Viele kostenlose Online-Tools werden durch Werbung finanziert, was bedeutet, dass Ihre Nutzungsdaten – und potenziell Ihr Dokumentinhalt – an Drittanbieter-Werbenetzwerke, Analyseplattformen oder KI-Trainingspipelines fließen können. Die Datenschutzrichtlinie mag dies technisch offenlegen, aber vergraben in Tausenden von Wörtern juristischer Sprache, die praktisch niemand liest.

Die Realität von Datenpannen

Selbst bei den besten Absichten sind Cloud-basierte Dienste einem ständigen Risiko ausgesetzt: Datenpannen.

Der IBM-Bericht „Cost of a Data Breach Report 2025“ ergab, dass die globalen Durchschnittskosten einer Datenpanne 4,44 Millionen US-Dollar betragen. In den Vereinigten Staaten stieg die Zahl um 9 % auf einen Allzeithoch von 10,22 Millionen US-Dollar. Finanzdienstleister sind sogar noch höheren Kosten ausgesetzt, mit durchschnittlich 5,56 Millionen US-Dollar pro Panne.

Einige wichtige Statistiken, die das Risiko verdeutlichen:

- 45–50 % aller Pannen betreffen mittlerweile Cloud- oder SaaS-Umgebungen – genau die Infrastruktur, auf der Online-PDF-Tools laufen

- Pannen, die mehrere Cloud-Umgebungen umfassen, kosten im Durchschnitt 5,05 Millionen US-Dollar – 26 % mehr als Pannen vor Ort

- Die durchschnittliche Zeit zur Identifizierung und Eindämmung einer Panne beträgt 241 Tage – das bedeutet, Ihre hochgeladenen Dateien könnten monatelang exponiert sein, bevor jemand etwas bemerkt

- 97 % der Organisationen, die einen sicherheitsrelevanten Vorfall im Zusammenhang mit KI erlebten, hatten keine angemessenen KI-Zugriffskontrollen – relevant für Tools, die KI zur Verarbeitung Ihrer Dokumente verwenden

In Europa hat die Durchsetzung der DSGVO zugenommen. Datenschutzbehörden verhängten allein im Jahr 2025 über 3 Milliarden US-Dollar an DSGVO-Bußgeldern, wobei die kumulierten DSGVO-Bußgelder 7 Milliarden US-Dollar überstiegen. Die durchschnittliche Anzahl von Benachrichtigungen über Datenpannen stieg auf 363 pro Tag.

Dies sind keine hypothetischen Risiken. Pannen bei Cloud-Dienstanbietern, SaaS-Plattformen und Dateiverarbeitungsdiensten treten regelmäßig auf. Die Frage ist nicht, ob Pannen auftreten – sondern ob Ihre Finanzdaten zu den exponierten Datensätzen gehören werden, wenn sie auftreten.

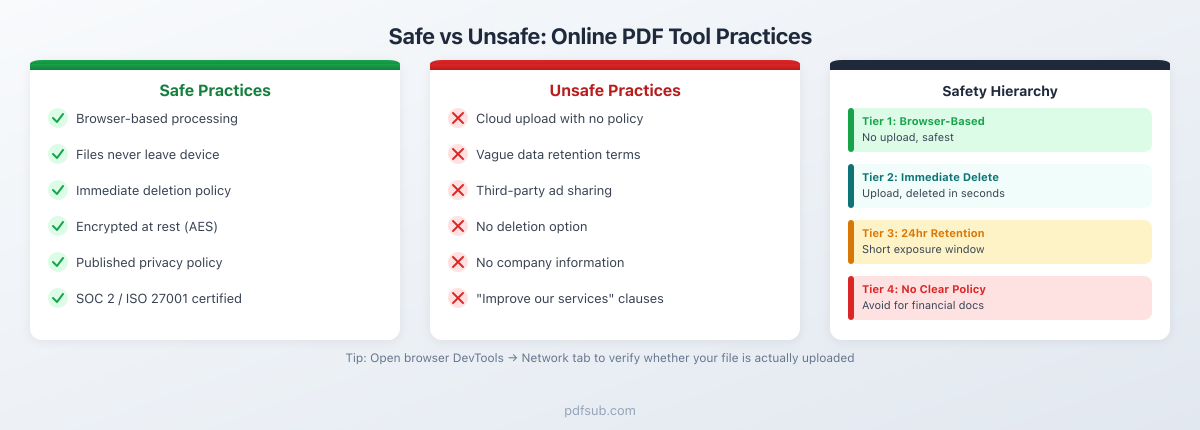

Acht Risikofaktoren zur Bewertung

Bei der Auswahl eines Online-PDF-Tools für Finanzdokumente sollten Sie diese Faktoren in absteigender Reihenfolge bewerten:

1. Aufbewahrungsrichtlinie für Dateien

Der wichtigste Faktor. Wie lange speichert der Dienst Ihre hochgeladenen Dateien?

- Best: Dateien werden niemals auf einen Server hochgeladen (browserbasierte Verarbeitung)

- Gut: Dateien werden sofort nach der Verarbeitung oder innerhalb von Minuten gelöscht

- Akzeptabel: Dateien werden innerhalb von 24 Stunden gelöscht

- Besorgniserregend: Dateien werden 7–30 Tage aufbewahrt

- Unannehmbar: Keine klare Aufbewahrungsrichtlinie oder Dateien werden auf unbestimmte Zeit aufbewahrt

Ein Tool, das Dateien in Ihrem Browser verarbeitet, eliminiert das serverseitige Risiko vollständig. Kein Upload bedeutet keine Aufbewahrung, keine Expositionsrisiken durch Pannen und kein Vertrauen erforderlich.

2. Serverstandort und Gerichtsbarkeit

Wo Ihre Daten physisch gespeichert werden, bestimmt, welche Gesetze sie schützen. In der Europäischen Union gespeicherte Daten unterliegen der DSGVO, die starke individuelle Rechte bietet, einschließlich des Rechts auf Löschung. In den Vereinigten Staaten gespeicherte Daten unterliegen einem Flickenteppich aus bundesstaatlichen und föderalen Gesetzen. Daten, die in Gerichtsbarkeiten mit schwachen Datenschutzgesetzen gespeichert werden, haben möglicherweise nur minimale Schutzmaßnahmen.

Für Unternehmen, die Finanzdaten von Kunden verarbeiten, ist die Gerichtsbarkeit für die Einhaltung von Vorschriften wichtig. Die Kontoauszüge Ihrer Kunden auf einem Server in einer Gerichtsbarkeit mit schwachen Datenschutzgesetzen stellen ein regulatorisches Risiko dar – auch wenn Sie nicht beabsichtigt haben, dass die Daten dort landen.

3. Verschlüsselung

Zwei Arten der Verschlüsselung sind wichtig:

- Während der Übertragung (TLS/HTTPS): Schützt Daten während der Übertragung zwischen Ihrem Browser und dem Server. Dies ist Standard und wird erwartet.

- Im Ruhezustand: Schützt Daten, während sie auf dem Server gespeichert sind. Wenn jemand unbefugten Zugriff auf den Speicher des Servers erhält, sind Daten, die im Ruhezustand verschlüsselt sind, immer noch verschlüsselt.

Beides ist notwendig. Verschlüsselung während der Übertragung allein lässt Ihre Daten anfällig für jeden mit Serverzugriff – einschließlich der eigenen Mitarbeiter des Dienstanbieters, Auftragnehmer und jeden, der seine Infrastruktur kompromittiert.

4. Zugriffskontrollen

Wer im Unternehmen kann Ihre hochgeladenen Dateien sehen? Ein gut gestaltetes System beschränkt den Zugriff auf das für die Verarbeitung unbedingt erforderliche Minimum. Kein Mensch sollte in der Lage sein, Ihren Kontoauszug zu öffnen und zu lesen, es sei denn, es gibt einen spezifischen, dokumentierten Grund (z. B. Fehlerbehebung bei einem Verarbeitungsfehler auf Ihre ausdrückliche Anfrage).

Suchen Sie nach Hinweisen auf:

- Rollenbasierte Zugriffskontrollen (RBAC)

- Audit-Protokollierung für Dateizugriffe

- Prinzip der geringsten Rechtevergabe

- Hintergrundüberprüfungen von Mitarbeitern

5. Transparenz der Datenschutzrichtlinie

Eine Datenschutzrichtlinie sollte klar darlegen:

- Welche Daten gesammelt werden (Dateiinhalt, Metadaten, Nutzungsanalysen)

- Wie lange Daten aufbewahrt werden

- Wer darauf Zugriff hat

- Ob sie mit Dritten geteilt werden

- Wie die Löschung beantragt werden kann

Warnsignale sind: Richtlinien, die übermäßig lang und vage sind, Richtlinien, die breite Rechte zur „Nutzung, Reproduktion, Modifizierung und Verbreitung“ von hochgeladenen Inhalten beanspruchen, und Richtlinien, die sich das Recht vorbehalten, die Bedingungen ohne Vorankündigung zu ändern.

6. Weitergabe an Dritte

Werden Ihre Daten an Analyseanbieter, Werbenetzwerke, KI-Trainingsdienste oder andere Dritte weitergegeben? Viele kostenlose Tools leben von Werbeeinnahmen, was zwangsläufig die Weitergabe von Daten an Werbenetzwerke beinhaltet.

Selbst „anonymisierte“ Dokumentenmetadaten können aufschlussreich sein. Wenn ein Werbenetzwerk weiß, dass eine bestimmte IP-Adresse zu einer bestimmten Zeit einen Kontoauszug von einer bestimmten Finanzinstitution hochgeladen hat, sind dies wertvolle Targeting-Daten – auch ohne den tatsächlichen Inhalt des Auszugs.

7. Datenverarbeitungsvereinbarung (DPA)

Für geschäftliche Zwecke, insbesondere in regulierten Branchen (Buchhaltung, Recht, Gesundheitswesen, Finanzdienstleistungen), ist eine Datenverarbeitungsvereinbarung unerlässlich. Eine DPA verpflichtet den Dienstanbieter vertraglich, Ihre Daten gemäß den festgelegten Standards zu behandeln und macht ihn rechtlich haftbar für Verstöße.

Wenn ein Tool keine DPA anbietet, ist es nicht für die professionelle Verarbeitung von Finanzdaten von Kunden konzipiert. Das bedeutet nicht, dass es unsicher ist, aber es bedeutet, dass Sie keine vertraglichen Rechtsmittel haben, wenn etwas schiefgeht.

8. Compliance-Zertifizierungen

Suchen Sie nach:

- SOC 2 Typ II: Geprüfte Kontrollen für Sicherheit, Verfügbarkeit und Vertraulichkeit

- ISO 27001: Internationaler Standard für Informationssicherheitsmanagement

- DSGVO-Konformität: Keine Zertifizierung an sich, aber dokumentierte Compliance-Maßnahmen

- PCI DSS: Relevant, wenn Zahlungskartendaten beteiligt sind

Zertifizierungen sind keine Garantien – sie sind ein Beweis dafür, dass ein Dritter die Sicherheitspraktiken der Organisation überprüft hat. Ihre Abwesenheit bedeutet nicht unbedingt schlechte Sicherheit, aber ihre Anwesenheit bietet eine zusätzliche Sicherheitsebene.

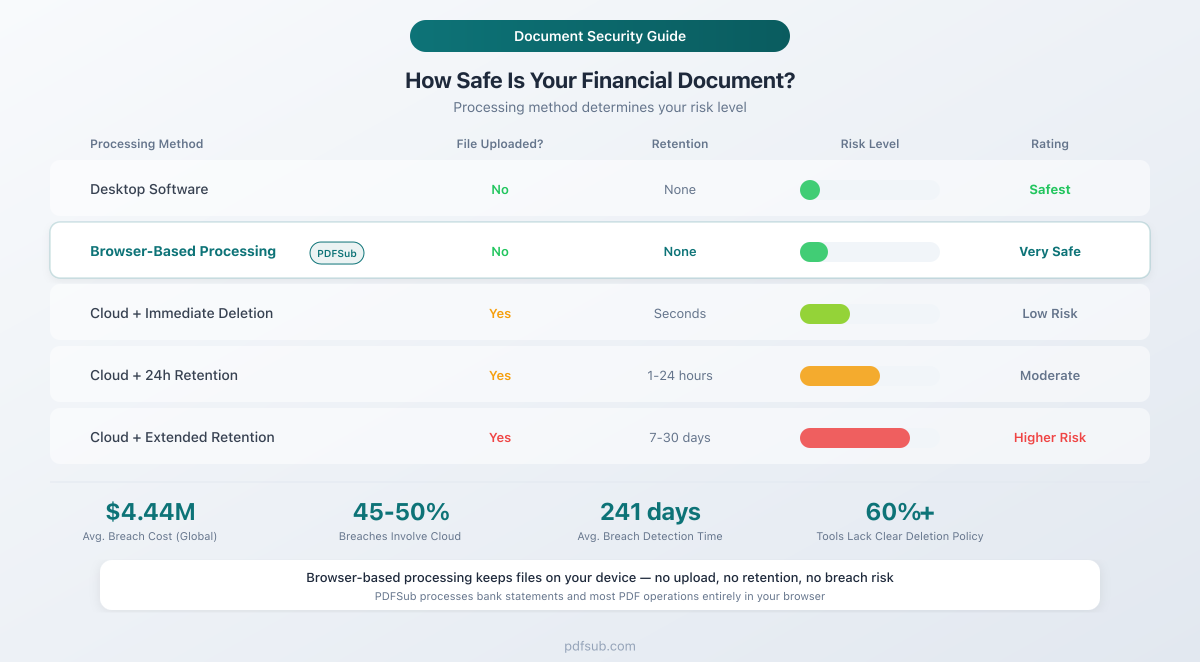

Die Hierarchie der Sicherheit

Nicht alle Verarbeitungsansätze bergen das gleiche Risiko. Hier ist, wie verschiedene Methoden eingestuft werden, von der sichersten zur am wenigsten sicheren:

Stufe 1: Desktop-Software (Am sichersten)

Ihre Datei verlässt niemals Ihren Computer. Die Verarbeitung findet vollständig auf Ihrem lokalen Rechner statt. Es gibt keine Netzwerkübertragung, keine Server-Speicherung, keinen Zugriff durch Dritte. Das einzige Risiko besteht für die Sicherheit Ihres eigenen Geräts.

Nachteil: Desktop-Software erfordert Installation, kostet oft mehr und erhält möglicherweise nicht so häufig Updates wie webbasierte Alternativen. Sie funktioniert auch nicht geräteübergreifend.

Stufe 2: Browserbasierte Verarbeitung (Sehr sicher)

Das Tool läuft in Ihrem Webbrowser, aber die Datei wird vollständig auf Ihrem Gerät mit clientseitigem Code verarbeitet. Die Datei wird niemals auf einen Server hochgeladen. Sie können dies selbst überprüfen, indem Sie den Netzwerk-Tab in den Entwicklertools Ihres Browsers überprüfen – Sie werden keine ausgehenden Datei-Upload-Anfragen sehen.

Dieser Ansatz kombiniert die Bequemlichkeit webbasierter Tools mit dem Datenschutz von Desktop-Software. Das Tool wird wie jede Website in Ihrem Browser geladen, aber Ihre Dokumente bleiben auf Ihrem Computer. Es ist im Wesentlichen Datenschutz auf Desktop-Niveau mit webbasierter Bequemlichkeit.

Nachteil: Die clientseitige Verarbeitung ist durch die Rechenleistung Ihres Geräts begrenzt. Sehr große Dateien oder Operationen, die spezielle KI-Verarbeitung erfordern, benötigen möglicherweise serverseitige Ressourcen.

Stufe 3: Cloud-Verarbeitung mit sofortiger Löschung (Sicher)

Ihre Datei wird hochgeladen, verarbeitet und sofort nach Erhalt des Ergebnisses gelöscht. Das Expositionsfenster wird minimiert – typischerweise Sekunden bis Minuten.

Nachteil: Ihre Datei wird über einen Drittanbieter-Server übertragen und existiert dort kurzzeitig. Während dieses Fensters ist sie theoretisch zugänglich. Das Risiko ist jedoch gering, wenn der Dienst Verschlüsselung während der Übertragung und im Ruhezustand verwendet, starke Zugriffskontrollen hat und Dateien tatsächlich sofort löscht.

Stufe 4: Cloud-Verarbeitung mit kurzer Aufbewahrung (Mittleres Risiko)

Ihre Datei wird hochgeladen und für einen definierten Zeitraum – typischerweise 1–24 Stunden – aufbewahrt, damit Sie Ergebnisse erneut herunterladen können. Dies verlängert das Expositionsfenster, ist aber immer noch akzeptabel, wenn die Aufbewahrungsfrist klar angegeben und durchgesetzt wird.

Stufe 5: Cloud-Verarbeitung mit erweiterter Aufbewahrung (Höheres Risiko)

Dateien, die 7–30 Tage aufbewahrt werden, stellen ein erhebliches Expositionsfenster dar. Während dieser Zeit existieren Ihre Finanzdokumente auf Servern von Drittanbietern und sind potenziell anfällig für Pannen, unbefugten Zugriff oder gerichtliche Vorladungen.

Stufe 6: Cloud-Verarbeitung mit unklarer Aufbewahrung (Höchstes Risiko)

Wenn ein Dienst nicht klar angibt, wie lange Dateien aufbewahrt werden – oder vage Formulierungen wie „ein angemessener Zeitraum“ verwendet –, behandeln Sie es so, als würden Dateien auf unbestimmte Zeit aufbewahrt. Das Fehlen einer klaren Richtlinie deutet oft darauf hin, dass das Unternehmen das Datenlebenszyklusmanagement nicht ernsthaft in Betracht gezogen hat, was auf breitere Sicherheitslücken hindeutet.

Wie PDFSub Dokumentensicherheit handhabt

PDFSub verfolgt einen browserbasierten Ansatz für die Dokumentenverarbeitung. Die Architektur priorisiert die Beibehaltung Ihrer Dateien auf Ihrem Gerät, wann immer dies technisch möglich ist.

Browserbasierte Verarbeitung für die meisten Operationen

Die Mehrheit der PDFSub-Tools verarbeitet Dateien vollständig in Ihrem Browser:

- Konvertierung von Kontoauszügen – Digitale Kontoauszüge werden geparst und auf Ihrem Gerät in die Formate Excel, CSV, QBO oder OFX konvertiert. Ihr Auszug verlässt niemals Ihren Browser.

- PDF zusammenführen, aufteilen und komprimieren – Das Zusammenführen, Aufteilen und Komprimieren von PDFs erfolgt clientseitig.

- PDF-zu-Bild-Konvertierung – Seiten werden in Ihrem Browser in PNG oder JPG gerendert.

- Seitenmanipulation – Drehen, Neuanordnen und Entfernen von Seiten sind alles browserbasierte Operationen.

Sie können dies selbst überprüfen: Öffnen Sie die Entwicklertools Ihres Browsers (F12), gehen Sie zum Netzwerk-Tab und beobachten Sie, was passiert, wenn Sie eine Datei verarbeiten. Bei browserbasierten Operationen sehen Sie keine Datei-Upload-Anfragen.

Nur bei Bedarf serverseitig

Einige Operationen erfordern eine serverseitige Verarbeitung – insbesondere KI-gestützte Funktionen, die Rechenressourcen benötigen, die über das hinausgehen, was ein Browser bieten kann:

- KI-Datenextraktion – Für gescannte Dokumente oder komplexe Layouts, die KI-Analyse erfordern

- OCR-Verarbeitung – Konvertierung gescannter Bilder in durchsuchbaren Text

- KI-gestützte Dokumentenanalyse – Zusammenfassung, Übersetzung und intelligente Datenextraktion

Wenn eine serverseitige Verarbeitung erforderlich ist, verwendet PDFSub verschlüsselte Übertragung (HTTPS/TLS), verarbeitet die Datei und löscht sie sofort nach Lieferung des Ergebnisses. Dateien werden nicht aufbewahrt, nicht zum Training verwendet und nicht an Dritte weitergegeben.

Was das in der Praxis bedeutet

Für den häufigsten Anwendungsfall – die Konvertierung von Kontoauszügen in Tabellenkalkulationen – verlassen Ihre Dateien niemals Ihren Computer. Die gesamte Konvertierungspipeline läuft in Ihrem Browser. Dies platziert PDFSub in Stufe 2 der Sicherheits-Hierarchie: browserbasierte Verarbeitung ohne Server-Exposition.

Für KI-gestützte Funktionen arbeitet PDFSub auf Stufe 3: Cloud-Verarbeitung mit sofortiger Löschung. Das Expositionsfenster ist minimal und die Datenhandhabung ist transparent.

Sie können diesen Ansatz selbst mit einer kostenlosen 7-Tage-Testversion ausprobieren – jederzeit kündbar.

Praktische Empfehlungen nach Dokumentensensibilität

Nicht alle Dokumente erfordern das gleiche Schutzniveau. Hier ist ein praktischer Rahmen, um zu entscheiden, welche Tools verwendet werden sollen:

Hochsensible Dokumente

Dokumente: Kontoauszüge, Steuererklärungen (W-2, 1099, vollständige Erklärungen), Sozialversicherungsdokumente, Krankenakten mit Finanzinformationen, Hypothekenanträge

Empfohlener Ansatz: Verwenden Sie ausschließlich browserbasierte Tools oder Desktop-Software. Diese Dokumente enthalten genügend Informationen für Identitätsdiebstahl und Finanzbetrug. Die Risiko-Nutzen-Kalkulation für das Hochladen in einen Cloud-Dienst ist ungünstig – der gewonnene Komfort rechtfertigt die Exposition nicht.

Worauf Sie achten sollten: Tools, die Dateien explizit im Browser verarbeiten, ohne sie hochzuladen. Überprüfen Sie dies, indem Sie den Netzwerk-Tab in den Entwicklertools Ihres Browsers überprüfen.

Mäßig sensible Dokumente

Dokumente: Geschäftliche Rechnungen, Verträge, Bestellungen, Finanzberichte (ohne SSNs oder Kontonummern), Spesenabrechnungen von Mitarbeitern

Empfohlener Ansatz: Cloud-basierte Tools mit klaren Löschrichtlinien sind akzeptabel. Suchen Sie nach Diensten, die Dateien innerhalb von 24 Stunden löschen, Verschlüsselung im Ruhezustand anbieten, eine veröffentlichte Datenschutzrichtlinie haben und idealerweise eine Datenverarbeitungsvereinbarung bereitstellen.

Worauf Sie achten sollten: Klare Aufbewahrungsrichtlinien, HTTPS-Verschlüsselung, dokumentierte Sicherheitspraktiken und ein seriöses Unternehmen mit nachgewiesener Erfolgsbilanz.

Dokumente mit geringer Sensibilität

Dokumente: Veröffentlichte Berichte, Marketingmaterialien, öffentlich zugängliche Finanzdaten, interne Präsentationen ohne vertrauliche Daten

Empfohlener Ansatz: Jedes seriöse Tool ist in Ordnung. Die Daten in diesen Dokumenten sind entweder bereits öffentlich oder würden bei Offenlegung nur minimale Schäden verursachen. Konzentrieren Sie sich darauf, ein Tool zu wählen, das seine Aufgabe gut erfüllt, anstatt eines mit spezifischen Sicherheitsfunktionen.

So überprüfen Sie, ob ein Tool Ihre Dateien hochlädt

Sie müssen dem Tool kein Wort glauben. Hier erfahren Sie, wie Sie selbst überprüfen können, ob eine Datei auf einen Server hochgeladen wird:

Verwendung von Browser-Entwicklertools

- Öffnen Sie die Website des Tools in Chrome, Firefox oder Edge

- Drücken Sie F12, um die Entwicklertools zu öffnen

- Klicken Sie auf den Tab Netzwerk

- Löschen Sie alle vorhandenen Einträge (klicken Sie auf die Schaltfläche „Löschen“ oder das Symbol Kreis-mit-Linie)

- Laden Sie Ihre PDF-Datei in das Tool

- Beobachten Sie den Netzwerk-Tab

Worauf Sie achten sollten:

- Wenn das Tool Dateien im Browser verarbeitet, sehen Sie keine großen Upload-Anfragen. Möglicherweise sehen Sie kleine Anfragen für Analysen oder Seitenressourcen, aber nichts, das der Größe Ihres PDFs entspricht.

- Wenn das Tool Ihre Datei hochlädt, sehen Sie eine POST-Anfrage mit einer großen Nutzlast (entsprechend Ihrer Dateigröße), die an den Server des Tools oder einen API-Endpunkt geht.

Überprüfung der Offline-Fähigkeit

Ein weiterer Test: Trennen Sie die Internetverbindung (schalten Sie WLAN aus oder aktivieren Sie den Flugmodus), nachdem die Seite des Tools geladen wurde, und versuchen Sie dann, eine Datei zu verarbeiten. Wenn es ohne Internetverbindung funktioniert, ist die Verarbeitung wirklich browserbasiert. Wenn es fehlschlägt, erfordert das Tool eine Serververbindung.

Lesen der Datenschutzrichtlinie

Ja, lesen Sie sie tatsächlich. Achten Sie besonders auf:

-

„Ihre Dateien werden in Ihrem Browser verarbeitet“ oder „clientseitige Verarbeitung“ – zeigt keinen Server-Upload an

-

„Dateien werden nach X Stunden/Minuten gelöscht“ – zeigt serverseitige Verarbeitung mit definierter Aufbewahrung an

-

„Wir können hochgeladene Inhalte zur Verbesserung unserer Dienste nutzen“ – ein Warnsignal, das darauf hindeutet, dass Ihre Dokumente zum Training oder für Analysen verwendet werden könnten

-

„Wir teilen Daten mit unseren Partnern“ – zeigt die Weitergabe von Daten an Dritte an

Fünf Fragen vor dem Hochladen eines Finanzdokuments

Bevor Sie ein sensibles Dokument in ein Online-Tool ziehen, gehen Sie diese Checkliste durch:

1. Kann ich überprüfen, ob die Datei nicht hochgeladen wird?

Überprüfen Sie den Netzwerk-Tab. Wenn das Tool Dateien im Browser verarbeitet, ist dies überprüfbar. Wenn Sie es nicht überprüfen können, gehen Sie davon aus, dass die Datei hochgeladen wird.

2. Was sagt die Datenschutzrichtlinie zur Datenspeicherung?

Suchen Sie nach spezifischen Zeitrahmen. „Sofort gelöscht“ ist ideal. „Innerhalb von 24 Stunden gelöscht“ ist für die meisten Dokumente akzeptabel. „Aufbewahrt für einen angemessenen Zeitraum“ ist vage und besorgniserregend.

3. Ist das Unternehmen seriös und hat es eine Erfolgsbilanz?

Ein Tool, das seit Jahren ohne gemeldete Datenvorfälle in Betrieb ist, ist eine bessere Wahl als ein Tool, das letzten Monat aufgetaucht ist und keine Unternehmensinformationen, keine physische Adresse und keine namentlich genannten Teammitglieder hat.

4. Gibt es eine Alternative, die lokal verarbeitet?

Für hochsensible Dokumente prüfen Sie immer, ob eine browserbasierte oder Desktop-Alternative existiert. Der Komfort eines Cloud-Tools rechtfertigt selten das Risiko für Kontoauszüge und Steuerdokumente.

5. Was passiert, wenn etwas schiefgeht?

Bietet der Dienst eine Datenverarbeitungsvereinbarung an? Gibt es einen Sicherheitskontakt? Gibt es einen dokumentierten Prozess zur Reaktion auf Vorfälle? Für geschäftliche Zwecke mit Kundendaten sind diese nicht optional – sie sind erforderlich.

Was tun, wenn Sie bereits sensible Dokumente hochgeladen haben?

Wenn Sie bereits Finanzdokumente auf ein Online-Tool hochgeladen haben und nun besorgt sind, können Sie Folgendes tun:

Sofortige Schritte

-

Prüfen Sie die Datenlöschrichtlinie des Tools. Viele Dienste löschen Dateien automatisch nach einer festgelegten Frist. Wenn das Tool behauptet, Dateien innerhalb von 24 Stunden zu löschen, sind Ihre Daten möglicherweise bereits weg.

-

Fordern Sie die Löschung an. Gemäß der DSGVO (wenn der Dienst in der EU tätig ist oder die EU bedient) und verschiedenen Datenschutzgesetzen US-amerikanischer Bundesstaaten haben Sie das Recht, die Löschung Ihrer personenbezogenen Daten zu verlangen. Senden Sie eine klare E-Mail an den Datenschutz- oder Support-Kontakt des Dienstes und fordern Sie die Löschung aller hochgeladenen Dateien und zugehörigen Daten an.

-

Überwachen Sie Ihre Konten. Wenn Sie Kontoauszüge oder Steuererklärungen hochgeladen haben, erwägen Sie, eine Betrugswarnung oder eine Kreditsperre bei den großen Kreditauskunfteien (Equifax, Experian, TransUnion) einzurichten. Dies kostet nichts und bietet eine zusätzliche Schutzschicht gegen Identitätsdiebstahl.

Laufende Vorsichtsmaßnahmen

- Ändern Sie Passwörter für alle Finanzkonten, deren Auszüge Sie hochgeladen haben

- Aktivieren Sie die Zwei-Faktor-Authentifizierung für alle Finanzkonten

- Überwachen Sie Ihre Kreditberichte auf ungewöhnliche Aktivitäten in den nächsten 12 Monaten

- Richten Sie Transaktionsbenachrichtigungen für Bankkonten ein, um unbefugte Aktivitäten schnell zu erkennen

In den meisten Fällen führt das Hochladen eines Dokuments in ein seriöses Tool nicht zu Schäden. Aber wenn das Tool unbekannt, kostenlos war und Sie seine Datenschutzpraktiken nicht überprüft haben, sind diese Vorsichtsmaßnahmen lohnenswert.

FAQ

Sind kostenlose PDF-Tools weniger sicher als kostenpflichtige?

Nicht unbedingt, aber die Anreizstruktur ist anders. Kostenlose Tools müssen irgendwie Einnahmen generieren – oft durch Werbung, Datenmonetarisierung oder Upselling. Kostenpflichtige Tools haben ein direktes Umsatzmodell (Ihr Abonnement), was den Anreiz verringert, Ihre Daten auf andere Weise zu monetarisieren.

Die eigentliche Frage ist nicht „kostenlos vs. kostenpflichtig“, sondern „wie verdient dieses Tool Geld?“. Ein kostenloses Tool, das von einem datenschutzorientierten Unternehmen finanziert wird (vielleicht als Lead-Generierungstool), kann vollkommen sicher sein. Ein kostenloses Tool, das durch Werbeeinnahmen und Datenpartnerschaften finanziert wird, teilt Ihre Daten mit größerer Wahrscheinlichkeit mit Dritten.

Berücksichtigen Sie auch die Architektur: Ein kostenloses Tool, das Dateien in Ihrem Browser verarbeitet, ist sicherer als ein kostenpflichtiges Tool, das alles in die Cloud hochlädt – unabhängig vom Preis. Das Verarbeitungsmodell ist wichtiger als das Geschäftsmodell.

Können meine Dokumente zum Trainieren von KI-Modellen verwendet werden?

Dies ist ein zunehmend relevantes Problem. Einige Dienste enthalten breite Formulierungen in ihren Nutzungsbedingungen, die es ihnen erlauben, hochgeladene Inhalte zur „Verbesserung ihrer Dienste“ zu verwenden – was das Training von KI-Modellen einschließen kann.

Wenn die Bedingungen eines Dienstes Formulierungen wie „Sie gewähren uns eine Lizenz zur Nutzung, Reproduktion, Modifizierung und Anzeige Ihrer Inhalte“ enthalten, kann dies das KI-Training umfassen. Suchen Sie nach ausdrücklichen Aussagen wie „hochgeladene Dateien werden nicht zum Training verwendet“ oder „Ihre Inhalte werden nur zur Erbringung der angeforderten Dienstleistung verwendet“.

Browserbasierte Verarbeitung umgeht dies vollständig: Wenn Ihre Datei keinen Server erreicht, kann sie für nichts verwendet werden.

Ist es sicher, Online-Tools für Finanzdaten von Kunden zu verwenden, wenn ich Buchhalter bin?

Berufliche Verpflichtungen fügen eine weitere Ebene hinzu. Als Buchhalter oder Bilanzbuchhalter haben Sie treuhänderische Pflichten in Bezug auf Kundendaten. Das Hochladen von Kontoauszügen von Kunden in ein Online-Tool, ohne dessen Datenhandhabungspraktiken zu verstehen, könnte eine Verletzung der beruflichen Pflicht darstellen – auch wenn kein tatsächlicher Datenverlust auftritt.

Für Kundenarbeiten priorisieren Sie Tools, die:

- Dateien im Browser verarbeiten (kein Server-Upload)

- Eine Datenverarbeitungsvereinbarung anbieten

- Dokumentierte Sicherheitspraktiken haben

- Relevante Vorschriften einhalten (DSGVO, SOC 2 usw.)

Wenn Sie eine serverseitige Verarbeitung verwenden müssen, stellen Sie sicher, dass Sie die Zustimmung des Kunden haben und dass die Datenhandhabung des Tools Ihren professionellen Standards entspricht. Dokumentieren Sie Ihre Sorgfaltspflicht – wenn eine Aufsichtsbehörde fragt, wie Sie Kundendaten handhaben, ist „Ich habe sie in eine zufällige Website gezogen“ keine akzeptable Antwort.

Woran erkenne ich, ob eine Website legitim ist?

Neben der Überprüfung der Datenschutzrichtlinie und der Datenhandhabungspraktiken sollten Sie auf Folgendes achten:

- Unternehmensinformationen: Ein echtes Unternehmen mit physischer Adresse, namentlich genannten Teammitgliedern und einer Historie

- HTTPS: Die URL sollte mit https:// beginnen (suchen Sie nach dem Schlosssymbol in der Adressleiste Ihres Browsers)

- Bewertungen und Ruf: Suchen Sie nach dem Namen des Tools plus „Bewertung“ oder „Sicherheit“. Etablierte Tools haben Benutzerbewertungen und professionelle Einschätzungen

- Kontaktinformationen: Eine funktionierende Support-E-Mail und idealerweise eine Telefonnummer oder Live-Chat

- Domain-Alter: Neuere Domains sind risikoreicher. Sie können die Registrierungsdaten von Domains mit WHOIS-Lookup-Tools überprüfen

Was ist mit mobilen Apps zur PDF-Verarbeitung?

Mobile Apps, die Dateien lokal auf Ihrem Gerät verarbeiten, bieten ähnliche Datenschutzvorteile wie Desktop-Software und browserbasierte Tools. Achten Sie jedoch auf App-Berechtigungen – wenn ein PDF-Tool Zugriff auf Ihre Kontakte, Ihr Mikrofon oder Ihren Standort anfordert, ist das ein Warnsignal.

Prüfen Sie, ob die App Dateien zur Verarbeitung an einen Server sendet. Viele mobile „PDF-Apps“ sind dünne Wrapper um Cloud-Dienste. Der gleiche Überprüfungsansatz gilt: Wenn Sie eine Datei im Flugmodus verarbeiten können, ist sie lokal. Wenn sie eine Internetverbindung erfordert, lädt sie Ihre Daten hoch.

Fazit

Die Sicherheit des Hochladens von Finanzdokumenten in Online-PDF-Tools ist keine Ja-oder-Nein-Frage. Es hängt davon ab, was das Tool mit Ihrer Datei macht, wie lange es sie aufbewahrt, wer darauf zugreifen kann und ob Sie seine Behauptungen überprüfen können.

Der sicherste Ansatz für sensible Finanzdokumente ist die Verwendung von Tools, die Dateien in Ihrem Browser verarbeiten – wo Ihre Daten Ihr Gerät niemals verlassen. Für Operationen, die eine serverseitige Verarbeitung erfordern, wählen Sie Dienste mit klaren Löschrichtlinien, starker Verschlüsselung und transparenten Datenschutzpraktiken.

Der Komfort von Online-Tools ist real. Aber das Risiko auch. Die gute Nachricht ist, dass sich die browserbasierte Verarbeitungstechnologie so weit entwickelt hat, dass Sie sich oft nicht zwischen Komfort und Datenschutz entscheiden müssen. Tools wie PDFSub beweisen, dass Sie beides haben können – leistungsstarke Dokumentenverarbeitung, die Ihre Finanzdaten genau dort belässt, wo sie hingehören: auf Ihrem Computer.

Beginnen Sie mit einer kostenlosen 7-Tage-Testversion und überzeugen Sie sich selbst. Verarbeiten Sie einen Kontoauszug mit dem Bankstatement-Konverter, überprüfen Sie den Netzwerk-Tab und verifizieren Sie, dass Ihre Datei auf Ihrem Gerät bleibt. Das ist die Art von Transparenz, die jedes Tool für Finanzdokumente bieten sollte.