Browserbasierte vs. Cloudbasierte PDF-Verarbeitung: Ein Sicherheitsvergleich

Zwei grundlegend unterschiedliche Architekturen treiben Online-PDF-Tools an – die eine lädt Ihre Dateien auf entfernte Server hoch, die andere behält sie auf Ihrem Gerät. Was das für Sicherheit, Compliance und Ihre Daten bedeutet.

Sie öffnen einen Browser-Tab, ziehen eine PDF-Datei hinein und klicken auf „Konvertieren“. Dreißig Sekunden später haben Sie eine Tabellenkalkulation. Einfach.

Aber was ist in diesen dreißig Sekunden mit Ihrer Datei passiert? Ist sie auf Ihrem Gerät geblieben? Oder hat sie das Internet durchquert, auf einem Server in einem anderen Land gelandet, von Code verarbeitet, den Sie nicht einsehen können, und dann – vielleicht – gelöscht?

Die Antwort hängt vollständig von der Architektur des von Ihnen verwendeten Tools ab. Und für jeden, der sensible Dokumente bearbeitet – Finanzunterlagen, medizinische Akten, Rechtsverträge, Formulare von Behörden – ist dieser architektonische Unterschied kein technischer Fußnoten. Es ist die wichtigste Sicherheitsentscheidung, die Sie für Ihren Dokumenten-Workflow treffen werden.

Diese Anleitung erläutert die beiden grundlegend unterschiedlichen Ansätze zur Online-PDF-Verarbeitung, vergleicht ihre Sicherheitsprofile und erklärt, warum ein Hybridmodell das Beste aus beiden Welten bieten könnte.

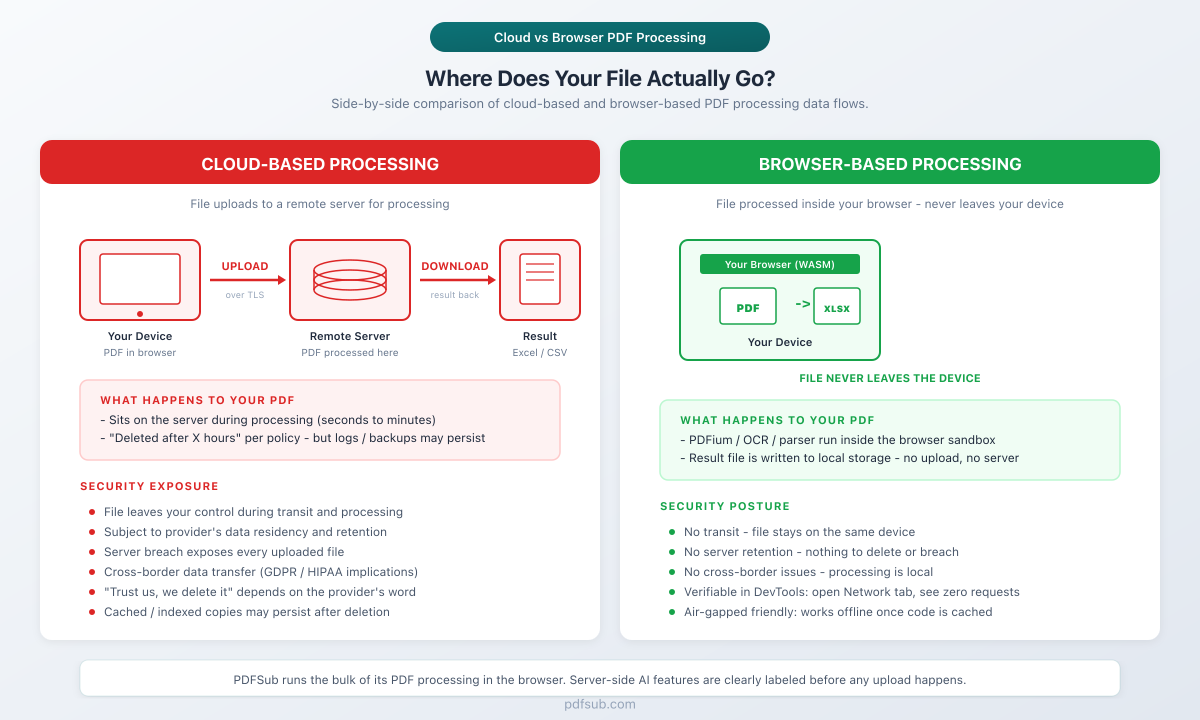

Gegenüberstellung: Wohin geht Ihre Datei tatsächlich?

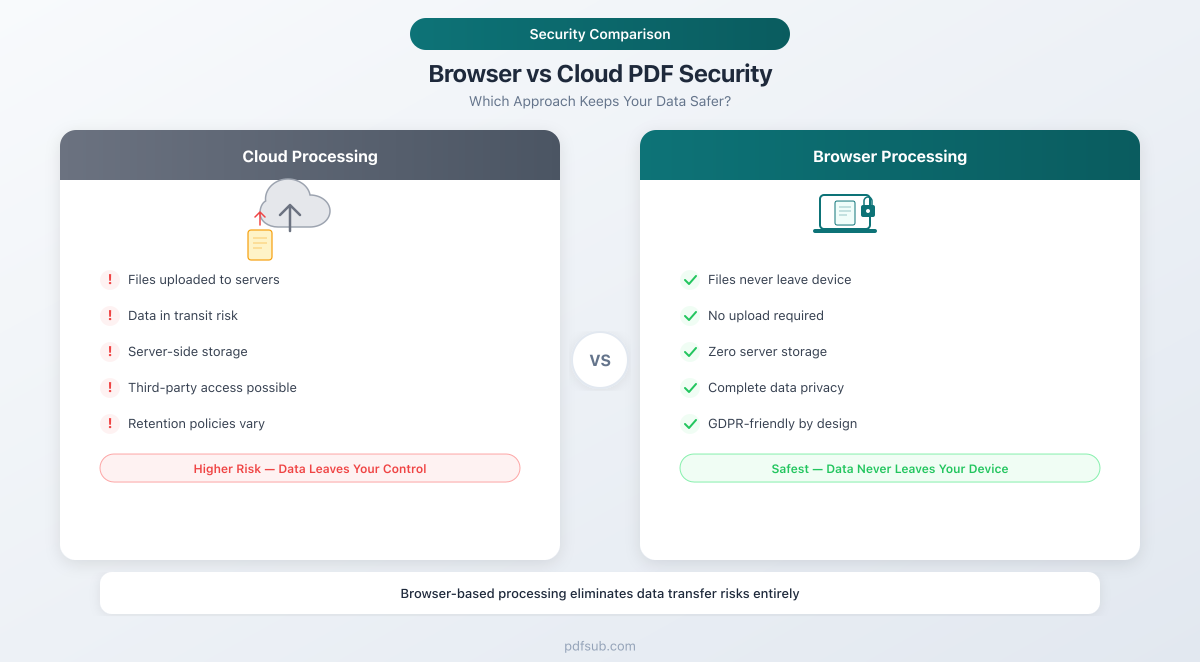

Bevor wir die Architekturen im Detail durchgehen, hier die Ein-Bild-Version. Linke Seite: Datei wird auf einen entfernten Server hochgeladen, verarbeitet, Ergebnis wird zurück heruntergeladen. Rechte Seite: Datei wird innerhalb der Browser-Sandbox verarbeitet und verlässt das Gerät nie.

Möchten Sie diesen Vergleich auf Ihrem Blog verwenden? Kopieren Sie diesen Einbettungscode:

Zwei Architekturen, zwei Sicherheitsmodelle

Jedes Online-PDF-Tool fällt in eine von zwei Kategorien, je nachdem, wo die Dateiverarbeitung stattfindet: auf einem entfernten Server (cloudbasiert) oder in Ihrem Webbrowser (browserbasiert). Die Unterscheidung klingt einfach, schafft aber grundlegend unterschiedliche Sicherheitsprofile.

Stellen Sie es sich so vor: Cloudbasierte Verarbeitung ist wie das Versenden Ihrer Dokumente an ein Dienstleistungsbüro. Browserbasierte Verarbeitung ist, als würde die Ausrüstung dieses Büros zu Ihnen ins Büro geliefert – die Arbeit findet bei Ihnen statt, und die Dokumente verlassen das Gebäude nie.

Cloudbasierte PDF-Verarbeitung: So funktioniert's

Die Mehrheit der Online-PDF-Tools verwendet cloudbasierte Verarbeitung. Wenn Sie eine Datei hochladen, geschieht Folgendes:

- Ihr Browser liest die Datei von Ihrem lokalen Speicher.

- Die Datei wird verschlüsselt und über HTTPS an einen entfernten Server übertragen.

- Serverseitiger Code verarbeitet die Datei – parst, konvertiert, komprimiert oder analysiert sie.

- Das Ergebnis wird auf dem Server generiert.

- Das Ergebnis wird zur zum Download zurück an Ihren Browser gesendet.

- Die Originaldatei wird vorübergehend (oder dauerhaft, je nach Aufbewahrungsrichtlinie des Anbieters) gespeichert.

Dies ist das traditionelle Modell und die Standardarchitektur für Online-PDF-Editoren, Konverter, Kompressoren und Dokumentenmanagement-Plattformen.

Vorteile der cloudbasierten Verarbeitung

Die Cloud-Verarbeitung bietet echte Vorteile:

- Mehr Rechenleistung. Server können erhebliche CPU-, Speicher- und GPU-Ressourcen zuweisen. Vorgänge wie OCR bei einem 500-seitigen gescannten Dokument oder KI-gestützte Analysen werden auf dedizierter Infrastruktur in Sekundenschnelle abgeschlossen.

- Verarbeitet sehr große Dateien. Eine 200 MB große PDF-Datei mit Tausenden von Seiten bringt einen Server nicht zum Absturz. Ihr Browser könnte jedoch den Arbeitsspeicher verlieren.

- Unterstützt komplexe Vorgänge. Einige Aufgaben erfordern Serverinfrastruktur: Ausführen von Machine-Learning-Modellen, Zugriff auf Datenbanken zur Validierung oder Orchestrierung von mehrstufigen Verarbeitungspipelines.

- Geräteübergreifende Konsistenz. Das Ergebnis ist dasselbe, egal ob Sie an einem leistungsstarken Desktop oder einem günstigen Smartphone arbeiten.

Sicherheitsbedenken bei der cloudbasierten Verarbeitung

Hier wird es kompliziert. Jeder Vorteil der Cloud-Verarbeitung birgt eine entsprechende Sicherheitslücke:

Daten während der Übertragung. Ihre Datei durchquert das öffentliche Internet. HTTPS verschlüsselt die Verbindung, aber die Datei muss auf dem Server zur Verarbeitung entschlüsselt werden. TLS schützt vor Abhören während der Übertragung, nicht davor, dass der Server selbst auf Ihre Daten zugreift.

Daten im Ruhezustand. Sobald Ihre Datei den Server erreicht, wird sie gespeichert – mindestens im Arbeitsspeicher, oft auf der Festplatte. Viele Dienste speichern hochgeladene Dateien stunden-, tage- oder unbegrenzt. Selbst Dienste, die behaupten, „Dateien sofort zu löschen“, können Kopien in Serverprotokollen, temporären Verzeichnissen, Backup-Snapshots oder CDN-Caches haben.

Server-Schwachstellen. Jeder Server ist ein potenzielles Ziel. Nicht gepatchte Software, falsch konfigurierte Zugriffskontrollen, Zero-Day-Exploits – eine einzige Schwachstelle in der Verarbeitungspipeline könnte jedes von jedem Benutzer hochgeladene Dokument gefährden.

Insider-Zugriff. Serveradministratoren, DevOps-Ingenieure und Support-Mitarbeiter können Zugriff auf hochgeladene Dateien haben. Ein böswilliger Insider oder ein kompromittiertes Mitarbeiterkonto kann Dokumente exfiltrieren, ohne herkömmliche Sicherheitswarnungen auszulösen.

Risiko durch Dritte und Unterverarbeiter. Cloud-Anbieter nutzen oft Unterverarbeiter – separate Unternehmen, die Speicher, OCR, KI-Analyse oder andere Pipeline-Stufen abwickeln. Jeder Unterverarbeiter stellt ein neues Glied in der Vertrauenskette dar. Ihr Dokument kann die Infrastruktur von drei oder vier verschiedenen Unternehmen durchlaufen, bevor das Ergebnis Sie erreicht.

Behördliche und rechtliche Anfragen. Auf Servern gespeicherte Dateien unterliegen Vorladungen, Gerichtsbeschlüssen und behördlichen Datenanfragen im Gerichtsstand des Servers. Gemäß dem US CLOUD Act können auch Daten, die von US-amerikanischen Unternehmen im Ausland gespeichert werden, erzwungen werden.

Laut dem IBM 2025 Cost of a Data Breach Report belaufen sich die durchschnittlichen weltweiten Kosten einer Datenpanne auf 4,44 Millionen US-Dollar, wobei Pannen in den USA durchschnittlich über 10 Millionen US-Dollar kosten. Der Finanzsektor, der stark auf Dokumentenverarbeitung angewiesen ist, hat durchschnittliche Kosten von 5,56 Millionen US-Dollar pro Panne.

Browserbasierte PDF-Verarbeitung: So funktioniert's

Die browserbasierte Verarbeitung dreht das Modell komplett um. Anstatt Ihre Datei an einen Server zu senden, wird der Verarbeitungscode an Ihren Browser gesendet:

- Sie öffnen die Webanwendung – JavaScript- und/oder WebAssembly-Code wird in Ihren Browser heruntergeladen.

- Sie wählen eine Datei aus – Ihr Browser liest sie aus dem lokalen Speicher.

- Die Verarbeitung erfolgt lokal – der Code läuft auf der CPU und im Arbeitsspeicher Ihres Geräts.

- Das Ergebnis wird lokal generiert – die Ausgabedatei wird im Arbeitsspeicher Ihres Browsers erstellt.

- Sie laden das Ergebnis herunter – die Datei wird auf Ihrem Gerät gespeichert.

- Es erfolgt kein Upload – der Dateiinhalt verlässt niemals Ihren Computer.

Moderne Browser sind bemerkenswert leistungsfähige Computing-Umgebungen. JavaScript-Engines wurden über Jahrzehnte optimiert, und WebAssembly ermöglicht jetzt eine nahezu native Leistung für rechenintensive Aufgaben. Chrome und Firefox erreichen bei rechenintensiven Workloads 95 % oder mehr der nativen Leistung.

Vorteile der browserbasierten Verarbeitung

- Ihre Datei verlässt niemals Ihr Gerät. Kein Upload, keine Server-Speicherung, kein Übertragungsrisiko. Der Datenpfad zwischen Ihrem Gerät und jedem externen System ist physisch unterbrochen.

- Keine Upload-Latenz. Die Verarbeitung beginnt sofort – besonders wichtig für Benutzer mit langsamen oder volumenbeschränkten Verbindungen.

- Funktioniert offline. Sobald der Anwendungscode zwischengespeichert ist, funktionieren viele browserbasierte Tools ohne Internetverbindung.

- Kein Risiko von Server-Einbrüchen. Wenn kein Server Ihre Daten speichert, gibt es nichts, was kompromittiert werden könnte.

- Keine Datenspeicherung. Wenn Sie den Browser-Tab schließen, sind die Daten weg. Keine Protokolle, keine Backups, keine Restkopien.

- Nachprüfbare Privatsphäre. Im Gegensatz zu serverseitigen Behauptungen wie „Wir löschen Ihre Dateien“ kann die browserbasierte Verarbeitung unabhängig überprüft werden. (Mehr dazu unten.)

Einschränkungen der browserbasierten Verarbeitung

Die browserbasierte Verarbeitung ist keine universelle Lösung. Sie hat reale Einschränkungen:

- Geräteressourcen. Die Verarbeitung ist durch die CPU und den Arbeitsspeicher Ihres Geräts begrenzt. Ein günstiges Chromebook mit 4 GB RAM wird Schwierigkeiten haben, Vorgänge zu bewältigen, die eine Workstation problemlos erledigt.

- Sehr große Dateien. Browser haben Speicherlimits. Eine 200 MB große PDF-Datei mit komplexen Grafiken kann dazu führen, dass der Tab abstürzt.

- Einige Vorgänge benötigen einen Server. KI-gestützte Analysen, OCR bei gescannten Dokumenten und Machine-Learning-Modelle erfordern typischerweise serverseitige Infrastruktur.

- Initialer Code-Download. Der Verarbeitungscode muss in Ihren Browser heruntergeladen werden. Große WebAssembly-Module können eine erhebliche anfängliche Ladezeit bedeuten (obwohl nachfolgende Besuche den zwischengespeicherten Code verwenden).

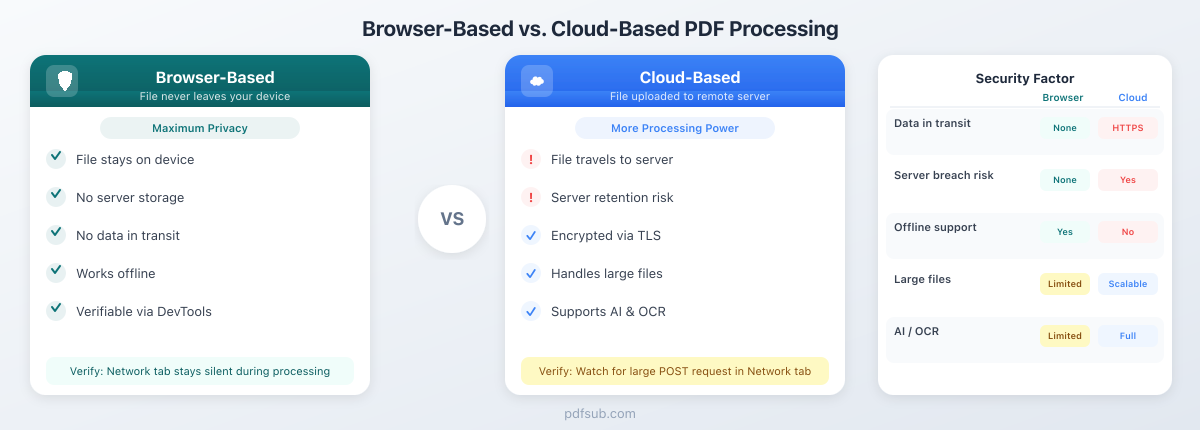

Sicherheitsvergleich: Gegenüberstellung

So vergleichen sich die beiden Architekturen hinsichtlich der Faktoren, die für Sicherheits- und Compliance-Teams am wichtigsten sind:

| Sicherheitsfaktor | Browserbasiert | Cloudbasiert |

|---|---|---|

| Daten während der Übertragung | Keine – Datei bleibt lokal | Verschlüsselt über TLS, aber auf dem Server entschlüsselt |

| Daten im Ruhezustand auf dem Server | Keine | Abhängig von der Aufbewahrungsrichtlinie (Stunden bis Jahre) |

| Risiko von Server-Einbrüchen | Keine – kein Server speichert Ihre Daten | Ja – Server sind ständige Ziele |

| Insider-Bedrohung | Keine – kein Personal hat Zugriff auf Dateien | Abhängig von Zugriffskontrollen und Überwachung |

| Rechenleistung | Begrenzt durch Hardware des Geräts | Skalierbare Serverressourcen |

| Compliance-Aufwand | Minimal – keine ADV oder BAA für grundlegende Vorgänge erforderlich | Erheblich – ADV, Zertifizierungen, Audits |

| Offline-Fähigkeit | Ja (sobald Code zwischengespeichert ist) | Nein – erfordert Internetverbindung |

| Risiko durch Dritte/Unterverarbeiter | Keine | Ja – Speicher, CDN, KI, OCR-Unterverarbeiter |

| Behördliche Datenanfragen | Nicht anwendbar – keine Serverdaten zum Erzwingen | |

| Audit-Trail | Nur lokal (Browserverlauf) | Serverprotokolle erfassen Metadaten der Datei und mehr |

| Vom Benutzer überprüfbar | Ja (Netzwerkinspektion in den Entwicklertools) | Nein – erfordert Vertrauen in die Behauptungen des Anbieters |

Die browserbasierte Verarbeitung eliminiert ganze Risikoklassen, indem sie den Server aus dem Datenpfad entfernt. Die cloudbasierte Verarbeitung verwaltet diese Risiken durch Verschlüsselung, Zugriffskontrollen und Compliance-Zertifizierungen – kann sie aber nicht eliminieren.

Vergleich der Angriffsfläche

Sicherheitsexperten bewerten Tools anhand ihrer Angriffsfläche – der Gesamtzahl der Punkte, an denen ein Angreifer unbefugten Zugriff erlangen könnte. Der Unterschied zwischen diesen Architekturen ist dramatisch.

Angriffsfläche bei Cloud-Verarbeitung

- Netzwerkangriffe: Man-in-the-Middle (trotz TLS), DNS-Hijacking, BGP-Routenmanipulation

- Server-Schwachstellen: Nicht gepatchtes Betriebssystem, Anwendungsfehler, Schwachstellen in Abhängigkeiten, Container-Escapes

- Diebstahl von Anmeldedaten: Gestohlene API-Schlüssel, kompromittierte Dienstkonten, durchgesickerte Datenbank-Zugangsdaten

- Supply-Chain-Angriffe: Kompromittierte Abhängigkeiten, bösartige Pakete in der Build-Pipeline

- Insider-Bedrohungen: Böswillige Administratoren, kompromittierte Mitarbeiterkonten, Social Engineering

- Fehlkonfigurationen der Infrastruktur: Offene S3-Buckets, exponierte Management-Ports, zu permissive IAM-Rollen

- Kompromittierung von Unterverarbeitern: Einbruch bei einem beliebigen Anbieter in der Verarbeitungskette

Angriffsfläche bei Browser-Verarbeitung

- Cross-Site Scripting (XSS): Wenn die Webanwendung eine XSS-Schwachstelle aufweist, könnte ein Angreifer potenziell auf Dateien zugreifen, die in der Browsersitzung geladen sind.

- Bösartige Browser-Erweiterungen: Erweiterungen mit breiten Berechtigungen könnten Dateidaten abfangen.

- Kompromittierter Browser oder Betriebssystem: Wenn das Gerät des Benutzers bereits kompromittiert ist, bietet die lokale Verarbeitung keinen zusätzlichen Schutz.

- Supply-Chain-Angriffe auf Client-Code: Wenn der JavaScript/WebAssembly-Code selbst kompromittiert ist (z. B. durch ein CDN-Hijacking), könnte er Daten exfiltrieren.

Die Angriffsfläche des Browsers ist dramatisch kleiner – beschränkt auf clientseitige Vektoren, die typischerweise erfordern, dass der Angreifer bereits das Gerät oder den Browser des Benutzers kompromittiert hat, woraufhin jede Anwendung auf diesem Gerät anfällig ist.

Serverseitige Angriffe können dagegen Daten von Tausenden oder Millionen von Benutzern in einem einzigen Vorfall gefährden. Der Zeitraum 2023-2025 verzeichnete einen Anstieg von Angriffen, die speziell auf SaaS-Plattformen für die Dokumentenverarbeitung abzielten, da Angreifer erkannten, dass diese Dienste hochwertige Dokumente von vielen Organisationen aggregieren.

Der Hybridansatz: Das Beste aus beiden Welten

Die reine browserbasierte Verarbeitung bewältigt die Mehrheit der PDF-Vorgänge, aber einige Aufgaben erfordern tatsächlich serverseitige Infrastruktur. Die Frage ist: Wie erhalten Sie die Vorteile beider Welten, ohne die schlimmsten Sicherheitskompromisse einer von beiden einzugehen?

Die Antwort ist eine gestufte Architektur, die standardmäßig auf browserbasierte Verarbeitung setzt und nur bei Bedarf auf serverseitige Verarbeitung eskaliert.

Wie PDFSub das Hybridmodell implementiert

PDFSub verwendet eine browser-zentrierte Architektur mit klaren Grenzen:

**Browserbasiert (die meisten Vorgänge):

- Seiten zusammenführen, aufteilen, drehen, neu anordnen

- Dateien komprimieren

- Konvertierung zwischen Formaten (PDF zu Bild, Bild zu PDF)

- Text und Tabellen aus digitalen PDFs extrahieren

- Einfache Kontoauszugs-Konvertierung (digitale, textbasierte PDFs)

- Schwärzen, Wasserzeichen hinzufügen, verschlüsseln, glätten

Bei diesen Vorgängen verlässt Ihre Datei niemals Ihr Gerät. Die Verarbeitung erfolgt vollständig in Ihrem Browser mit clientseitigem Code. Kein Upload. Keine Server-Speicherung. Keine Datenspeicherung.

**Serverbasiert (wenn nötig):

- KI-gestützte Dokumentenanalyse (Zusammenfassung, Fragen & Antworten, Datenextraktion)

- OCR bei gescannten oder bildbasierten PDFs

- Erweiterte Verarbeitung von Kontoauszügen für gescannte Dokumente

Wenn eine Serververarbeitung erforderlich ist, folgt PDFSub einem strengen Protokoll:

- Verschlüsseln Sie die Datei vor der Übertragung.

- Verarbeiten Sie sie mithilfe isolierter, kurzlebiger Container.

- Geben Sie das Ergebnis sofort zurück.

- Löschen Sie die Quelldatei – keine Speicherung, keine Backups, keine Protokolle des Dateiinhaltes.

Der entscheidende Unterschied zu rein cloudbasierten Tools: PDFSub kennzeichnet klar, welche Verarbeitungsebene jeder Vorgang verwendet, sodass Sie immer wissen, ob Ihre Datei lokal bleibt oder Serverbeteiligung erfordert. Es gibt keine versteckten Uploads.

Branchenspezifische Auswirkungen

Die Wahl zwischen browserbasierter und cloudbasierter Verarbeitung hat je nach regulatorischem Umfeld Ihrer Branche unterschiedliche Auswirkungen.

Gesundheitswesen (HIPAA)

Gemäß HIPAA ist jede Entität, die geschützte Gesundheitsinformationen (PHI) im Auftrag einer abgedeckten Entität verarbeitet, ein „Business Associate“ und muss eine Business Associate Agreement (BAA) unterzeichnen. Dies schafft eine Kette: Die abgedeckte Entität unterzeichnet eine BAA mit dem Verarbeiter, der nachgelagerte BAAs mit allen Unterverarbeitern unterzeichnen muss.

Die browserbasierte Verarbeitung umgeht diese Kette bei grundlegenden Dokumentoperationen vollständig. Wenn ein Krankenhausmitarbeiter zwei PDF-Patientenakten mit einem browserbasierten Tool zusammenführt, verlässt keine PHI das Netzwerk des Krankenhauses. Es ist keine BAA erforderlich. Es wird keine Beziehung zwischen abgedeckter Entität und Business Associate geschaffen.

Für Vorgänge, die Serververarbeitung erfordern (wie OCR bei gescannten medizinischen Unterlagen), gilt die vollständige BAA-Kette – aber die Exposition beschränkt sich auf die spezifischen Dateien, die serverseitige Handhabung benötigen, nicht auf jedes Dokument, das die Organisation verarbeitet.

Die Strafe für die unbefugte Übertragung von PHI kann bis zu 1,5 Millionen US-Dollar pro Vorfall betragen. Die Vermeidung unnötiger Server-Uploads ist eine direkte Strategie zur Risikominderung.

Finanzen

Finanzinstitute verarbeiten Kontonummern, Transaktionshistorien, Salden und persönlich identifizierbare Informationen. Regulatorische Rahmenwerke wie SOX, GLBA und PCI DSS legen strenge Kontrollen für die Übertragung und Speicherung dieser Daten fest.

Die browserbasierte Verarbeitung hält sensible Finanzdaten innerhalb der Sicherheitsgrenzen des Instituts. Wenn ein Analyst einen Kontoauszug mit einem browserbasierten Tool in Excel konvertiert, durchquert die Daten niemals ein externes Netzwerk. Die bestehende Endpunktsicherheit, DLP-Kontrollen und Zugriffsverwaltung des Instituts decken den Vorgang ab, ohne dass zusätzliche Anbieter-Risikobewertungen erforderlich sind.

Recht

Das Anwaltsgeheimnis ist einer der stärksten rechtlichen Schutzrechte – es kann jedoch verwirkt werden, wenn privilegierte Mitteilungen ohne angemessene Vertraulichkeitsschutzmaßnahmen an Dritte weitergegeben werden. Das Hochladen eines privilegierten Dokuments auf einen cloudbasierten Verarbeitungsdienst führt einen Dritten in die Kette der Verwahrung ein.

Die browserbasierte Verarbeitung wahrt das Geheimnis, indem sie Dokumente auf dem Gerät des Anwalts belässt. Kein Zugriff durch Dritte, kein Offenlegungsrisiko, kein Argument für die Verwirkung des Geheimnisses für die Gegenseite.

Regierung und Verteidigung

Regierungsbehörden sind mit Anforderungen an die Lieferkettenrisikobewertung gemäß Rahmenwerken wie FedRAMP, NIST 800-171 und CMMC konfrontiert. Jeder Cloud-Anbieter in der Verarbeitungskette muss bewertet, autorisiert und kontinuierlich überwacht werden.

Die browserbasierte Verarbeitung reduziert die Lieferkette auf den Webanwendungscode selbst – der auditiert, verifiziert und bei Bedarf sogar auf interner Infrastruktur gehostet werden kann. Für klassifizierte oder sensible, aber nicht klassifizierte (SBU) Dokumente ist die Möglichkeit, ohne externe Datenübertragung zu verarbeiten, ein erheblicher operativer Vorteil.

Leistungsvergleich: Wann jede Architektur gewinnt

Sicherheit ist nicht die einzige Überlegung. Leistung ist wichtig, und die beiden Architekturen haben unterschiedliche Stärken.

Browserbasiert ist schneller, wenn:

- Dateien klein bis mittelgroß sind (unter 50 MB). Keine Latenz beim Upload/Download bedeutet, dass die Verarbeitung sofort beginnt.

- Vorgänge einfach sind. Zusammenführen, Aufteilen, Drehen, Komprimieren und einfache Konvertierung sind auf moderner Hardware schnell.

- Der Benutzer ein gutes Gerät hat. Jeder Computer, der in den letzten fünf Jahren gebaut wurde, kann typische PDF-Vorgänge im Browser bewältigen.

- Die Internetverbindung langsam ist. Bei einer 5-Mbit/s-Verbindung dauert der Upload einer 20-MB-PDF-Datei 32 Sekunden, bevor die Verarbeitung überhaupt beginnt. Browserbasierte Verarbeitung beginnt sofort.

Cloudbasiert ist notwendig, wenn:

- Dateien sehr groß sind (100+ Seiten, 100+ MB). Serverinfrastruktur kann Arbeitsspeicher dynamisch zuweisen; Browser haben feste Grenzen.

- KI-Analyse erforderlich ist. Machine-Learning-Modelle für Dokumentenverständnis, Zusammenfassung und Datenextraktion sind typischerweise zu groß und rechenintensiv für die Ausführung im Browser.

- OCR bei gescannten Dokumenten. Hochwertige optische Zeichenerkennung profitiert von GPU-Beschleunigung und großen Sprachmodellen, die die Fähigkeiten des Browsers übersteigen.

- Stapelverarbeitung. Die Konvertierung von Hunderten von Dokumenten parallel erfordert Ressourcen im Servermaßstab.

So überprüfen Sie, wo Ihre Dateien verarbeitet werden

Einer der größten Vorteile der browserbasierten Verarbeitung ist, dass Sie sie selbst überprüfen können. Sie müssen Marketingaussagen nicht vertrauen – Sie können den Netzwerkverkehr inspizieren.

Schritt-für-Schritt-Überprüfung mit Browser-Entwicklertools

- Öffnen Sie das PDF-Tool in Ihrem Browser (Chrome, Firefox, Edge oder Safari).

- Öffnen Sie die Entwicklertools – drücken Sie

F12oderStrg+Umschalt+I(Windows/Linux) oderCmd+Option+I(Mac). - Navigieren Sie zum Tab „Netzwerk“.

- Löschen Sie das vorhandene Protokoll, indem Sie auf die Löschtaste klicken (Kreis mit durchgestrichener Linie).

- Laden Sie Ihre Datei in das Tool und starten Sie den Vorgang.

- Beobachten Sie den Tab „Netzwerk“ während der Verarbeitung.

Was Sie für browserbasierte Tools sehen sollten:

- Keine großen ausgehenden Anfragen während der Dateiverarbeitung.

- Keine Anfragen, die Ihre Dateidaten enthalten.

- Die einzige Netzwerkaktivität sollten routinemäßige Seitenressourcen sein (Skripte, Stylesheets, Schriftarten).

Was Sie für cloudbasierte Tools sehen werden:

- Eine große POST-Anfrage, die Ihre Datei enthält (oft an einen

/upload- oder/api/-Endpunkt). - Die Größe der Anfrage-Payload entspricht ungefähr Ihrer Dateigröße.

- Eine nachfolgende Antwort, die das verarbeitete Ergebnis enthält.

Diese Überprüfungsmethode ist eindeutig. Netzwerkverkehr lügt nicht. Wenn Ihre Datei hochgeladen wird, sehen Sie es. Wenn sie lokal verarbeitet wird, ist der Netzwerk-Tab während des Vorgangs still. Filtern Sie nach XHR/Fetch-Anfragen und sortieren Sie nach Größe, um große ausgehende Übertragungen schnell zu identifizieren.

Die Zukunft: WebAssembly schließt die Lücke

Die Fähigkeitslücke zwischen browserbasierter und cloudbasierter Verarbeitung verringert sich jedes Jahr, hauptsächlich dank WebAssembly.

WebAssembly ermöglicht die Ausführung von Code, der in Sprachen wie C, C++, Rust und Go geschrieben wurde, mit nahezu nativer Geschwindigkeit im Browser. Ein Bildverarbeitungsalgorithmus, der in JavaScript zwei Sekunden benötigt, läuft mit WebAssembly in 0,3 Sekunden. Streaming-Kompilierung, jetzt Standard in allen wichtigen Browsern, reduziert die Parse- und Kompilierungszeit um 40 %.

Was das für die PDF-Verarbeitung bedeutet:

- Komplexere Vorgänge werden in den Browser verlagert. Aufgaben, die derzeit Serververarbeitung erfordern – erweiterte Textextraktion, Formatkonvertierung und sogar einige KI-Inferenz – werden clientseitig machbar.

- WebAssembly-Threading ermöglicht parallele Verarbeitung, wodurch mehrseitige Vorgänge erheblich beschleunigt werden.

- Kleinere, spezialisierte KI-Modelle werden für die Ausführung im Browser optimiert. Grundlegende Dokumentenverständnis- und OCR-Aufgaben können bald vollständig clientseitig ausgeführt werden.

- WebGPU wird browserbasierten Tools Zugriff auf GPU-Beschleunigung geben und damit die Leistungslücke zur serverseitigen Verarbeitung weiter schließen.

Die Entwicklung ist klar: Die Anzahl der Vorgänge, die wirklich serverseitige Verarbeitung erfordern, schrumpft. Browserbasierte Tools werden zunehmend komplexere Aufgaben bewältigen und gleichzeitig ihren grundlegenden Sicherheitsvorteil beibehalten.

Häufig gestellte Fragen

Ist browserbasierte Verarbeitung immer sicherer als cloudbasierte?

Für die Datei selbst, ja – browserbasierte Verarbeitung eliminiert serverseitige Risiken vollständig. Browserbasierte Tools sind jedoch immer noch clientseitigen Risiken ausgesetzt: XSS-Schwachstellen in der Webanwendung, bösartige Browser-Erweiterungen oder ein kompromittiertes Betriebssystem. Die allgemeine Sicherheitsposition hängt sowohl von der Verarbeitungsarchitektur als auch von der Sicherheit des Benutzergeräts ab. Dennoch ist die Angriffsfläche bei browserbasierter Verarbeitung objektiv kleiner.

Was ist mit Browser-Sicherheitslücken?

Browser gehören zu den am häufigsten geprüften und am häufigsten gepatchten Softwares überhaupt. Die Browser-Sandboxing isoliert den Code von Webanwendungen vom Betriebssystem und begrenzt die Auswirkungen jeder Schwachstelle. Das Risiko ist real, aber beherrschbar – und entscheidend ist, dass eine Browser-Schwachstelle die Daten eines Benutzers gefährdet, während eine Server-Schwachstelle die Daten aller Benutzer gefährden kann.

Kann mein Arbeitgeber oder Netzwerkadministrator die browserbasierte Verarbeitung überwachen?

Wenn Ihr Gerät von Ihrem Arbeitgeber verwaltet wird, verfügt er möglicherweise über Endpunkt-Überwachungssoftware, die lokale Dateivorgänge beobachten kann. Browserbasierte Verarbeitung schützt nicht vor Überwachung durch jemanden, der Ihr Gerät kontrolliert. Sie verhindert jedoch, dass die Daten den Servern des PDF-Tools und deren Unterverarbeitern offengelegt werden. Für die meisten Bedrohungsmodelle ist der relevante Angreifer extern – und die browserbasierte Verarbeitung eliminiert diese externe Offenlegung.

Wie entscheidet PDFSub, welche Verarbeitungsebene verwendet wird?

PDFSub verwendet standardmäßig die browserbasierte Verarbeitung für jeden Vorgang, bei dem dies technisch machbar ist. Die serverseitige Verarbeitung ist für Vorgänge reserviert, die sie wirklich erfordern: KI-gestützte Analysen mit großen Sprachmodellen, OCR bei gescannten oder bildbasierten Dokumenten und erweiterte Dokumentenverständnisaufgaben. Die Benutzeroberfläche zeigt deutlich an, wann ein Vorgang eine Serververarbeitung verwendet, damit Sie vor dem Fortfahren eine fundierte Entscheidung treffen können. Sie können eine 7-tägige kostenlose Testversion starten, um das gestufte System in Aktion zu sehen.

Funktioniert browserbasierte Verarbeitung auf Mobilgeräten?

Ja. Moderne mobile Browser unterstützen dieselben JavaScript- und WebAssembly-Funktionen wie Desktop-Browser. Die Leistung ist auf mobiler Hardware langsamer, aber grundlegende Vorgänge – zusammenführen, aufteilen, komprimieren, konvertieren – funktionieren zuverlässig auf aktuellen Smartphones und Tablets.

Was, wenn ich eine sehr große Datei sicher verarbeiten muss?

Bei Dateien, die den Arbeitsspeicher des Browsers übersteigen, kann eine Serververarbeitung erforderlich sein. Bewerten Sie die Verschlüsselung, die Datenspeicherungsrichtlinie, die Liste der Unterverarbeiter und die Compliance-Zertifizierungen des Anbieters. Ziel ist es, Cloud-Verarbeitung nur dann zu nutzen, wenn die browserbasierte Verarbeitung die Aufgabe wirklich nicht bewältigen kann.

Kann ich browserbasierte Tools in einer isolierten Umgebung verwenden?

Einige browserbasierte Tools funktionieren offline, sobald der Anwendungscode zwischengespeichert ist. Dies hängt von der Implementierung des Tools ab – Service Worker, vorab zwischengespeicherte WebAssembly-Module und keine laufzeitbezogenen externen Abhängigkeiten. Für wirklich isolierte Umgebungen sind Desktop-Anwendungen in der Regel besser geeignet, aber browserbasierte Tools mit Offline-Unterstützung können die Lücke schließen.

Fazit: Passen Sie die Architektur an die Sensibilität an

Die Wahl zwischen browserbasierter und cloudbasierter PDF-Verarbeitung ist keine binäre Entscheidung – es geht darum, die Architektur an die Sensibilität der Daten und die Komplexität des Vorgangs anzupassen.

Für routinemäßige Dokumentoperationen mit sensiblen Dateien – Zusammenführen, Aufteilen, Komprimieren, Konvertieren, Extrahieren von Daten aus digitalen PDFs – bietet die browserbasierte Verarbeitung ein kategorisch stärkeres Sicherheitsprofil. Ihre Dateien verlassen niemals Ihr Gerät, wodurch serverseitige Risiken vollständig eliminiert werden.

Für fortgeschrittene Vorgänge, die eine serverseitige Infrastruktur erfordern – KI-Analyse, OCR bei gescannten Dokumenten, Stapelverarbeitung in großem Maßstab – ist die cloudbasierte Verarbeitung die praktische Wahl. Entscheidend ist die Wahl eines Anbieters, der die Speicherung minimiert, aggressiv verschlüsselt und transparent darüber informiert, welche Vorgänge Serverbeteiligung erfordern.

Der Hybridansatz von PDFSub – browser-first mit Server-Eskalation nur bei Bedarf – bietet Ihnen die Sicherheit der lokalen Verarbeitung für die meisten Aufgaben und die Leistung der Cloud-Verarbeitung, wenn Sie sie benötigen, mit klarer Kennzeichnung bei jedem Schritt. Durchsuchen Sie die über 84 Tools von PDFSub und probieren Sie es 7 Tage kostenlos aus, um die Architektur selbst mit dem Netzwerk-Tab der Entwicklertools zu überprüfen.

Die beste Sicherheit besteht nicht darin, eine Architektur der anderen vorzuziehen. Es geht darum, genau zu wissen, wohin Ihre Daten gehen – und sicherzustellen, dass sie nur dorthin gehen, wo sie hingehören.