هل من الآمن تحميل المستندات المالية إلى أدوات PDF عبر الإنترنت؟

تحتوي كشوفات الحسابات المصرفية والفواتير والمستندات الضريبية على بياناتك الأكثر حساسية. إليك نظرة صادقة على مخاطر تحميلها إلى أدوات PDF عبر الإنترنت - وكيفية حماية نفسك.

تحتاج إلى تحويل كشف حساب بنكي إلى Excel. أو دمج عدة فواتير في ملف PDF واحد. أو استخراج بيانات من مستند ضريبي. لذا تفعل ما يفعله الجميع - تبحث عن أداة عبر الإنترنت، وتسحب ملفك إلى نافذة المتصفح، وتنقر على "تحويل".

يستغرق الأمر عشر ثوانٍ. إنه يعمل. ثم تواصل يومك.

ولكن في مكان ما بين السحب والتنزيل، سافر ملفك - الذي يحتوي على أرقام حساباتك، وسجل المعاملات، والأرصدة، وربما رقم الضمان الاجتماعي الخاص بك - إلى خادم لا تعرف عنه شيئًا، في بلد لم تختره، تديره شركة لم تقرأ سياسة خصوصيتها.

هذا هو السؤال الذي يطرحه كل شخص يتعامل مع المستندات المالية عبر الإنترنت في مرحلة ما: هل هذا آمن فعلاً؟

الإجابة الصادقة هي: يعتمد الأمر. والتفاصيل مهمة أكثر مما يدرك معظم الناس.

للتعمق المعماري: يقارن المتصفح مقابل أمان PDF السحابي بين نموذجي المعالجة مع رسوم بيانية لتدفق البيانات جنبًا إلى جنب. يركز هذا الدليل على مخاطر المستندات المالية؛ هذا الدليل هو المرجع الأساسي لكيفية اختلاف البنيات.

ما هو المعرض للخطر فعليًا

قبل تقييم أدوات معينة، من المفيد فهم ما هو على المحك بالضبط عند تحميل مستند مالي.

كشوفات الحسابات المصرفية

يمكن أن يحتوي كشف حساب بنكي واحد على:

- أرقام الحسابات - أرقام التوجيه والحساب التي تحدد حساباتك المصرفية

- سجل المعاملات - كل عملية شراء أو دفع أو إيداع أو تحويل للفترة المشمولة بالكشف

- الأرصدة الحالية - وضعك المالي الدقيق

- معلومات شخصية - الاسم الكامل، العنوان، رقم الهاتف

- أنماط الإنفاق - أماكن التسوق، مقدار الإنفاق، الاشتراكات المتكررة

بالنسبة لكشوفات الحسابات المصرفية التجارية، أضف علاقات الموردين، ومبالغ كشوف المرتبات، وتفاصيل مدفوعات العملاء، وأنماط التدفق النقدي. يمكن للخصم الذي يمتلك هذه المعلومات ارتكاب سرقة الهوية، أو بدء تحويلات احتيالية، أو استخدام البيانات لهجمات هندسة اجتماعية مستهدفة.

الفواتير

تبدو الفواتير غير ضارة، لكنها تحتوي على:

- تفاصيل المورد والعميل - أسماء الشركات، العناوين، معلومات الاتصال

- شروط الدفع - تفاصيل الحساب المصرفي للتحويلات السلكية، وشروط الائتمان

- معلومات التسعير - تكاليف الوحدة، خصومات الحجم، أسعار العقود

- معرفات ضريبية - رقم التعريف الضريبي الفيدرالي (EIN)، أرقام ضريبة القيمة المضافة (VAT)، أو أرقام التعريف الضريبي الأخرى

يعد الاحتيال في الفواتير فئة متنامية من هجمات اختراق البريد الإلكتروني للأعمال (BEC). تمنح بيانات الفواتير المسروقة المهاجمين التنسيق والنبرة والتفاصيل الدقيقة اللازمة لإنشاء فواتير مزيفة مقنعة.

المستندات الضريبية

المستندات الضريبية هي الكنز. يمكن أن يحتوي نموذج W-2 أو 1099 أو الإقرار الضريبي الفردي على:

- أرقام الضمان الاجتماعي - للأفراد والمعالين

- تفاصيل الدخل - الراتب، الاستثمارات، دخل الأعمال

- أرقام الحسابات المصرفية - من معلومات الإيداع المباشر

- تفاصيل صاحب العمل - رقم التعريف الضريبي (EIN)، العناوين، معلومات كشوف المرتبات

- صورة مالية كاملة - الخصومات، الائتمانات، الأصول، الالتزامات

تفيد تقارير مصلحة الضرائب الأمريكية (IRS) بأن سرقة الهوية المتعلقة بالضرائب لا تزال واحدة من أكثر أشكال الاحتيال شيوعًا، مع محاولة مليارات الدولارات من استردادات الضرائب الاحتيالية سنويًا.

كيف تتعامل أدوات PDF عبر الإنترنت مع ملفاتك

عند استخدام أداة PDF عبر الإنترنت، إليك ما يحدث عادةً خلف الكواليس:

الخطوة 1: التحميل عبر HTTPS

يسافر ملفك من متصفحك إلى خادم الأداة عبر اتصال HTTPS مشفر. هذا يعني أن البيانات مشفرة أثناء النقل - أي شخص يعترض حركة مرور الشبكة بينك وبين الخادم سيرى بيانات مشوشة، وليس كشف حسابك المصرفي.

هذا جيد، ولكنه الحد الأدنى المطلق. كل موقع ويب شرعي يستخدم HTTPS اليوم. إنه يحمي من التنصت أثناء الإرسال، ولكنه لا يقول شيئًا عما يحدث لملفك بعد وصوله.

الخطوة 2: المعالجة من جانب الخادم

تقوم معظم أدوات PDF عبر الإنترنت بمعالجة ملفك على خوادمها. يقرأ كود الأداة ملف PDF الخاص بك، ويقوم بالعملية المطلوبة (التحويل، الدمج، الضغط، استخراج البيانات)، وينشئ ملف الإخراج.

خلال هذه المرحلة، يوجد مستندك غير المشفر على جهاز شخص آخر. لدى الخادم وصول كامل إلى كل بايت من ملفك. يمكن لمسؤولي الخادم، والأنظمة الآلية، وربما الجهات الخبيثة التي لديها وصول غير مصرح به، قراءة محتوى المستند.

هذا هو مصدر القلق الأمني الأساسي لمعالجة المستندات المستندة إلى السحابة. التشفير أثناء النقل يحمي الرحلة، لكن الوجهة تحتوي على بياناتك بشكل واضح.

الخطوة 3: التخزين المؤقت

بعد المعالجة، عادةً ما يبقى كل من ملفك الذي تم تحميله وملف الإخراج الذي تم إنشاؤه على تخزين الخادم حتى تقوم بتنزيل النتيجة. تختلف المدة التي تبقى فيها هناك اختلافًا كبيرًا:

- أفضل حالة: يتم حذفه فورًا بعد تنزيل الإخراج، أو في غضون دقائق

- شائع: يتم حذفه بعد 1-24 ساعة

- مقلق: يتم الاحتفاظ به لمدة 7-30 يومًا

- أسوأ حالة: يتم الاحتفاظ به إلى أجل غير مسمى، أو لا يتم الكشف عن فترة الاحتفاظ

وجد تحليل أمني لعام 2025 أن أكثر من 60٪ من أدوات PDF المجانية الشائعة عبر الإنترنت لديها سياسات حذف بيانات غامضة أو غير موجودة. قد يكون ملفك الذي تم تحميله موجودًا على خادم لفترة أطول مما تعتقد.

الخطوة 4: ماذا يحدث بعد ذلك

هنا تصبح الأمور غامضة. بعد معالجة ملفك، هل تقوم الخدمة بما يلي:

- حذفه بالكامل؟ بما في ذلك النسخ الاحتياطية والسجلات؟

- الاحتفاظ بالبيانات الوصفية؟ أسماء الملفات، طوابع المعالجة الزمنية، عناوين IP للمستخدم؟

- استخدامه للتحليلات؟ لتحسين خوارزمياتهم أو تدريب نماذج الذكاء الاصطناعي؟

- مشاركته مع أطراف ثالثة؟ مزودي التحليلات، شبكات الإعلانات، أو وسطاء البيانات؟

العديد من الأدوات المجانية عبر الإنترنت ممولة بالإعلانات، مما يعني أن بيانات استخدامك - وربما محتوى مستندك - قد تتدفق إلى شبكات إعلانات خارجية، أو منصات تحليلات، أو خطوط أنابيب تدريب الذكاء الاصطناعي. قد تكشف سياسة الخصوصية عن ذلك تقنيًا، ولكنها مدفونة في آلاف الكلمات من اللغة القانونية التي لا يقرأها أحد تقريبًا.

واقع خروقات البيانات

حتى مع أفضل النوايا، تواجه الخدمات المستندة إلى السحابة خطرًا مستمرًا: خروقات البيانات.

وجد تقرير تكلفة خرق البيانات العالمي لعام 2025 من IBM أن متوسط التكلفة العالمية لخرق البيانات هو 4.44 مليون دولار. في الولايات المتحدة، قفز الرقم بنسبة 9٪ إلى أعلى مستوى له على الإطلاق عند 10.22 مليون دولار. تواجه مؤسسات الخدمات المالية تكاليف أعلى، بمتوسط 5.56 مليون دولار لكل خرق.

بعض الإحصائيات الرئيسية التي تضع المخاطر في منظورها الصحيح:

- 45-50٪ من جميع الخروقات تتضمن الآن بيئات سحابية أو SaaS - وهي البنية التحتية الدقيقة التي تعمل عليها أدوات PDF عبر الإنترنت

- الخروقات التي تشمل بيئات سحابية متعددة تكلف 5.05 مليون دولار في المتوسط - بزيادة 26٪ عن الخروقات المحلية

- متوسط الوقت لتحديد واحتواء الخرق هو 241 يومًا - مما يعني أن ملفاتك التي تم تحميلها قد تكون مكشوفة لأشهر قبل أن يلاحظ أحد

- 97٪ من المنظمات التي شهدت حادثًا أمنيًا متعلقًا بالذكاء الاصطناعي تفتقر إلى ضوابط وصول مناسبة للذكاء الاصطناعي - وهذا ينطبق على الأدوات التي تستخدم الذكاء الاصطناعي لمعالجة مستنداتك

في أوروبا، تكثف تطبيق اللائحة العامة لحماية البيانات (GDPR). فرضت سلطات حماية البيانات أكثر من 3 مليارات دولار كغرامات بموجب اللائحة العامة لحماية البيانات في عام 2025 وحده، مع تجاوز إجمالي الغرامات التراكمية بموجب اللائحة العامة لحماية البيانات 7 مليارات دولار. زاد متوسط عدد إشعارات الخرق إلى 363 يوميًا.

هذه ليست مخاطر افتراضية. تحدث خروقات في مزودي الخدمات السحابية ومنصات SaaS وخدمات معالجة الملفات بانتظام. السؤال ليس ما إذا كانت الخروقات تحدث - بل ما إذا كانت بياناتك المالية ستكون من بين السجلات المكشوفة عندما تحدث.

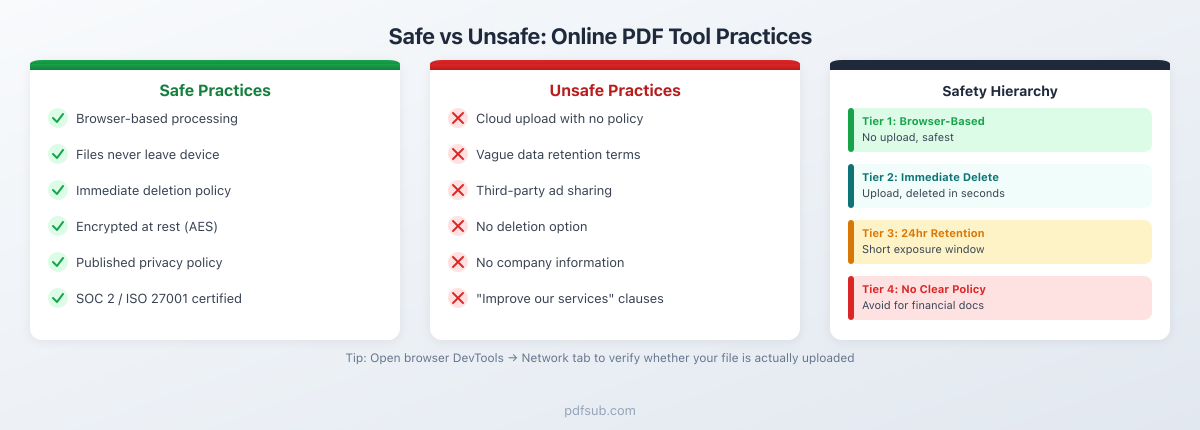

ثمانية عوامل خطر للتقييم

عند اختيار أداة PDF عبر الإنترنت للمستندات المالية، قم بتقييم هذه العوامل حسب الأهمية:

1. سياسة الاحتفاظ بالملفات

العامل الأكثر أهمية. ما هي المدة التي تحتفظ فيها الخدمة بالملفات التي تم تحميلها؟

- الأفضل: لا يتم تحميل الملفات أبدًا إلى خادم (معالجة مستندة إلى المتصفح)

- جيد: يتم حذف الملفات فورًا بعد المعالجة أو في غضون دقائق

- مقبول: يتم حذف الملفات في غضون 24 ساعة

- مقلق: يتم الاحتفاظ بالملفات لمدة 7-30 يومًا

- غير مقبول: لا توجد سياسة احتفاظ واضحة، أو يتم الاحتفاظ بالملفات إلى أجل غير مسمى

الأداة التي تعالج الملفات في متصفحك تقضي تمامًا على مخاطر جانب الخادم. لا يعني التحميل عدم الاحتفاظ، ولا يعني التعرض للخرق، ولا يتطلب الثقة.

2. موقع الخادم والولاية القضائية

يحدد المكان الذي توجد فيه بياناتك فعليًا القوانين التي تحميها. تخضع البيانات المخزنة في الاتحاد الأوروبي للائحة العامة لحماية البيانات (GDPR)، التي توفر حقوقًا فردية قوية بما في ذلك الحق في النسيان. تخضع البيانات المخزنة في الولايات المتحدة لمجموعة من القوانين الفيدرالية وقوانين الولايات. قد تتمتع البيانات المخزنة في ولايات قضائية ذات قوانين خصوصية ضعيفة بحماية محدودة.

بالنسبة للشركات التي تتعامل مع البيانات المالية للعملاء، فإن الولاية القضائية مهمة للامتثال. كشوفات حسابات العملاء المصرفية الموجودة على خادم في ولاية قضائية ذات قوانين ضعيفة لحماية البيانات تخلق مخاطر تنظيمية - حتى لو لم تكن تنوي أن ينتهي الأمر بالبيانات هناك.

3. التشفير

نوعان من التشفير مهمان:

- أثناء النقل (TLS/HTTPS): يحمي البيانات أثناء انتقالها بين متصفحك والخادم. هذا قياسي ومتوقع.

- في حالة السكون: يحمي البيانات أثناء تخزينها على الخادم. إذا تمكن شخص ما من الوصول غير المصرح به إلى تخزين الخادم، فستظل البيانات المشفرة أثناء السكون مشوشة.

كلاهما ضروري. التشفير أثناء النقل وحده يترك بياناتك عرضة للخطر لأي شخص لديه وصول إلى الخادم - بما في ذلك موظفي الخدمة أنفسهم، والمقاولين، وأي شخص يخترق بنيتهم التحتية.

4. ضوابط الوصول

من في الشركة يمكنه رؤية ملفاتك التي تم تحميلها؟ يحد النظام المصمم جيدًا من الوصول إلى الحد الأدنى اللازم للمعالجة. لا ينبغي لأي إنسان أن يكون قادرًا على فتح وقراءة كشف حسابك المصرفي ما لم يكن هناك سبب محدد وموثق (مثل استكشاف أخطاء معالجة وإصلاحها بناءً على طلبك الصريح).

ابحث عن إشارات إلى:

- ضوابط الوصول المستندة إلى الأدوار (RBAC)

- تسجيل التدقيق للوصول إلى الملفات

- مبدأ الامتياز الأقل

- التحقق من خلفية الموظفين

5. شفافية سياسة الخصوصية

يجب أن تنص سياسة الخصوصية بوضوح على:

- ما هي البيانات التي يتم جمعها (محتوى الملف، البيانات الوصفية، تحليلات الاستخدام)

- مدة الاحتفاظ بالبيانات

- من لديه حق الوصول إليها

- ما إذا كانت تتم مشاركتها مع أطراف ثالثة

- كيفية طلب الحذف

العلامات الحمراء تشمل: السياسات الطويلة جدًا والغامضة، والسياسات التي تدعي حقوقًا واسعة لـ "استخدام، إعادة إنتاج، تعديل، وتوزيع" المحتوى الذي تم تحميله، والسياسات التي تحتفظ بالحق في تغيير الشروط دون إشعار.

6. المشاركة مع أطراف ثالثة

هل تتم مشاركة بياناتك مع مزودي التحليلات، أو شبكات الإعلانات، أو خدمات تدريب الذكاء الاصطناعي، أو أطراف ثالثة أخرى؟ تعتمد العديد من الأدوات المجانية على عائدات الإعلانات، والتي تتضمن بطبيعتها مشاركة البيانات مع شبكات الإعلانات.

حتى البيانات الوصفية للمستندات "المجهولة" يمكن أن تكون كاشفة. إذا عرفت شبكة إعلانية أن عنوان IP معين قام بتحميل كشف حساب بنكي من مؤسسة مالية معينة في وقت معين، فهذه بيانات استهداف قيمة - حتى بدون المحتوى الفعلي للكشف.

7. اتفاقية معالجة البيانات (DPA)

للاستخدام التجاري، خاصة في الصناعات المنظمة (المحاسبة، القانونية، الرعاية الصحية، الخدمات المالية)، تعد اتفاقية معالجة البيانات ضرورية. تلزم اتفاقية معالجة البيانات (DPA) مزود الخدمة قانونيًا بمعالجة بياناتك وفقًا للمعايير المحددة وتجعله مسؤولاً قانونيًا عن الانتهاكات.

إذا لم تقدم أداة اتفاقية معالجة بيانات (DPA)، فهي ليست مصممة لمعالجة البيانات المالية للعملاء بشكل احترافي. هذا لا يعني أنها غير آمنة، ولكنه يعني أنه ليس لديك أي سبيل انتصاف تعاقدي إذا حدث خطأ ما.

8. شهادات الامتثال

ابحث عن:

- SOC 2 Type II: ضوابط مدققة للأمان والتوافر والسرية

- ISO 27001: معيار دولي لإدارة أمن المعلومات

- الامتثال للائحة العامة لحماية البيانات (GDPR): ليس شهادة بحد ذاتها، ولكن إجراءات أمنية موثقة

- PCI DSS: ذو صلة إذا كانت بيانات بطاقة الدفع متضمنة

الشهادات ليست ضمانات - إنها دليل على أن طرفًا ثالثًا قد تحقق من ممارسات الأمان للمؤسسة. عدم وجودها لا يعني بالضرورة ضعف الأمان، ولكنه يوفر طبقة إضافية من التأكيد.

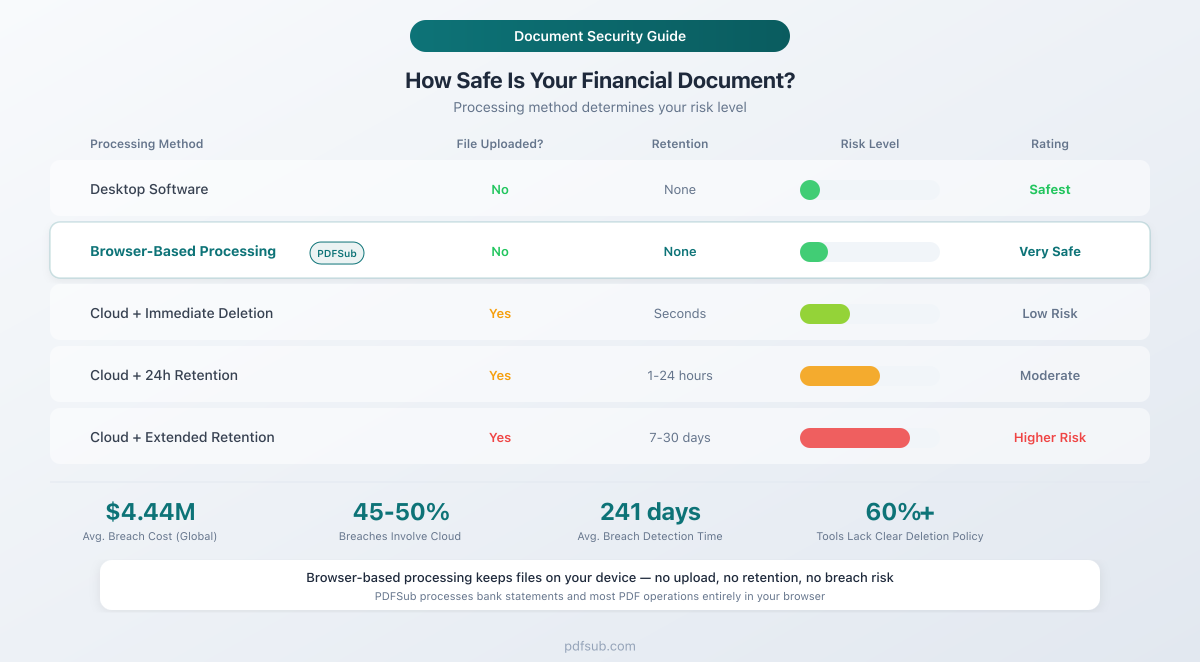

هرمية الأمان

لا تحمل جميع أساليب المعالجة نفس المخاطر. إليك كيف تترتب الطرق المختلفة، من الأكثر أمانًا إلى الأقل أمانًا:

المستوى 1: برامج سطح المكتب (الأكثر أمانًا)

ملفك لا يغادر جهاز الكمبيوتر الخاص بك أبدًا. تتم المعالجة بالكامل على جهازك المحلي. لا يوجد إرسال عبر الشبكة، ولا تخزين على الخادم، ولا وصول من طرف ثالث. الخطر الوحيد هو على أمان جهازك الخاص.

الجانب السلبي: تتطلب برامج سطح المكتب التثبيت، وغالبًا ما تكون أكثر تكلفة، وقد لا تتلقى تحديثات بنفس تكرار البدائل المستندة إلى الويب. كما أنها لا تعمل عبر الأجهزة.

المستوى 2: المعالجة المستندة إلى المتصفح (آمنة جدًا)

تعمل الأداة في متصفح الويب الخاص بك، ولكن يتم معالجة الملف بالكامل على جهازك باستخدام كود من جانب العميل. لا يتم تحميل الملف أبدًا إلى أي خادم. يمكنك التحقق من ذلك بنفسك عن طريق التحقق من علامة تبويب "الشبكة" في أدوات المطور في متصفحك - لن ترى أي طلبات تحميل ملفات صادرة.

يجمع هذا النهج بين سهولة استخدام الأدوات المستندة إلى الويب وخصوصية برامج سطح المكتب. يتم تحميل الأداة في متصفحك مثل أي موقع ويب، ولكن مستنداتك تبقى على جهاز الكمبيوتر الخاص بك. إنها في الأساس خصوصية على مستوى سطح المكتب مع سهولة استخدام الويب.

الجانب السلبي: تقتصر المعالجة من جانب العميل على قوة معالجة جهازك. قد تتطلب الملفات الكبيرة جدًا أو العمليات التي تحتاج إلى معالجة متخصصة بالذكاء الاصطناعي موارد خادم.

المستوى 3: المعالجة السحابية مع الحذف الفوري (آمن)

يتم تحميل ملفك إلى خادم، ومعالجته، وحذفه فورًا بعد استلام النتيجة. يتم تقليل نافذة التعرض - عادةً ثوانٍ إلى دقائق.

الجانب السلبي: يمر ملفك عبر خادم طرف ثالث ويبقى فيه لفترة وجيزة. خلال تلك النافذة، يمكن الوصول إليه نظريًا. ولكن الخطر منخفض إذا كانت الخدمة تستخدم التشفير أثناء النقل وفي حالة السكون، ولديها ضوابط وصول قوية، وتحذف الملفات فعليًا على الفور.

المستوى 4: المعالجة السحابية مع الاحتفاظ قصير الأجل (مخاطر معتدلة)

يتم تحميل ملفك والاحتفاظ به لفترة محددة - عادةً 1-24 ساعة - للسماح لك بإعادة تنزيل النتائج. هذا يوسع نافذة التعرض ولكنه لا يزال معقولًا إذا تم تحديد فترة الاحتفاظ بوضوح وتطبيقها.

المستوى 5: المعالجة السحابية مع الاحتفاظ الممتد (مخاطر أعلى)

الملفات التي يتم الاحتفاظ بها لمدة 7-30 يومًا تمثل نافذة تعرض كبيرة. خلال هذه الفترة، توجد مستنداتك المالية على خوادم طرف ثالث وهي عرضة بشكل محتمل للخروقات، أو الوصول غير المصرح به، أو الاستدعاءات القانونية.

المستوى 6: المعالجة السحابية مع احتفاظ غير واضح (أعلى مخاطر)

إذا لم تحدد خدمة بوضوح مدة الاحتفاظ بالملفات - أو استخدمت لغة غامضة مثل "فترة معقولة" - فتعامل معها كما لو تم الاحتفاظ بالملفات إلى أجل غير مسمى. غالبًا ما يشير عدم وجود سياسة واضحة إلى أن الشركة لم تفكر بجدية في إدارة دورة حياة البيانات، مما يشير إلى فجوات أمنية أوسع.

كيف يتعامل PDFSub مع أمان المستندات

يتبع PDFSub نهج المتصفح أولاً لمعالجة المستندات. تعطي البنية الأولوية للاحتفاظ بملفاتك على جهازك كلما كان ذلك ممكنًا تقنيًا.

المعالجة المستندة إلى المتصفح لمعظم العمليات

تعالج غالبية أدوات PDFSub الملفات بالكامل في متصفحك:

- تحويل كشف الحساب البنكي - يتم تحليل كشوف الحسابات المصرفية الرقمية وتحويلها إلى تنسيقات Excel أو CSV أو QBO أو OFX بالكامل على جهازك. لا يغادر كشف حسابك متصفحك أبدًا.

- دمج PDF وتقسيمه وضغطه - يتم دمج ملفات PDF وتقسيمها وضغطها من جانب العميل.

- تحويل PDF إلى صور - يتم عرض الصفحات بتنسيق PNG أو JPG في متصفحك.

- معالجة الصفحات - تدوير الصفحات وإعادة ترتيبها وحذفها كلها عمليات مستندة إلى المتصفح.

يمكنك التحقق من ذلك بنفسك: افتح أدوات المطور في متصفحك (F12)، وانتقل إلى علامة تبويب "الشبكة"، وشاهد ما يحدث عند معالجة ملف. بالنسبة للعمليات المستندة إلى المتصفح، لن ترى أي طلبات تحميل ملفات.

المعالجة من جانب الخادم عند الضرورة فقط

تتطلب بعض العمليات معالجة من جانب الخادم - على وجه التحديد، الميزات التي تعمل بالذكاء الاصطناعي والتي تحتاج إلى موارد حسابية تتجاوز ما يمكن للمتصفح توفيره:

- استخراج البيانات بالذكاء الاصطناعي - للمستندات الممسوحة ضوئيًا أو التخطيطات المعقدة التي تتطلب تحليل الذكاء الاصطناعي

- معالجة التعرف الضوئي على الحروف (OCR) - تحويل الصور الممسوحة ضوئيًا إلى نص قابل للبحث

- تحليل المستندات المدعوم بالذكاء الاصطناعي - التلخيص والترجمة واستخراج البيانات الذكي

عندما تكون المعالجة من جانب الخادم ضرورية، يستخدم PDFSub الإرسال المشفر (HTTPS/TLS)، ويعالج الملف، ويحذفه فورًا بعد تسليم النتيجة. لا يتم الاحتفاظ بالملفات، ولا تستخدم للتدريب، ولا تتم مشاركتها مع أطراف ثالثة.

ماذا يعني هذا عمليًا

بالنسبة لحالة الاستخدام الأكثر شيوعًا - تحويل كشوف الحسابات المصرفية إلى جداول بيانات - لا تغادر ملفاتك جهاز الكمبيوتر الخاص بك أبدًا. خط أنابيب التحويل بأكمله يعمل في متصفحك. هذا يضع PDFSub في المستوى 2 من هرمية الأمان: المعالجة المستندة إلى المتصفح بدون تعرض للخادم.

بالنسبة للميزات المدعومة بالذكاء الاصطناعي، يعمل PDFSub في المستوى 3: المعالجة السحابية مع الحذف الفوري. نافذة التعرض ضئيلة، والتعامل مع البيانات شفاف.

يمكنك تجربة هذا النهج بنفسك من خلال تجربة مجانية لمدة 7 أيام - يمكنك الإلغاء في أي وقت.

توصيات عملية حسب حساسية المستند

لا تتطلب جميع المستندات نفس المستوى من الحماية. إليك إطار عمل عملي لتحديد الأدوات التي يجب استخدامها:

المستندات شديدة الحساسية

المستندات: كشوفات الحسابات المصرفية، الإقرارات الضريبية (W-2، 1099، الإقرارات الكاملة)، مستندات الضمان الاجتماعي، السجلات الطبية التي تحتوي على معلومات مالية، طلبات الرهن العقاري

النهج الموصى به: استخدم الأدوات المستندة إلى المتصفح أو برامج سطح المكتب حصريًا. تحتوي هذه المستندات على معلومات كافية لسرقة الهوية والاحتيال المالي. حساب المخاطر والمكافآت لتحميلها إلى خدمة سحابية غير مواتٍ - الراحة المكتسبة لا تبرر التعرض.

ما الذي تبحث عنه: الأدوات التي تعالج الملفات صراحة في المتصفح دون تحميل. تحقق من ذلك عن طريق فحص علامة تبويب "الشبكة" في أدوات المطور في متصفحك.

المستندات متوسطة الحساسية

المستندات: فواتير الأعمال، العقود، أوامر الشراء، التقارير المالية (بدون أرقام الضمان الاجتماعي أو أرقام الحسابات)، تقارير نفقات الموظفين

النهج الموصى به: الأدوات السحابية ذات سياسات الحذف الواضحة مقبولة. ابحث عن الخدمات التي تحذف الملفات في غضون 24 ساعة، وتقدم تشفيرًا في حالة السكون، ولديها سياسة خصوصية منشورة، ويفضل أن توفر اتفاقية معالجة بيانات.

ما الذي تبحث عنه: سياسات احتفاظ واضحة، تشفير HTTPS، ممارسات أمنية موثقة، وشركة ذات سمعة طيبة ولها سجل حافل.

المستندات منخفضة الحساسية

المستندات: التقارير المنشورة، المواد التسويقية، البيانات المالية المتاحة للجمهور، العروض التقديمية الداخلية بدون بيانات سرية

النهج الموصى به: أي أداة ذات سمعة طيبة مناسبة. البيانات في هذه المستندات إما عامة بالفعل أو ستسبب ضررًا طفيفًا إذا تم الكشف عنها. ركز على اختيار أداة تؤدي المهمة بشكل جيد بدلاً من أداة ذات ميزات أمنية محددة.

كيفية التحقق مما إذا كانت الأداة تقوم بتحميل ملفاتك

لست مضطرًا لتصديق كلام الأداة. إليك كيفية التحقق بنفسك مما إذا كان الملف يتم تحميله إلى خادم:

استخدام أدوات المطور في المتصفح

- افتح موقع الأداة في Chrome أو Firefox أو Edge

- اضغط على F12 لفتح أدوات المطور

- انقر فوق علامة تبويب الشبكة (Network)

- امسح أي إدخالات موجودة (انقر فوق زر "مسح" أو أيقونة الدائرة مع خط)

- قم بتحميل ملف PDF الخاص بك إلى الأداة

- راقب علامة تبويب "الشبكة"

ما الذي تبحث عنه:

- إذا كانت الأداة تعالج الملفات في المتصفح، فلن ترى أي طلبات تحميل كبيرة. قد ترى طلبات صغيرة للتحليلات أو موارد الصفحة، ولكن لا شيء يطابق حجم ملف PDF الخاص بك.

- إذا كانت الأداة تقوم بتحميل ملفك، فسترى طلب POST مع حمولة كبيرة (تطابق حجم ملفك) يتجه إلى خادم الأداة أو نقطة نهاية API.

التحقق من إمكانية العمل دون اتصال

اختبار آخر: افصل الاتصال بالإنترنت (قم بإيقاف تشغيل Wi-Fi أو تمكين وضع الطائرة) بعد تحميل صفحة الأداة، ثم حاول معالجة ملف. إذا نجح ذلك بدون اتصال بالإنترنت، فإن المعالجة تستند حقًا إلى المتصفح. إذا فشل، فإن الأداة تتطلب اتصال خادم.

قراءة سياسة الخصوصية

نعم، اقرأها بالفعل. ابحث تحديدًا عن:

- "تتم معالجة ملفاتك في متصفحك" أو "المعالجة من جانب العميل" - تشير إلى عدم وجود تحميل للخادم

- "يتم حذف الملفات بعد X ساعات/دقائق" - تشير إلى المعالجة من جانب الخادم مع احتفاظ محدد

- "قد نستخدم المحتوى الذي تم تحميله لتحسين خدماتنا" - علامة حمراء تشير إلى أنه قد يتم استخدام مستنداتك للتدريب أو التحليلات

- "نشترك البيانات مع شركائنا" - تشير إلى مشاركة البيانات مع أطراف ثالثة

خمسة أسئلة لطرحها قبل تحميل أي مستند مالي

قبل سحب مستند حساس إلى أي أداة عبر الإنترنت، قم بتشغيل هذه القائمة المرجعية:

1. هل يمكنني التحقق من أن الملف لا يتم تحميله؟

تحقق من علامة تبويب "الشبكة". إذا كانت الأداة تعالج الملفات في المتصفح، فيمكن التحقق من ذلك. إذا لم تتمكن من التحقق منه، فافترض أنه تم تحميل الملف.

2. ماذا تقول سياسة الخصوصية عن الاحتفاظ بالبيانات؟

ابحث عن أطر زمنية محددة. "يتم الحذف فورًا" هو المثالي. "يتم الحذف في غضون 24 ساعة" مقبول لمعظم المستندات. "يتم الاحتفاظ به لفترة معقولة" غامض ومقلق.

3. هل الشركة ذات سمعة طيبة ولها سجل حافل؟

الأداة التي تعمل منذ سنوات دون أي حوادث بيانات مبلغ عنها هي رهان أفضل من أداة ظهرت الشهر الماضي دون معلومات عن الشركة، ولا عنوان فعلي، ولا أعضاء فريق مسميين.

4. هل يوجد بديل يعالج محليًا؟

بالنسبة للمستندات شديدة الحساسية، تحقق دائمًا مما إذا كان البديل المستند إلى المتصفح أو سطح المكتب موجودًا. نادراً ما تبرر سهولة الأداة السحابية المخاطر لكشوفات الحسابات المصرفية والمستندات الضريبية.

5. ماذا يحدث إذا حدث خطأ ما؟

هل تقدم الخدمة اتفاقية معالجة بيانات؟ هل يوجد جهة اتصال أمنية؟ هل توجد عملية استجابة موثقة للحوادث؟ بالنسبة للاستخدام التجاري مع بيانات العملاء، هذه ليست اختيارية - إنها متطلبات.

ماذا تفعل إذا كنت قد قمت بالفعل بتحميل مستندات حساسة

إذا كنت قد قمت بالفعل بتحميل مستندات مالية إلى أداة عبر الإنترنت وتشعر بالقلق الآن، فإليك ما يمكنك فعله:

خطوات فورية

-

تحقق من سياسة حذف البيانات الخاصة بالأداة. تقوم العديد من الخدمات بحذف الملفات تلقائيًا بعد فترة زمنية محددة. إذا ادعت الأداة أنها تحذف الملفات في غضون 24 ساعة، فقد تكون بياناتك قد اختفت بالفعل.

-

اطلب الحذف. بموجب اللائحة العامة لحماية البيانات (GDPR) (إذا كانت الخدمة تعمل في الاتحاد الأوروبي أو تخدمه) وقوانين خصوصية ولايات أمريكية مختلفة، لديك الحق في طلب حذف بياناتك الشخصية. أرسل بريدًا إلكترونيًا واضحًا إلى جهة اتصال الخصوصية أو الدعم الخاصة بالخدمة تطلب فيه حذف جميع الملفات التي تم تحميلها والبيانات المرتبطة بها.

-

راقب حساباتك. إذا قمت بتحميل كشوفات حسابات مصرفية أو مستندات ضريبية، ففكر في وضع تنبيه احتيال أو تجميد ائتمان مع مكاتب الائتمان الرئيسية (Equifax، Experian، TransUnion). هذا لا يكلف شيئًا ويضيف طبقة حماية ضد سرقة الهوية.

احتياطات مستمرة

- غيّر كلمات المرور لأي حسابات مالية قمت بتحميل كشوفاتها.

- قم بتمكين المصادقة الثنائية على جميع الحسابات المالية.

- راقب تقارير الائتمان بحثًا عن نشاط غير عادي خلال الـ 12 شهرًا القادمة.

- قم بإعداد تنبيهات المعاملات على الحسابات المصرفية لاكتشاف النشاط غير المصرح به بسرعة.

في معظم الحالات، لن يؤدي تحميل مستند إلى أداة ذات سمعة طيبة إلى ضرر. ولكن إذا كانت الأداة غير مألوفة، ومجانية، ولم تتحقق من ممارسات الخصوصية الخاصة بها، فإن هذه الاحتياطات تستحق العناء.

أسئلة وأجوبة

هل أدوات PDF المجانية أقل أمانًا من الأدوات المدفوعة؟

ليس بالضرورة، ولكن هيكل الحوافز مختلف. تحتاج الأدوات المجانية إلى تحقيق إيرادات بطريقة ما - غالبًا من خلال الإعلانات، أو تحقيق الدخل من البيانات، أو البيع المفرط. الأدوات المدفوعة لديها نموذج إيرادات مباشر (اشتراكك)، مما يقلل من الحافز لتحقيق الدخل من بياناتك بطرق أخرى.

السؤال الحقيقي ليس "مجاني مقابل مدفوع" بل "كيف تجني هذه الأداة المال؟" يمكن أن تكون الأداة المجانية الممولة من شركة تركز على الخصوصية (ربما كأداة لتوليد العملاء المحتملين) آمنة تمامًا. الأداة المجانية الممولة من عائدات الإعلانات والشراكات البيانات من المرجح بطبيعتها أن تشارك بياناتك مع أطراف ثالثة.

ضع في اعتبارك أيضًا البنية: الأداة المجانية التي تعالج الملفات في متصفحك أكثر أمانًا من الأداة المدفوعة التي تقوم بتحميل كل شيء إلى السحابة - بغض النظر عن السعر. نموذج المعالجة أهم من نموذج العمل.

هل يمكن استخدام مستنداتي لتدريب نماذج الذكاء الاصطناعي؟

هذا مصدر قلق متزايد الأهمية. تتضمن بعض الخدمات لغة واسعة في شروط الخدمة الخاصة بها تسمح لها باستخدام المحتوى الذي تم تحميله "لتحسين خدماتها" - والتي يمكن أن تشمل تدريب نماذج الذكاء الاصطناعي.

إذا تضمنت شروط الخدمة عبارات مثل "تمنحنا ترخيصًا لاستخدام، إعادة إنتاج، تعديل، وعرض المحتوى الخاص بك"، فقد يشمل ذلك تدريب الذكاء الاصطناعي. ابحث عن عبارات صريحة مثل "لا يتم استخدام الملفات التي تم تحميلها للتدريب" أو "يتم استخدام المحتوى الخاص بك فقط لتقديم الخدمة المطلوبة."

المعالجة المستندة إلى المتصفح تتجاوز هذا تمامًا: إذا لم يصل ملفك إلى خادم، فلا يمكن استخدامه لأي شيء.

هل من الآمن استخدام الأدوات عبر الإنترنت لبيانات العملاء المالية إذا كنت محاسبًا؟

الالتزامات المهنية تضيف طبقة أخرى. بصفتك محاسبًا أو مسجل حسابات، لديك واجبات ائتمانية فيما يتعلق ببيانات العملاء. قد يشكل تحميل كشوفات الحسابات المصرفية للعملاء إلى أداة عبر الإنترنت دون فهم ممارسات معالجة البيانات الخاصة بها خرقًا لواجبك المهني - حتى لو لم يحدث تسرب فعلي للبيانات.

لعمل العملاء، أعط الأولوية للأدوات التي:

- تعالج الملفات في المتصفح (لا تحميل للخادم)

- تقدم اتفاقية معالجة بيانات

- لديها ممارسات أمنية موثقة

- تمتثل للوائح ذات الصلة (GDPR، SOC 2، إلخ)

إذا كان لا بد لك من استخدام المعالجة من جانب الخادم، فتأكد من حصولك على موافقة العميل وأن معالجة بيانات الأداة تلبي معاييرك المهنية. قم بتوثيق العناية الواجبة الخاصة بك - إذا طلبت هيئة تنظيمية كيفية معالجتك لبيانات العملاء، فإن "لقد سحبتها إلى موقع ويب عشوائي" ليست إجابة مقبولة.

كيف يمكنني معرفة ما إذا كان موقع الويب شرعيًا؟

بالإضافة إلى التحقق من سياسة الخصوصية وممارسات معالجة البيانات، ابحث عن:

- معلومات الشركة: شركة حقيقية بعنوان فعلي، وأعضاء فريق مسميين، وتاريخ.

- HTTPS: يجب أن يبدأ عنوان URL بـ https:// (ابحث عن أيقونة القفل في شريط عنوان متصفحك).

- المراجعات والسمعة: ابحث عن اسم الأداة بالإضافة إلى "مراجعة" أو "أمان". الأدوات الراسخة لديها مراجعات المستخدمين وتقييمات احترافية.

- معلومات الاتصال: بريد إلكتروني دعم يعمل، ويفضل رقم هاتف أو دردشة مباشرة.

- عمر النطاق: النطاقات الأحدث تحمل مخاطر أعلى. يمكنك التحقق من تواريخ تسجيل النطاق باستخدام أدوات البحث WHOIS.

ماذا عن تطبيقات الهاتف المحمول لمعالجة PDF؟

توفر تطبيقات الهاتف المحمول التي تعالج الملفات محليًا على جهازك فوائد خصوصية مماثلة لبرامج سطح المكتب والأدوات المستندة إلى المتصفح. ومع ذلك، انتبه إلى أذونات التطبيق - إذا طلب تطبيق PDF الوصول إلى جهات الاتصال الخاصة بك، أو الميكروفون، أو الموقع، فهذه علامة حمراء.

تحقق مما إذا كان التطبيق يرسل الملفات إلى خادم للمعالجة. العديد من "تطبيقات PDF" للهاتف المحمول هي مجرد أغلفة بسيطة لخدمات سحابية. ينطبق نفس نهج التحقق: إذا كان بإمكانك معالجة ملف في وضع الطائرة، فهو محلي. إذا كان يتطلب اتصالاً بالإنترنت، فهو يقوم بتحميل بياناتك.

الخلاصة

أمان تحميل المستندات المالية إلى أدوات PDF عبر الإنترنت ليس سؤال نعم أو لا. يعتمد الأمر على ما تفعله الأداة بملفك، ومدة الاحتفاظ به، ومن يمكنه الوصول إليه، وما إذا كان يمكنك التحقق من ادعاءاتها.

النهج الأكثر أمانًا للمستندات المالية الحساسة هو استخدام الأدوات التي تعالج الملفات في متصفحك - حيث لا تغادر بياناتك جهازك أبدًا. بالنسبة للعمليات التي تتطلب معالجة من جانب الخادم، اختر الخدمات ذات سياسات الحذف الواضحة، والتشفير القوي، وممارسات الخصوصية الشفافة.

راحة استخدام الأدوات عبر الإنترنت حقيقية. ولكن كذلك المخاطر. الخبر السار هو أن تقنية المعالجة المستندة إلى المتصفح قد تطورت إلى درجة أنه غالبًا لا يتعين عليك الاختيار بين الراحة والخصوصية. تثبت الأدوات مثل PDFSub أنه يمكنك الحصول على كليهما - معالجة مستندات قوية تحافظ على بياناتك المالية بالضبط حيث تنتمي: على جهاز الكمبيوتر الخاص بك.

ابدأ بـ تجربة مجانية لمدة 7 أيام وانظر بنفسك. قم بمعالجة كشف حساب بنكي باستخدام محول كشف الحساب البنكي، وتحقق من علامة تبويب "الشبكة"، وتأكد من أن ملفك يبقى على جهازك. هذا هو نوع الشفافية التي يجب أن تقدمها كل أداة مستندات مالية.