為何您的銀行對帳單不應離開您的瀏覽器

會計師事務所每週面臨 900 多次網路攻擊,尤其是在報稅季節。美國國稅局 (IRS) 的稅務專業人士在 2024 年報告了 250 多起資料外洩事件,影響了超過 200,000 名客戶。處理銀行對帳單最安全的方法是什麼?根本不要上傳。

深入了解架構: 瀏覽器與雲端 PDF 安全性比較 透過並排的資料流程圖詳細介紹了這兩種處理模型。本頁面涵蓋銀行對帳單的特定案例;該頁面是權威的比較文件。

讓我們坦誠面對 PDF 轉換行業不願談論的一件事:僅限瀏覽器的處理聽起來對隱私很有利,但它無法為銀行對帳單產生準確的結果。

我們知道這一點,因為我們嘗試過。PDFSub 最初採用基於瀏覽器的銀行對帳單提取。對於來自主要銀行、乾淨的數位 PDF 的簡單對帳單,它效果很好。但現實世界並不簡單。對帳單來自全球 20,000 多家銀行。它們有數百種格式。有些是掃描件。有些有多行描述跨越多列。有些使用您從未見過的日期格式。有些頁面混合了多種語言。

基於瀏覽器的 JavaScript 無法可靠地處理這些情況。當您客戶的帳務依賴於每筆交易的準確性時,更是如此。

因此,我們構建了更優越的產品:PDFSub Engine - 一個安全、隔離的處理環境,提供伺服器端提取的準確性,並具有超越僅限瀏覽器處理所能提供的安全保證。

威脅格局真實存在

在深入探討架構之前,讓我們認識到為什麼財務文件的安全性如此重要。數據令人震驚,而且情況正在惡化。

| 指標 | 數字 |

|---|---|

| 全球平均資料外洩成本 (2026) | 488 萬美元 |

| 美國平均資料外洩成本 (2025) | 1,022 萬美元(歷史新高) |

| 金融業外洩成本 | 556 萬美元 |

| 自 2020 年以來會計師事務所網路攻擊增加 | 300% |

| 會計師事務所每週平均網路攻擊次數 | 300 次(報稅季期間超過 900 次) |

| IRS 稅務專業人士的資料外洩報告 (2024) | 250 多起 |

| 受這些外洩事件影響的客戶 | 200,000 多名 |

| 金融服務勒索軟體恢復成本 (2024) | 平均 273 萬美元 |

| 在 6 個月內失去超過 50% 客戶的外洩事務所 | 89% |

這些統計數據來自 IBM 2025/2026 年資料外洩成本報告、IRS 新聞室和 Sophos 金融服務勒索軟體調查。它們代表了真實的事務所、真實的客戶和真實的後果。

MOVEit:四大會計師事務所受創事件

2023 年 5 月,Cl0p 勒索軟體集團利用 MOVEit 文件傳輸軟體中的零日漏洞。結果:影響了 2,559 個組織和超過 6,000 萬個人,估計總成本高達 65 億至 158 億美元。

四大會計師事務所中的三家受到影響:

- Ernst & Young:Cl0p 發布了聲稱被盜數據的樣本,超過 3TB

- PwC:列有 121GB 的受損數據

- Deloitte:被點名,但聲稱沒有客戶數據受到影響

如果世界上最大型的會計師事務所——擁有數十億美元安全預算的機構——都可能被入侵,那麼問題不在於您的事務所是否會被入侵。而是何時會被入侵。

報稅季期間的勒索軟體攻擊

- Wojeski and Company (紐約,2023):勒索軟體鎖定了員工的訪問權限;丟失了 4,700 多名客戶的數據,包括未加密的社會安全號碼。一年後才通知客戶。總檢察長對其處以 60,000 美元罰款。

- 東南會計師事務所 (2024):在 4 月 15 日截止日期前 48 小時遭到攻擊。支付了 250,000 美元贖金,但仍經歷了 11 天的停機時間。總成本超過 210 萬美元。

- IRS 承包商資料外洩:IRS 承包商 Charles Littlejohn 竊取了數千名美國富裕人士的稅務信息。影響了約 406,000 名納稅人。被判處 5 年監禁。

89% 的受外洩事務所在六個月內失去了超過一半的客戶。聲譽損害遠超財務損害——客戶將最敏感的數據託付給您,他們不會再回來。

為何僅限瀏覽器的處理會不足

基於瀏覽器處理的隱私論點很有說服力:如果您的銀行對帳單從未離開您的設備,那麼就不會發生洩漏。我們同意這一原則,PDFSub 對大約 28 種通用 PDF 工具使用瀏覽器優先處理——編輯、表單填寫、合併、壓縮等。對於這些工具,您的文件永遠不會離開您的設備。

但銀行對帳單有所不同。這就是為什麼僅限瀏覽器的提取會失效的原因:

準確性問題

銀行對帳單是程式化解析中最複雜的文件之一。單一對帳單可能包含:

-

多行交易說明,跨越多列(第二行是新交易還是延續?)

-

含糊的日期格式(03/04 是 3 月 4 日還是 4 月 3 日?取決於銀行和國家/地區)

-

合併的單元格和跨越的標頭,破壞了列的對齊

-

非標準數字格式(1.234,56 vs 1,234.56 vs 1 234.56)

-

混合語言內容(銀行名稱為一種語言,交易說明為另一種語言)

-

掃描文件,需要在進行任何提取之前進行 OCR

-

基於圖像的 PDF,其中文本層缺失或不可靠

在沙盒中運行的基於瀏覽器的 JavaScript,對於處理所有這些情況所需的複雜解析工具的訪問權限有限。它無法對掃描文件運行 OCR。它無法利用 AI 模型來解析含糊的佈局。它無法應用所需的坐標級精度來在間距變化時正確識別列。

結果如何?僅限瀏覽器的轉換器適用於簡單情況。對於複雜情況——這正是準確性最為關鍵的地方——它們會默默地產生錯誤數據。遺漏交易。將說明分配給錯誤的行。將借記記錄為貸記。

當您準備審計帳簿或對帳時,「大致準確」是不可接受的。

誠實的權衡

這是行業不願討論的權衡:對於複雜的財務文件,最大隱私和最大準確性是相互衝突的。 您可以處理瀏覽器中的所有內容並接受較低的準確性,或者您可以使用伺服器端處理並獲得可靠的結果。

PDFSub 選擇了第三條路:在隔離的、氣隙環境中進行伺服器端處理,該環境提供比大多數瀏覽器實現更強大的安全保證。

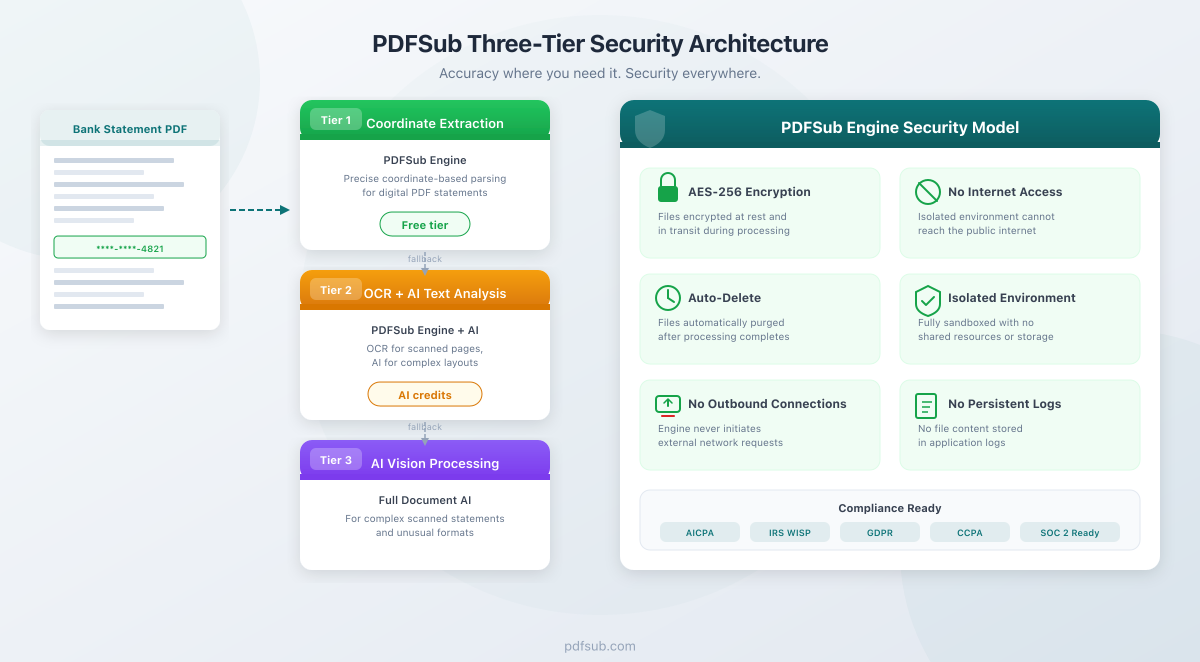

PDFSub 的三層架構

PDFSub 的銀行對帳單轉換器採用分層架構,從最快、最便宜的方法開始,僅在需要時升級。每個層都在 PDFSub Engine 內部運行——一個沒有互聯網訪問的安全、隔離的處理環境。

層 1:坐標提取 (免費)

PDFSub Engine 解析原始 PDF 結構,根據文本在頁面上的精確坐標位置進行提取。這不是簡單的文本提取——這是位置分析。引擎知道坐標 (72, 340) 的文本是日期,(180, 340) 的文本是說明,(450, 340) 的文本是金額,因為它理解數千種銀行對帳單格式的空間佈局。

此層處理大多數數位 PDF 對帳單——您直接從線上銀行入口網站下載的那種。它速度快、準確,而且不花費您任何費用(未使用 AI 點數)。

層 2:OCR + AI 文本分析 (AI 點數)

當層 1 無法自信地提取所有交易時——也許 PDF 格式 Unusual,或者某些頁面是掃描圖像——引擎會自動升級到層 2。

此層應用 OCR(光學字元識別)將圖像轉換為文本,然後使用 AI 文本分析來理解文檔結構。它可以處理多行說明、非標準日期格式和混合語言內容,這些內容會讓基於瀏覽器的解析器陷入困境。

這會消耗 AI 點數,但僅在需要時。大多數對帳單在層 1 即可解決。

層 3:AI 視覺處理 (AI 點數)

對於最複雜的情況——高度掃描的文件、佈局 Unusual 的對帳單,或文本層完全不可靠的 PDF——引擎會將文件通過完整的 AI 視覺處理。AI 會像人類一樣「看到」文件,並從視覺佈局中提取交易。

這是最昂貴的層(更多 AI 點數),但它可以處理其他方法無法可靠處理的情況。

為何分層處理很重要

分層方法意味著您能以最低的成本獲得最佳結果:

| 層 | 方法 | 成本 | 處理 |

|---|---|---|---|

| 層 1 | 坐標提取 | 免費 | 線上銀行下載的數位 PDF(約 70% 的對帳單) |

| 層 2 | OCR + AI 文本分析 | AI 點數 | 掃描頁面、複雜佈局、非標準格式 |

| 層 3 | AI 視覺處理 | AI 點數 | 高度掃描的文件、不可靠的文本層 |

系統會自動選擇正確的層。您無需考慮它。

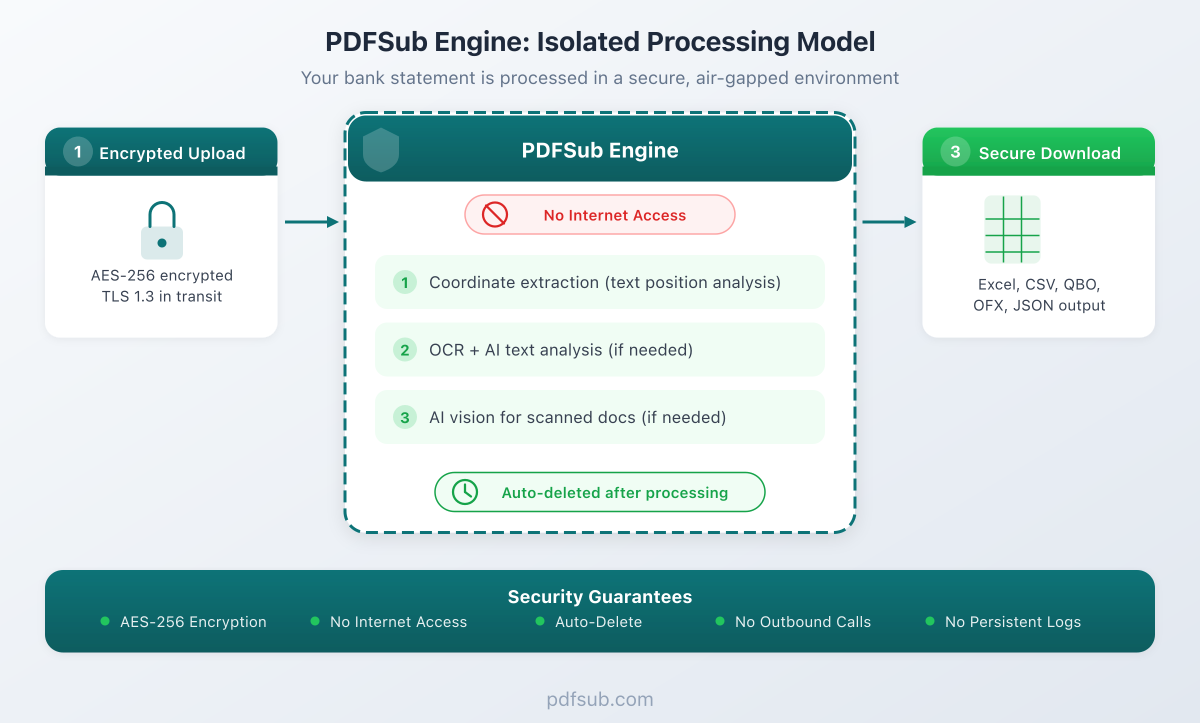

PDFSub Engine 如何保護您的數據安全

在這裡,我們來處理一個顯而易見的問題:如果文件離開了您的瀏覽器,您如何知道它是安全的?

PDFSub Engine 從頭開始設計時就遵循一個簡單的原則:將每個文件都視為包含世界上最敏感的數據。 因為它可能確實如此。

無互聯網訪問

PDFSub Engine 在完全隔離的環境中運行,沒有公共互聯網訪問權限。它無法建立出站連接。它無法回傳。它無法將您的數據發送到任何地方。即使處理環境被破壞,攻擊者也無法竊取數據,因為沒有網絡路徑可以出去。

這比大多數基於瀏覽器的工具提供的保證更強。您的瀏覽器擁有完整的互聯網訪問權限——惡意瀏覽器擴展、JavaScript 庫中受損的依賴項,或跨站腳本攻擊都可能訪問在瀏覽器標籤頁中處理的數據。

AES-256 加密

您的銀行對帳單在處理期間的傳輸和靜態存儲都使用 AES-256 加密(與美國政府用於機密信息的標準相同)。加密密鑰是每個處理會話獨有的,並在處理完成後銷毀。

自動刪除

文件在處理完成後會自動清除。沒有「保留期」。沒有保留 30 天、2 小時或 5 年的備份。處理完成,結果返回給您,源文件被刪除。

無持久日誌

PDFSub Engine 不會記錄文件內容、提取的文本或交易數據。處理元數據(時間戳、文件大小、使用的層)會被記錄以供調試,但您對帳單中的實際財務數據永遠不會出現在任何日誌文件中。

無出站連接

這點值得重複,因為這是最重要的安全功能:引擎從不發起出站連接。它接收您的加密文件,進行處理,然後返回結果。僅此而已。沒有「回傳」功能,沒有分析端點,沒有第三方子處理器接收您數據的副本。

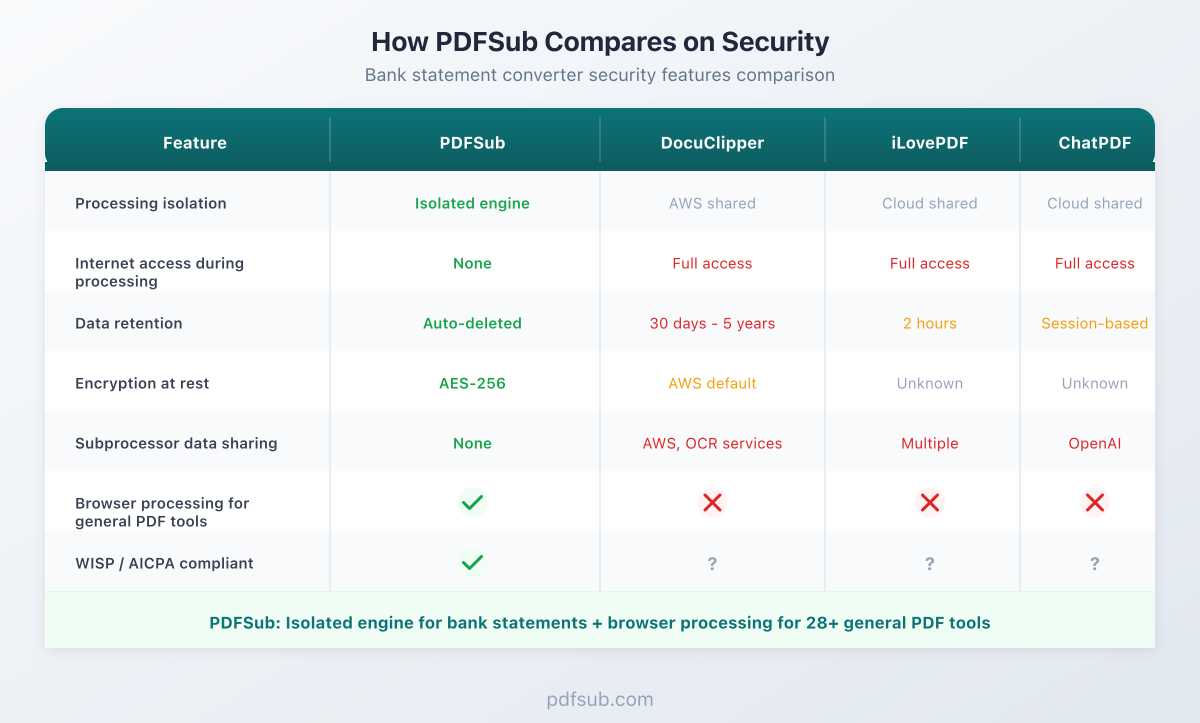

與競爭對手的比較

| 功能 | PDFSub | DocuClipper | iLovePDF | ChatPDF |

|---|---|---|---|---|

| 處理隔離 | 隔離引擎 | AWS 共享基礎設施 | 雲端共享 | 雲端共享 |

| 處理期間的互聯網訪問 | 無 | 完全訪問 | 完全訪問 | 完全訪問 |

| 數據保留 | 自動刪除 | 30 天至 5 年 | 2 小時 | 會話為基礎 |

| 靜態加密 | AES-256 | AWS 默認 | 未知 | 未知 |

| 子處理器數據共享 | 無 | AWS、OCR 服務 | 多個 | OpenAI |

| 通用 PDF 工具的瀏覽器處理 | 是(28+ 種工具) | 否 | 否 | 否 |

DocuClipper,最受歡迎的銀行對帳單轉換器之一,在其企業計劃中將您的文件保留在 AWS 上長達五年。這意味著長達五年的銀行對帳單——包含帳戶號碼、交易歷史記錄,甚至可能還有社會安全號碼——存儲在第三方雲服務器上。

瀏覽器處理適用之處

這是一個區分 PDFSub 與眾不同的重要區別:我們並非對所有內容都使用伺服器端處理。我們僅在準確性要求極高時才使用它。

對於大約 28 種通用 PDF 工具——編輯 PDF、填寫表單、合併文件、壓縮文件、添加水印、旋轉頁面等——PDFSub 在您的瀏覽器中完全處理所有內容。您的文件永遠不會離開您的設備。您可以自行驗證:在使用這些工具時,打開瀏覽器的開發者工具(F12,然後是網絡選項卡)。您將看到沒有包含文件數據的出站請求。

對於這些工具來說,這是正確的方法,因為基於瀏覽器的處理對於標準 PDF 操作能產生出色的結果。沒有準確性上的權衡。為您的瀏覽器內置 PDF 查看器提供動力的相同技術可以完美地處理這些操作。

關鍵區別: PDFSub 在適用之處使用瀏覽器處理(編輯、表單填寫、合併),並在準確性要求極高時使用安全隔離的服務處理(銀行對帳單、OCR、AI 驅動的提取)。

這種混合方法為您提供了兩全其美:通用 PDF 操作的最大隱私,以及財務文件轉換的最大準確性——所有這些都包含在為敏感數據設計的安全架構中。

您的法律義務

如果您是註冊會計師 (CPA)、註冊代理人、簿記員或稅務 preparer,您在處理客戶財務數據方面有特定的法律要求。您選擇的銀行對帳單轉換器直接影響您的合規狀況。

AICPA 規則 1.700.001

AICPA 職業行為準則要求執業會計師未經特定同意不得披露機密客戶信息。AICPA 解釋 1.700.040 假設,只要 CPA 使用第三方服務提供商,機密性就受到威脅。

當您將客戶的銀行對帳單上傳到基於雲端的轉換器時,您可能會向該服務提供商披露機密信息——除非您有以下任一項,否則可能違反此規則:

- 與提供商簽訂要求保密的合同協議,或

- 客戶同意披露

PDFSub 的隔離引擎架構最大限度地降低了此風險:處理環境沒有互聯網訪問權限,沒有子處理器接收您的數據,並且文件在處理後會自動刪除。

IRS WISP 要求

根據《格蘭姆-李奇-布萊利法案》(Gramm-Leach-Bliley Act),IRS 要求所有稅務專業人士維護書面信息安全計劃 (WISP)。自 2023 年起,在 IRS 表格 W-12(第 11 行)上續訂 PTIN 時,會明確詢問您是否擁有該計劃。

對於 2026 年,WISP 要求規定:

- 對所有系統訪問進行 MFA(不僅僅是遠程連接——這是一項重大擴展)

- 影響超過 500 人的安全事件必須在30 天內報告給 FTC

- 您必須評估服務提供商維持適當安全措施的能力

- 大型事務所需要年度滲透測試,中小型事務所需要兩年一次的漏洞評估

您的 WISP 應記錄處理客戶財務數據的每個工具——包括您的銀行對帳單轉換器。PDFSub 的隔離架構、AES-256 加密和自動刪除功能,使其在您的供應商評估部分中佔有重要地位。

FTC 安全保障規則

所有稅務 preparer 都必須遵守,因為稅務準備被歸類為 GLBA 下的「金融活動」。違規罰款可能高達每個違規組織 100,000 美元,每個違規個人高達 10,000 美元。

所需要素包括:指定的安全協調員、定期數據清單、供應商評估、多因素身份驗證、加密數據存儲和洩漏報告。

GDPR、CCPA 和 SOC 2

如果您處理歐盟居民的財務數據,您將受到 GDPR 的數據處理者義務(第 28 條)的約束。CCPA 明確涵蓋了財務信息。兩者都要求服務提供商簽訂合同,同意不保留、使用或披露超出指定服務範圍的個人信息。

PDFSub 符合 GDPR 和 CCPA 標準,並已準備好進行 SOC 2 認證。但更重要的是,隔離引擎架構意味著其安全態勢超越了合規框架的要求。

這對合規意味著什麼

| 合規要求 | 雲端上傳工具 | PDFSub Engine |

|---|---|---|

| AICPA 1.700.001(保密性) | 可能需要客戶同意或供應商 DPA | 風險最小化——隔離,無子處理器 |

| IRS WISP(供應商評估) | 必須記錄雲端供應商風險 | 強大的供應商檔案——加密、隔離、自動刪除 |

| GDPR(數據處理者義務) | 需要完整的第 28 條 DPA | 支持 DPA,最小的數據足跡 |

| FTC 安全保障規則(數據處理) | 必須在安全計劃中解決雲端存儲問題 | 加密處理,無保留 |

| 網絡保險 | 雲端工具可能影響承保條款 | 最強勢的立場——隔離處理,自動刪除 |

隱私認證無法解決問題

基於雲端的工具經常引用認證——SOC 2 Type II、ISO 27001、PCI DSS——作為安全的證據。這些認證很有價值,但它們驗證的是流程和控制,而不是安全結果。

獲得 SOC 2 認證的供應商仍然可能:

- 比您預期的保留您的數據更長時間

- 授予支持人員廣泛的內部訪問權限

- 使用安全性較低的子處理器

- 儘管遵循了所有認證流程,但仍存在未修補的應用程序漏洞

- 發生數據洩漏

在 MOVEit 洩漏事件發生時,四大會計師事務所中有三家擁有 SOC 2 和 ISO 27001 認證。這些認證並未能阻止 6,000 萬人的數據暴露。

更好的方法是將安全性構建到系統本身——隔離、加密、自動刪除和無互聯網訪問。這樣,即使出現問題,也沒有東西可以竊取,也沒有地方可以發送。

貴事務所的實用步驟

1. 審計您目前的工具

檢查您的銀行對帳單轉換器、發票提取器、收據掃描儀和其他財務文件工具是否將文件上傳到具有互聯網訪問權限的雲服務器。如果它們這樣做,請在您的 WISP 中將其記錄為風險因素,並評估替代方案。

2. 評估隔離性,而不僅僅是加密

傳輸中加密 (HTTPS) 是基本要求。重要的是:處理環境是否有互聯網訪問權限?子處理器是否收到您數據的副本?文件保留多長時間?這些問題決定了您實際的風險暴露程度。

3. 在可能的情況下使用瀏覽器處理

對於非財務文件任務——編輯 PDF、填寫表單、合併文件——請使用完全在您的瀏覽器中處理的工具。PDFSub 處理 28 種以上的工具類型,意味著對於這些操作,您的文件永遠不會離開您的設備。

4. 為 2026 年更新您的 WISP

2026 年 IRS 更新將 MFA 要求擴展到所有系統訪問。審查您的 WISP,確保它涵蓋了處理客戶財務數據的每個工具,包括您的銀行對帳單轉換器。記錄每個工具的安全架構。

5. 審查您的網絡保險

2026 年的大多數保險公司都要求 MFA、端點檢測和供應鏈風險管理。您的銀行對帳單轉換工具是您供應鏈的一部分。具有自動刪除和無互聯網訪問的隔離處理架構,將為您提供最強的立場。

6. 在報稅季,最小化您的攻擊面

隨著網絡攻擊在報稅季每週飆升至 900 多次,存儲在雲服務器上的每一份客戶數據都是一個暴露點。選擇不保留數據的工具——無論是通過瀏覽器處理還是隔離的、自動刪除的服務器處理。

結論

銀行對帳單轉換是一個難題。僅限瀏覽器的處理無法準確解決它,而傳統的雲處理則會帶來不可接受的安全風險。

PDFSub 的方法有所不同:在隔離引擎內部的三層架構,可提供準確的結果,同時保持超越僅限瀏覽器處理的安全保證。無互聯網訪問。AES-256 加密。自動刪除。無子處理器。無持久日誌。

而且,對於 28 種以上的、瀏覽器處理效果完美的 PDF 工具——編輯、表單填寫、合併等——您的文件根本不會離開您的設備。

在您需要的地方提供準確性。處處提供安全。

免費試用 PDFSub 7 天——將銀行對帳單轉換為 Excel、CSV、QBO 或 OFX,具有伺服器端提取的精確度和隔離處理的安全性。

常見問題解答

PDFSub 會將我的銀行對帳單上傳到伺服器嗎?

是的,特別是對於銀行對帳單轉換。文件會被發送到 PDFSub Engine——一個沒有互聯網訪問權限的隔離處理環境。文件在處理後會自動刪除。對於大約 28 種其他 PDF 工具(編輯、表單填寫、合併等),處理完全在您的瀏覽器中進行,文件永遠不會離開您的設備。

為何伺服器端處理比基於瀏覽器的更安全?

PDFSub Engine 在完全隔離的環境中運行,沒有互聯網訪問權限、沒有出站連接,也沒有子處理器。相比之下,您的瀏覽器擁有完整的互聯網訪問權限——這使其容易受到惡意擴展、受損依賴項和跨站攻擊的影響。對於敏感的財務數據,隔離提供了比瀏覽器沙盒更強的安全邊界。

處理後我的文件會怎樣?

它會被自動刪除。沒有保留期,沒有備份副本,也沒有「我們將在 2 小時後刪除」的窗口。處理完成,結果返回,源文件被清除。

為何基於瀏覽器的處理無法準確處理銀行對帳單?

銀行對帳單來自全球 20,000 多家銀行,格式成千上萬。準確提取需要坐標級別的位置分析、掃描頁面的 OCR 以及處理複雜佈局的 AI。在沙盒中運行的基於瀏覽器的 JavaScript 無法訪問這些功能。結果是,僅限瀏覽器的轉換器適用於簡單的對帳單,但在複雜的對帳單上會產生錯誤。

PDFSub 是否與第三方 AI 提供商共享我的數據?

PDFSub Engine 在隔離環境中處理您的文件。當需要 AI 時(第 2 層和第 3 層),AI 處理會在安全架構內進行。沒有第三方子處理器會收到您銀行對帳單的副本。

PDFSub 是否符合 AICPA、IRS WISP 和 GDPR 要求?

PDFSub 符合 GDPR 和 CCPA 標準,並已準備好進行 SOC 2 認證。隔離引擎架構——具有 AES-256 加密、無互聯網訪問、自動刪除和無子處理器數據共享——為您的 WISP 文檔和 AICPA 合規性提供了強大的供應商安全檔案。

銀行對帳單轉換的費用是多少?

第 1 層坐標提取是免費的——不使用 AI 點數。這處理了大多數數位 PDF 對帳單。第 2 層和第 3 層使用 AI 點數,這些點數包含在 PDFSub 訂閱計劃中。請訪問定價頁面了解當前計劃詳情。

我可以驗證 PDFSub 的安全聲明嗎?

對於 28 種以上的基於瀏覽器的 PDF 工具,可以——打開開發者工具(F12,網絡選項卡)並驗證沒有包含文件數據的出站請求。對於銀行對帳單處理,安全架構是經過記錄和可審計的。PDFSub 已準備好進行 SOC 2 認證,這意味著其安全控制旨在滿足 SOC 2 信任服務標準,以便進行獨立驗證。