Varför dina bankkontoutdrag inte bör lämna din webbläsare

Revisionsbyråer utsätts för över 900 cyberattacker per vecka under skattesäsongen. IRS skatteexperter rapporterade över 250 dataintrång under 2024, vilket påverkade över 200 000 klienter. Det säkraste sättet att bearbeta bankkontoutdrag? Ladda aldrig upp dem från första början.

För en djupgående arkitektonisk analys: Webbläsare vs Moln PDF-säkerhet går igenom båda bearbetningsmodellerna med jämförande datadiagram. Den här sidan täcker det specifika fallet för bankkontoutdrag; den sidan är den kanoniska jämförelsen.

Låt oss vara ärliga om något som PDF-konverteringsbranschen inte gillar att prata om: webbläsarbaserad bearbetning låter bra för integritet, men den ger inte exakta resultat för bankkontoutdrag.

Vi vet detta för att vi försökte. PDFSub började med webbläsarbaserad extrahering av bankkontoutdrag. Och för enkla utdrag från stora banker med rena, digitala PDF:er fungerade det bra. Men verkligheten är inte enkel. Utdrag kommer från över 20 000 banker världen över. De anländer i hundratals format. Vissa är skannade. Vissa har beskrivningar på flera rader som sträcker sig över rader. Vissa använder datumformat du aldrig sett. Vissa blandar språk på samma sida.

Webbläsarbaserad JavaScript kan helt enkelt inte hantera detta på ett tillförlitligt sätt. Inte när din klients bokföring beror på att varje transaktion är korrekt.

Så vi byggde något bättre: PDFSub Engine – en säker, isolerad bearbetningsmiljö som levererar noggrannheten hos serverbaserad extrahering med säkerhetsgarantier som går utöver vad webbläsarbaserad bearbetning kan erbjuda.

Hotbilden är verklig

Innan vi går in på arkitektur, låt oss erkänna varför säkerhet är så viktigt för finansiella dokument. Siffrorna är alarmerande, och de blir värre.

| Mått | Antal |

|---|---|

| Global genomsnittlig kostnad för dataintrång (2026) | 4,88 miljoner USD |

| Genomsnittlig kostnad för dataintrång i USA (2025) | 10,22 miljoner USD (all-time high) |

| Kostnad för intrång i finanssektorn | 5,56 miljoner USD |

| Ökning av cyberattacker mot revisionsbyråer sedan 2020 | 300% |

| Genomsnittliga cyberattacker per vecka mot revisionsbyråer | 300 (900+ under skattesäsongen) |

| IRS-rapporter om dataintrång från skatteexperter (2024) | 250+ |

| Klienter påverkade av dessa intrång | 200 000+ |

| Kostnad för återhämtning från ransomware i finansiella tjänster (2024) | 2,73 miljoner USD i genomsnitt |

| Byråer som drabbats av intrång och förlorat >50 % av klienterna inom 6 månader | 89% |

Dessa statistik kommer från IBM 2025/2026 Cost of a Data Breach Reports, IRS Newsroom och Sophos finansiella tjänster ransomware-undersökningar. De representerar verkliga byråer, verkliga klienter och verkliga konsekvenser.

MOVEit: När Big Four drabbades

I maj 2023 utnyttjade Cl0p ransomware-gruppen en zero-day-sårbarhet i MOVEit filöverföringsprogramvara. Resultatet: 2 559 organisationer och över 60 miljoner individer påverkades, med uppskattade totala kostnader på upp till 6,5 till 15,8 miljarder USD.

Tre av de fyra största revisionsbyråerna drabbades:

- Ernst & Young: Cl0p publicerade prover från mer än 3 TB av påstått stulen data

- PwC: Listad med 121 GB komprometterad data

- Deloitte: Namngiven men hävdade att ingen klientdata påverkades

Om världens största revisionsbyråer – med säkerhetsbudgetar på miljarder dollar – kan drabbas av intrång, är frågan inte om det kan hända din byrå. Det är när.

Ransomware under skattesäsongen

- Wojeski and Company (New York, 2023): Ransomware låste ute anställda; förlorade data för 4 700+ klienter inklusive okrypterade personnummer. Meddelade inte kunder förrän ett år senare. Justitieministeriet bötfällde dem 60 000 USD.

- Southeast Accounting Firm (2024): Drabbades 48 timmar före deadline den 15 april. Betalade 250 000 USD i lösensumma men upplevde ändå 11 dagars driftstopp. Totala kostnader översteg 2,1 miljoner USD.

- IRS-entreprenörsintrång: Charles Littlejohn, en IRS-entreprenör, stal skatteinformation från tusentals förmögna amerikaner. Påverkade cirka 406 000 skattebetalare. Dömdes till 5 års fängelse.

89 % av byråerna som drabbats av intrång förlorade mer än hälften av sina klienter inom sex månader. Det anseendemässiga skadan överstiger den finansiella skadan – klienter som litade på dig med sina mest känsliga data kommer inte tillbaka.

Varför webbläsarbaserad bearbetning inte räcker till

Integritetsargumentet för webbläsarbaserad bearbetning är övertygande: om ditt bankkontoutdrag aldrig lämnar din enhet finns det inget att utsätta för intrång. Vi håller med om denna princip, och PDFSub använder webbläsarbaserad bearbetning för cirka 28 allmänna PDF-verktyg – redigering, formulärifyllnad, sammanslagning, komprimering med mera. För dessa verktyg lämnar dina filer aldrig din enhet.

Men bankkontoutdrag är annorlunda. Här är varför extrahering enbart i webbläsaren misslyckas:

Noggrannhetsproblemet

Bankkontoutdrag är bland de mest komplexa dokumenten att tolka programmatiskt. Ett enda utdrag kan innehålla:

- Transaktionsbeskrivningar på flera rader som sträcker sig över rader (är den andra raden en ny transaktion eller en fortsättning?)

- Tvetydiga datumformat (är 03/04 4 mars eller 3 april? Beror på bank och land)

- Sammanslagna celler och överlappande rubriker som bryter kolumnjusteringen

- Icke-standardiserade nummerformat (1.234,56 vs 1,234.56 vs 1 234.56)

- Innehåll på blandade språk (banknamn på ett språk, transaktionsbeskrivningar på ett annat)

- Skannade dokument som kräver OCR innan någon extrahering kan påbörjas

- Bildbaserade PDF:er där textlagret saknas eller är opålitligt

Webbläsarbaserad JavaScript som körs i en sandlåda har begränsad tillgång till de sofistikerade verktyg som behövs för att hantera alla dessa fall. Den kan inte köra OCR på skannade dokument. Den kan inte utnyttja AI-modeller för att lösa tvetydiga layouter. Den kan inte tillämpa den precision på koordinatnivå som krävs för att korrekt identifiera kolumner när avståndet varierar.

Resultatet? Konverterare som enbart körs i webbläsaren fungerar för de enkla fallen. För de svåra fallen – där noggrannhet är viktigast – producerar de tyst felaktiga data. En missad transaktion. En beskrivning som tilldelats fel rad. En debitering registrerad som en kredit.

När du förbereder böcker för revision eller avstämmer konton är "mestadels korrekt" inte acceptabelt.

Den ärliga kompromissen

Detta är kompromissen som branschen inte vill diskutera: maximal integritet och maximal noggrannhet står i konflikt för komplexa finansiella dokument. Du kan bearbeta allt i webbläsaren och acceptera lägre noggrannhet, eller så kan du använda serverbaserad bearbetning och få pålitliga resultat.

PDFSub valde en tredje väg: serverbaserad bearbetning inom en isolerad, luftgapad miljö som ger säkerhetsgarantier som är starkare än vad de flesta webbläsarimplementationer erbjuder.

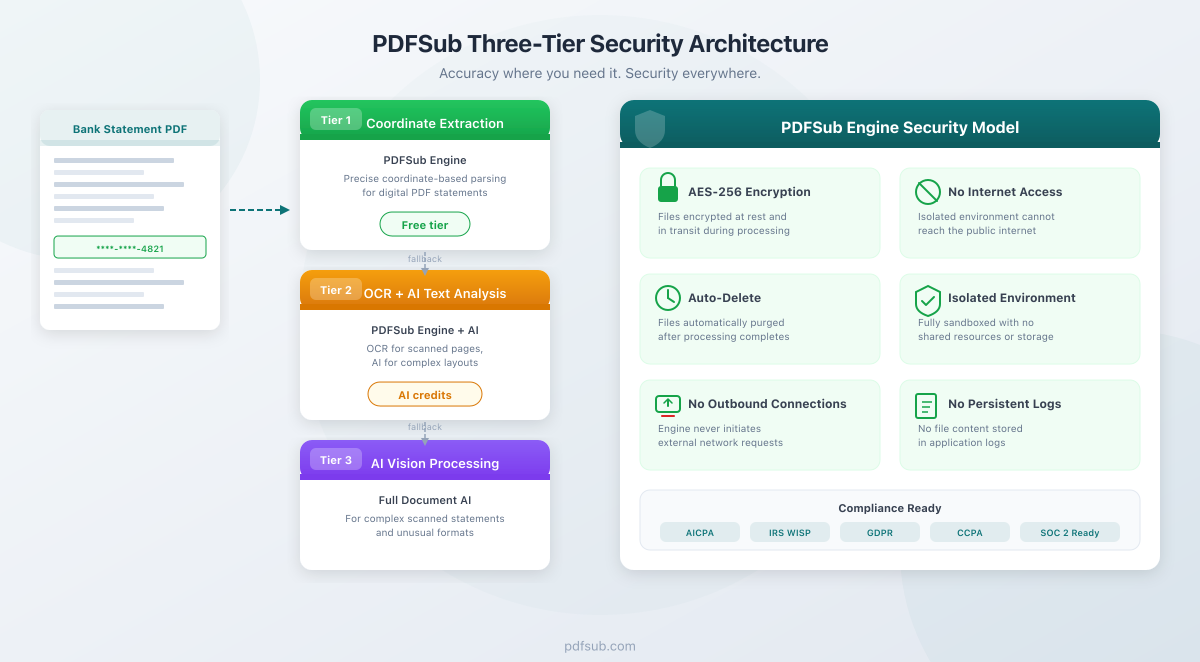

PDFSubs tre-nivåarkitektur

PDFSubs omvandlare för bankkontoutdrag använder en arkitektur i flera nivåer som börjar med den snabbaste, billigaste metoden och eskalerar endast vid behov. Varje nivå körs inuti PDFSub Engine – en säker, isolerad bearbetningsmiljö utan internetåtkomst.

Nivå 1: Koordinat-extrahering (Gratis)

PDFSub Engine tolkar den råa PDF-strukturen och extraherar text baserat på dess exakta koordinatposition på sidan. Detta är inte enkel text-extrahering – det är positionsanalys. Motorn vet att texten vid koordinaterna (72, 340) är ett datum, texten vid (180, 340) är en beskrivning och texten vid (450, 340) är ett belopp, eftersom den förstår den rumsliga layouten för tusentals bankkontoutdragsformat.

Denna nivå hanterar majoriteten av digitala PDF-utdrag – den typ du laddar ner direkt från din online-bankportal. Den är snabb, den är exakt och den kostar dig ingenting (inga AI-krediter används).

Nivå 2: OCR + AI-textanalys (AI-krediter)

När Nivå 1 inte kan extrahera alla transaktioner med säkerhet – kanske PDF:en har ovanlig formatering, eller vissa sidor är skannade bilder – eskalerar motorn automatiskt till Nivå 2.

Denna nivå använder OCR (Optical Character Recognition) för att konvertera bilder till text, och använder sedan AI-textanalys för att förstå dokumentets struktur. Den kan hantera beskrivningar på flera rader, icke-standardiserade datumformat och blandat språk som skulle förvirra en webbläsarbaserad tolk.

Detta använder AI-krediter, men endast vid behov. De flesta utdrag löses på Nivå 1.

Nivå 3: AI Vision Processing (AI-krediter)

För de mest komplexa fallen – kraftigt skannade dokument, utdrag med ovanliga layouter, eller PDF:er där textlagret är helt opålitligt – skickar motorn dokumentet genom full AI Vision Processing. AI:n "ser" dokumentet som en människa skulle göra och extraherar transaktioner från den visuella layouten.

Detta är den dyraste nivån (fler AI-krediter), men den hanterar fall som ingen annan metod kan bearbeta på ett tillförlitligt sätt.

Varför nivåbaserad bearbetning spelar roll

Den nivåbaserade metoden innebär att du får bästa möjliga resultat till lägsta möjliga kostnad:

| Nivå | Metod | Kostnad | Hanterar |

|---|---|---|---|

| Nivå 1 | Koordinat-extrahering | Gratis | Digitala PDF:er från online-bank (~70 % av utdragen) |

| Nivå 2 | OCR + AI-textanalys | AI-krediter | Skannade sidor, komplexa layouter, ovanliga format |

| Nivå 3 | AI Vision Processing | AI-krediter | Kraftigt skannade dokument, opålitliga textlager |

Systemet väljer automatiskt rätt nivå. Du behöver inte tänka på det.

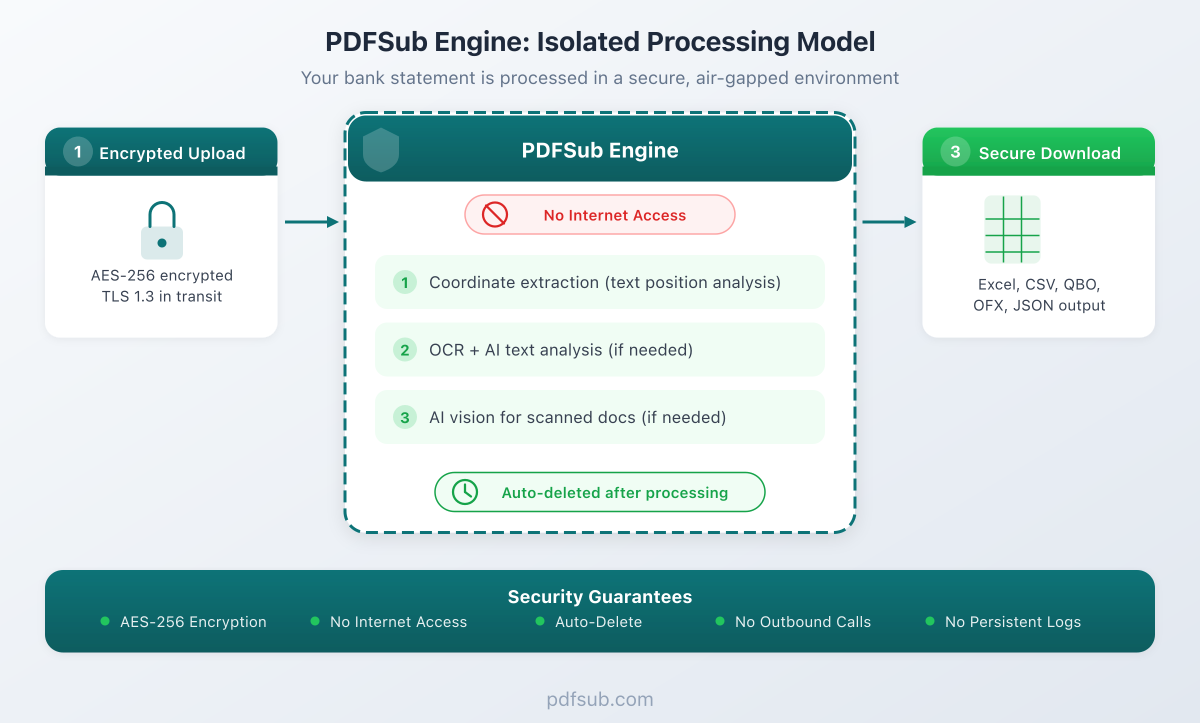

Hur PDFSub Engine håller dina data säkra

Här adresserar vi elefanten i rummet: om filen lämnar din webbläsare, hur vet du att den är säker?

PDFSub Engine designades från grunden med en enkel princip: behandla varje dokument som om det innehåller de mest känsliga data i världen. För det kan det göra.

Ingen internetåtkomst

PDFSub Engine fungerar i en helt isolerad miljö utan tillgång till det publika internet. Den kan inte göra utgående anslutningar. Den kan inte ringa hem. Den kan inte skicka dina data någonstans. Även om bearbetningsmiljön på något sätt skulle komprometteras, skulle angriparen inte kunna exfiltrera data eftersom det inte finns någon nätverksväg ut.

Detta är en starkare garanti än vad de flesta webbläsarbaserade verktyg erbjuder. Din webbläsare har full internetåtkomst – en skadlig webbläsartillägg, ett komprometterat beroende i ett JavaScript-bibliotek, eller en cross-site scripting-attack kan alla potentiellt komma åt data som bearbetas i en webbläsarflik.

AES-256-kryptering

Ditt bankkontoutdrag krypteras med AES-256 (samma standard som används av den amerikanska regeringen för klassificerad information) både under överföring och i vila under bearbetningen. Krypteringsnycklarna är unika per bearbetningssession och förstörs när bearbetningen är klar.

Automatisk radering

Filer raderas automatiskt efter att bearbetningen är klar. Det finns ingen "lagringsperiod". Det finns ingen backup som behåller en kopia i 30 dagar, eller 2 timmar, eller 5 år. Bearbetningen slutförs, resultat returneras till dig, och källdokumentet raderas.

Inga bestående loggar

PDFSub Engine loggar inte filinnehåll, extraherad text eller transaktionsdata. Bearbetningsmetadata (tidsstämplar, filstorlekar, använd nivå) loggas för felsökning, men de faktiska finansiella data i ditt utdrag visas aldrig i någon loggfil.

Inga utgående anslutningar

Detta tål att upprepas eftersom det är den viktigaste säkerhetsfunktionen: motorn initierar aldrig utgående anslutningar. Den tar emot din krypterade fil, bearbetar den och returnerar resultatet. Det är allt. Det finns ingen "ringa hem"-funktion, ingen analys-endpoint, ingen tredjeparts underleverantör som tar emot en kopia av dina data.

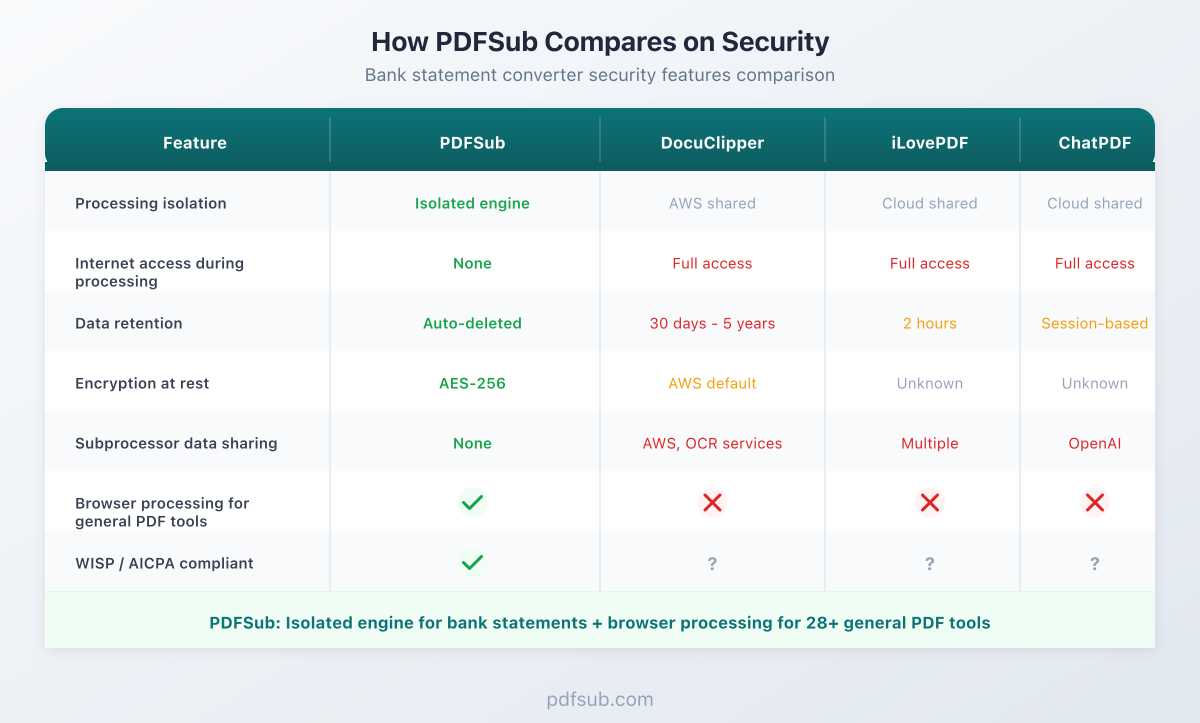

Hur detta jämförs med konkurrenter

| Funktion | PDFSub | DocuClipper | iLovePDF | ChatPDF |

|---|---|---|---|---|

| Bearbetningsisolering | Isolerad motor | AWS delad infrastruktur | Moln delat | Moln delat |

| Internet under bearbetning | Ingen | Full åtkomst | Full åtkomst | Full åtkomst |

| Datalagring | Automatiskt raderad | 30 dagar till 5 år | 2 timmar | Sessionsbaserad |

| Kryptering i vila | AES-256 | AWS standard | Okänd | Okänd |

| Delning av data med underleverantör | Ingen | AWS, OCR-tjänster | Flera | OpenAI |

| Webbläsarbearbetning för allmänna PDF-verktyg | Ja (28+ verktyg) | Nej | Nej | Nej |

DocuClipper, en av de mest populära omvandlarna för bankkontoutdrag, behåller dina filer på AWS i upp till 5 år på deras Enterprise-plan. Det är 5 år av bankkontoutdrag – som innehåller kontonummer, transaktionshistorik och potentiellt personnummer – som ligger på en tredjeparts molnserver.

Webbläsarbearbetning där det fungerar

Här är en viktig distinktion som skiljer PDFSub åt: vi använder inte serverbaserad bearbetning för allt. Vi använder det endast där noggrannhet kräver det.

För cirka 28 allmänna PDF-verktyg – redigera PDF:er, fylla i formulär, slå samman dokument, komprimera filer, lägga till vattenstämplar, rotera sidor med mera – bearbetar PDFSub allt helt i din webbläsare. Dina filer lämnar aldrig din enhet. Du kan verifiera detta själv: öppna din webbläsares DevTools (F12, sedan fliken Nätverk) medan du använder något av dessa verktyg. Du kommer att se noll utgående förfrågningar som innehåller fildata.

Detta är rätt tillvägagångssätt för dessa verktyg eftersom webbläsarbaserad bearbetning ger utmärkta resultat för standard PDF-operationer. Det finns ingen noggrannhetskompromiss. Samma teknik som driver din webbläsares inbyggda PDF-visare hanterar dessa operationer perfekt.

Den avgörande skillnaden: PDFSub använder webbläsarbearbetning där det fungerar (redigering, formulärifyllnad, sammanslagning) och säker isolerad tjänstbearbetning där noggrannhet kräver det (bankkontoutdrag, OCR, AI-driven extrahering).

Detta hybrid-tillvägagångssätt ger dig det bästa av två världar: maximal integritet för allmänna PDF-operationer och maximal noggrannhet för konvertering av finansiella dokument – allt inom en säkerhetsarkitektur utformad för känsliga data.

Dina juridiska skyldigheter

Om du är CPA, auktoriserad revisor, bokförare eller skatterådgivare har du specifika juridiska krav för hantering av klienters finansiella data. Ditt val av omvandlare för bankkontoutdrag påverkar direkt din efterlevnadsposition.

AICPA Regel 1.700.001

AICPA Code of Professional Conduct kräver att CPA:er i offentlig praktik inte röjer konfidentiell klientinformation utan specifikt samtycke. AICPA Interpretation 1.700.040 förutsätter att konfidentialitet hotas närhelst en CPA använder en tredjeparts tjänsteleverantör.

När du laddar upp ett klients bankkontoutdrag till en molnbaserad omvandlare, kan du avslöja konfidentiell information för den tjänsteleverantören – vilket potentiellt bryter mot denna regel om du inte har:

- Ett avtalsenligt avtal med leverantören som kräver konfidentialitet, eller

- Klientens samtycke till utlämnandet

PDFSubs isolerade motorarkitektur minimerar denna risk: bearbetningsmiljön har ingen internetåtkomst, inga underleverantörer tar emot dina data, och filer raderas automatiskt efter bearbetning.

IRS WISP-krav

IRS kräver att alla skatteexperter upprätthåller en skriftlig informationssäkerhetsplan (WISP) enligt Gramm-Leach-Bliley Act. Sedan 2023 frågar PTIN-förnyelsen på IRS Form W-12 (Rad 11) uttryckligen om du har en.

För 2026 kräver WISP-kraven:

- MFA för all systemåtkomst (inte bara fjärranslutningar – detta är en betydande utökning)

- Säkerhetsincidenter som påverkar 500+ personer måste rapporteras till FTC inom 30 dagar

- Du måste utvärdera tjänsteleverantörers förmåga att upprätthålla lämpliga skyddsåtgärder

- Årlig penetrationstestning för större byråer och halvårsvisa sårbarhetsbedömningar

Din WISP bör dokumentera alla verktyg som hanterar klienters finansiella data – inklusive din omvandlare för bankkontoutdrag. PDFSubs isolerade arkitektur, AES-256-kryptering och automatisk radering ger en stark post i din utvärderingsdel av leverantörer.

FTC Safeguards Rule

Alla skatterådgivare måste följa lagen eftersom skatterådgivning klassificeras som en "finansiell aktivitet" enligt GLBA. Bristande efterlevnad kan leda till böter på upp till 100 000 USD per överträdelse för organisationer och 10 000 USD per överträdelse för enskilda chefer.

Krävda element inkluderar: utsedd säkerhetskoordinator, periodisk datainventering, leverantörsutvärdering, multifaktorautentisering, krypterad datalagring och rapportering av intrång.

GDPR, CCPA och SOC 2

Om du bearbetar finansiella data för EU-invånare, omfattas du av GDPR:s skyldigheter som databehandlare (Artikel 28). CCPA omfattar finansiell information uttryckligen. Båda kräver att tjänsteleverantörer avtalsenligt går med på att inte behålla, använda eller avslöja personlig information utöver den specificerade tjänsten.

PDFSub är GDPR- och CCPA-kompatibel, och SOC 2 Ready. Men viktigare är att den isolerade motorarkitekturen innebär att säkerhetsställningen går utöver vad efterlevnadsramar kräver.

Vad detta innebär för efterlevnad

| Efterlevnadskrav | Molnuppladdningsverktyg | PDFSub Engine |

|---|---|---|

| AICPA 1.700.001 (konfidentialitet) | Kan kräva klientens samtycke eller leverantörens DPA | Minimerad risk – isolerad, inga underleverantörer |

| IRS WISP (leverantörsutvärdering) | Måste dokumentera molnleverantörsrisker | Stark leverantörsprofil – kryptering, isolering, automatisk radering |

| GDPR (databehandlarförpliktelser) | Full Article 28 DPA krävs | DPA stöds, minimal datamängd |

| FTC Safeguards Rule (datahantering) | Måste adressera molnlagring i säkerhetsplan | Krypterad bearbetning, ingen lagring |

| Cyberförsäkring | Molnverktyg kan påverka försäkringsvillkor | Starkaste positionen – isolerad bearbetning, automatisk radering |

Integritetscertifieringar löser inte problemet

Molnbaserade verktyg pekar ofta på certifieringar – SOC 2 Type II, ISO 27001, PCI DSS – som bevis på säkerhet. Dessa certifieringar är värdefulla, men de validerar processer och kontroller, inte säkerhetsresultat.

En SOC 2-certifierad leverantör kan fortfarande:

- Lagra dina data längre än du förväntar dig

- Ge bred intern åtkomst till supportpersonal

- Använda underleverantörer som är mindre säkra

- Ha opatchade applikationssårbarheter

- Drabbas av intrång trots att alla certifierade processer följs

Tre av de fyra största revisionsbyråerna hade SOC 2- och ISO 27001-certifieringar när MOVEit drabbades av ett intrång. Certifieringarna förhindrade inte att 60 miljoner människors data exponerades.

Det bättre tillvägagångssättet är att bygga in säkerhet i själva systemet – isolering, kryptering, automatisk radering och ingen internetåtkomst. På så sätt, även om något går fel, finns det inget att stjäla och ingenstans att skicka det.

Praktiska steg för din byrå

1. Granska dina nuvarande verktyg

Kontrollera om din omvandlare för bankkontoutdrag, fakturaextraktor, kvittoskanner och andra verktyg för finansiella dokument laddar upp filer till molnservrar med internetåtkomst. Om de gör det, dokumentera detta i din WISP som en riskfaktor och utvärdera alternativ.

2. Utvärdera isolering, inte bara kryptering

Kryptering under överföring (HTTPS) är grundläggande. Vad som är viktigt är: har bearbetningsmiljön internetåtkomst? Får underleverantörer kopior av dina data? Hur länge sparas filer? Dessa frågor avgör din faktiska riskexponering.

3. Använd webbläsarbearbetning där det är möjligt

För uppgifter som inte rör finansiella dokument – redigera PDF:er, fylla i formulär, slå samman filer – använd verktyg som bearbetar helt i din webbläsare. PDFSub hanterar 28+ verktygstyper på klientsidan, vilket innebär att dina filer aldrig lämnar din enhet för dessa operationer.

4. Uppdatera din WISP för 2026

2026 års IRS-uppdateringar utökar MFA-kraven till all systemåtkomst. Granska din WISP för att säkerställa att den täcker alla verktyg som hanterar klienters finansiella data, inklusive din omvandlare för bankkontoutdrag. Dokumentera säkerhetsarkitekturen för varje verktyg.

5. Granska din cyberförsäkring

De flesta försäkringsbolag kräver 2026 MFA, slutpunktsskydd och hantering av leveranskedjans risker. Din omvandlare för bankkontoutdrag är en del av din leveranskedja. En isolerad bearbetningsarkitektur med automatisk radering och ingen internetåtkomst ger dig den starkaste möjliga positionen.

6. Under skattesäsongen, minimera din attackyta

Med cyberattacker som skjuter i höjden till över 900 per vecka under skattesäsongen, är varje del av klientdata som ligger på en molnserver en exponeringspunkt. Välj verktyg som inte behåller data – antingen genom webbläsarbearbetning eller isolerad, automatisk radering av serverbearbetning.

Slutsatsen

Konvertering av bankkontoutdrag är ett svårt problem. Webbläsarbaserad bearbetning kan inte lösa det korrekt, och traditionell molnbearbetning skapar oacceptabla säkerhetsrisker.

PDFSubs tillvägagångssätt är annorlunda: en tre-nivåarkitektur inuti en isolerad motor som levererar korrekta resultat samtidigt som den upprätthåller säkerhetsgarantier som går utöver vad även webbläsarbaserad bearbetning kan erbjuda. Ingen internetåtkomst. AES-256-kryptering. Automatisk radering. Inga underleverantörer. Inga bestående loggar.

Och för de 28+ PDF-verktygen där webbläsarbearbetning fungerar perfekt – redigering, formulärifyllnad, sammanslagning med mera – lämnar dina filer aldrig din enhet alls.

Noggrannhet där du behöver det. Säkerhet överallt.

Prova PDFSub gratis i 7 dagar – konvertera bankkontoutdrag till Excel, CSV, QBO eller OFX med precisionen hos serverbaserad extrahering och säkerheten hos isolerad bearbetning.

Vanliga frågor

Laddar PDFSub upp mitt bankkontoutdrag till en server?

Ja, specifikt för konvertering av bankkontoutdrag. Filen skickas till PDFSub Engine – en isolerad bearbetningsmiljö utan internetåtkomst. Filen raderas automatiskt efter bearbetning. För cirka 28 andra PDF-verktyg (redigering, formulärifyllnad, sammanslagning etc.) sker bearbetningen helt i din webbläsare och filer lämnar aldrig enheten.

Hur är serverbaserad bearbetning säkrare än webbläsarbaserad?

PDFSub Engine fungerar i en helt isolerad miljö utan internetåtkomst, inga utgående anslutningar och inga underleverantörer. Din webbläsare har däremot full internetåtkomst – vilket gör den sårbar för skadliga tillägg, komprometterade beroenden och cross-site attacker. Isolering ger en starkare säkerhetsgräns än webbläsarens sandlåda för känsliga finansiella data.

Vad händer med min fil efter bearbetning?

Den raderas automatiskt. Det finns ingen lagringsperiod, ingen backup-kopia och inget "vi raderar den om 2 timmar"-fönster. Bearbetningen slutförs, resultat returneras och källdokumentet rensas.

Varför kan inte webbläsarbaserad bearbetning hantera bankkontoutdrag korrekt?

Bankkontoutdrag kommer i tusentals format från över 20 000 banker världen över. Korrekt extrahering kräver positionsanalys på koordinatnivå, OCR för skannade sidor och AI för komplexa layouter. Webbläsarbaserad JavaScript som körs i en sandlåda kan inte komma åt dessa funktioner. Resultatet är att omvandlare som enbart körs i webbläsaren fungerar för enkla utdrag men producerar fel på komplexa.

Delar PDFSub mina data med tredjeparts AI-leverantörer?

PDFSub Engine bearbetar dina dokument isolerat. När AI behövs (Nivå 2 och 3) sker AI-bearbetningen inom den säkra arkitekturen. Inga tredjeparts underleverantörer tar emot kopior av ditt bankkontoutdrag.

Är PDFSub kompatibel med AICPA, IRS WISP och GDPR-krav?

PDFSub är GDPR- och CCPA-kompatibel, och SOC 2 Ready. Den isolerade motorarkitekturen – med AES-256-kryptering, ingen internetåtkomst, automatisk radering och ingen datadelning med underleverantörer – ger en stark leverantörssäkerhetsprofil för din WISP-dokumentation och AICPA-efterlevnad.

Hur mycket kostar konvertering av bankkontoutdrag?

Nivå 1 koordinat-extrahering är gratis – inga AI-krediter används. Detta hanterar majoriteten av digitala PDF-utdrag. Nivå 2 och 3 använder AI-krediter, som ingår i PDFSub-prenumerationsplaner. Besök prissidan för aktuell planinformation.

Kan jag verifiera PDFSubs säkerhetspåståenden?

För de 28+ webbläsarbaserade PDF-verktygen, ja – öppna DevTools (F12, fliken Nätverk) och verifiera noll utgående förfrågningar med fildata. För bearbetning av bankkontoutdrag är säkerhetsarkitekturen dokumenterad och granskningsbar. PDFSub är SOC 2 Ready, vilket innebär att säkerhetskontrollerna är utformade för att uppfylla SOC 2 trust service criteria för oberoende verifiering.