Przetwarzanie plików PDF w przeglądarce vs. w chmurze: Porównanie bezpieczeństwa

Dwie fundamentalnie różne architektury napędzają narzędzia do pracy z plikami PDF online – jedna przesyła Twoje pliki na zdalne serwery, druga pozostawia je na Twoim urządzeniu. Oto, co to oznacza dla bezpieczeństwa, zgodności z przepisami i Twoich danych.

Otwierasz kartę przeglądarki, przeciągasz plik PDF i klikasz „Konwertuj”. Trzydzieści sekund później masz arkusz kalkulacyjny. Proste.

Ale co stało się z Twoim plikiem przez te trzydzieści sekund? Czy pozostał na Twoim urządzeniu? Czy podróżował przez internet, wylądował na serwerze w innym kraju, został przetworzony przez kod, którego nie możesz sprawdzić, a następnie – być może – usunięty?

Odpowiedź zależy całkowicie od architektury używanego narzędzia. A dla każdego, kto zajmuje się poufnymi dokumentami – danymi finansowymi, medycznymi, umowami prawnymi, formularzami rządowymi – ta różnica architektoniczna nie jest techniczną przypisem. To najważniejsza decyzja dotycząca bezpieczeństwa, jaką podejmiesz w swoim przepływie pracy z dokumentami.

Ten poradnik omawia dwa fundamentalnie różne podejścia do przetwarzania plików PDF online, porównuje ich profile bezpieczeństwa i wyjaśnia, dlaczego model hybrydowy może oferować to, co najlepsze z obu światów.

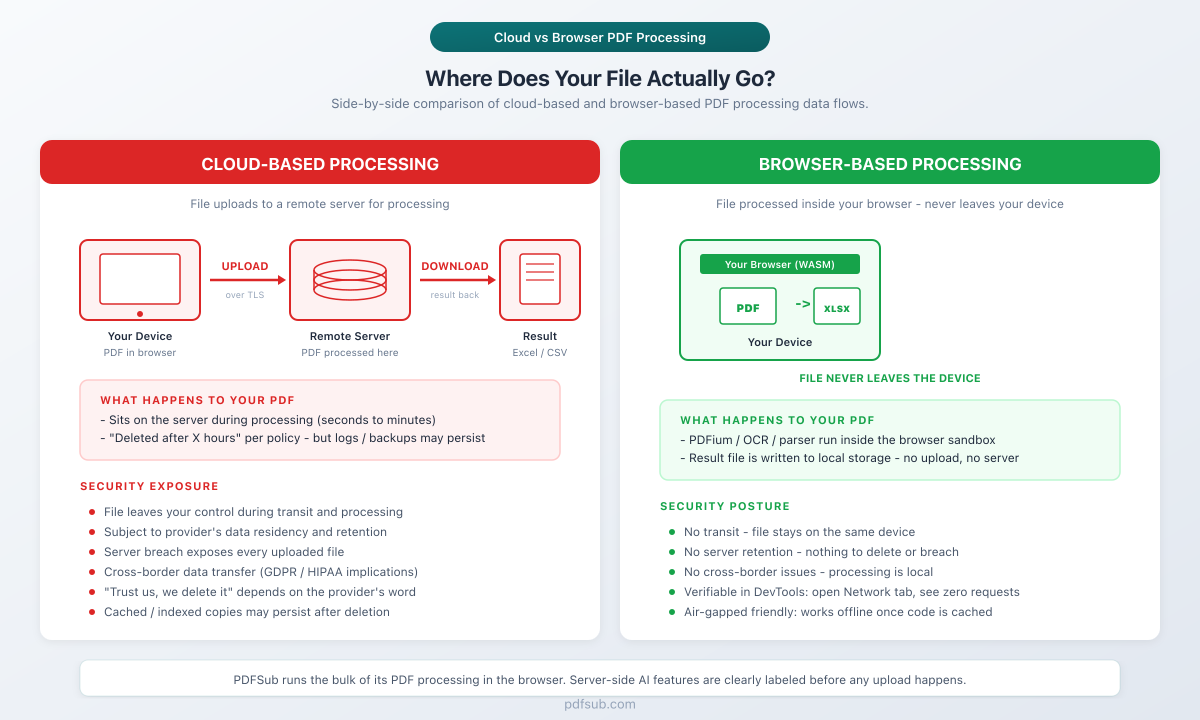

Porównanie: Gdzie faktycznie trafia Twój plik?

Zanim szczegółowo omówimy architektury, oto wersja w jednym obrazku. Lewa strona: plik jest przesyłany na zdalny serwer, przetwarzany, a wynik jest pobierany z powrotem. Prawa strona: plik jest przetwarzany w piaskownicy przeglądarki i nigdy nie opuszcza urządzenia.

Chcesz użyć tego porównania na swoim blogu? Skopiuj ten kod osadzania:

Dwie architektury, dwa modele bezpieczeństwa

Każde narzędzie do pracy z plikami PDF online należy do jednej z dwóch kategorii, w zależności od tego, gdzie odbywa się przetwarzanie pliku: na zdalnym serwerze (chmurowe) lub w Twojej przeglądarce internetowej (przeglądarkowe). Rozróżnienie brzmi prosto, ale tworzy diametralnie różne profile bezpieczeństwa.

Pomyśl o tym tak: przetwarzanie w chmurze jest jak wysyłanie dokumentów do biura usługowego. Przetwarzanie w przeglądarce jest jak dostarczenie sprzętu tego biura do Twojego biura – praca odbywa się na miejscu, a dokumenty nigdy nie opuszczają budynku.

Przetwarzanie plików PDF w chmurze: Jak to działa

Większość narzędzi do pracy z plikami PDF online korzysta z przetwarzania w chmurze. Kiedy przesyłasz plik, oto co się dzieje:

- Twoja przeglądarka odczytuje plik z Twojego lokalnego magazynu.

- Plik jest szyfrowany i przesyłany przez HTTPS na zdalny serwer.

- Kod po stronie serwera przetwarza plik – analizuje, konwertuje, kompresuje lub analizuje go.

- Wynik jest generowany na serwerze.

- Wynik jest wysyłany z powrotem do Twojej przeglądarki w celu pobrania.

- Oryginalny plik jest przechowywany tymczasowo (lub na stałe, w zależności od polityki retencji dostawcy).

Jest to tradycyjny model i domyślna architektura dla edytorów, konwerterów, kompresorów i platform do zarządzania dokumentami PDF online.

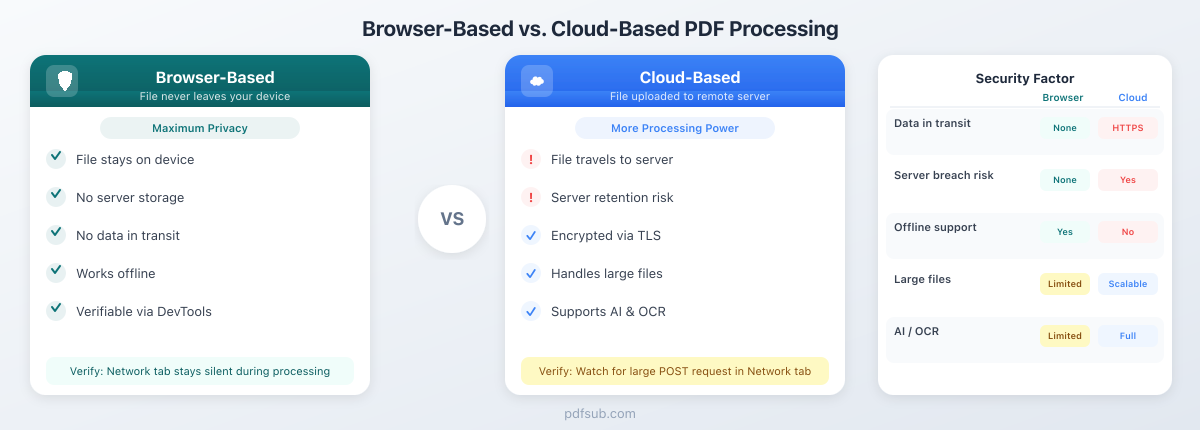

Zalety przetwarzania w chmurze

Przetwarzanie w chmurze oferuje realne korzyści:

- Większa moc obliczeniowa. Serwery mogą przydzielić znaczące zasoby CPU, pamięci i GPU. Operacje takie jak OCR na 500-stronicowym zeskanowanym dokumencie lub analiza oparta na AI kończą się w kilka sekund na dedykowanej infrastrukturze.

- Obsługa bardzo dużych plików. Plik PDF o rozmiarze 200 MB z tysiącami stron nie zawiesi serwera. Twoja przeglądarka może wyczerpać pamięć.

- Obsługa złożonych operacji. Niektóre zadania wymagają infrastruktury serwerowej: uruchamianie modeli uczenia maszynowego, dostęp do baz danych w celu walidacji lub orkiestracja potoków przetwarzania wieloetapowego.

- Spójność między urządzeniami. Wynik jest taki sam, niezależnie od tego, czy korzystasz z potężnego komputera stacjonarnego, czy budżetowego smartfona.

Obawy dotyczące bezpieczeństwa przy przetwarzaniu w chmurze

Tutaj sprawy się komplikują. Każda zaleta przetwarzania w chmurze wiąże się z odpowiednim ryzykiem bezpieczeństwa:

Dane w tranzycie. Twój plik przechodzi przez publiczny internet. HTTPS szyfruje połączenie, ale plik musi zostać odszyfrowany na serwerze w celu przetworzenia. TLS chroni przed podsłuchiwaniem podczas przesyłania, ale nie przed samym serwerem uzyskującym dostęp do Twoich danych.

Dane w spoczynku. Po dotarciu pliku na serwer jest on przechowywany – co najmniej w pamięci, często na dysku. Wiele usług przechowuje przesłane pliki przez godziny, dni lub nieokreślony czas. Nawet usługi, które twierdzą, że „natychmiast usuwają pliki”, mogą mieć kopie przechowywane w logach serwera, katalogach tymczasowych, migawkach kopii zapasowych lub pamięci podręcznej CDN.

Podatności serwerów. Każdy serwer jest potencjalnym celem. Niezałatanie oprogramowanie, błędnie skonfigurowane kontrole dostępu, luki typu zero-day – pojedyncza podatność w potoku przetwarzania może narazić każdy dokument przesłany przez każdego użytkownika.

Dostęp wewnętrzny. Administratorzy serwerów, inżynierowie DevOps i personel wsparcia mogą mieć dostęp do przesłanych plików. Złośliwy pracownik lub skompromitowane konto pracownika może wykraść dokumenty bez wywoływania tradycyjnych alertów bezpieczeństwa.

Ryzyko związane z podmiotami trzecimi i podwykonawcami. Dostawcy chmury często korzystają z podwykonawców – oddzielnych firm, które zajmują się przechowywaniem, OCR, analizą AI lub innymi etapami potoku. Każdy podwykonawca wprowadza nowe ogniwo w łańcuchu zaufania. Twój dokument może przechodzić przez infrastrukturę obsługiwaną przez trzy lub cztery różne firmy, zanim otrzymasz wynik.

Żądania rządowe i prawne. Pliki przechowywane na serwerach podlegają wezwaniom sądu, nakazom sądowym i żądaniom danych rządowych w jurysdykcji serwera. Zgodnie z amerykańską ustawą CLOUD Act, nawet dane przechowywane za granicą przez firmy z siedzibą w USA mogą zostać podane do wiadomości.

Według raportu IBM 2025 Cost of a Data Breach Report, średni globalny koszt naruszenia danych wynosi 4,44 miliona dolarów, a naruszenia w USA średnio ponad 10 milionów dolarów. Sektor finansowy, który w dużej mierze opiera się na przetwarzaniu dokumentów, ponosi średni koszt naruszenia w wysokości 5,56 miliona dolarów.

Przetwarzanie plików PDF w przeglądarce: Jak to działa

Przetwarzanie w przeglądarce całkowicie odwraca model. Zamiast wysyłać plik na serwer, kod przetwarzający jest wysyłany do Twojej przeglądarki:

- Otwierasz aplikację internetową – kod JavaScript i/lub WebAssembly jest pobierany do Twojej przeglądarki.

- Wybierasz plik – Twoja przeglądarka odczytuje go z lokalnego magazynu.

- Przetwarzanie odbywa się lokalnie – kod działa na procesorze i w pamięci Twojego urządzenia.

- Wynik jest generowany lokalnie – plik wyjściowy jest tworzony w pamięci Twojej przeglądarki.

- Pobierasz wynik – plik jest zapisywany na Twoim urządzeniu.

- Nie następuje przesłanie – zawartość pliku nigdy nie opuszcza Twojej maszyny.

Nowoczesne przeglądarki to niezwykle potężne środowiska obliczeniowe. Silniki JavaScript były optymalizowane przez dziesięciolecia, a WebAssembly pozwala teraz na wydajność zbliżoną do natywnej w przypadku zadań wymagających dużej mocy obliczeniowej. Chrome i Firefox osiągają 95% lub więcej natywnej wydajności w przypadku obciążeń intensywnie wykorzystujących obliczenia.

Zalety przetwarzania w przeglądarce

- Twój plik nigdy nie opuszcza urządzenia. Brak przesyłania, brak przechowywania na serwerze, brak ryzyka w tranzycie. Ścieżka danych między Twoim urządzeniem a jakimkolwiek systemem zewnętrznym jest fizycznie przerwana.

- Brak opóźnień w przesyle. Przetwarzanie rozpoczyna się natychmiast – szczególnie ważne dla użytkowników z wolnym lub limitowanym połączeniem internetowym.

- Działa offline. Po buforowaniu kodu aplikacji wiele narzędzi przeglądarkowych działa bez połączenia z internetem.

- Brak ryzyka naruszenia bezpieczeństwa serwera. Jeśli nie ma serwera przechowującego Twoje dane, nie ma czego naruszyć.

- Brak retencji danych. Po zamknięciu karty przeglądarki dane znikają. Brak logów, brak kopii zapasowych, brak pozostałych kopii.

- Weryfikowalna prywatność. W przeciwieństwie do twierdzeń po stronie serwera o „usuwaniu plików”, przetwarzanie w przeglądarce można zweryfikować niezależnie. (Więcej na ten temat poniżej).

Ograniczenia przetwarzania w przeglądarce

Przetwarzanie w przeglądarce nie jest uniwersalnym rozwiązaniem. Ma ono realne ograniczenia:

- Zasoby urządzenia. Przetwarzanie jest ograniczone przez procesor i pamięć Twojego urządzenia. Budżetowy Chromebook z 4 GB pamięci RAM będzie miał problemy z operacjami, które łatwo obsługuje stacja robocza.

- Bardzo duże pliki. Przeglądarki nakładają limity pamięci. Plik PDF o rozmiarze 200 MB ze złożoną grafiką może spowodować awarię karty.

- Niektóre operacje wymagają serwera. Analiza oparta na AI, OCR na zeskanowanych dokumentach i modele uczenia maszynowego zazwyczaj wymagają infrastruktury po stronie serwera.

- Pobieranie początkowego kodu. Kod przetwarzający musi zostać pobrany do Twojej przeglądarki. Duże moduły WebAssembly mogą oznaczać znaczący czas początkowego ładowania (chociaż kolejne wizyty wykorzystują buforowany kod).

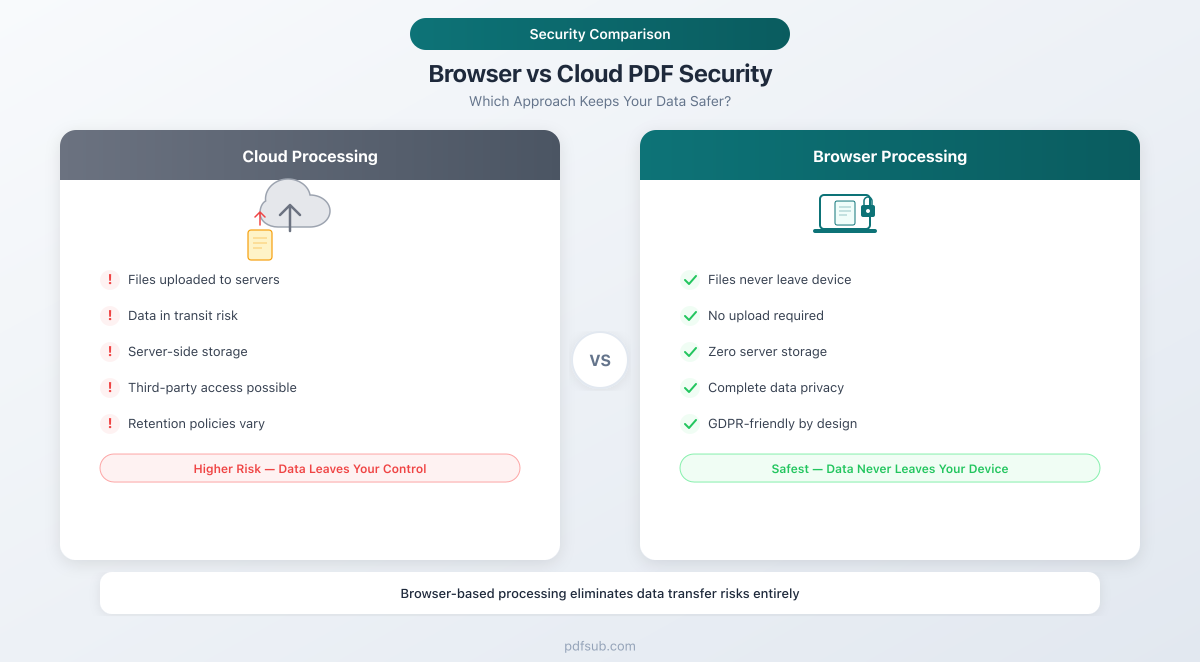

Porównanie bezpieczeństwa: Obok siebie

Oto porównanie obu architektur pod kątem czynników najważniejszych dla zespołów ds. bezpieczeństwa i zgodności:

| Czynnik bezpieczeństwa | Przeglądarkowe | Chmurowe |

|---|---|---|

| Dane w tranzycie | Brak – plik pozostaje lokalny | Szyfrowane przez TLS, ale odszyfrowywane na serwerze |

| Dane w spoczynku na serwerze | Brak | Zależy od polityki retencji (godziny do lat) |

| Ryzyko naruszenia bezpieczeństwa serwera | Brak – żaden serwer nie przechowuje Twoich danych | Tak – serwery są stałymi celami |

| Zagrożenie wewnętrzne | Brak – żaden personel nie ma dostępu do plików | Zależy od kontroli dostępu i monitorowania |

| Moc obliczeniowa | Ograniczona przez sprzęt urządzenia | Skalowalne zasoby serwerowe |

| Obciążenie związane z zgodnością | Minimalne – brak potrzeby DPA lub BAA dla podstawowych operacji | Znaczące – DPA, certyfikaty, audyty |

| Możliwość pracy offline | Tak (po buforowaniu kodu) | Nie – wymaga połączenia z internetem |

| Ryzyko związane z podmiotami trzecimi/podwykonawcami | Brak | Tak – magazyn, CDN, AI, podwykonawcy OCR |

| Żądania danych rządowych | Nie dotyczy – brak danych serwerowych do wymuszenia | Podlega jurysdykcji lokalizacji serwera |

| Ścieżka audytu | Tylko lokalna (historia przeglądarki) | Logi serwera przechwytują metadane pliku i więcej |

| Weryfikowalne przez użytkownika | Tak (inspekcja sieci w Narzędziach deweloperskich) | Nie – wymaga zaufania do twierdzeń dostawcy |

Przetwarzanie w przeglądarce eliminuje całe klasy ryzyka, usuwając serwer ze ścieżki danych. Przetwarzanie w chmurze zarządza tymi ryzykami poprzez szyfrowanie, kontrole dostępu i certyfikaty zgodności – ale nie może ich wyeliminować.

Porównanie powierzchni ataku

Specjaliści ds. bezpieczeństwa oceniają narzędzia pod kątem ich powierzchni ataku – całkowitej liczby punktów, w których atakujący może uzyskać nieautoryzowany dostęp. Różnica między tymi architekturami jest dramatyczna.

Powierzchnia ataku w chmurze

- Ataki sieciowe: Man-in-the-middle (pomimo TLS), przejęcie DNS, manipulacja trasami BGP.

- Podatności serwerów: Niezałatanie systemu operacyjnego, błędy aplikacji, podatności zależności, ucieczki z kontenerów.

- Kradzież poświadczeń: Skradzione klucze API, skompromitowane konta usług, wyciekłe dane uwierzytelniające bazy danych.

- Ataki na łańcuch dostaw: Skompromitowane zależności, złośliwe pakiety w potoku budowania.

- Zagrożenia wewnętrzne: Złośliwi administratorzy, skompromitowane konta pracowników, inżynieria społeczna.

- Błędne konfiguracje infrastruktury: Otwarte wiadra S3, odsłonięte porty zarządzania, nadmiernie liberalne role IAM.

- Kompromitacja podwykonawcy: Naruszenie bezpieczeństwa u dowolnego dostawcy w łańcuchu przetwarzania.

Powierzchnia ataku w przeglądarce

- Cross-site scripting (XSS): Jeśli aplikacja internetowa ma podatność XSS, atakujący może potencjalnie uzyskać dostęp do plików załadowanych w sesji przeglądarki.

- Złośliwe rozszerzenia przeglądarki: Rozszerzenia z szerokimi uprawnieniami mogą przechwytywać dane pliku.

- Skompromitowana przeglądarka lub system operacyjny: Jeśli urządzenie użytkownika jest już skompromitowane, lokalne przetwarzanie nie zapewnia dodatkowej ochrony.

- Ataki na łańcuch dostaw na kod klienta: Jeśli sam kod JavaScript/WebAssembly jest skompromitowany (np. przez przejęcie CDN), może wykraść dane.

Powierzchnia ataku w przeglądarce jest dramatycznie mniejsza – ograniczona do wektorów po stronie klienta, które zazwyczaj wymagają od atakującego już skompromitowania urządzenia lub przeglądarki użytkownika, w którym to momencie każda aplikacja na tym urządzeniu jest podatna.

Ataki po stronie serwera, wręcz przeciwnie, mogą narazić dane tysięcy lub milionów użytkowników w jednym incydencie. Okres 2023-2025 był świadkiem wzrostu liczby ataków skierowanych specjalnie na platformy SaaS do przetwarzania dokumentów, ponieważ atakujący rozpoznali, że te usługi agregują cenne dokumenty od wielu organizacji.

Podejście hybrydowe: To, co najlepsze z obu światów

Czyste przetwarzanie w przeglądarce obsługuje większość operacji PDF, ale niektóre zadania rzeczywiście wymagają infrastruktury po stronie serwera. Pytanie brzmi: jak uzyskać korzyści z obu, nie ponosząc najgorszych kompromisów bezpieczeństwa?

Odpowiedzią jest architektura warstwowa, która domyślnie korzysta z przetwarzania w przeglądarce i eskaluje do przetwarzania po stronie serwera tylko wtedy, gdy jest to konieczne.

Jak PDFSub wdraża model hybrydowy

PDFSub wykorzystuje architekturę „najpierw przeglądarka” z jasnymi granicami:

**Przeglądarkowe (większość operacji):

- Scalanie, dzielenie, obracanie, zmiana kolejności stron

- Kompresja plików

- Konwersja między formatami (PDF na obraz, obraz na PDF)

- Ekstrakcja tekstu i tabel z cyfrowych plików PDF

- Podstawowa konwersja wyciągów bankowych (cyfrowe pliki PDF oparte na tekście)

- Redakcja, znak wodny, szyfrowanie, spłaszczanie

W przypadku tych operacji Twój plik nigdy nie opuszcza urządzenia. Przetwarzanie odbywa się całkowicie w Twojej przeglądarce przy użyciu kodu po stronie klienta. Brak przesyłania. Brak przechowywania na serwerze. Brak retencji danych.

**Serwerowe (gdy jest to konieczne):

- Analiza dokumentów oparta na AI (podsumowanie, pytania i odpowiedzi, ekstrakcja danych)

- OCR na zeskanowanych lub opartych na obrazach plikach PDF

- Zaawansowane przetwarzanie wyciągów bankowych dla dokumentów zeskanowanych

Gdy wymagane jest przetwarzanie serwerowe, PDFSub przestrzega ścisłego protokołu:

- Szyfrowanie pliku przed transmisją.

- Przetwarzanie przy użyciu izolowanych, efemerycznych kontenerów.

- Zwrócenie wyniku natychmiast.

- Usunięcie pliku źródłowego – brak retencji, brak kopii zapasowych, brak logów zawartości pliku.

Kluczowa różnica w porównaniu z narzędziami czysto chmurowymi: PDFSub jasno oznacza, które operacje korzystają z której warstwy przetwarzania, dzięki czemu zawsze wiesz, czy Twój plik pozostaje lokalny, czy wymaga zaangażowania serwera. Nie ma ukrytych przesyłów.

Implikacje branżowe

Wybór między przetwarzaniem w przeglądarce a przetwarzaniem w chmurze ma różne stawki w zależności od środowiska regulacyjnego Twojej branży.

Opieka zdrowotna (HIPAA)

Zgodnie z HIPAA, każdy podmiot, który przetwarza chronione informacje zdrowotne (PHI) w imieniu podmiotu objętego przepisami, jest „wspólnikiem biznesowym” i musi podpisać umowę o współpracy biznesowej (BAA). Tworzy to łańcuch: podmiot objęty przepisami podpisuje BAA z procesorem, który musi podpisać kolejne BAA z wszelkimi podwykonawcami.

Przetwarzanie w przeglądarce całkowicie omija ten łańcuch w przypadku podstawowych operacji na dokumentach. Jeśli pracownik szpitala łączy dwa pliki PDF z danymi pacjentów za pomocą narzędzia przeglądarkowego, żadne PHI nie opuszcza sieci szpitala. Nie jest potrzebna żadna BAA. Nie powstaje relacja podmiot objęty przepisami-wspólnik biznesowy.

W przypadku operacji wymagających przetwarzania serwerowego (takich jak OCR zeskanowanych dokumentów medycznych) obowiązuje pełny łańcuch BAA – ale ekspozycja ogranicza się do konkretnych plików, które wymagają obsługi po stronie serwera, a nie do każdego dokumentu przetwarzanego przez organizację.

Kara za nieuprawnione przesłanie PHI może sięgnąć 1,5 miliona dolarów za incydent. Unikanie niepotrzebnych przesłanych danych na serwer jest bezpośrednią strategią redukcji ryzyka.

Finanse

Instytucje finansowe przetwarzają numery kont, historie transakcji, salda i dane osobowe. Ramy regulacyjne, takie jak SOX, GLBA i PCI DSS, nakładają ścisłe kontrole na sposób przesyłania i przechowywania tych danych.

Przetwarzanie w przeglądarce utrzymuje poufne dane finansowe w obrębie obwodu bezpieczeństwa instytucji. Kiedy analityk konwertuje wyciąg bankowy do formatu Excel za pomocą narzędzia przeglądarkowego, dane nigdy nie przechodzą przez zewnętrzną sieć. Istniejące w instytucji zabezpieczenia punktów końcowych, kontrole DLP i zarządzanie dostępem obejmują operację bez konieczności dodatkowych ocen ryzyka dostawcy.

Prawo

Niemalże tajemnica adwokacka jest jedną z najsilniejszych ochron prawnych – ale może zostać utracona, jeśli poufna komunikacja zostanie udostępniona stronom trzecim bez odpowiednich zabezpieczeń poufności. Przesłanie poufnego dokumentu do usługi przetwarzania w chmurze wprowadza stronę trzecią do łańcucha pieczy.

Przetwarzanie w przeglądarce zachowuje tajemnicę, utrzymując dokumenty na urządzeniu prawnika. Brak dostępu strony trzeciej, brak ryzyka ujawnienia, brak argumentu o utracie tajemnicy dla strony przeciwnej.

Rząd i obrona

Agencje rządowe podlegają wymaganiom dotyczącym ryzyka łańcucha dostaw w ramach takich ram, jak FedRAMP, NIST 800-171 i CMMC. Każdy dostawca chmury w łańcuchu przetwarzania musi zostać oceniony, autoryzowany i stale monitorowany.

Przetwarzanie w przeglądarce ogranicza łańcuch dostaw do samego kodu aplikacji internetowej – który można audytować, weryfikować, a nawet hostować na wewnętrznej infrastrukturze, jeśli jest to wymagane. W przypadku dokumentów tajnych lub poufnych (ale niejawnych) (SBU), możliwość przetwarzania bez żadnej zewnętrznej transmisji danych stanowi znaczącą przewagę operacyjną.

Porównanie wydajności: Kiedy każda architektura wygrywa

Bezpieczeństwo to nie jedyne kryterium. Wydajność ma znaczenie, a obie architektury mają różne mocne strony.

Przetwarzanie w przeglądarce jest szybsze, gdy:

- Pliki są małe lub średnie (poniżej 50 MB). Brak opóźnień w przesyle/pobieraniu oznacza natychmiastowe rozpoczęcie przetwarzania.

- Operacje są proste. Scalanie, dzielenie, obracanie, kompresja i podstawowa konwersja są szybkie na nowoczesnym sprzęcie.

- Użytkownik ma przyzwoite urządzenie. Każdy komputer zbudowany w ciągu ostatnich pięciu lat poradzi sobie ze standardowymi operacjami PDF w przeglądarce.

- Połączenie internetowe jest wolne. Przy połączeniu 5 Mbps przesłanie pliku PDF o rozmiarze 20 MB zajmuje 32 sekundy, zanim w ogóle rozpocznie się przetwarzanie. Przetwarzanie w przeglądarce rozpoczyna się natychmiast.

Przetwarzanie w chmurze jest konieczne, gdy:

- Pliki są bardzo duże (ponad 100 stron, ponad 100 MB). Infrastruktura serwerowa może dynamicznie przydzielać pamięć; przeglądarki mają stałe limity.

- Wymagana jest analiza AI. Modele uczenia maszynowego do rozumienia dokumentów, podsumowywania i ekstrakcji danych są zazwyczaj zbyt duże i wymagają zbyt dużej mocy obliczeniowej do wykonania w przeglądarce.

- OCR na zeskanowanych dokumentach. Wysokiej jakości optyczne rozpoznawanie znaków korzysta z akceleracji GPU i dużych modeli językowych, które przekraczają możliwości przeglądarki.

- Przetwarzanie wsadowe. Konwersja setek dokumentów równolegle wymaga zasobów na skalę serwerową.

Jak zweryfikować, gdzie przetwarzane są Twoje pliki

Jedną z najmocniejszych zalet przetwarzania w przeglądarce jest to, że możesz to zweryfikować samodzielnie. Nie musisz ufać marketingowym obietnicom – możesz sprawdzić ruch sieciowy.

Weryfikacja krok po kroku za pomocą Narzędzi deweloperskich przeglądarki

- Otwórz narzędzie PDF w swojej przeglądarce (Chrome, Firefox, Edge lub Safari).

- Otwórz Narzędzia deweloperskie – naciśnij

F12lubCtrl+Shift+I(Windows/Linux) lubCmd+Option+I(Mac). - Przejdź do karty Sieć.

- Wyczyść istniejący dziennik klikając przycisk czyszczenia (kółko z przekreśleniem).

- Załaduj swój plik do narzędzia i rozpocznij operację.

- Obserwuj kartę Sieć podczas przetwarzania.

Co powinieneś zobaczyć w przypadku narzędzi przeglądarkowych:

- Brak dużych żądań wychodzących podczas przetwarzania pliku.

- Brak żądań zawierających dane Twojego pliku.

- Jedyną aktywnością sieciową powinny być rutynowe zasoby strony (skrypty, arkusze stylów, czcionki).

Co zobaczysz w przypadku narzędzi chmurowych:

- Duże żądanie POST zawierające Twój plik (często do punktu końcowego

/uploadlub/api/). - Rozmiar ładunku żądania będzie w przybliżeniu odpowiadał rozmiarowi Twojego pliku.

- Kolejna odpowiedź zawierająca przetworzony wynik.

Ta metoda weryfikacji jest ostateczna. Ruch sieciowy nie kłamie. Jeśli Twój plik jest przesyłany, zobaczysz to. Jeśli jest przetwarzany lokalnie, karta Sieć będzie milczeć podczas operacji. Filtruj według żądań XHR/Fetch i sortuj według rozmiaru, aby szybko zidentyfikować wszelkie duże transfery wychodzące.

Przyszłość: WebAssembly zamyka lukę

Luka w możliwościach między przetwarzaniem w przeglądarce a przetwarzaniem w chmurze zmniejsza się każdego roku, głównie dzięki WebAssembly.

WebAssembly pozwala kodowi napisanemu w językach takich jak C, C++, Rust i Go działać w przeglądarce z prędkością zbliżoną do natywnej. Algorytm przetwarzania obrazu, który zajmuje dwie sekundy w JavaScript, działa w 0,3 sekundy z WebAssembly. Kompilacja strumieniowa, obecnie standardowa we wszystkich głównych przeglądarkach, zmniejsza czas analizy i kompilacji o 40%.

Co to oznacza dla przetwarzania plików PDF:

- Bardziej złożone operacje przeniosą się do przeglądarki. Zadania, które obecnie wymagają przetwarzania serwerowego – zaawansowana ekstrakcja tekstu, konwersja formatów, a nawet niektóre wnioskowania AI – stają się wykonalne po stronie klienta.

- Wątkowanie WebAssembly umożliwia równoległe przetwarzanie, znacznie przyspieszając operacje wielostronicowe.

- Małe, wyspecjalizowane modele AI są optymalizowane do wykonywania w przeglądarce. Podstawowe rozumienie dokumentów i OCR mogą wkrótce działać całkowicie po stronie klienta.

- WebGPU zapewni narzędziom przeglądarkowym dostęp do akceleracji GPU, dodatkowo zamykając lukę wydajnościową w porównaniu z przetwarzaniem po stronie serwera.

Kierunek jest jasny: liczba operacji, które rzeczywiście wymagają przetwarzania po stronie serwera, maleje. Narzędzia przeglądarkowe będą obsługiwać coraz bardziej złożone zadania, zachowując jednocześnie swoją fundamentalną przewagę bezpieczeństwa.

Często zadawane pytania

Czy przetwarzanie w przeglądarce jest zawsze bezpieczniejsze niż w chmurze?

W przypadku samego pliku tak – przetwarzanie w przeglądarce całkowicie eliminuje ryzyka po stronie serwera. Jednak narzędzia przeglądarkowe nadal podlegają ryzykom po stronie klienta: podatnościom XSS w aplikacji internetowej, złośliwym rozszerzeniom przeglądarki lub skompromitowanemu systemowi operacyjnemu. Ogólna postawa bezpieczeństwa zależy zarówno od architektury przetwarzania, jak i od bezpieczeństwa urządzenia użytkownika. Niemniej jednak powierzchnia ataku jest obiektywnie mniejsza w przypadku przetwarzania w przeglądarce.

Co z lukami w zabezpieczeniach przeglądarki?

Przeglądarki należą do najczęściej audytowanego i najczęściej łatanego oprogramowania. Piaskownica przeglądarki izoluje kod aplikacji internetowej od systemu operacyjnego, ograniczając wpływ wszelkich luk. Ryzyko jest realne, ale zarządzalne – i co kluczowe, luka w przeglądarce naraża dane jednego użytkownika, podczas gdy luka w serwerze może narazić dane wszystkich użytkowników.

Czy mój pracodawca lub administrator sieci może monitorować przetwarzanie w przeglądarce?

Jeśli Twoje urządzenie jest zarządzane przez pracodawcę, może on posiadać oprogramowanie do monitorowania punktów końcowych, które może obserwować lokalne operacje na plikach. Przetwarzanie w przeglądarce nie chroni przed monitorowaniem przez kogoś, kto kontroluje Twoje urządzenie. Zapobiega jednak ujawnieniu danych serwerom narzędzia PDF i ich podwykonawcom. Dla większości modeli zagrożeń, istotnym przeciwnikiem jest zewnętrzny – a przetwarzanie w przeglądarce eliminuje to zewnętrzne narażenie.

Jak PDFSub decyduje, której warstwy przetwarzania użyć?

PDFSub domyślnie korzysta z przetwarzania w przeglądarce dla każdej operacji, która jest technicznie wykonalna. Przetwarzanie po stronie serwera jest zarezerwowane dla operacji, które tego rzeczywiście wymagają: analizy oparte na AI przy użyciu dużych modeli językowych, OCR na zeskanowanych lub opartych na obrazach dokumentach oraz zaawansowanych zadań rozumienia dokumentów. Interfejs wyraźnie wskazuje, kiedy operacja będzie wykorzystywać przetwarzanie serwerowe, dzięki czemu możesz podjąć świadomą decyzję przed kontynuowaniem. Możesz rozpocząć 7-dniowy bezpłatny okres próbny, aby zobaczyć system warstwowy w akcji.

Czy przetwarzanie w przeglądarce działa na urządzeniach mobilnych?

Tak. Nowoczesne przeglądarki mobilne obsługują te same możliwości JavaScript i WebAssembly co przeglądarki stacjonarne. Wydajność będzie niższa na sprzęcie mobilnym, ale podstawowe operacje – scalanie, dzielenie, kompresja, konwersja – działają niezawodnie na nowszych smartfonach i tabletach.

Co jeśli potrzebuję przetworzyć bardzo duży plik bezpiecznie?

W przypadku plików przekraczających limity pamięci przeglądarki, przetwarzanie po stronie serwera może być konieczne. Oceń szyfrowanie dostawcy, politykę retencji danych, listę podwykonawców i certyfikaty zgodności. Celem jest korzystanie z przetwarzania w chmurze tylko wtedy, gdy przetwarzanie w przeglądarce rzeczywiście nie może wykonać zadania.

Czy mogę używać narzędzi przeglądarkowych w środowisku odizolowanym (air-gapped)?

Niektóre narzędzia przeglądarkowe działają offline po buforowaniu kodu aplikacji. Zależy to od implementacji narzędzia – service workers, wstępnie buforowane moduły WebAssembly i brak zależności zewnętrznych w czasie wykonywania. W przypadku środowisk całkowicie odizolowanych, aplikacje desktopowe są zazwyczaj bardziej odpowiednie, ale narzędzia przeglądarkowe z obsługą trybu offline mogą zniwelować tę lukę.

Wniosek: Dopasuj architekturę do wrażliwości danych

Wybór między przetwarzaniem plików PDF w przeglądarce a przetwarzaniem w chmurze nie jest binarny – chodzi o dopasowanie architektury do wrażliwości danych i złożoności operacji.

W przypadku rutynowych operacji na dokumentach z wrażliwymi plikami – scalanie, dzielenie, kompresja, konwersja, ekstrakcja danych z cyfrowych plików PDF – przetwarzanie w przeglądarce oferuje kategorycznie silniejszą postawę bezpieczeństwa. Twoje pliki nigdy nie opuszczają urządzenia, całkowicie eliminując ryzyka po stronie serwera.

W przypadku zaawansowanych operacji wymagających infrastruktury po stronie serwera – analizy AI, OCR na zeskanowanych dokumentach, przetwarzanie wsadowe na dużą skalę – przetwarzanie w chmurze jest praktycznym wyborem. Kluczem jest wybór dostawcy, który minimalizuje retencję, agresywnie szyfruje i jest przejrzysty co do tego, które operacje wymagają zaangażowania serwera.

Podejście hybrydowe PDFSub – najpierw przeglądarka, z eskalacją do serwera tylko w razie potrzeby – zapewnia Ci bezpieczeństwo lokalnego przetwarzania dla większości zadań i moc przetwarzania w chmurze, gdy tego potrzebujesz, z jasnym oznaczeniem na każdym etapie. Przeglądaj ponad 84 narzędzia PDFSub i wypróbuj za darmo przez 7 dni, aby samodzielnie zweryfikować architekturę za pomocą karty Sieć w Narzędziach deweloperskich.

Najlepsze bezpieczeństwo nie polega na wyborze jednej architektury nad drugą. Chodzi o dokładne wiedzenie, dokąd trafiają Twoje dane – i upewnienie się, że trafiają tylko tam, gdzie jest to konieczne.