銀行取引明細書をブラウザから出さない理由

会計事務所は税務シーズン中に週900件以上のサイバー攻撃に直面しています。IRSの税務専門家は2024年に250件以上のデータ侵害を報告し、20万人以上の顧客に影響を与えました。銀行取引明細書を処理する最も安全な方法は?そもそもアップロードしないことです。

アーキテクチャの詳細については: ブラウザ vs クラウド PDFセキュリティでは、両方の処理モデルをデータフロー図で比較しています。このページは銀行取引明細書に特化した内容で、比較の基準となります。

PDF変換業界があまり話したがらないことについて、正直に話しましょう。ブラウザのみの処理はプライバシーには良いように聞こえますが、銀行取引明細書に関しては正確な結果が得られません。

私たちがそれを知っているのは、試したからです。PDFSubはブラウザベースの銀行取引明細書抽出から始めました。そして、主要銀行からのシンプルでデジタルなPDFの明細書については、うまくいきました。しかし、現実はそれほど単純ではありません。明細書は世界中の20,000以上の銀行から届きます。数百ものフォーマットで届きます。スキャンされたものもあります。複数行にわたる説明が複数行にまたがるものもあります。見たことのない日付フォーマットのものもあります。同じページに複数の言語が混在しているものもあります。

ブラウザベースのJavaScriptでは、これを確実に処理することはできません。クライアントの帳簿がすべての取引の正確性にかかっている場合、なおさらです。

そこで私たちは、より優れたものを構築しました。PDFSub Engineです。これは、サーバーサイド抽出の精度と、ブラウザのみの処理では提供できないセキュリティ保証を提供する、安全で隔離された処理環境です。

脅威の状況は現実のもの

アーキテクチャに入る前に、なぜ金融文書のセキュリティがそれほど重要なのかを認識しましょう。その数字は驚くべきもので、悪化しています。

| 指標 | 数値 |

|---|---|

| 世界の平均データ侵害コスト(2026年) | 488万ドル |

| 米国の平均データ侵害コスト(2025年) | 1022万ドル(過去最高) |

| 金融セクターの侵害コスト | 556万ドル |

| 2020年以降の会計事務所へのサイバー攻撃増加率 | 300% |

| 会計事務所への週平均サイバー攻撃数 | 300件(税務シーズン中は900件以上) |

| 税務専門家からのIRSデータ侵害報告(2024年) | 250件以上 |

| これらの侵害で影響を受けた顧客 | 20万人以上 |

| 金融サービスランサムウェア復旧コスト(2024年) | 平均273万ドル |

| 6ヶ月以内に顧客の50%以上を失った侵害された事務所 | 89% |

これらの統計は、IBM 2025/2026年データ侵害コストレポート、IRSニュースルーム、Sophos金融サービスランサムウェア調査からのものです。これらは実際の事務所、実際の顧客、そして実際の結末を表しています。

MOVEit:ビッグ4が攻撃されたとき

2023年5月、Cl0pランサムウェアギャングはMOVEitファイル転送ソフトウェアのゼロデイ脆弱性を悪用しました。その結果、2,559組織と6,000万人以上が影響を受け、推定総コストは65億ドルから158億ドルに達しました。

ビッグ4会計事務所のうち3社が影響を受けました。

- Ernst & Young: Cl0pは、盗まれたとされるデータの3TB以上のサンプルを公開しました。

- PwC: 121GBの侵害されたデータとしてリストされています。

- Deloitte: 名前が挙がりましたが、顧客データへの影響はないと主張しました。

世界最大の会計事務所でさえ、セキュリティ予算が数十億ドルであっても侵害される可能性がある場合、問題はあなたの事務所が侵害されるかどうかではなく、いつ侵害されるかです。

税務シーズン中のランサムウェア

- Wojeski and Company(ニューヨーク、2023年):ランサムウェアにより従業員がアクセスできなくなり、4,700人以上の顧客のデータ(暗号化されていないSSNを含む)を失いました。1年後に顧客に通知しました。州司法長官から6万ドルの罰金が科されました。

- Southeast Accounting Firm(2024年):4月15日の締め切りの48時間前に攻撃を受けました。25万ドルの身代金を支払いましたが、11日間のダウンタイムが発生しました。総コストは210万ドルを超えました。

- IRS請負業者侵害:IRS請負業者のCharles Littlejohnが、多数の裕福なアメリカ人の税務情報を盗みました。約40万6,000人の納税者に影響がありました。懲役5年の判決を受けました。

**侵害された事務所の89%**は、6ヶ月以内に顧客の半数以上を失いました。評判への損害は経済的損害を上回ります。最も機密性の高いデータを託した顧客は戻ってこないでしょう。

ブラウザのみの処理が不十分な理由

ブラウザベースの処理におけるプライバシーの議論は説得力があります。銀行取引明細書がデバイスを離れなければ、侵害されるものはありません。私たちはこの原則に同意しており、PDFSubは約28の一般的なPDFツール(編集、フォーム入力、結合など)でブラウザファースト処理を使用しています。これらのツールでは、ファイルはデバイスから離れることはありません。

しかし、銀行取引明細書は異なります。ブラウザのみの抽出がうまくいかない理由は次のとおりです。

精度問題

銀行取引明細書は、プログラムで解析するのが最も複雑な文書の1つです。単一の明細書には以下が含まれる場合があります。

- 複数行の取引説明:行をまたいで折り返される(2行目は新しい取引か、続きか?)。

- 曖昧な日付形式:(03/04は3月4日か、4月3日か?銀行や国によって異なる)。

- 結合されたセルとまたがるヘッダー:列の配置を崩す。

- 非標準の数値形式:1.234,56 vs 1,234.56 vs 1 234.56。

- 混在言語コンテンツ:銀行名は1つの言語、取引説明は別の言語。

- OCRが必要なスキャン文書:抽出を開始する前にOCRが必要。

- テキストレイヤーがない、または信頼できない画像ベースのPDF。

サンドボックスで実行されるブラウザベースのJavaScriptは、これらすべてのケースを処理するために必要な高度な解析ツールへのアクセスが制限されています。スキャンされた文書にOCRを実行できません。曖昧なレイアウトを解決するためにAIモデルを活用できません。スペースが異なる場合に列を正しく識別するために必要な座標レベルの精度を適用できません。

結果は?ブラウザのみのコンバーターは簡単なケースでは機能します。精度が最も重要である難しいケースでは、誤ったデータを静かに生成します。取引の見落とし。誤った行に割り当てられた説明。借方取引が貸方として記録される。

監査のために帳簿を準備したり、口座を照合したりする場合、「ほぼ正確」では許容されません。

正直なトレードオフ

これは業界が議論したがらないトレードオフです:複雑な金融文書の場合、最大のプライバシーと最大の精度は対立します。 ブラウザで処理を受け入れ、精度が低下するのを許容するか、サーバーサイド処理を使用して信頼性の高い結果を得ることができます。

PDFSubは第三の道を選びました:ほとんどのブラウザ実装が提供できるもの以上のセキュリティ保証を提供する、隔離されたエアギャップ環境内のサーバーサイド処理。

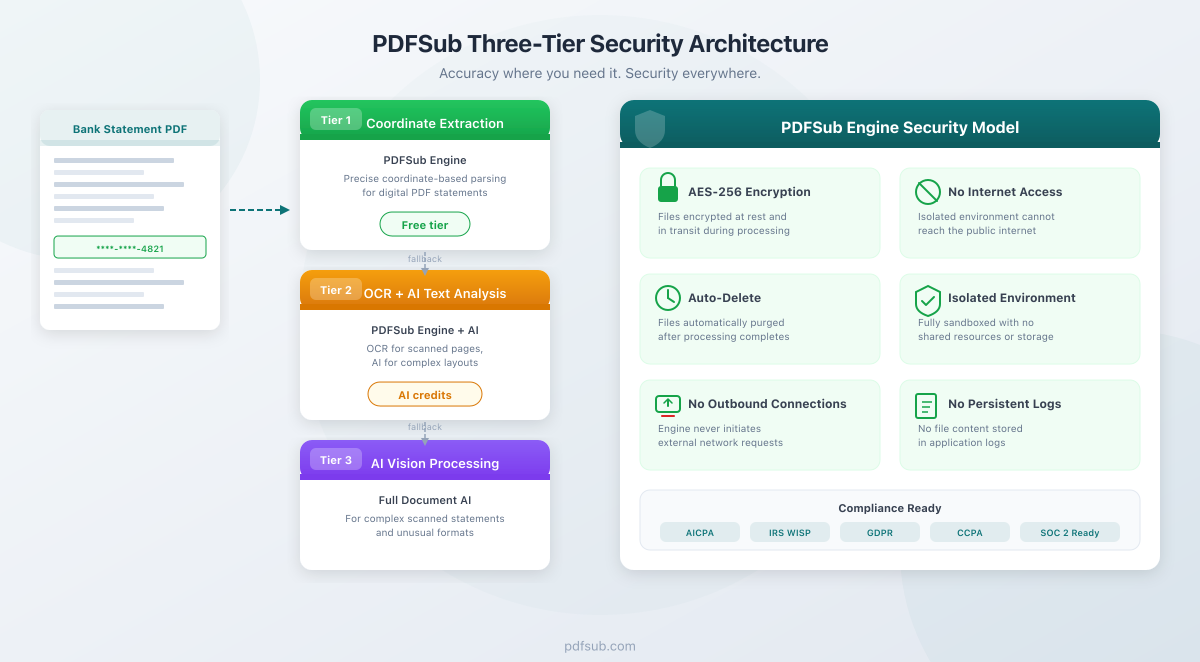

PDFSubの3層アーキテクチャ

PDFSubの銀行取引明細書コンバーターは、最も高速で安価な方法から開始し、必要に応じてのみエスカレートする階層型アーキテクチャを使用しています。各層はPDFSub Engine内で実行されます。これはインターネットアクセスを持たない、安全で隔離された処理環境です。

レベル1:座標抽出(無料)

PDFSub Engineは生のPDF構造を解析し、ページ上の正確な座標位置に基づいてテキストを抽出します。これは単純なテキスト抽出ではありません。位置解析です。エンジンは、座標(72, 340)のテキストが日付、(180, 340)のテキストが説明、(450, 340)のテキストが金額であることを知っています。なぜなら、何千もの銀行取引明細書のフォーマットの空間レイアウトを理解しているからです。

このレベルは、オンラインバンキングポータルから直接ダウンロードするような、ほとんどのデジタルPDF明細書を処理します。高速で、正確で、コストはかかりません(AIクレジットは使用しません)。

レベル2:OCR + AIテキスト分析(AIクレジット)

レベル1ですべての取引を確実に抽出できない場合(PDFのフォーマットが異常である、または一部のページがスキャン画像であるなど)、エンジンは自動的にレベル2にエスカレートします。

このレベルでは、OCR(光学文字認識)を使用して画像をテキストに変換し、その後AIテキスト分析を使用して文書構造を理解します。ブラウザベースのパーサーを困らせるような、複数行の説明、非標準の日付形式、混在言語コンテンツを処理できます。

AIクレジットを使用しますが、必要な場合にのみ使用します。ほとんどの明細書はレベル1で解決されます。

レベル3:AIビジョン処理(AIクレジット)

最も複雑なケース(高度にスキャンされた文書、異常なレイアウトの明細書、またはテキストレイヤーが完全に信頼できないPDF)の場合、エンジンはドキュメントを完全なAIビジョン処理にかけます。AIは人間のようにドキュメントを「見て」、視覚的なレイアウトから取引を抽出します。

これは最も高価なレベル(より多くのAIクレジット)ですが、他のどの方法でも確実に処理できないケースを処理します。

階層型処理が重要な理由

階層型アプローチにより、可能な限り低コストで最良の結果が得られます。

| レベル | 方法 | コスト | 対象 |

|---|---|---|---|

| レベル1 | 座標抽出 | 無料 | オンラインバンキングからのデジタルPDF(明細書の約70%) |

| レベル2 | OCR + AIテキスト分析 | AIクレジット | スキャンされたページ、複雑なレイアウト、異常なフォーマット |

| レベル3 | AIビジョン処理 | AIクレジット | 高度にスキャンされた文書、信頼性の低いテキストレイヤー |

システムは自動的に適切なレベルを選択します。あなたが考える必要はありません。

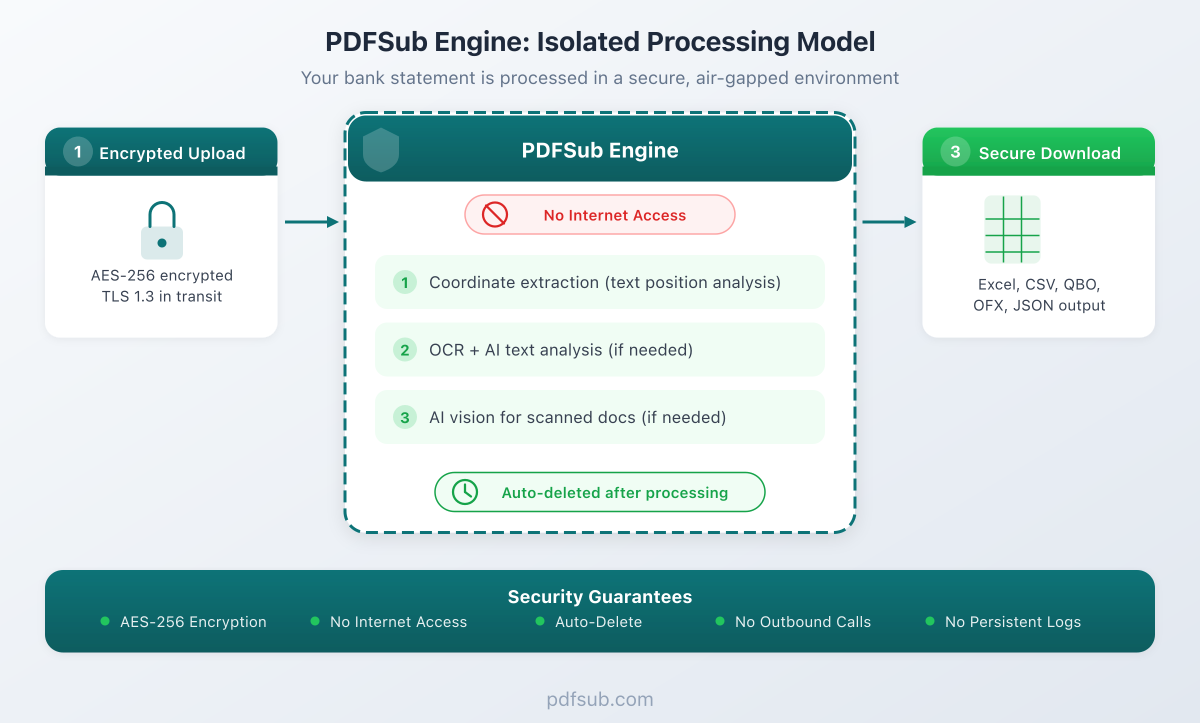

PDFSub Engineがお客様のデータを安全に保つ方法

ここで、最も重要な問題に取り組みます。ファイルがブラウザを離れる場合、安全だとどうやって確認できますか?

PDFSub Engineは、単純な原則に基づいてゼロから設計されました:すべての文書を、世界で最も機密性の高いデータを含んでいるかのように扱います。 なぜなら、そうである可能性があるからです。

インターネットアクセスなし

PDFSub Engineは、公開インターネットへのアクセスを持たない完全に隔離された環境で動作します。アウトバウンド接続はできません。ホームに電話することもできません。データをどこにも送信できません。万が一、処理環境が侵害されたとしても、ネットワーク経路がないため、攻撃者はデータを持ち出すことができません。

これは、ほとんどのブラウザベースのツールが提供するものよりも強力な保証です。ブラウザには完全なインターネットアクセスがあります。悪意のあるブラウザ拡張機能、JavaScriptライブラリの侵害された依存関係、またはクロスサイトスクリプティング攻撃は、ブラウザタブで処理中のデータにアクセスする可能性があります。

AES-256暗号化

お客様の銀行取引明細書は、処理中および保存中の両方で、AES-256(米国政府が機密情報に使用するのと同じ標準)で暗号化されます。暗号化キーは処理セッションごとに一意であり、処理が完了すると破棄されます。

自動削除

ファイルは処理完了後に自動的に削除されます。保持期間はありません。30日、2時間、または5年間コピーを保持するバックアップもありません。処理が完了し、結果がお客様に返され、ソースファイルは削除されます。

持続的なログなし

PDFSub Engineは、ファイルの内容、抽出されたテキスト、またはトランザクションデータをログに記録しません。処理メタデータ(タイムスタンプ、ファイルサイズ、使用されたレベル)はデバッグのためにログに記録されますが、明細書の実際の金融データはログファイルに表示されません。

アウトバウンド接続なし

これは最も重要なセキュリティ機能であるため、繰り返しになりますが、エンジンはアウトバウンド接続を一切開始しません。暗号化されたファイルを受信し、処理し、結果を返します。それだけです。「ホームに電話する」機能、分析エンドポイント、またはお客様のデータのコピーを受信するサードパーティのサブプロセッサはありません。

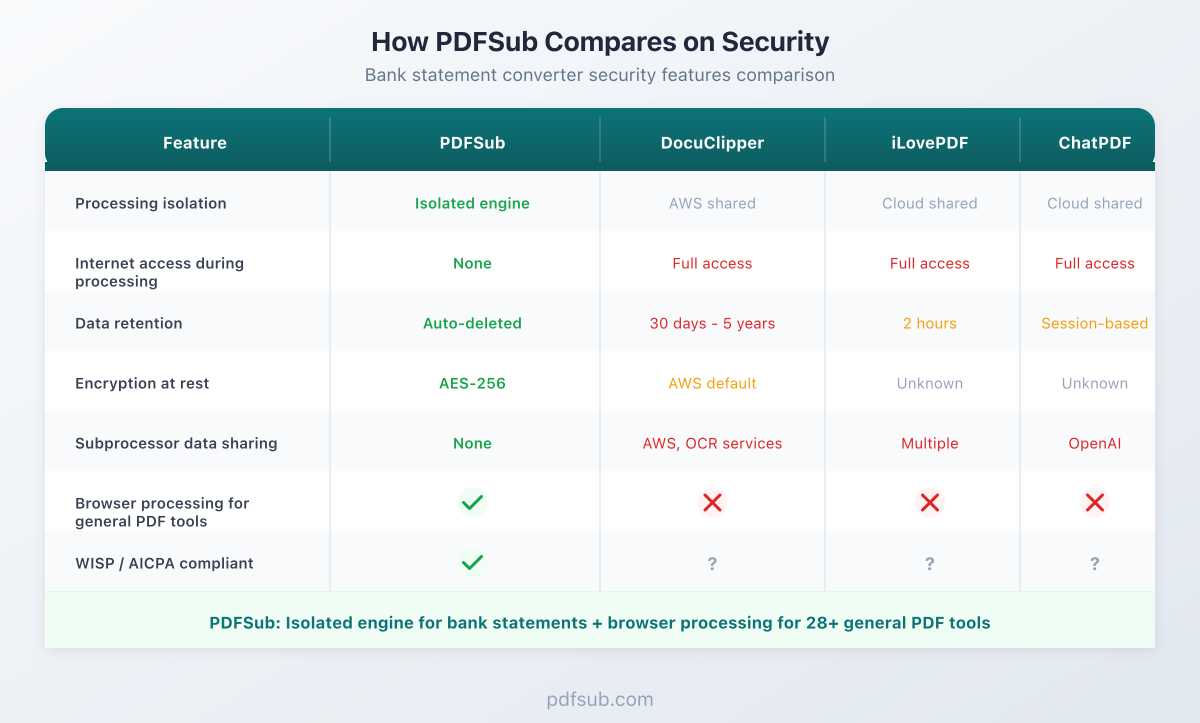

競合他社との比較

| 機能 | PDFSub | DocuClipper | iLovePDF | ChatPDF |

|---|---|---|---|---|

| 処理の隔離 | 隔離されたエンジン | AWS共有インフラ | クラウド共有 | クラウド共有 |

| 処理中のインターネット | なし | フルアクセス | フルアクセス | フルアクセス |

| データ保持 | 自動削除 | 30日から5年 | 2時間 | セッションベース |

| 保存時の暗号化 | AES-256 | AWSデフォルト | 不明 | 不明 |

| サブプロセッサへのデータ共有 | なし | AWS、OCRサービス | 複数 | OpenAI |

| 一般的なPDFツール向けのブラウザ処理 | あり(28以上のツール) | なし | なし | なし |

最も人気のある銀行取引明細書コンバーターの1つであるDocuClipperは、エンタープライズプランで最大5年間、AWS上にお客様のファイルを保持します。これは、口座番号、取引履歴、および潜在的なSSNを含む銀行取引明細書の5年間のコピーが、サードパーティのクラウドサーバーに保存されていることを意味します。

ブラウザ処理が有効な場合

PDFSubを際立たせる重要な区別があります。私たちはすべてに対してサーバーサイド処理を使用しているわけではありません。精度が要求される場合にのみ使用します。

約28の一般的なPDFツール(PDFの編集、フォームの入力、ドキュメントの結合、ファイルの圧縮、透かしの追加、ページの回転など)については、PDFSubはすべてをブラウザ内で完全に処理します。お客様のファイルはデバイスから離れることはありません。これらのツールの使用中にブラウザの開発者ツール(F12、次にネットワークタブ)を開くと、ファイルデータを含むアウトバウンドリクエストがゼロであることを確認できます。

これらのツールの場合、ブラウザベースの処理は標準的なPDF操作に対して優れた結果をもたらすため、これが正しいアプローチです。精度のトレードオフはありません。ブラウザの組み込みPDFビューアを支えるのと同じ技術が、これらの操作を完璧に処理します。

重要な区別: PDFSubは、うまく機能する場所(編集、フォーム入力、結合)ではブラウザ処理を使用し、精度が要求される場所(銀行取引明細書、OCR、AIベースの抽出)では安全な隔離サービス処理を使用します。

このハイブリッドアプローチにより、両方の長所が得られます。一般的なPDF操作では最大のプライバシー、金融文書変換では最大の精度を、すべて機密データを対象としたセキュリティアーキテクチャ内で実現できます。

お客様の法的義務

あなたがCPA、登録エージェント、ブックキーパー、または税務専門家である場合、クライアントの金融データを処理するための特定の法的要件があります。銀行取引明細書コンバーターの選択は、コンプライアンス体制に直接影響します。

AICPA規則1.700.001

AICPA専門職業行動規範は、公的実務におけるCPAが、特定の同意なしに機密性の高いクライアント情報を開示しないことを要求しています。AICPA解釈1.700.040は、CPAがサードパーティのサービスプロバイダーを使用する際には、常に機密性が脅かされると推定しています。

クラウドベースのコンバーターにクライアントの銀行取引明細書をアップロードすると、そのサービスプロバイダーに機密情報が開示される可能性があります。これは、以下のいずれかがない限り、この規則に違反する可能性があります。

- プロバイダーとの間で機密保持を要求する契約上の合意、または

- 開示に関するクライアントの同意

PDFSubの隔離されたエンジンアーキテクチャは、このリスクを最小限に抑えます。処理環境はインターネットアクセスを持たず、サブプロセッサはデータを受信せず、ファイルは処理後に自動削除されます。

IRS WISP要件

IRSは、グラム・リーチ・ブライリー法に基づき、すべての税務専門家に書面情報セキュリティ計画(WISP)を維持することを要求しています。2023年以降、IRSフォームW-12(ライン11)のPTIN更新では、それがあるかどうかを具体的に尋ねています。

2026年、WISP要件は以下を義務付けます。

-

すべてのシステムアクセスに対するMFA(リモート接続だけでなく、これは大幅な拡大です)。

-

500人以上の個人に影響を与えるセキュリティイベントは、30日以内にFTCに報告する必要があります。

-

サービスプロバイダーが適切な保護措置を維持する能力を評価する必要があります。

-

大規模事務所は年次ペネトレーションテスト、中小規模事務所は年2回の脆弱性評価。

お客様のWISPには、銀行取引明細書コンバーターを含む、クライアントの金融データを処理するすべてのツールの文書化が必要です。PDFSubの隔離されたアーキテクチャ、AES-256暗号化、および自動削除は、ベンダー評価セクションに強力なエントリを提供します。

FTC Safeguards Rule

すべての税務専門家は、税務準備がGLBAの下で「金融活動」に分類されるため、遵守する必要があります。遵守しない場合の罰則は、組織の場合は違反あたり最大10万ドル、個々の役員の場合は違反あたり1万ドルに達します。

必要な要素には、指定されたセキュリティコーディネーター、定期的なデータインベントリ、ベンダー評価、多要素認証、暗号化されたデータストレージ、および侵害報告が含まれます。

GDPR、CCPA、およびSOC 2

EU居住者の金融データを処理する場合、GDPRのデータ処理者義務(第28条)の対象となります。CCPAは金融情報を明示的にカバーしています。どちらも、サービスプロバイダーが指定されたサービスを超えて個人情報を保持、使用、または開示しないことに契約で同意することを要求しています。

PDFSubはGDPRおよびCCPAに準拠しており、SOC 2対応です。しかし、それ以上に、隔離されたエンジンアーキテクチャは、コンプライアンスフレームワークを超えるセキュリティ体制を意味します。

コンプライアンスにとっての意味

| コンプライアンス要件 | クラウドアップロードツール | PDFSub Engine | |---|---|---|---| | AICPA 1.700.001(機密性) | クライアントの同意またはベンダーDPAが必要な場合がある | リスク最小化 - 隔離、サブプロセッサなし | | IRS WISP(ベンダー評価) | クラウドベンダーのリスクを文書化する必要がある | 強力なベンダープロファイル - 暗号化、隔離、自動削除 | | GDPR(データ処理者義務) | 完全な第28条DPAが必要 | DPAサポート、最小限のデータフットプリント | | FTC Safeguards Rule(データ処理) | セキュリティ計画でクラウドストレージに対処する必要がある | 暗号化された処理、保持なし | | サイバー保険 | クラウドツールが補償条件に影響を与える可能性がある | 最も強力な立場 - 隔離された処理、自動削除 |

プライバシー認証は問題を解決しない

クラウドベースのツールは、しばしばSOC 2 Type II、ISO 27001、PCI DSSなどの認証をセキュリティの証拠として提示します。これらの認証は価値がありますが、セキュリティの結果ではなく、プロセスと管理を検証します。

SOC 2認定ベンダーであっても、以下を行う可能性があります。

- 予想よりも長くデータを保存する

- サポートスタッフに広範な内部アクセスを許可する

- セキュリティが低いサブプロセッサを使用する

- パッチが適用されていないアプリケーションの脆弱性を持つ

- 認定プロセスに従っていても侵害される

ビッグ4会計事務所のうち3社は、MOVEitが侵害された際にSOC 2およびISO 27001の認証を持っていました。これらの認証は、6,000万人のデータが漏洩するのを防ぐことはできませんでした。

より良いアプローチは、システム自体にセキュリティを組み込むことです - 隔離、暗号化、自動削除、インターネットアクセスなし。そうすれば、万が一問題が発生しても、盗むものはなく、送信する場所もありません。

お客様の事務所のための実践的なステップ

1. 現在のツールの監査

銀行取引明細書コンバーター、請求書抽出ツール、レシートスキャナー、その他の金融文書ツールが、インターネットアクセスを持つクラウドサーバーにファイルをアップロードしているかどうかを確認してください。もしそうであれば、これをWISPにリスク要因として文書化し、代替案を評価してください。

2. 暗号化だけでなく、隔離を評価する

転送中の暗号化(HTTPS)は基本です。重要なのは、処理環境にインターネットアクセスがあるか?サブプロセッサがデータのコピーを受信しているか?ファイルはどのくらいの期間保持されるか?これらの質問が、実際のリスクエクスポージャーを決定します。

3. 可能な限りブラウザ処理を使用する

PDFの編集、フォームの入力、ファイルの結合など、金融以外の文書タスクには、ブラウザ内で完全に処理するツールを使用してください。PDFSubは28以上のツールタイプをクライアントサイドで処理します。これは、これらの操作のためにファイルがデバイスから離れることがないことを意味します。

4. 2026年のWISPを更新する

2026年のIRSの更新により、すべてのシステムアクセスにMFA要件が拡大されます。WISPを見直し、クライアントの金融データを処理するすべてのツール(銀行取引明細書コンバーターを含む)をカバーしていることを確認してください。各ツールのセキュリティアーキテクチャを文書化してください。

5. サイバー保険を見直す

2026年のほとんどの保険会社は、MFA、エンドポイント検出、サプライチェーンリスク管理を要求しています。銀行取引明細書変換ツールは、サプライチェーンの一部です。自動削除とインターネットアクセスなしの隔離された処理アーキテクチャは、最も強力な立場を提供します。

6. 税務シーズン中は、攻撃対象領域を最小限に抑える

税務シーズン中にサイバー攻撃が週900件以上に急増する中、クラウドサーバー上に置かれているクライアントのデータはすべて露出ポイントとなります。データを保持しないツールを選択してください。ブラウザ処理または隔離された自動削除サーバー処理のいずれかです。

結論

銀行取引明細書の変換は難しい問題です。ブラウザのみの処理では正確に解決できず、従来のクラウド処理では許容できないセキュリティリスクが生じます。

PDFSubのアプローチは異なります。隔離されたエンジン内の3層アーキテクチャは、ブラウザのみの処理よりも優れたセキュリティ保証を維持しながら、正確な結果を提供します。インターネットアクセスなし。AES-256暗号化。自動削除。サブプロセッサなし。永続的なログなし。

そして、ブラウザ処理が完璧に機能する28以上のPDFツール(編集、フォーム入力、結合など)については、ファイルはまったくデバイスから離れません。

必要な場所での精度。どこでもセキュリティ。

PDFSubを7日間無料でお試しください。サーバーサイド抽出の精度と隔離された処理のセキュリティを備えた銀行取引明細書をExcel、CSV、QBO、またはOFXに変換できます。

FAQ

PDFSubはお客様の銀行取引明細書をサーバーにアップロードしますか?

はい、特に銀行取引明細書の変換についてはそうです。ファイルはPDFSub Engineに送信されます。これはインターネットアクセスを持たない隔離された処理環境です。ファイルは処理後に自動的に削除されます。約28の他のPDFツール(編集、フォーム入力、結合など)については、処理はすべてブラウザ内で行われ、ファイルはデバイスから離れることはありません。

サーバーサイド処理はブラウザベースよりも安全なのはなぜですか?

PDFSub Engineは、インターネットアクセスなし、アウトバウンド接続なし、サブプロセッサなしの完全に隔離された環境で動作します。対照的に、お客様のブラウザは完全なインターネットアクセスを持っているため、悪意のある拡張機能、侵害された依存関係、およびクロスサイト攻撃に対して脆弱です。隔離は、機密性の高い金融データに対して、ブラウザサンドボックスよりも強力なセキュリティ境界を提供します。

処理後、私のファイルはどうなりますか?

自動的に削除されます。保持期間、バックアップコピー、「2時間後に削除します」というウィンドウはありません。処理が完了し、結果が返され、ソースファイルはパージされます。

なぜブラウザベースの処理では銀行取引明細書を正確に処理できないのですか?

銀行取引明細書は、世界中の20,000以上の銀行から、数千ものフォーマットで届きます。正確な抽出には、座標レベルの位置解析、スキャンされたページ用のOCR、および複雑なレイアウト用のAIが必要です。サンドボックスで実行されるブラウザベースのJavaScriptは、これらの機能にアクセスできません。その結果、ブラウザのみのコンバーターは簡単な明細書では機能しますが、複雑な明細書ではエラーを生成します。

PDFSubは私のデータをサードパーティのAIプロバイダーと共有しますか?

PDFSub Engineはお客様のドキュメントを隔離された状態で処理します。AIが必要な場合(レベル2および3)、AI処理は安全なアーキテクチャ内で実行されます。サードパーティのサブプロセッサがお客様の銀行取引明細書のコピーを受信することはありません。

PDFSubはAICPA、IRS WISP、およびGDPR要件に準拠していますか?

PDFSubはGDPRおよびCCPAに準拠しており、SOC 2対応です。隔離されたエンジンアーキテクチャ(AES-256暗号化、インターネットアクセスなし、自動削除、サブプロセッサなしのデータ共有)は、WISP文書化およびAICPAコンプライアンスのための強力なベンダーセキュリティプロファイルを提供します。

銀行取引明細書の変換にはいくらかかりますか?

レベル1の座標抽出は無料です。AIクレジットは使用しません。これは、ほとんどのデジタルPDF明細書を処理します。レベル2および3はAIクレジットを使用します。これはPDFSubサブスクリプションプランに含まれています。現在のプランの詳細については、価格ページをご覧ください。

PDFSubのセキュリティ上の主張を検証できますか?

28以上のブラウザベースのPDFツールについては、はい。DevTools(F12、ネットワークタブ)を開き、ファイルデータを含むアウトバウンドリクエストがゼロであることを確認してください。銀行取引明細書の処理については、セキュリティアーキテクチャは文書化されており、監査可能です。PDFSubはSOC 2対応であり、セキュリティ管理は独立した検証のためのSOC 2信頼サービス基準を満たすように設計されています。