オンラインPDFツールの利用は安全ですか?金融文書のアップロードについて

銀行の明細書、請求書、税務書類には最も機密性の高いデータが含まれています。オンラインPDFツールにアップロードする際のリスクと、ご自身を守る方法について正直に解説します。

銀行の明細書をExcelに変換する必要がある。あるいは、複数の請求書を1つのPDFにマージしたい。または、税務書類からデータを抽出したい。そこで、多くの人がするように、オンラインツールを検索し、ファイルをブラウザウィンドウにドラッグ&ドロップして「変換」をクリックします。

10秒で完了します。うまくいきます。そして、そのまま次の作業に進みます。

しかし、ドラッグ&ドロップしてからダウンロードするまでの間に、あなたのファイル(口座番号、取引履歴、残高、そしておそらく社会保障番号まで)は、あなたが知らないサーバー、あなたが選ばなかった国、そしてあなたが読まなかったプライバシーポリシーを持つ会社によって運営されている場所に送られました。

これは、オンラインで金融文書を扱うほとんどの人が、いつか自問する質問です:これは本当に安全なのか?

正直な答えは、状況によります。そして、その詳細は、ほとんどの人が考えている以上に重要です。

アーキテクチャの詳細については: ブラウザ vs クラウド PDFセキュリティ では、2つの処理モデルを並べてデータフロー図で比較しています。このガイドは金融文書のリスクに焦点を当てており、そのガイドがアーキテクチャの違いに関する公式なリファレンスです。

実際に何がリスクになるのか

特定のツールを評価する前に、金融文書をオンラインPDFツールにアップロードする際に、具体的に何が危険にさらされるのかを理解することが役立ちます。

銀行の明細書

1つの銀行明細書には、以下のような情報が含まれる可能性があります。

- 口座番号 - あなたの銀行口座を特定するルーティング番号と口座番号

- 取引履歴 - 明細期間中のすべての購入、支払い、預金、送金

- 現在の残高 - あなたの正確な財務状況

- 個人情報 - 氏名、住所、電話番号

- 支出パターン - どこで買い物をしたか、いくら使ったか、定期的なサブスクリプション

ビジネスの銀行明細書の場合、さらに、取引先の関係、給与額、顧客の支払い詳細、キャッシュフローのパターンなどが追加されます。この情報を持つ敵対者は、なりすまし、不正送金の開始、あるいは標的型ソーシャルエンジニアリング攻撃にこのデータを使用する可能性があります。

請求書

請求書は無害に見えますが、以下のような情報が含まれています。

- 取引先と顧客の詳細 - 会社名、住所、連絡先情報

- 支払い条件 - 電信送金のための銀行口座情報、支払い条件

- 価格情報 - 単価、ボリュームディスカウント、契約レート

- 税務ID - EIN、VAT番号、その他の税務識別番号

請求書詐欺は、ビジネスメール詐欺(BEC)攻撃の増加しているカテゴリです。盗まれた請求書データは、攻撃者が説得力のある偽の請求書を作成するために必要な正確なフォーマット、トーン、詳細を提供します。

税務書類

税務書類は情報の宝庫です。1枚のW-2、1099、または確定申告書には、以下のような情報が含まれる可能性があります。

- 社会保障番号 - 個人および扶養家族のもの

- 収入の詳細 - 給与、投資、事業収入

- 銀行口座番号 - 直接預金情報から

- 雇用主の詳細 - EIN、住所、給与情報

- 完全な財務状況 - 控除、クレジット、資産、負債

IRS(米国内国歳入庁)によると、税金関連のなりすましは依然として最も一般的な詐欺形態の1つであり、年間数十億ドル規模の不正な払い戻しが試みられています。

オンラインPDFツールはあなたのファイルをどのように処理するか

オンラインPDFツールを使用すると、舞台裏で通常何が起こるかを見てみましょう。

ステップ1:HTTPSによるアップロード

あなたのファイルは、暗号化されたHTTPS接続を介して、ブラウザからツールのサーバーに送信されます。これは、データが転送中に暗号化されていることを意味します。サーバーとあなたの間のネットワークトラフィックを傍受した人は、銀行の明細書ではなく、スクランブルされたデータを見るでしょう。

これは良いことですが、最低限のことです。 今日では、あらゆる正当なウェブサイトがHTTPSを使用しています。これは、送信中の盗聴を防ぎますが、ファイルが到着した後に何が起こるかについては何も語っていません。

ステップ2:サーバーサイド処理

ほとんどのオンラインPDFツールは、サーバー上でファイルを処理します。ツールのコードはPDFを読み込み、要求された操作(変換、マージ、圧縮、データ抽出)を実行し、出力ファイルを生成します。

この段階では、あなたの暗号化されていないドキュメントは、誰か他の人のコンピュータ上に存在します。 サーバーはファイル内のすべてのバイトに完全にアクセスできます。サーバー管理者、自動システム、そして不正アクセス権を持つ可能性のある悪意のあるアクターは、すべてドキュメントの内容を読むことができます。

これが、クラウドベースのドキュメント処理における根本的なセキュリティ上の懸念です。転送中の暗号化は移動中のデータを保護しますが、保存場所ではデータがそのままの状態になっています。

ステップ3:一時的な保存

処理後、アップロードされたファイルと生成された出力の両方が、通常はサーバーのストレージ上に置かれ、あなたが結果をダウンロードするまで保持されます。それらがどれだけ長くそこに留まるかは、大きく異なります。

- 最良の場合: 出力をダウンロードした直後、または数分以内に削除される

- 一般的: 1〜24時間後に削除される

- 懸念事項: 7〜30日間保持される

- 最悪の場合: 無期限に保持される、または保持期間が明示されていない

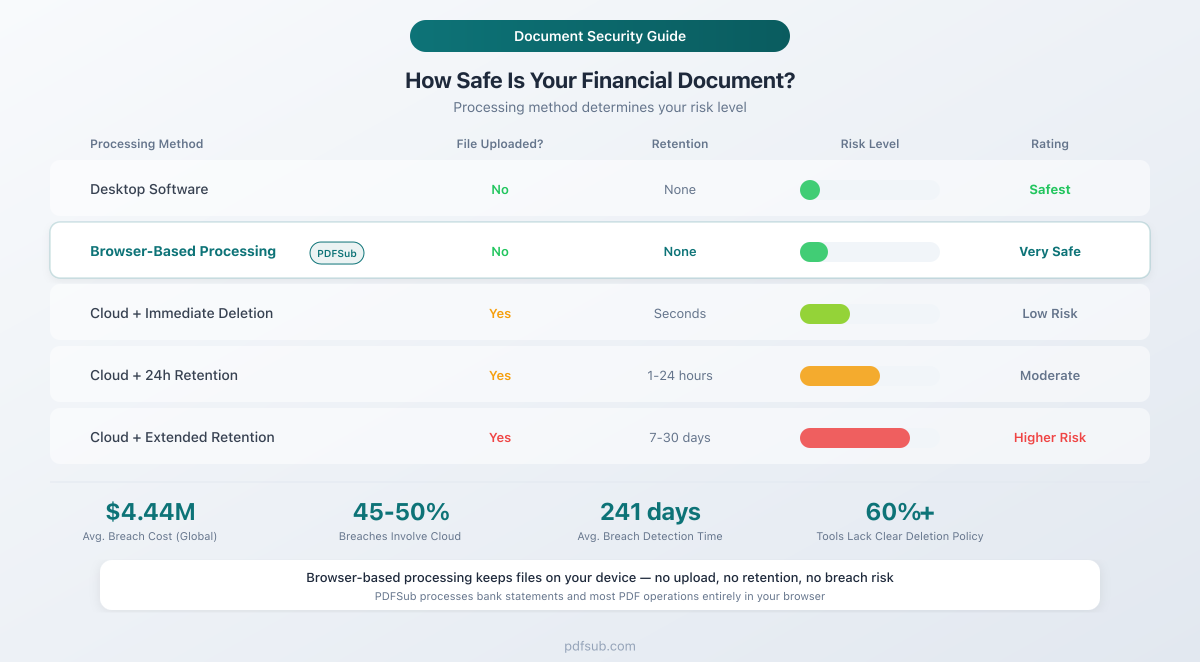

2025年のセキュリティ分析によると、人気のある無料のオンラインPDFツールの60%以上が、曖昧または存在しないデータ削除ポリシーを持っていました。 あなたがアップロードしたファイルは、あなたが考えているよりもはるかに長くサーバー上に残っている可能性があります。

ステップ4:その後どうなるか

ここからが曖昧になります。ファイルを処理した後、サービスは次のことを行うのでしょうか?

- 完全に削除する? バックアップやログからも含めて?

- メタデータを保持する? ファイル名、処理タイムスタンプ、ユーザーIPアドレスなど?

- 分析に使用する? アルゴリズムの改善やAIモデルのトレーニングのため?

- 第三者と共有する? 分析プロバイダー、広告ネットワーク、データブローカーなど?

多くの無料オンラインツールは広告によって収益を得ています。これは、あなたの使用データ、そして潜在的にはあなたのドキュメントの内容が、第三者の広告ネットワーク、分析プラットフォーム、またはAIトレーニングパイプラインに流れる可能性があることを意味します。プライバシーポリシーには、通常、何千語もの法律用語の中にこれが記載されているかもしれませんが、それは事実上誰も読みません。

データ侵害の現実

最善の意図をもっていても、クラウドベースのサービスは常にデータ侵害のリスクに直面しています。

IBMの2025年データ侵害コストレポートによると、データ侵害の平均グローバルコストは444万ドルでした。米国では、その数字は9%増加し、史上最高額の1022万ドルに達しました。金融サービス組織はさらに高いコストに直面しており、平均して侵害あたり556万ドルです。

リスクを理解するのに役立ついくつかの主要な統計情報です。

- すべての侵害の45〜50%が現在、クラウドまたはSaaS環境に関与しています - これはオンラインPDFツールが実行されるまさにそのインフラストラクチャです。

- 複数のクラウド環境にまたがる侵害の平均コストは505万ドルで、オンプレミス侵害よりも26%高くなっています。

- 侵害の特定と封じ込めにかかる平均時間は241日 - これは、あなたのアップロードされたファイルが誰かに気づかれる前に数ヶ月間公開されている可能性があることを意味します。

- AI関連のセキュリティインシデントを経験した組織の97%は、適切なAIアクセス制御を欠いていました - これは、あなたのドキュメントを処理するためにAIを使用するツールに関連しています。

ヨーロッパでは、GDPRの執行が強化されています。データ保護当局は、2025年だけで30億ドル以上のGDPR罰金を科しており、累積罰金総額は70億ドルを超えています。平均的な侵害通知件数は1日あたり363件に増加しました。

これらは仮説上のリスクではありません。クラウドサービスプロバイダー、SaaSプラットフォーム、ファイル処理サービスでの侵害は定期的に発生しています。問題は侵害が発生するかどうかではなく、発生したときにあなたの金融データが公開された記録の中に含まれるかどうかです。

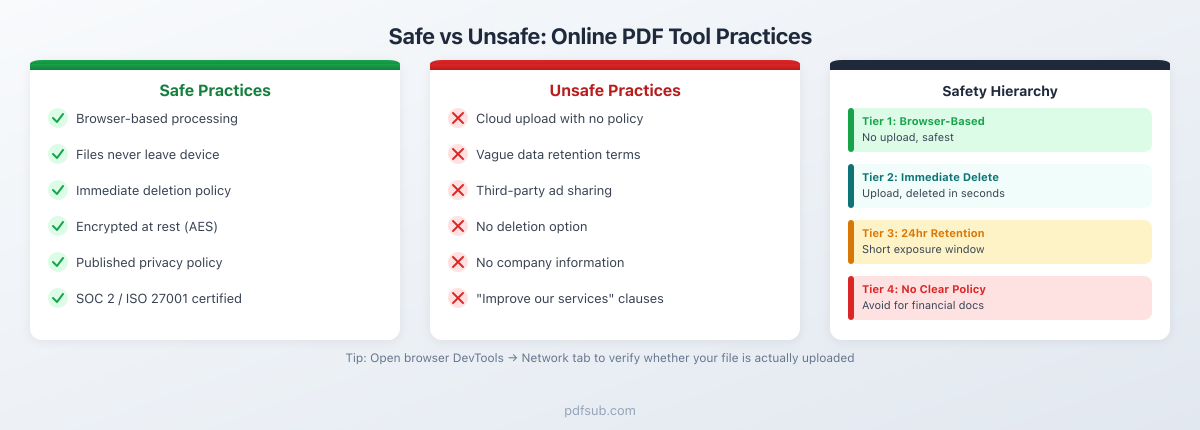

評価すべき8つのリスク要因

金融文書用のオンラインPDFツールを選択する際は、重要度順にこれらの要因を評価してください。

1. ファイル保持ポリシー

最も重要な要因。 サービスはアップロードされたファイルをどのくらいの期間保存しますか?

- 最良: ファイルはサーバーにアップロードされない(ブラウザベースの処理)

- 良好: ファイルは処理直後または数分以内に削除される

- 許容範囲: ファイルは24時間以内に削除される

- 懸念事項: ファイルは7〜30日間保持される

- 許容不可: 明確な保持ポリシーがない、またはファイルが無期限に保持される

ブラウザでファイルを処理するツールは、サーバーサイドのリスクを完全に排除します。アップロードがなければ、保持もなく、侵害のリスクもなく、信頼も不要です。

2. サーバーの場所と管轄区域

あなたのデータが物理的にどこに存在するかが、どの法律がそれを保護するかを決定します。欧州連合(EU)に保存されたデータはGDPRの対象となり、消去権を含む強力な個人権利を提供します。米国に保存されたデータは、州および連邦法のパッチワークの対象となります。プライバシー法の弱い管轄区域に保存されたデータは、最小限の保護しか受けられない可能性があります。

金融データを扱う企業にとって、管轄区域はコンプライアンスのために重要です。プライバシー保護が弱い管轄区域のサーバー上にある顧客の銀行明細書は、たとえデータがそこに配置される意図がなかったとしても、規制リスクを生み出します。

3. 暗号化

2種類の暗号化が重要です。

- 転送中(TLS/HTTPS): ブラウザとサーバー間のデータ移動中にデータを保護します。これは標準的で期待されるものです。

- 保存中: サーバーに保存されている間のデータを保護します。誰かがサーバーのストレージへの不正アクセスを取得した場合、保存中の暗号化されたデータは依然としてスクランブルされた状態です。

両方が必要です。転送中の暗号化だけでは、サーバーへのアクセス権を持つすべての人(サービスプロバイダー自身の従業員、請負業者、インフラストラクチャを侵害した人を含む)に対してデータが脆弱なままになります。

4. アクセス制御

会社の誰があなたのアップロードされたファイルを見ることができますか?適切に設計されたシステムは、処理に必要な最小限のアクセスに制限します。処理エラーのトラブルシューティングなど、特定の文書化された理由がない限り、人間があなたの銀行明細書を開いて読むことはできません。

以下のような言及を探してください。

- ロールベースアクセス制御(RBAC)

- ファイルアクセス監査ログ

- 最小権限の原則

- 従業員の身元調査

5. プライバシーポリシーの透明性

プライバシーポリシーには、以下を明確に記載する必要があります。

- 収集されるデータ(ファイルの内容、メタデータ、使用状況分析)

- データが保持される期間

- 誰がそれにアクセスできるか

- 第三者と共有されるかどうか

- 削除をリクエストする方法

注意すべき点は、過度に長く曖昧なポリシー、アップロードされたコンテンツを「使用、複製、変更、配布」する広範な権利を主張するポリシー、通知なしに条件を変更する権利を留保するポリシーなどです。

6. 第三者共有

あなたのデータは、分析プロバイダー、広告ネットワーク、AIトレーニングサービス、またはその他の第三者と共有されますか?多くの無料ツールは広告収入に依存しており、これは本質的にデータ共有を広告ネットワークと伴います。

たとえ「匿名化」されたドキュメントのメタデータであっても、それは示唆に富む可能性があります。広告ネットワークが、特定のIPアドレスが特定の時間に特定の金融機関からの銀行明細書をアップロードしたことを知っている場合、明細書の実際のコンテンツがなくても、それは価値のあるターゲティングデータになります。

7. データ処理契約(DPA)

特に規制産業(会計、法律、医療、金融サービス)でのビジネス利用には、データ処理契約が不可欠です。DPAは、サービスプロバイダーに指定された基準に従ってデータを処理することを契約で義務付け、違反に対して法的責任を負わせます。

ツールがDPAを提供しない場合、それはクライアントの金融データを専門的に処理するために設計されていません。これは、セキュリティが低いという意味ではありませんが、何か問題が発生した場合に契約上の救済策がないことを意味します。

8. コンプライアンス認証

以下を探してください。

- SOC 2 Type II: セキュリティ、可用性、機密性に関する監査済みコントロール

- ISO 27001: 情報セキュリティ管理に関する国際標準

- GDPR準拠: 厳密には認証ではありませんが、文書化された準拠措置

- PCI DSS: 支払いカードデータが関与する場合に関連

認証は保証ではありません。それは、第三者が組織のセキュリティプラクティスを検証した証拠です。その不在が必ずしも低いセキュリティを意味するわけではありませんが、その存在は追加の保証層を提供します。

安全性の階層

すべての処理アプローチが同等のリスクを伴うわけではありません。最も安全なものから最も安全でないものまで、さまざまな方法をランク付けします。

レベル1:デスクトップソフトウェア(最も安全)

ファイルはコンピュータから離れることはありません。処理はすべてローカルマシン上で行われます。ネットワーク送信、サーバーストレージ、第三者アクセスはありません。唯一のリスクは、あなた自身のデバイスのセキュリティです。

欠点: デスクトップソフトウェアはインストールが必要で、多くの場合より高価で、Webベースの代替品ほど頻繁にアップデートされない可能性があります。また、デバイス間で動作しません。

レベル2:ブラウザベース処理(非常に安全)

ツールはWebブラウザで実行されますが、ファイルはクライアントサイドコードを使用して完全にデバイス上で処理されます。ファイルはサーバーにアップロードされることはありません。ブラウザの開発者ツールのネットワークタブを確認することで、ご自身でこれを検証できます。大きなファイルアップロードリクエストは見られません。

このアプローチは、Webベースツールの利便性とデスクトップソフトウェアのプライバシーを兼ね備えています。 ツールはウェブサイトのようにブラウザにロードされますが、ドキュメントはコンピュータに残ります。これは、Webベースの利便性を持つデスクトップグレードのプライバシーと実質的に同じです。

欠点: クライアントサイド処理は、デバイスの計算能力によって制限されます。非常に大きなファイルや特殊なAI処理を必要とする操作は、サーバーサイドのリソースが必要になる場合があります。

レベル3:即時削除を伴うクラウド処理(安全)

ファイルはサーバーにアップロードされ、処理され、結果を受け取った直後に削除されます。公開される期間は最小限に抑えられます(通常は数秒から数分)。

欠点: ファイルは第三者のサーバーを経由し、一時的に存在します。その間、理論的にはアクセス可能です。しかし、サービスが転送中および保存中の暗号化を使用し、強力なアクセス制御を持ち、実際にファイルを即座に削除する場合、リスクは低いです。

レベル4:短期間保持を伴うクラウド処理(中程度のリスク)

ファイルは、結果を再ダウンロードできるように、定義された期間(通常1〜24時間)保持されます。これは公開期間を延長しますが、保持期間が明確に記載され、実施されている場合は依然として合理的です。

レベル5:長期間保持を伴うクラウド処理(高リスク)

7〜30日間保持されるファイルは、かなりの公開期間を表します。この期間中、あなたの金融文書は第三者のサーバー上に存在し、侵害、不正アクセス、または法的な召喚に対して脆弱である可能性があります。

レベル6:不明確な保持期間を伴うクラウド処理(最高リスク)

サービスがファイルの保持期間を明確に記載していない場合、または「合理的な期間」のような曖昧な言葉を使用している場合は、無期限に保持されているとみなしてください。明確なポリシーの欠如は、しばしば、その会社がデータライフサイクル管理を真剣に検討していないことを示唆しており、より広範なセキュリティギャップを示唆しています。

PDFSubによるドキュメントセキュリティの取り扱い

PDFSubは、ドキュメント処理においてブラウザファーストのアプローチを採用しています。アーキテクチャは、技術的に可能な限りファイルをデバイス上に保持することを優先しています。

ほとんどの操作におけるブラウザベース処理

PDFSubのツールの大部分は、ファイルを完全にブラウザ内で処理します。

- 銀行明細書変換 - デジタル銀行明細書は、デバイス上で完全に解析され、Excel、CSV、QBO、またはOFX形式に変換されます。明細書はブラウザから離れることはありません。

- PDFのマージ、分割、圧縮 - PDFの結合、分割、圧縮はクライアントサイドで行われます。

- PDFから画像への変換 - ページはブラウザでPNGまたはJPGにレンダリングされます。

- ページ操作 - 回転、並べ替え、削除はすべてブラウザベースの操作です。

ご自身でこれを検証できます。ブラウザの開発者ツール(F12)を開き、ネットワークタブに移動して、ファイルを処理するときに何が起こるかを確認してください。ブラウザベースの操作の場合、ファイルアップロードリクエストは表示されません。

必要な場合にのみサーバーサイド処理

一部の操作では、特にブラウザでは提供できない計算リソースを必要とするAIベースの機能では、サーバーサイド処理が必要です。

- AIデータ抽出 - スキャンされたドキュメントやAI分析を必要とする複雑なレイアウトの場合

- OCR処理 - スキャンされた画像を検索可能なテキストに変換する

- AIによるドキュメント分析 - 要約、翻訳、インテリジェントなデータ抽出

サーバーサイド処理が必要な場合、PDFSubは暗号化された通信(HTTPS/TLS)を使用し、ファイルを処理し、結果が配信された直後に削除します。ファイルは保持されず、トレーニングに使用されず、第三者と共有されません。

実践的な意味

最も一般的なユースケースである銀行明細書の表計算ソフトへの変換では、ファイルはコンピュータから離れることはありません。変換パイプライン全体がブラウザで実行されます。これにより、PDFSubは安全性の階層のレベル2(サーバーへの公開なしのブラウザベース処理)に位置付けられます。

AIベースの機能の場合、PDFSubはレベル3(即時削除を伴うクラウド処理)で動作します。公開期間は最小限であり、データ処理は透明です。

7日間の無料トライアルでご自身でこのアプローチを試すことができます。いつでもキャンセル可能です。

文書の機密性に応じた実践的な推奨事項

すべてのドキュメントが同じレベルの保護を必要とするわけではありません。どのツールを使用するかを決定するための実践的なフレームワークを以下に示します。

機密性の高い文書

文書: 銀行明細書、確定申告書(W-2、1099、完全な申告書)、社会保障関連書類、金融情報を含む医療記録、住宅ローン申請書

推奨アプローチ: ブラウザベースのツールまたはデスクトップソフトウェアのみを使用してください。これらの文書には、なりすましや金融詐欺に必要な十分な情報が含まれています。クラウドサービスへのアップロードのリスクとベネフィットの計算は不利です。得られる利便性は、公開されるリスクに見合いません。

探すべきもの: ファイルをアップロードせずにブラウザで処理することを明示しているツール。ブラウザの開発者ツールのネットワークタブを確認して検証してください。

中程度の機密性を持つ文書

文書: ビジネス請求書、契約書、注文書、財務報告書(SSNや口座番号なし)、従業員の経費報告書

推奨アプローチ: 明確な削除ポリシーを持つクラウドベースのツールは許容されます。24時間以内にファイルを削除し、保存中の暗号化を提供し、公開されているプライバシーポリシーを持ち、理想的にはデータ処理契約を提供するサービスを探してください。

探すべきもの: 明確な保持ポリシー、HTTPS暗号化、文書化されたセキュリティプラクティス、そして評判の良い企業。

低機密性文書

文書: 公開されているレポート、マーケティング資料、一般公開されている財務データ、機密データを含まない社内プレゼンテーション

推奨アプローチ: 評判の良いツールであればどれでも構いません。これらの文書のデータは、すでに公開されているか、公開されても最小限の損害しか引き起こさないものです。特定のセキュリティ機能を持つツールを選ぶよりも、うまく機能するツールを選ぶことに焦点を当ててください。

ツールがファイルをアップロードしているかどうかを確認する方法

ツールの言葉を鵜呑みにする必要はありません。ファイルがサーバーにアップロードされているかどうかを自分で確認する方法を以下に示します。

ブラウザ開発者ツールの使用

- Chrome、Firefox、またはEdgeでツールのウェブサイトを開きます。

- F12キーを押して開発者ツールを開きます。

- ネットワークタブをクリックします。

- 既存のエントリをクリアします(「クリア」ボタンまたは円に線が入ったアイコンをクリック)。

- ツールにPDFファイルをロードします。

- ネットワークタブを監視します。

確認すべきこと:

- ツールがブラウザでファイルを処理する場合、大きなアップロードリクエストは表示されません。分析やページリソースのための小さなリクエストが表示されるかもしれませんが、PDFのサイズに一致するものは何もありません。

- ツールがファイルをアップロードする場合、POSTリクエストに大きなペイロード(ファイルサイズに一致)が表示され、ツールのサーバーまたはAPIエンドポイントに送信されます。

オフライン機能の確認

別のテスト:ツールのページがロードされた後、インターネットから切断します(Wi-Fiをオフにするか、機内モードを有効にする)。その後、ファイルを処理してみてください。インターネット接続なしで動作する場合、処理は実際にブラウザベースです。失敗した場合、ツールはサーバー接続を必要とします。

プライバシーポリシーを読む

はい、実際に読んでください。特に以下を探してください。

- 「ファイルはブラウザで処理されます」または「クライアントサイド処理」 - サーバーへのアップロードがないことを示します。

- 「ファイルはX時間/分後に削除されます」 - 定義された保持期間を持つサーバーサイド処理を示します。

- 「サービス向上のためにアップロードされたコンテンツを使用する場合があります」 - ドキュメントがトレーニングや分析に使用される可能性を示唆する警告信号です。

- 「パートナーとデータを共有します」 - 第三者データ共有を示します。

金融文書をアップロードする前に確認すべき5つの質問

機密性の高いドキュメントをオンラインツールにドラッグ&ドロップする前に、このチェックリストを確認してください。

1. ファイルがアップロードされていないことを確認できますか?

ネットワークタブを確認してください。ツールがブラウザでファイルを処理する場合、これは検証可能です。検証できない場合は、ファイルがアップロードされていると想定してください。

2. プライバシーポリシーにはデータ保持について何と書かれていますか?

具体的な期間を探してください。「即時削除」が理想的です。「24時間以内に削除」はほとんどのドキュメントで許容範囲です。「合理的な期間保持」は曖昧で懸念事項です。

3. その会社は評判が良く、実績がありますか?

報告されたデータインシデントなしで長年運営されているツールは、先月現れた情報のないツールや、会社情報、物理的な住所、名前のあるチームメンバーがいないツールよりも良い選択肢です。

4. ローカルで処理する代替手段はありますか?

非常に機密性の高い文書については、常にブラウザベースまたはデスクトップの代替手段が存在するかどうかを確認してください。クラウドツールの利便性は、銀行明細書や税務書類のリスクを正当化することはめったにありません。

5. 何か問題が発生した場合、どうなりますか?

サービスはデータ処理契約を提供していますか?セキュリティ担当者はいますか?文書化されたインシデント対応プロセスはありますか?クライアントデータを持つビジネス利用の場合、これらはオプションではありません。要件です。

機密性の高い文書をすでにアップロードした場合の対処法

すでにオンラインツールに金融文書をアップロードしていて、現在懸念している場合は、以下のことができます。

緊急のステップ

-

ツールのデータ削除ポリシーを確認してください。 多くのサービスは、設定された期間後にファイルを自動的に削除します。ツールが24時間以内にファイルを削除すると主張している場合、あなたのデータはすでに削除されている可能性があります。

-

削除をリクエストしてください。 GDPR(サービスがEUで運営されているか、EUにサービスを提供している場合)およびさまざまな米国州のプライバシー法の下では、個人データの削除をリクエストする権利があります。サービスのプライバシーまたはサポート連絡先に、アップロードされたすべてのファイルと関連データの削除をリクエストする明確なメールを送信してください。

-

アカウントを監視してください。 銀行明細書や税務書類をアップロードした場合は、主要な信用情報機関(Equifax、Experian、TransUnion)に不正アラートまたは信用凍結をかけることを検討してください。これは無料であり、なりすましに対する保護層を追加します。

今後の予防策

- アップロードした明細書の金融口座のパスワードを変更する

- すべての金融口座で二要素認証を有効にする

- 今後12ヶ月間、信用報告書に異常がないか監視する

- 銀行口座の取引アラートを設定して、不正なアクティビティを迅速に検出する

ほとんどの場合、評判の良いツールにドキュメントをアップロードしても害はありません。しかし、ツールが馴染みのないもので、無料であり、プライバシー慣行を確認しなかった場合は、これらの予防策は価値があります。

FAQ

無料のPDFツールは有料のものより安全性が低いですか?

必ずしもそうではありませんが、インセンティブ構造が異なります。無料ツールは、広告、データ収益化、またはアップセルのいずれかを通じて、何らかの方法で収益を生み出す必要があります。有料ツールは直接的な収益モデル(あなたのサブスクリプション)を持っており、あなたのデータを他の方法で収益化するインセンティブを減らします。

本当の質問は「無料か有料か」ではなく、「このツールはどうやってお金を稼いでいるのか?」です。プライバシー重視の会社によって資金提供されている無料ツール(おそらくリードジェネレーションツールとして)は、完全に安全である可能性があります。広告収入とデータパートナーシップによって資金提供されている無料ツールは、本質的にあなたのデータを第三者と共有する可能性が高くなります。

アーキテクチャも考慮してください。ブラウザでファイルを処理する無料ツールは、すべてをクラウドにアップロードする有料ツールよりも安全です。価格に関係なく。処理モデルはビジネスモデルよりも重要です。

私の文書はAIモデルのトレーニングに使用できますか?

これはますます関連性の高い懸念事項です。一部のサービスは、利用規約に、アップロードされたコンテンツを「サービス向上」に使用することを許可する広範な文言を含んでいます。これにはAIモデルのトレーニングが含まれる場合があります。

サービスの利用規約に「コンテンツの使用、複製、変更、表示のライセンスを付与する」といったフレーズが含まれている場合、それはAIトレーニングを網羅する可能性があります。「アップロードされたファイルはトレーニングに使用されない」「コンテンツは要求されたサービスを提供する目的でのみ使用される」といった明確な声明を探してください。

ブラウザベースの処理はこれを完全に回避します。ファイルがサーバーに到達しなければ、何も使用できません。

会計士ですが、クライアントの金融データをオンラインツールで使用しても安全ですか?

専門的な義務は、さらに別の層を追加します。会計士または簿記係として、クライアントデータに関して受託者としての義務があります。ツールのデータ処理慣行を理解せずにクライアントの銀行明細書をオンラインツールにアップロードすることは、実際のデータ漏洩が発生しなくても、専門職としての義務違反となる可能性があります。

クライアントワークの場合、以下のツールを優先してください。

- ファイルをブラウザで処理する(サーバーへのアップロードなし)

- データ処理契約を提供する

- 文書化されたセキュリティプラクティスを持つ

- 関連規制(GDPR、SOC 2など)に準拠している

サーバーサイド処理を使用する必要がある場合は、クライアントの同意を得て、ツールのデータ処理が専門基準を満たしていることを確認してください。デューデリジェンスを文書化してください。規制当局からクライアントデータの取り扱い方法について尋ねられた場合、「ランダムなウェブサイトにドラッグしました」という答えは受け入れられません。

ウェブサイトが正当かどうかはどうすればわかりますか?

プライバシーポリシーとデータ処理慣行を確認する以外に、以下を探してください。

- 会社情報: 物理的な住所、名前のあるチームメンバー、歴史のある実際の会社

- HTTPS: URLはhttps://で始まる必要があります(ブラウザのアドレスバーの鍵アイコンを探してください)。

- レビューと評判: ツールの名前と「レビュー」または「セキュリティ」を検索してください。確立されたツールにはユーザーレビューと専門家による評価があります。

- 連絡先情報: 動作するサポートメール、そして理想的には電話番号またはライブチャット

- ドメイン年齢: 新しいドメインはリスクが高いです。WHOIS検索ツールを使用してドメイン登録日を確認できます。

PDF処理用のモバイルアプリはどうですか?

デバイス上でファイルをローカルに処理するモバイルアプリは、デスクトップソフトウェアやブラウザベースのツールと同様のプライバシー上の利点を提供します。ただし、アプリの権限に注意してください。PDFツールが連絡先、マイク、または位置情報へのアクセスを要求する場合、それは警告信号です。

アプリが処理のためにサーバーにファイルを送信するかどうかを確認してください。多くのモバイル「PDFアプリ」は、クラウドサービスへの薄いラッパーです。同じ検証アプローチが適用されます。機内モードでファイルを処理できる場合、それはローカルです。インターネット接続が必要な場合、それはデータをアップロードしています。

結論

オンラインPDFツールに金融文書をアップロードする際の安全性は、はいかいいえの質問ではありません。それは、ツールがファイルで何をするか、どれだけ長く保持するか、誰がアクセスできるか、そしてその主張を検証できるかどうかにかかっています。

機密性の高い金融文書の最も安全なアプローチは、ブラウザでファイルを処理するツールを使用することです。そこではデータがデバイスから離れることはありません。サーバーサイド処理を必要とする操作については、明確な削除ポリシー、強力な暗号化、透明性の高いプライバシー慣行を持つサービスを選択してください。

オンラインツールの利便性は本物です。しかし、リスクも同様です。良いニュースは、ブラウザベースの処理技術が、利便性とプライバシーのどちらかを選択する必要がなくなるまで進歩したことです。PDFSubのようなツールは、両方を同時に持つことができることを証明しています。強力なドキュメント処理でありながら、金融データを本来あるべき場所、つまりコンピュータ上に保持します。

7日間の無料トライアルから始めて、ご自身で確認してください。 銀行明細書コンバーターで銀行明細書を処理し、ネットワークタブを確認し、ファイルがデバイス上に留まることを検証してください。それが、すべての金融文書ツールが提供すべき透明性です。