ブラウザベース vs. クラウドベースのPDF処理:セキュリティ比較

オンラインPDFツールの根幹を支えるのは、根本的に異なる2つのアーキテクチャです。一方はファイルをリモートサーバーにアップロードし、もう一方はデバイス上に保持します。これがセキュリティ、コンプライアンス、そしてデータにとって何を意味するのかを解説します。

ブラウザのタブを開き、PDFをドラッグ&ドロップして「変換」をクリックします。30秒後、スプレッドシートが手に入ります。簡単です。

しかし、その30秒の間にファイルには何が起こったのでしょうか?デバイスに残ったのでしょうか?それともインターネットを横断して、別の国のサーバーに着陸し、検査できないコードで処理され、そして - たぶん - 削除されたのでしょうか?

その答えは、使用したツールのアーキテクチャに完全に依存します。そして、機密性の高い文書(財務記録、医療ファイル、法的契約書、政府のフォームなど)を扱う人にとって、そのアーキテクチャの違いは技術的な脚注ではありません。それは、文書ワークフローに関して行う最も重要なセキュリティ上の決定です。

このガイドでは、オンラインPDF処理の根本的に異なる2つのアプローチを分解し、それぞれのセキュリティプロファイルを比較し、ハイブリッドモデルが両方の長所を提供する理由を説明します。

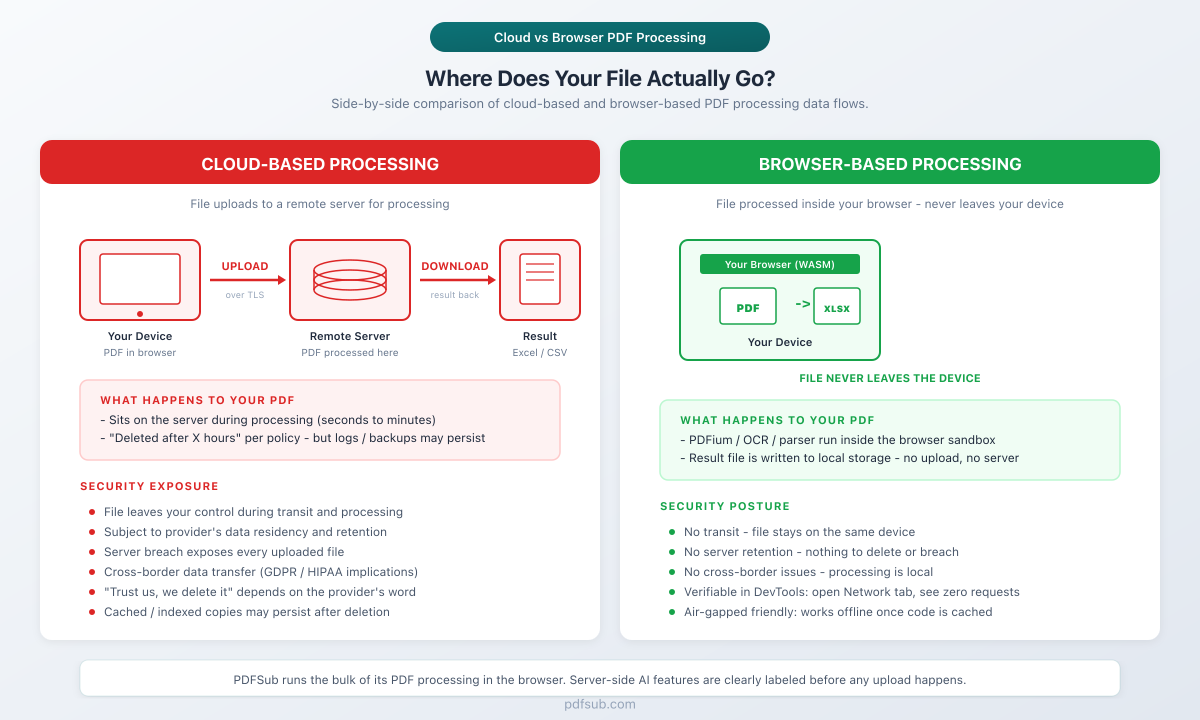

サイドバイサイド:ファイルは実際にどこへ行くのか?

アーキテクチャの詳細を説明する前に、単一の画像バージョンをご覧ください。左側:ファイルがリモートサーバーにアップロードされ、処理され、結果がダウンロードされます。右側:ファイルはブラウザのサンドボックス内で処理され、デバイスから離れることはありません。

この比較をブログで使用したいですか? この埋め込みコードをコピーしてください。

2つのアーキテクチャ、2つのセキュリティモデル

すべてのオンラインPDFツールは、ファイル処理がどこで行われるかに基づいて、リモートサーバー上(クラウドベース)またはWebブラウザ内(ブラウザベース)のいずれかのカテゴリに分類されます。この区別は単純に聞こえますが、大きく異なるセキュリティプロファイルを生み出します。

このように考えてください:クラウドベースの処理は、文書をサービスビューローに郵送するようなものです。ブラウザベースの処理は、そのビューローの機器がオフィスに届けられ、敷地内で作業が行われ、建物から文書が決して出ないようなものです。

クラウドベースのPDF処理:仕組み

ほとんどのオンラインPDFツールはクラウドベースの処理を使用しています。ファイルをアップロードすると、次のようになります。

- ブラウザがローカルストレージからファイルを読み取ります

- ファイルは暗号化され、HTTPS経由でリモートサーバーに送信されます

- サーバーサイドコードがファイルを処理します - 解析、変換、圧縮、または分析します

- 結果がサーバー上で生成されます

- 結果がダウンロード用にブラウザに返送されます

- 元のファイルは一時的に(またはプロバイダーの保持ポリシーによっては永続的に)保存されます

これは従来のモデルであり、オンラインPDFエディタ、コンバータ、コンプレッサ、およびドキュメント管理プラットフォームのデフォルトのアーキテクチャです。

クラウドベース処理の利点

クラウド処理には真の利点があります。

- より多くの処理能力。 サーバーは、かなりのCPU、メモリ、GPUリソースを割り当てることができます。OCRによる500ページのスキャン済み文書の処理や、AIによる分析は、専用インフラストラクチャ上で数秒で完了します。

- 非常に大きなファイルを扱えます。 数千ページを含む200MBのPDFはサーバーをクラッシュさせません。ブラウザのメモリが不足する可能性があります。

- 複雑な操作をサポートします。 一部のタスクにはサーバーインフラストラクチャが必要です:機械学習モデルの実行、検証のためのデータベースへのアクセス、またはマルチステップ処理パイプラインのオーケストレーション。

- クロスデバイスの一貫性。 結果は、強力なデスクトップを使用しているか、予算重視のスマートフォンを使用しているかに関わらず同じです。

クラウドベース処理のセキュリティ上の懸念

ここで複雑になります。クラウド処理のすべての利点には、対応するセキュリティ上の露出があります。

転送中のデータ。 ファイルはパブリックインターネットを横断します。HTTPSは接続を暗号化しますが、処理のためにファイルはサーバー上で復号化される必要があります。TLSは転送中の盗聴から保護しますが、サーバー自体がデータにアクセスすることから保護するわけではありません。

保存中のデータ。 ファイルがサーバーに到達すると、少なくともメモリ内、多くはディスク上に保存されます。多くのサービスは、アップロードされたファイルを数時間、数日、または無期限に保持します。「ファイルを即座に削除する」と主張するサービスでも、サーバーログ、一時ディレクトリ、バックアップスナップショット、またはCDNキャッシュにコピーが残っている可能性があります。

サーバーの脆弱性。 すべてのサーバーは潜在的なターゲットです。パッチが適用されていないソフトウェア、設定ミスのあるアクセス制御、ゼロデイエクスプロイト - 処理パイプラインの単一の脆弱性により、すべてのユーザーがアップロードしたすべてのドキュメントが公開される可能性があります。

内部関係者によるアクセス。 サーバー管理者、DevOpsエンジニア、サポート担当者は、アップロードされたファイルにアクセスできる場合があります。悪意のある内部関係者または侵害された従業員アカウントは、従来のセキュリティアラートをトリガーせずにドキュメントを不正に取得できます。

サードパーティおよびサブプロセッサのリスク。 クラウドプロバイダーは、ストレージ、OCR、AI分析、またはその他のパイプラインステージを処理する別会社であるサブプロセッサをしばしば使用します。各サブプロセッサは、信頼チェーンに新しいリンクを導入します。結果がユーザーに届く前に、ドキュメントは3つまたは4つの異なる企業のインフラストラクチャを通過する可能性があります。

政府および法的要求。 サーバーに保存されているファイルは、サーバーの管轄区域における召喚状、裁判所命令、および政府のデータ要求の対象となります。米国クラウド法の下では、米国に本社を置く企業が海外に保存したデータでさえ、提出を強制される可能性があります。

IBMの2025年データ侵害コストレポートによると、データ侵害のグローバル平均コストは444万ドルであり、米国の侵害は平均1,000万ドルを超えています。文書処理に大きく依存する金融セクターは、平均556万ドルの侵害コストに直面しています。

ブラウザベースのPDF処理:仕組み

ブラウザベースの処理は、モデルを完全に反転させます。ファイルをサーバーに送信する代わりに、処理コードがブラウザに送信されます。

- Webアプリケーションを開きます - JavaScriptおよび/またはWebAssemblyコードがブラウザにダウンロードされます

- ファイルを選択します - ブラウザがローカルストレージから読み取ります

- ローカルで処理が行われます - コードがデバイスのCPUとメモリで実行されます

- ローカルで結果が生成されます - 出力ファイルがブラウザのメモリ内に作成されます

- 結果をダウンロードします - ファイルがデバイスに保存されます

- アップロードは発生しません - ファイルコンテンツはマシンから離れることはありません

最新のブラウザは驚くほど強力なコンピューティング環境です。JavaScriptエンジンは何十年にもわたって最適化されており、WebAssemblyは現在、計算負荷の高いタスクでネイティブに近いパフォーマンスを可能にしています。ChromeとFirefoxは、計算集約型のワークロードでネイティブパフォーマンスの95%以上を達成しています。

ブラウザベース処理の利点

- ファイルはデバイスから離れません。 アップロードなし、サーバーストレージなし、転送リスクなし。デバイスと外部システム間のデータパスは物理的に中断されます。

- アップロード遅延なし。 処理は即座に開始されます - 特に低速または従量制接続のユーザーにとって重要です。

- オフラインで動作します。 アプリケーションコードがキャッシュされると、多くのブラウザベースツールはインターネット接続なしで動作します。

- サーバー侵害リスクなし。 データを保持するサーバーがなければ、侵害されるものはありません。

- データ保持なし。 ブラウザタブを閉じると、データは消えます。ログなし、バックアップなし、残存コピーなし。

- 検証可能なプライバシー。 サーバーサイドの「ファイルを削除します」という主張とは異なり、ブラウザベースの処理は独立して検証できます。(これについては後述。)

ブラウザベース処理の制限

ブラウザベースの処理は万能の解決策ではありません。現実的な制約があります。

- デバイスリソース。 処理はデバイスのCPUとメモリによって制限されます。4GBのRAMを搭載した低価格のChromebookは、ワークステーションが容易に処理する操作に苦労するでしょう。

- 非常に大きなファイル。 ブラウザはメモリ制限を課します。複雑なグラフィックを含む200MBのPDFは、タブをクラッシュさせる可能性があります。

- 一部の操作にはサーバーが必要です。 AIによる分析、スキャン済み文書のOCR、機械学習モデルは、通常、サーバーサイドのインフラストラクチャを必要とします。

- 初期コードダウンロード。 処理コードはブラウザにダウンロードされる必要があります。大きなWebAssemblyモジュールは、かなりの初期ロード時間を意味する可能性があります(ただし、後続の訪問ではキャッシュされたコードが使用されます)。

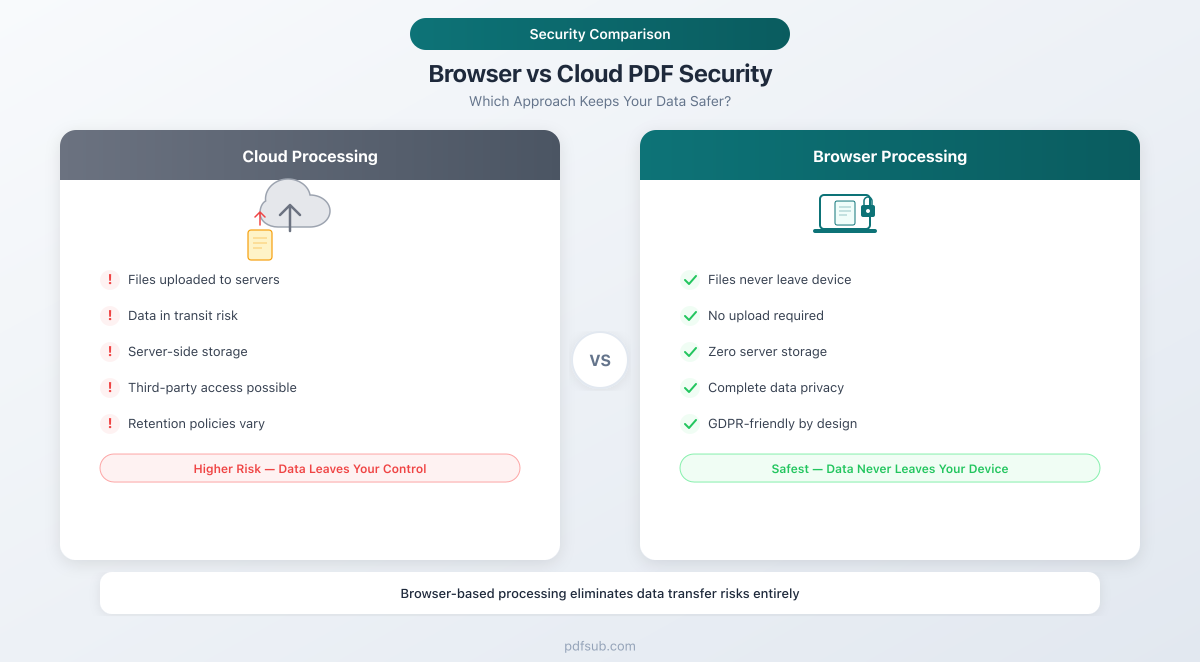

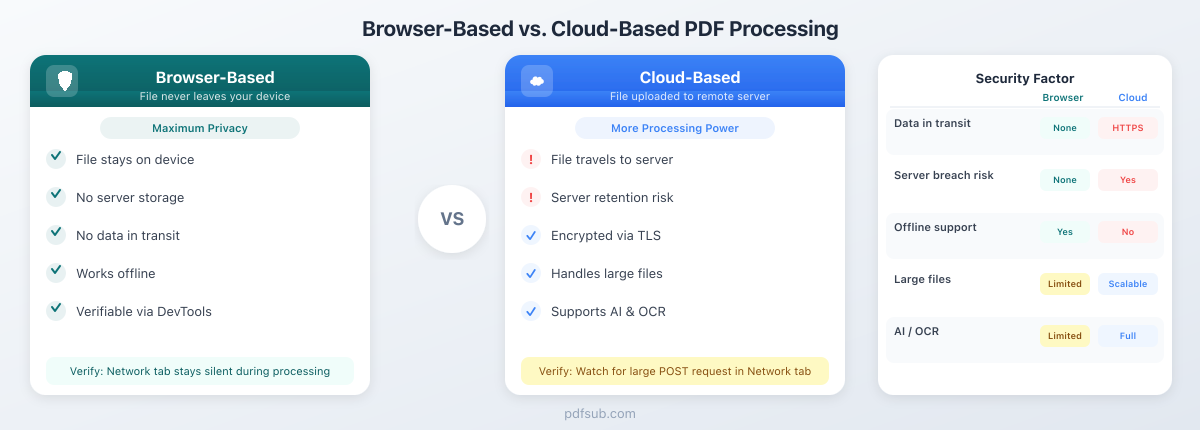

セキュリティ比較:サイドバイサイド

セキュリティおよびコンプライアンスチームにとって最も重要な要因における、両アーキテクチャの比較を以下に示します。

| セキュリティ要因 | ブラウザベース | クラウドベース |

|---|---|---|

| 転送中のデータ | なし - ファイルはローカルに留まる | TLS経由で暗号化されるが、サーバーで復号化される |

| サーバーでの保存データ | なし | 保持ポリシーによる(数時間~数年) |

| サーバー侵害リスク | なし - あなたのデータを保持するサーバーはない | あり - サーバーは永続的なターゲット |

| 内部関係者脅威 | なし - スタッフがファイルにアクセスできない | アクセス制御と監視による |

| 処理能力 | デバイスハードウェアによる制限 | スケーラブルなサーバーリソース |

| コンプライアンス負担 | 最小限 - 基本的な操作にはDPAまたはBAAは不要 | 大きい - DPA、認証、監査が必要 |

| オフライン機能 | あり(コードがキャッシュされた後) | なし - インターネット接続が必要 |

| サードパーティ/サブプロセッサリスク | なし | あり - ストレージ、CDN、AI、OCRサブプロセッサ |

| 政府データ要求 | 該当なし - 強制されるサーバーデータなし | サーバーの場所の管轄権による |

| 監査証跡 | ローカルのみ(ブラウザ履歴) | サーバーログがファイルメタデータなどをキャプチャ |

| ユーザーによる検証可能 | あり(DevToolsネットワーク検査) | なし - プロバイダーの主張を信頼する必要がある |

ブラウザベースの処理は、サーバーをデータパスから削除することにより、リスククラス全体を排除します。クラウドベースの処理は、暗号化、アクセス制御、およびコンプライアンス認証を通じてそれらのリスクを管理しますが、それらを排除することはできません。

攻撃対象領域の比較

セキュリティ専門家は、攻撃対象領域 - 攻撃者が不正アクセスできる可能性のあるすべてのポイントの合計 - によってツールを評価します。これらのアーキテクチャの違いは劇的です。

クラウドベースの攻撃対象領域

- ネットワーク攻撃: 中間者攻撃(TLSにもかかわらず)、DNSハイジャック、BGPルート操作

- サーバーの脆弱性: パッチが適用されていないOS、アプリケーションバグ、依存関係の脆弱性、コンテナエスケープ

- 認証情報窃盗: APIキーの漏洩、侵害されたサービスアカウント、漏洩したデータベース認証情報

- サプライチェーン攻撃: 侵害された依存関係、ビルドパイプライン内の悪意のあるパッケージ

- 内部関係者脅威: 不正な管理者、侵害された従業員アカウント、ソーシャルエンジニアリング

- インフラストラクチャの設定ミス: 開いたS3バケット、露出した管理ポート、過度に許可されたIAMロール

- サブプロセッサの侵害: 処理チェーンのいずれかのベンダーでの侵害

ブラウザベースの攻撃対象領域

- クロスサイトスクリプティング(XSS): WebアプリケーションにXSS脆弱性がある場合、攻撃者はブラウザセッションでロードされたファイルにアクセスできる可能性があります。

- 悪意のあるブラウザ拡張機能: 広範な権限を持つ拡張機能は、ファイルデータを傍受する可能性があります。

- 侵害されたブラウザまたはOS: ユーザーのデバイスが既に侵害されている場合、ローカル処理は追加の保護を提供しません。

- クライアントコードへのサプライチェーン攻撃: JavaScript/WebAssemblyコード自体が侵害された場合(例:CDNハイジャック経由)、データを不正に送信する可能性があります。

ブラウザベースの攻撃対象領域は劇的に小さくなります - 通常、攻撃者が既にユーザーのデバイスまたはブラウザを侵害している必要があるクライアントサイドのベクトルに限定されます。その時点で、そのデバイス上のどのアプリケーションも脆弱になります。

対照的に、サーバーサイド攻撃は、単一のインシデントで数千または数百万のユーザーのデータを公開する可能性があります。2023年から2025年の期間にかけて、攻撃者はこれらのサービスが多くの組織から高価値の文書を収集していることを認識し、文書処理SaaSプラットフォームを標的とした攻撃が増加しました。

ハイブリッドアプローチ:両方の長所

純粋なブラウザベースの処理はほとんどのPDF操作を処理しますが、一部のタスクにはサーバーサイドのインフラストラクチャが実際に必要です。問題は、どちらかの最悪のセキュリティトレードオフなしに、両方の利点を得るにはどうすればよいかということです。

答えは、ブラウザベースの処理をデフォルトとし、必要に応じてのみサーバーサイドにエスカレートする階層化されたアーキテクチャです。

PDFSubがハイブリッドモデルを実装する方法

PDFSubは、明確な境界を持つブラウザファーストアーキテクチャを使用しています。

ブラウザベース(ほとんどの操作):

- ページの結合、分割、回転、並べ替え

- ファイルの圧縮

- フォーマット間の変換(PDFから画像、画像からPDF)

- デジタルPDFからのテキストとテーブルの抽出

- 基本的な銀行明細書変換(デジタル、テキストベースのPDF)

- 赤化、透かし、暗号化、フラット化

これらの操作では、ファイルはデバイスから離れません。処理はクライアントサイドコードを使用して、完全にブラウザ内で行われます。アップロードなし。サーバーストレージなし。データ保持なし。

サーバーベース(必要な場合):

- AIによる文書分析(要約、質疑応答、データ抽出)

- スキャン済みまたは画像ベースのPDFのOCR

- スキャン済み文書の高度な銀行明細書処理

サーバー処理が必要な場合、PDFSubは厳格なプロトコルに従います。

- 送信前にファイルを暗号化します

- 分離された一時的なコンテナを使用して処理します

- 結果を直ちに返します

- ソースファイルを削除します - 保持なし、バックアップなし、ファイルコンテンツのログなし

純粋なクラウドベースツールとの主な違い:PDFSubは、各操作がどの処理ティアを使用するかを明確にラベル付けするため、ファイルがローカルに留まるか、サーバーの関与が必要かを知ることができます。隠れたアップロードはありません。

業界固有のインプリケーション

ブラウザベースとクラウドベースの処理の選択は、業界の規制環境によって異なる重要性を持ちます。

ヘルスケア(HIPAA)

HIPAAの下では、保護対象保健情報(PHI)をカバーエンティティの代わりに処理するすべてのエンティティは「ビジネスアソシエイト」であり、ビジネスアソシエイト契約(BAA)に署名する必要があります。これにより連鎖が作成されます:カバーエンティティはプロセッサとBAAに署名し、プロセッサはすべてのサブプロセッサと下流のBAAに署名する必要があります。

ブラウザベースの処理は、基本的な文書操作の場合、この連鎖を完全に回避します。病院の従業員がブラウザベースのツールを使用して2つのPDF患者記録をマージした場合、PHIは病院のネットワークから離れません。BAAは必要ありません。カバーエンティティとビジネスアソシエイトの関係は作成されません。

サーバー処理(スキャン済み医療記録のOCRなど)が必要な操作の場合、完全なBAA連鎖が適用されますが、露出はサーバーサイドの処理が必要な特定のファイルに限定され、組織が処理するすべてのドキュメントに及ぶわけではありません。

不正なPHI送信の罰金は、インシデントあたり最大150万ドルに達する可能性があります。不要なサーバーアップロードを回避することは、直接的なリスク削減戦略です。

金融

金融機関は、口座番号、取引履歴、残高、および個人識別情報を取り扱います。SOX、GLBA、PCI DSSなどの規制フレームワークは、このデータがどのように送信および保存されるかについて厳格な管理を課しています。

ブラウザベースの処理は、機密性の高い金融データを金融機関のセキュリティ境界内に保持します。アナリストがブラウザベースのツールを使用して銀行明細書をExcelに変換する場合、データは外部ネットワークを通過しません。金融機関の既存のエンドポイントセキュリティ、DLP制御、およびアクセス管理は、追加のベンダーリスク評価を必要とせずに操作をカバーします。

法務

弁護士依頼人特権は法律で最も強力な保護の一つですが、適切な機密性保護なしに第三者と特権的な通信が共有された場合、放棄される可能性があります。特権的な文書をクラウドベースの処理サービスにアップロードすると、第三者が管理の連鎖に導入されます。

ブラウザベースの処理は、文書を弁護士のデバイス上に保持することで特権を維持します。第三者アクセスなし、開示リスクなし、反対尋問者による特権放棄の主張なし。

政府および防衛

政府機関は、FedRAMP、NIST 800-171、CMMCなどのフレームワークの下でサプライチェーンリスク要件に直面しています。処理チェーン内のすべてのクラウドベンダーは、評価、承認、および継続的な監視を受ける必要があります。

ブラウザベースの処理は、サプライチェーンをWebアプリケーションコード自体にまで削減します。これは監査、検証、さらには必要に応じて内部インフラストラクチャでホストすることもできます。機密または機密だが機密でない(SBU)文書の場合、外部データ送信なしで処理できる能力は、運用上の大きな利点となります。

パフォーマンス比較:各アーキテクチャが優れている場合

セキュリティだけが考慮事項ではありません。パフォーマンスも重要であり、2つのアーキテクチャには異なる得意分野があります。

ブラウザベースが高速な場合:

- ファイルが小~中サイズ(50MB未満)の場合。 アップロード/ダウンロード遅延がないため、処理は即座に開始されます。

- 操作が単純な場合。 マージ、分割、回転、圧縮、基本的な変換は、最新のハードウェアでは高速です。

- ユーザーがまともなデバイスを持っている場合。 過去5年以内に製造されたコンピューターであれば、ブラウザでの一般的なPDF操作を処理できます。

- インターネット接続が遅い場合。 5Mbpsの接続で20MBのPDFをアップロードすると、処理が開始される前に32秒かかります。ブラウザベースの処理は即座に開始されます。

クラウドベースが必要な場合:

- ファイルが非常に大きい場合(100ページ以上、100MB以上)。 サーバーインフラストラクチャはメモリを動的に割り当てることができます。ブラウザには固定の制限があります。

- AI分析が必要な場合。 文書理解、要約、データ抽出のための機械学習モデルは、通常、ブラウザ実行には大きすぎ、計算負荷が高すぎます。

- スキャン済み文書のOCR。 高品質の光学文字認識は、GPUアクセラレーションとブラウザの能力を超える大規模言語モデルの恩恵を受けます。

- バッチ処理。 数百の文書を並列で変換するには、サーバー規模のリソースが必要です。

ファイルの処理場所を検証する方法

ブラウザベース処理の最も強力な利点の1つは、自分で検証できることです。マーケティングの主張を信頼する必要はありません - ネットワークトラフィックを検査できます。

ブラウザDevToolsを使用した段階的な検証

- ブラウザ(Chrome、Firefox、Edge、またはSafari)でPDFツールを開きます

- DevToolsを開きます -

F12またはCtrl+Shift+I(Windows/Linux)、またはCmd+Option+I(Mac)を押します - ネットワークタブに移動します

- クリアボタン(線付きの円)をクリックして既存のログをクリアします

- ツールにファイルをロードし、操作を開始します

- 処理中にネットワークタブを監視します

ブラウザベースのツールで表示されるはずのもの:

- ファイル処理中の大規模な送信リクエストなし

- ファイルデータを含むリクエストなし

- ネットワークアクティビティは、通常のページリソース(スクリプト、スタイルシート、フォント)のみであるはずです

クラウドベースのツールで表示されるもの:

- ファイルを含む大きなPOSTリクエスト(多くの場合、「/upload」または「/api/」エンドポイント宛て)

- リクエストペイロードサイズがファイルサイズとほぼ一致します

- 処理された結果を含む後続の応答

この検証方法は決定的です。ネットワークトラフィックは嘘をつきません。ファイルがアップロードされている場合、それが見えます。ローカルで処理されている場合、操作中にネットワークタブは静かになります。XHR/Fetchリクエストにフィルタリングし、サイズで並べ替えて、大きな送信転送をすばやく特定します。

未来:WebAssemblyがギャップを埋める

ブラウザベースとクラウドベースの処理の機能ギャップは、主にWebAssemblyのおかげで、毎年縮小しています。

WebAssemblyは、C、C++、Rust、Goなどの言語で書かれたコードを、ネイティブに近い速度でブラウザで実行できるようにします。JavaScriptで2秒かかる画像処理アルゴリズムは、WebAssemblyでは0.3秒で実行されます。主要なブラウザ全体で標準となったストリーミングコンパイルは、解析・コンパイル時間を40%削減します。

これがPDF処理に意味すること:

- より複雑な操作がブラウザに移行します。 現在サーバー処理を必要とするタスク - 高度なテキスト抽出、フォーマット変換、さらには一部のAI推論 - がクライアントサイドで実行可能になっています。

- WebAssemblyスレッドにより並列処理が可能になり、マルチページ操作が大幅に高速化されます。

- 小さく、特殊化されたAIモデルがブラウザ実行用に最適化されています。基本的な文書理解とOCRは、まもなく完全にクライアントサイドで実行される可能性があります。

- WebGPUはブラウザベースのツールにGPUアクセラレーションへのアクセスを提供し、サーバーサイド処理とのパフォーマンスギャップをさらに縮小します。

軌道は明確です:サーバーサイド処理を本当に必要とする操作のセットは縮小しています。ブラウザベースのツールは、基本的なセキュリティ上の利点を維持しながら、ますます複雑なタスクを処理するようになります。

よくある質問

ブラウザベースの処理は常にクラウドベースよりも安全ですか?

ファイル自体については、はい - ブラウザベースの処理はサーバーサイドのリスクを完全に排除します。ただし、ブラウザベースのツールは依然としてクライアントサイドのリスクの影響を受けます:WebアプリケーションのXSS脆弱性、悪意のあるブラウザ拡張機能、または侵害されたオペレーティングシステム。全体的なセキュリティ体制は、処理アーキテクチャとユーザーのデバイスのセキュリティの両方に依存します。それでも、攻撃対象領域はブラウザベースの処理の方が客観的に小さいです。

ブラウザのセキュリティ脆弱性についてはどうですか?

ブラウザは、最も厳密に監査され、頻繁にパッチが適用されるソフトウェアの1つです。ブラウザのサンドボックスは、Webアプリケーションコードをオペレーティングシステムから分離し、脆弱性の影響を制限します。リスクは現実ですが管理可能であり - そして重要なことに、ブラウザの脆弱性は1人のユーザーのデータを公開しますが、サーバーの脆弱性はすべてのユーザーのデータを公開する可能性があります。

雇用主またはネットワーク管理者はブラウザベースの処理を監視できますか?

あなたのデバイスが雇用主によって管理されている場合、彼らはローカルファイル操作を観察できるエンドポイント監視ソフトウェアを持っている可能性があります。ブラウザベースの処理は、あなたのデバイスを制御する人に対する監視から保護するものではありません。しかし、それはデータがPDFツールのサーバーとそのサブプロセッサに公開されるのを防ぎます。ほとんどの脅威モデルにとって、関連する敵対者は外部であり - そしてブラウザベースの処理はその外部への露出を排除します。

PDFSubはどの処理ティアを使用するかをどのように決定しますか?

PDFSubは、技術的に可能なすべての操作で、ブラウザベースの処理をデフォルトとします。サーバーサイド処理は、AIによる分析(大規模言語モデルを使用)、スキャン済みまたは画像ベースのドキュメントのOCR、および高度な文書理解タスクなど、実際に必要とされる操作のために予約されています。インターフェースは、操作がサーバー処理を使用する場合を明確に示しているため、続行する前に情報に基づいた決定を行うことができます。ティアシステムを実際に体験するために、7日間の無料トライアルを開始できます。

モバイルデバイスでもブラウザベースのツールは動作しますか?

はい。最新のモバイルブラウザは、デスクトップブラウザと同じJavaScriptおよびWebAssembly機能をサポートしています。モバイルハードウェアではパフォーマンスは低下しますが、基本的な操作 - マージ、分割、圧縮、変換 - は最新のスマートフォンやタブレットで確実に動作します。

機密性の高い非常に大きなファイルを処理する必要がある場合はどうなりますか?

ブラウザのメモリ制限を超えるファイルの場合、サーバーサイド処理が必要になる場合があります。プロバイダーの暗号化、データ保持ポリシー、サブプロセッサリスト、およびコンプライアンス認証を評価してください。目標は、ブラウザベースの処理が実際にタスクを処理できない場合にのみ、クラウド処理を使用することです。

エアギャップ環境でブラウザベースのツールを使用できますか?

一部のブラウザベースツールは、アプリケーションコードがキャッシュされるとオフラインで動作します。これはツールの実装に依存します - サービスワーカー、事前キャッシュされたWebAssemblyモジュール、およびランタイムの外部依存関係がないこと。完全にエアギャップされた環境の場合、デスクトップアプリケーションがより適切ですが、オフラインサポートを備えたブラウザベースのツールはギャップを埋めることができます。

結論:アーキテクチャと機密性を一致させる

ブラウザベースとクラウドベースのPDF処理の選択は二項対立ではありません - それは、アーキテクチャをデータの機密性と操作の複雑さに一致させることです。

機密性の高いファイルに対する通常の文書操作 - デジタルPDFのマージ、分割、圧縮、変換、データ抽出 - では、ブラウザベースの処理はカテゴリ的に強力なセキュリティ体制を提供します。ファイルはデバイスから離れず、サーバーサイドのリスクを完全に排除します。

サーバーサイドインフラストラクチャを必要とする高度な操作 - AI分析、スキャン済み文書のOCR、大規模なバッチ処理 - の場合、クラウドベースの処理が実用的な選択肢です。重要なのは、保持を最小限に抑え、積極的に暗号化し、どの操作がサーバーの関与を必要とするかについて透明性のあるプロバイダーを選択することです。

PDFSubのハイブリッドアプローチ - ブラウザファーストで、必要に応じてのみサーバーにエスカレート - は、ほとんどのタスクでローカル処理のセキュリティを提供し、必要なときにクラウド処理のパワーを提供し、すべてのステップで明確なラベル付けを行います。PDFSubの84以上のツールを閲覧し、7日間無料トライアルを試して、DevToolsネットワークタブを使用してアーキテクチャを自分で検証してください。

最良のセキュリティとは、一方のアーキテクチャを選択することではありません。それは、あなたのデータがどこへ行くのかを正確に知ること - そして、それが本当に必要な場所にしか行かないようにすることです。