PDF 工具的 GDPR 合規性:應注意的事項

PDF 檔案包含個人資料 — 姓名、地址、財務資訊、健康記錄。如果您的 PDF 工具將檔案上傳到伺服器,則適用 GDPR。以下是合規性實際要求以及如何評估任何工具。

每次您使用線上 PDF 工具合併合約、編輯發票或將銀行對帳單轉換為 Excel 時,都會有一個大多數人從未想過要問的問題:該檔案去了哪裡?

PDF 不僅僅是無害的格式容器。它們包含姓名、地址、銀行帳戶號碼、薪資、醫療診斷和法律協議。歐盟的《通用資料保護條例》(GDPR) 並不在乎您是否打算「處理個人資料」——它只在乎您是否這樣做了。如果您的 PDF 工具將該檔案上傳到伺服器,那麼答案就是肯定的。

本指南將詳細介紹 GDPR 如何適用於 PDF 工具、合規性對工具提供者有何要求,以及在信任任何工具之前如何進行評估。

GDPR 對 PDF 工具為何重要

一般企業每月處理數千份 PDF 檔案。內部人力資源文件、客戶合約、銀行對帳單、發票、稅務表格、醫療記錄、法律信函 — 幾乎所有這些都包含 GDPR 定義的個人資料。

GDPR 第 4(1) 條廣泛定義了個人資料:「任何與已識別或可識別的自然人相關的資訊。」這包括:

- 發票、合約和往來信函中的姓名和聯絡方式

- 銀行對帳單和薪資單上的財務資料,包括帳戶號碼、交易記錄、薪資和稅務資訊

- 醫療記錄、保險文件和殘疾評估中的健康資訊

- 政府識別碼,例如國民身分證號碼、稅號和社會安全號碼

- 合約、法院文件和合規報告中的法律資訊

當您開啟包含任何此類資料的 PDF 並透過線上工具進行處理 — 合併、分割、轉換、壓縮或編輯 — 您就是在處理個人資料。無論您的意圖是否要提取個人資料,該處理都受 GDPR 管轄。

後果並非理論上的。根據 DLA Piper GDPR 罰款和資料外洩調查報告(2026 年 1 月),自 GDPR 生效以來累計罰款已達 71 億歐元,其中僅 2025 年就開出了 12 億歐元罰款。一般資料處理原則的違規 — 這類違規與 PDF 工具處理您檔案的方式最相關 — 佔有史以來十項最大罰款中的五項。

非法律專業人士的 GDPR 基本概念

在透過合規性角度評估 PDF 工具之前,您需要了解四個核心概念。本節將省略法律術語,專注於每個概念的實際意義。

個人資料

任何可以直接或間接識別個人的資訊。合約上的姓名是個人資料。對帳單上的銀行帳戶號碼是個人資料。PDF 表單中的電子郵件地址是個人資料。即使是僅與其他資訊結合才能識別某人的資料也算 — 例如,郵遞區號加上出生日期。

如果您正在處理的 PDF 包含任何可識別個人的資訊,您就是在處理個人資料。

資料控制者與資料處理者

資料控制者決定處理個人資料的原因和方式。如果您是一家公司,選擇使用 PDF 工具來轉換客戶的銀行對帳單,那麼您就是控制者。

資料處理者代表控制者處理資料。PDF 工具提供者就是處理者 — 他們根據您的指示處理資料(轉換此檔案、合併這些文件、提取此表格)。

這個區別很重要,因為 GDPR 對這兩種角色都施加了義務。控制者必須選擇提供「足夠合規保證」的處理者(第 28 條)。處理者必須遵循控制者的指示並實施適當的安全措施。如果您的 PDF 工具提供者未能保護個人資料,您們雙方都可能需要負責。

合法處理基礎

第 6 條要求處理個人資料必須有合法基礎。對於大多數企業使用 PDF 工具的情況,相關的基礎是合法利益(真實的商業原因,例如為了會計目的轉換銀行對帳單)、合約履行(履行合約義務所需的處理)或同意(在 B2B 工作流程中較少見)。合法基礎必須在處理開始前就存在。

資料主體權利

出現在這些 PDF 中的個人對其資料在 GDPR 下擁有權利。對於 PDF 工具的使用,最相關的權利是存取權(第 15 條 — 要求取得個人資料副本)、刪除權(第 17 條 — 當資料不再需要或撤銷同意時要求刪除)和資料可攜權(第 20 條 — 要求以機器可讀格式提供資料)。

控制者必須在一個月內回應。如果您的 PDF 工具提供者保留了包含該人資料的文件副本,您必須確保這些副本也被刪除。

使用 PDF 工具觸發 GDPR 的情況

並非所有 PDF 工具的使用都會產生 GDPR 義務。區別很簡單但至關重要。

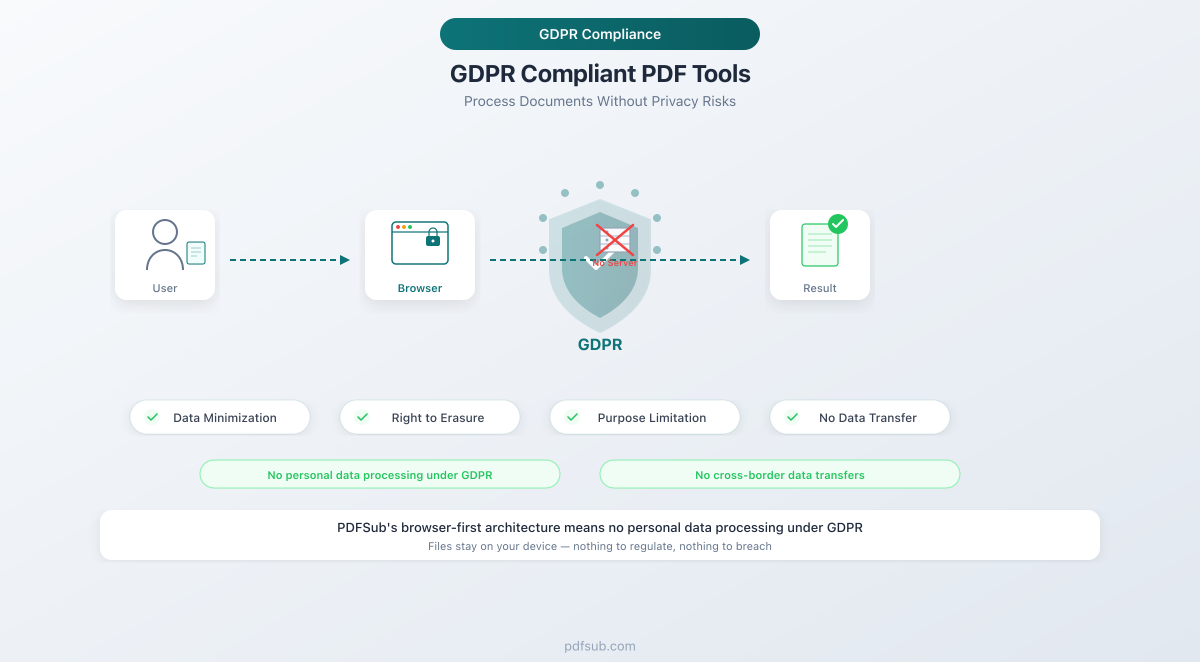

情境 1:瀏覽器處理(無傳輸)

您在瀏覽器中開啟 PDF 工具,選擇一個檔案,然後該工具完全使用用戶端程式碼進行處理。檔案從未離開您的裝置。

在此情境下,根據 GDPR,PDF 工具提供者不是資料處理者。沒有個人資料被傳輸。不需要 DPA。從合規性角度來看,這是最乾淨的方法。

情境 2:雲端處理(傳輸給處理者)

您將 PDF 上傳到線上工具的伺服器。伺服器處理檔案 — 轉換、合併、提取或您選擇的任何其他操作 — 並返回結果。在此期間,檔案存在於提供者的基礎設施上。

在此情境下,根據 GDPR,PDF 工具提供者是資料處理者。您作為控制者,已將個人資料傳輸給處理者。這會引發一系列法律要求:

- 在傳輸前必須簽訂資料處理協議 (DPA)

- 處理者必須實施適當的技術和組織措施來保護資料

- 如果處理者位於歐盟/歐洲經濟區之外,則該傳輸是國際資料傳輸,需額外保障

情境 3:AI 驅動的處理(額外考量)

某些 PDF 工具使用 AI 或機器學習來處理文件 — 用於 OCR、資料提取、摘要或翻譯。如果這涉及將您的檔案傳送給第三方 AI 服務(Google Gemini、OpenAI GPT 等),則 AI 提供者就是次處理者。義務鏈會進一步延伸:

- PDF 工具提供者需要您的授權才能使用次處理者

- 次處理者必須受到同等的資料保護義務約束

- 您應該知道正在使用哪些 AI 服務以及它們處理資料的地點

- 必須有明確承諾,您的檔案不會用於 AI 模型訓練

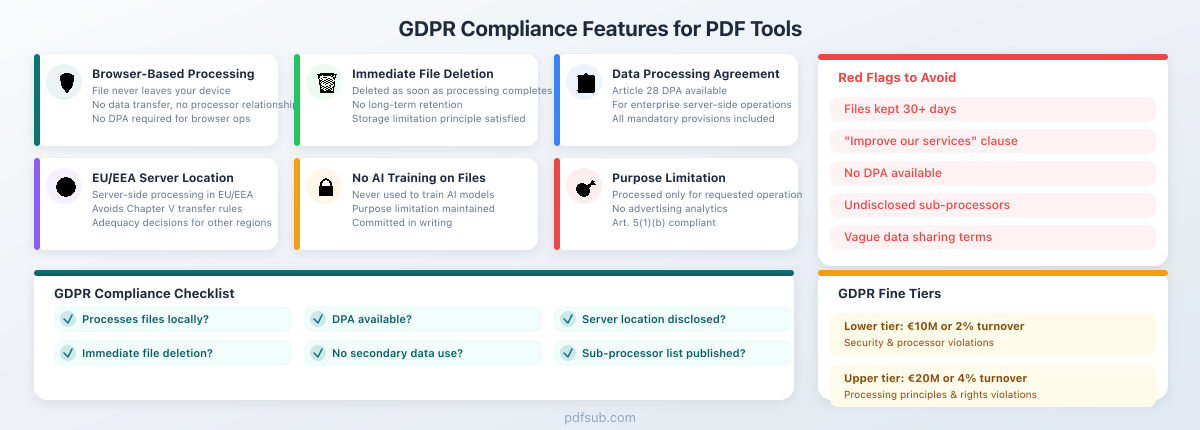

PDF 工具提供者的關鍵 GDPR 要求

如果 PDF 工具在其伺服器上處理檔案 — 使其成為資料處理者 — GDPR 會施加特定要求。以下是您應該注意的事項。

資料處理協議 (DPA)

GDPR 第 28 條規定這是不可協商的。任何資料處理者必須與每個控制者簽訂書面 DPA。DPA 必須明確處理的性質和目的、個人資料的類型、資料主體的類別、處理者在安全和保密方面的義務、次處理者規則、終止時的資料刪除要求以及控制者的稽核權。

不提供 DPA 的 PDF 工具提供者存在合規風險。任何合法的雲端處理者都應該有標準 DPA 可用。

目的限制

GDPR 第 5(1)(b) 條規定,個人資料必須「為特定、明確且合法的目的收集,且不得以與這些目的不相容的方式進一步處理。」

對於 PDF 工具,目的很明確:您上傳檔案以進行轉換、合併、分割或轉換。提供者只能為該聲明目的處理您的檔案。他們不能分析您的文件以獲取廣告洞見。他們不能使用您的檔案內容來訓練 AI 模型。他們不能與合作夥伴分享您的資料以用於行銷目的。

如果工具的隱私權政策包含有關使用上傳檔案「以改善我們的服務」或「用於研究目的」的語言,這就是一個潛在的目的限制違規。

資料最小化

第 5(1)(c) 條要求個人資料「在與處理目的相關的範圍內,應是充分、相關且僅限於必要的。」

實際上,這意味著 PDF 工具應僅存取您檔案中所需的部分以執行所要求的操作。它不應提取中繼資料、記錄文件內容或保留超出完成任務所需資訊的資訊。

資料最小化的最強形式是根本不收集資料 — 這正是瀏覽器處理所實現的。

安全措施

第 32 條要求「適當的技術和組織措施」,與風險相稱。對於 PDF 工具,這意味著傳輸中加密 (TLS/HTTPS)、靜態加密、適當的存取控制、安全的託管環境和定期的安全測試。無法闡述其安全架構的提供者不應處理您的檔案。

檔案保留和刪除

這是許多 PDF 工具失敗的地方。GDPR 的儲存限制原則(第 5(1)(e) 條)要求個人資料「以允許識別資料主體的格式保存的時間不得超過必要時間。」

對於 PDF 工具,必要時間是完成處理操作並交付結果所需的時間。一旦您下載了轉換後的檔案,提供者就不應再保留原始檔案或輸出檔案。

有些工具會保留檔案 24 小時、7 天,甚至 30 天。問問自己:為什麼?為使用者提供便利並不是保留個人資料的合法基礎。延長保留時間會增加風險,但沒有相應的好處。

最佳做法是處理完成後立即刪除。

國際資料傳輸

如果 PDF 工具提供者或其次處理者位於歐盟/歐洲經濟區之外,GDPR 第 V 章要求額外保障:適足性決定(委員會已確定目的地國家提供足夠的保護 — 截至 2026 年初,這包括英國、日本、韓國、加拿大以及根據歐盟-美國資料隱私框架的美國)、標準合約條款 (SCCs) 或約束性公司規則 (BCRs)。

儘管歐盟-美國資料隱私框架在 2025 年 9 月的法律挑戰中得以倖存,但評論員指出 2026 年可能會帶來新的審查。依賴此框架的組織應密切關注發展。

違規通知

第 33 條要求控制者在知悉違規後 72 小時內通知主管機關。對於 PDF 工具提供者,這意味著他們必須在不無故延遲的情況下通知您(控制者),以便您履行自己的義務。DPA 應包含明確的違規通知承諾和時間表。

PDF 工具隱私權政策中的危險信號

隱私權政策通常冗長且故意含糊不清。以下是一些應引起擔憂的特定措辭和做法。

「我們可能會因商業目的與第三方分享資料」

含糊的分享條款違反了透明度原則。您需要確切知道哪些第三方接收資料、目的為何以及基於何種法律基礎。「商業目的」不是合法基礎 — 這是規避。

「檔案最多儲存 30 天」

在沒有正當理由的情況下過度保留。如果工具的目的是轉換 PDF,為什麼它需要您的銀行對帳單一個月?長時間保留會增加違規風險,並且難以與儲存限制原則相符。

「我們使用上傳的檔案來改善我們的服務」

這是最大的危險信號。如果工具提供者使用您的文件 — 其中包含您客戶的個人資料 — 來訓練 AI 模型或改進其演算法,他們就是在處理您未授權的個人資料。這違反了目的限制,很可能缺乏合法基礎,並且可能構成需要單獨同意的二次處理活動。

無法提供 DPA

如果雲端 PDF 工具無法提供資料處理協議,則表示其不符合 GDPR。就這麼簡單。第 28 條在這點上毫不含糊。沒有 DPA 就意味著他們沒有合法基礎代表您處理個人資料。

未披露伺服器位置

如果提供者不告知您檔案的處理地點,您就無法評估傳輸是否需要根據第 V 章進行額外保障。基礎設施的透明度是基本要求。

無次處理者清單

GDPR 要求處理者告知控制者有關次處理者的資訊。如果工具使用第三方服務來處理您的檔案(雲端託管、AI API、CDN)而不予以披露,您就無法進行充分的盡職調查。

合規 PDF 工具的綠燈信號:應有的樣子

上述每個危險信號的反面就是綠燈信號。但有幾點值得強調:

- 瀏覽器處理是 PDF 工具可以提供的最強大的隱私功能。當檔案從未離開您的裝置時,提供者就永遠不會成為資料處理者。沒有個人資料傳輸,該操作不需要 DPA,也沒有伺服器端保留風險。這不是理論上的區別 — 用戶端處理確實消除了合規風險的整個類別。

- 處理完成後立即刪除檔案。任何超出此範圍的保留都需要正當理由。

- DPA 可公開取得或無需企業銷售洽談即可取得。

- 位於歐盟的伺服器或歐洲經濟區以外伺服器的明確記錄的傳輸機制(適足性決定、SCCs、BCRs)。

- 檔案內容無二次使用 — 以書面形式承諾,包含在隱私權政策和 DPA 中。

- 透明的次處理者清單,並在次處理者變更時提供通知機制(第 28(2) 條)。

PDFSub 如何處理 GDPR 合規性

PDFSub 的設計採用了優先考慮隱私的架構,透過設計而非事後補救來解決 GDPR 要求。PDFSub 符合 GDPR 和 CCPA 標準,並已準備好進行 SOC 2 認證。

預設為瀏覽器處理

對於編輯操作 — 合併、分割、壓縮、旋轉 — PDFSub 在您的瀏覽器中處理檔案。轉換和進階處理由 PDFSub Engine 提供支援 — 這是一個獨立的服務,沒有網路存取權。檔案在獨立環境中處理,並在處理後自動刪除。

這不是行銷宣傳 — 這是架構決策。對於這些操作,用戶端處理完全消除了資料處理者關係。無需 DPA。沒有國際傳輸風險。沒有伺服器端保留。

需要伺服器處理時

某些操作需要伺服器端處理:掃描文件的 OCR、複雜財務文件的 AI 驅動提取,以及某些進階轉換。發生這種情況時,PDFSub 會遵循嚴格的協議:

-

傳輸中加密 — 所有檔案傳輸均使用 TLS 加密

-

獨立處理 — 檔案在沒有網路存取的獨立環境中處理

-

立即刪除 — 檔案在處理完成後立即刪除

-

使用者檔案不用於訓練 — 上傳的文件絕不會用於訓練 AI 模型或改進演算法

-

目的限制 — 檔案僅為所要求的操作進行處理

企業客戶可提供 DPA

PDFSub 為需要正式記錄處理者關係的企業客戶提供資料處理協議。這涵蓋了伺服器端處理情境,並包含所有第 28 條規定的強制性條款。

關於處理過程的透明度

PDFSub 的隱私權方法非常直接:盡可能在本地處理,當需要伺服器處理時,透過加密和立即刪除來最大限度地減少資料暴露。沒有含糊的「商業目的」條款。您的資料不會被二次使用。

您可以瀏覽 PDFSub 的 84+ 個工具 並嘗試 7 天免費試用,在承諾之前親自驗證瀏覽器處理模型。

選擇 PDF 工具的 GDPR 合規性檢查清單

在評估任何 PDF 工具的 GDPR 合規性時,請使用此檢查清單。瀏覽器處理工具可以完全規避幾個類別,但對於任何雲端工具,每一項都很重要。

| # | 問題 | 應注意的事項 |

|---|---|---|

| 1 | 它是否在本機處理檔案? | 瀏覽器處理 = 無資料傳輸 = 無處理者關係。透過檢查瀏覽器開發工具中的網路流量進行驗證。 |

| 2 | 是否有 DPA? | 應無需企業銷售洽談即可取得。必須包含所有第 28 條規定的強制性條款。 |

| 3 | 伺服器位於何處? | 歐盟/歐洲經濟區處理可避免傳輸複雜性。如果位於歐盟以外,請檢查是否有適足性決定、SCCs 或 BCRs。 |

| 4 | 檔案保留政策是什麼? | 立即刪除是最佳做法。任何超出處理完成的保留都需要正當理由。 |

| 5 | 資料是否用於任何二次目的? | 隱私權政策應明確排除檔案內容的 AI 訓練、分析和廣告使用。 |

| 6 | 如何處理資料主體請求? | 當資料主體行使刪除權時,必須能夠確認已刪除保留的副本。 |

| 7 | 涉及哪些次處理者? | 發布的清單包含描述、地點以及次處理者變更時的通知機制。 |

| 8 | 有哪些安全措施? | 傳輸中和靜態加密、存取控制、相關認證(ISO 27001、SOC 2)。 |

| 9 | 有哪些違規通知承諾? | 72 小時內通知(或更早),並設有專門的安全事件聯絡點。 |

| 10 | 您能否稽核合規性? | DPA 應包含稽核權。提供者應分享合規性文件並指定 DPO。 |

犯錯的代價:GDPR 罰款的背景

GDPR 罰款旨在起到嚇阻作用。較低層級(第 83(4) 條)允許對處理者和安全違規處以最高 1000 萬歐元或年全球營業額 2% 的罰款。較高層級(第 83(5) 條)允許對違反資料處理原則和資料主體權利的行為處以最高 2000 萬歐元或年全球營業額 4% 的罰款。

執法趨勢顯而易見。2025 年,處理資料的法律基礎不足佔總罰款金額(約 10.3 億歐元)的 90%。TikTok 因非法將歐盟用戶資料傳輸到中國且未提供足夠保障,於 2025 年 5 月被罰款 5.3 億歐元。小型組織並非倖免 — 主管機關已對中小企業處以罰款,原因包括 DPA 不足、安全措施不足和過度保留。

聲譽成本可能超過財務罰款。涉及客戶銀行對帳單或醫療記錄的資料外洩會損害信任,這是任何罰款都無法彌補的。

PDF 工具常見的 GDPR 違規行為

根據執法行動和監管指南,這些是與文件處理工具相關的最常見合規性失敗。

過度檔案保留

許多線上 PDF 工具會保留上傳的檔案數天或數週。理由 —「以便您稍後下載檔案」 — 在 GDPR 審查下站不住腳。一旦轉換完成並交付結果,原始檔案就應被刪除。

未披露的第三方分享

一個將檔案透過多個雲端服務 — 上傳的 CDN、獨立的處理伺服器、用於 OCR 的 AI API — 路由,但未披露這些次處理者的 PDF 工具,違反了透明度要求。如果您不知道誰在處理您的資料,您就無法履行控制者義務。

使用檔案進行 AI 訓練

一些文件處理工具將上傳的檔案納入機器學習流程。如果未明確披露並單獨獲得同意,這就違反了目的限制。使用者上傳檔案是為了轉換,而不是為了貢獻到 AI 訓練資料集。

缺失或不充分的 DPA

在沒有 DPA 的情況下作為資料處理者運營,對處理者和控制者都是 GDPR 違規行為。控制者有義務在處理開始前確保 DPA 已到位。

臨時儲存的安全措施不足

即使是短暫保留的檔案也必須受到保護。將上傳的 PDF 儲存在未加密的臨時目錄中、可透過可預測的 URL 存取,或沒有適當的存取控制,都屬於第 32 條規定的安全措施失敗。

沒有刪除請求機制

如果資料主體行使其刪除權,您必須確保所有處理者刪除相關資料。沒有記錄處理流程來處理此類請求的 PDF 工具提供者會造成合規差距。

合規團隊的實用步驟

如果您負責組織的工具採購或資料保護,以下是選擇 PDF 工具的簡化方法。

- 審核現有工具。 識別所有使用的 PDF 工具,包括影子 IT。個別員工經常使用他們找到的第一個免費線上工具。

- 按處理類型分類。 對於每種工具,確定它是本機處理檔案還是將其上傳到伺服器。

- 請求 DPA。 對於任何雲端工具,請求資料處理協議。沒有 DPA?計劃遷移。

- 檢查隱私權政策中的危險信號。 含糊的分享條款、過度保留、二次資料使用、未披露的次處理者。

- 盡可能標準化為瀏覽器處理工具。 這消除了整個類別的合規風險。

- 記錄您的評估。 GDPR 的問責原則(第 5(2) 條)要求可證明合規。記錄您的評估和理由。

- 每年審查。 隱私權政策、次處理者和適足性決定會發生變化。安排定期重新評估。

結論

PDF 工具的 GDPR 合規性並非只是勾選項目。它關乎一個基本事實:PDF 包含個人資料,而處理這些 PDF 的每個工具都是您資料處理鏈的一部分。

最簡單且最有效的合規路徑是:盡可能選擇在您的瀏覽器中處理檔案的工具。當伺服器處理不可避免時,堅持要求加密、立即刪除、清晰的 DPA 和透明的做法。

PDFSub 的設計正是為了應對這種現實 — 以瀏覽器處理為預設,並在需要額外處理能力時採用嚴格的伺服器端協議。瀏覽所有 84+ 個工具 並開始 7 天免費試用 ,親身體驗優先考慮隱私的 PDF 處理。

您的客戶信任您處理他們最敏感的文件。確保您的工具也值得這種信任。